[Перевод] Телекоммуникационный гигант TalkTalk пострадал от кибер-атаки

Если мы говорим о защите персональной информации, размещенной в сети Вашей компании, то неоднократно было доказано, что ни одна компания не может позволить себе игнорировать ущерб, который могут причинить кибер-атаки. Кроме того, стоит иметь в виду и тот факт, что атаки могут исходить из любого...

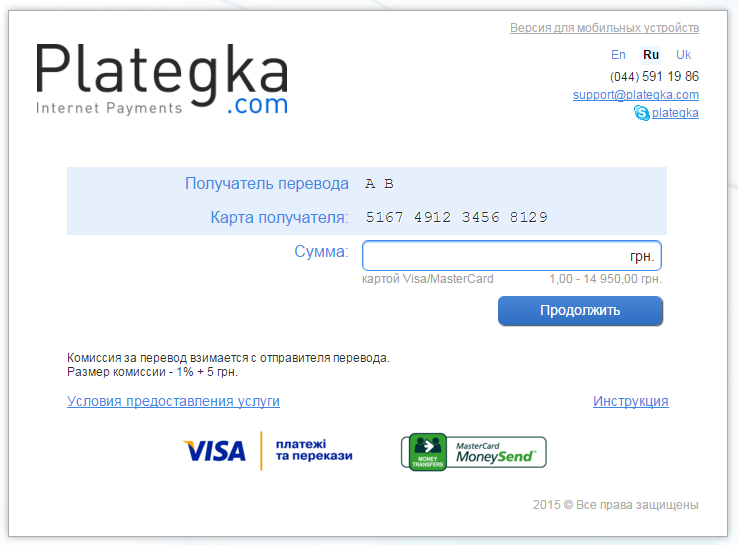

Уязвимости в сервисе компании Plategka.com, включающие XSS

Интересуюсь платёжными сервисами, банками, пластиковыми картами, да и вообще слежу за электронной коммерцией. А ещё я люблю находить ошибки и уязвимости в системах интернет-банкингов, платёжных терминалов или в системах онлайн-переводов. Не так давно один украинский сервис онлайн-оплаты —...

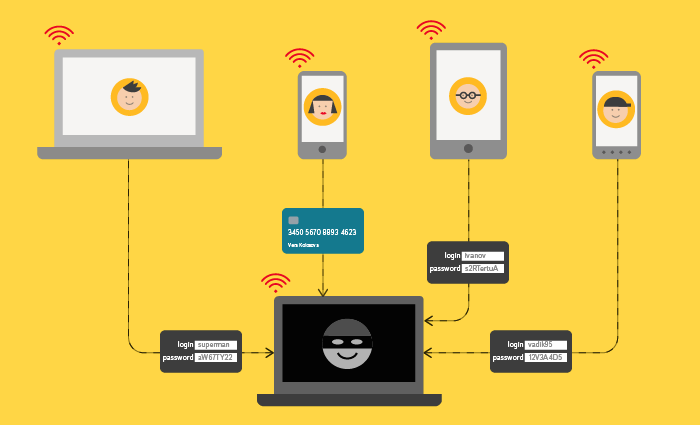

[Перевод] Как беспилотник может взломать вашу домашнюю сеть, просто летая рядом

Беспилотники могут использоваться для записи невероятных сюжетов к фильму, осуществления слежки за ворами с воздуха, спасения жизни других людей и т.д. Это замечательно, что они предоставляют широкие возможности, однако, к сожалению, использование беспилотников также предоставляет различные способы...

О методах борьбы со спамом

Привет, Хабр! Согласно отчёту компании Symantec, опубликованному этим летом, из 704 миллиарда электронных писем, отправленных в июне, 353 миллиарда (49,7%!), были спамом. Спам вреден не только тем, что из-за него приходится разгребать кучу никому не нужных рекламных предложений, среди которых легко...

VII Hi-Tech тур «Облачный Октоберфест». Как это это было?

Друзья, вот и закончился наш очередной Hi-Tech тур «Облачный Октоберфест», который мы ранее анонсировали в нашем блоге. С радостью отмечаем тот факт, что география наших участников постоянно расширяется. В этот раз с нами были участники из Москвы, Санкт-Петербурга, Самары, Нижнего Новгорода и даже...

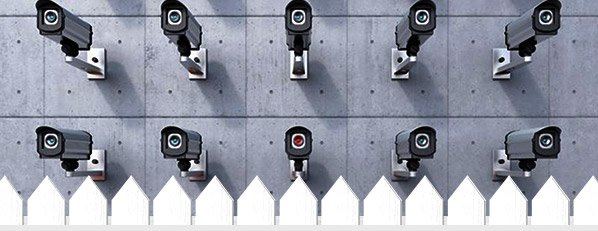

Превратить группу камер наблюдения в ботнет? Нет ничего проще

Уже долгое время специалисты по информационной безопасности говорят о том, что современные IoT устройства и системы слабо защищены от вмешательства извне. Некоторые из них вовсе не защищены, и взломать подобный гаджет или целую систему может даже школьник. Около года назад специалисты из Proofpoint...

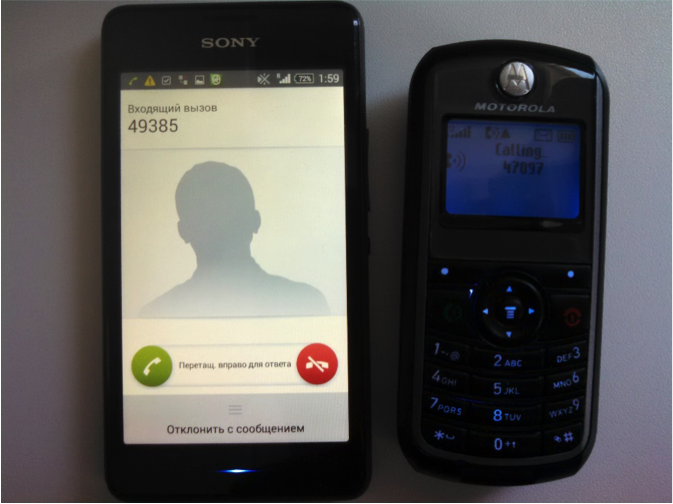

Это не паранойя: источники угроз в системе GSM и защита от них

Несмотря на впечатляющие пророчества о скором исчезновении GSM, он продолжает существовать и развиваться. Высокий уровень проникновения сотовой связи, колоссальные темпы развития мобильных устройств, высокая маржинальность услуг для операторов, удобство и надёжность для абонентов сделали мобильную...

Месяц поиска уязвимостей в Яндекс.Браузере

Сегодня вместе с организаторами конференции ZeroNights мы запускаем конкурс по поиску уязвимостей в Яндекс.Браузере. Его участники смогут не только помочь миллионам пользователей, но и побороться за вполне материальные призы. Публиковать пост на Хабрахабре только ради анонса конкурса было бы...

Почему писать скрипты для борьбы с «браузером Амиго» — зло?

Прочитав пост про удаление ненужного софта мне в который раз стало очень грустно. Автор предлагает «эффективное решение» по избавлению от всякого нежелательного софта, вроде упомянутого «амиго». И если некоторые части скрипта еще можно назвать, ну хотя бы безвредными, то удаление и запрет на запись...

HackerSIM: разбор полетов

В последнее время на Хабре и Гиктаймс появилось много статей (1, 2, 3, 4, 5, 6, 7) о SIM-карте, наделенной невиданными и неслыханными возможностями, что вызвало озабоченность и заинтересованность в различных кругах. Появилось множество скепсиса и споров, а затем различных теорий, порой потрясающих...

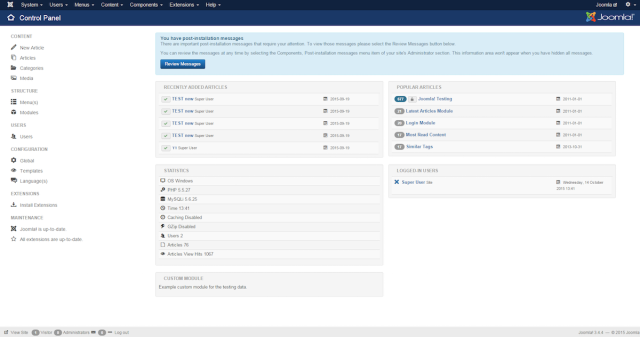

В Joomla исправили баг, который ставил под угрозу безопасность миллионов сайтов

Миллионы сайтов, работающих на CMS Joomla, могут быть взломаны, причем злоумышленник получает административный доступ к взломанному сайту. Это — следствие уязвимости в Joomla, которую исправили только на прошлой неделе (само собой, далеко не все сайты обновились, с тем, чтобы получить это...

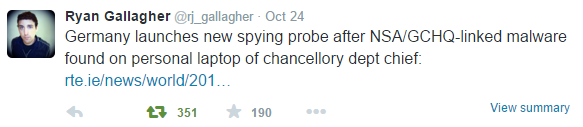

Немецкие спецслужбы обнаружили новые следы вируса Regin

Ирландский новостной ресурс сообщил, что спецслужбы Германии начали расследование новых случаев компрометации компьютеров и средств связи сотрудников канцелярии Ангелы Меркель. Речь идет о новых случаях заражения известным вирусом Regin, о котором стало известно год назад и который считается самым...

[recovery mode] Обзор средств защиты электронной почты

Мы начинаем серию статей, посвященных защите и взлому электронной почты. Всего будет три статьи. В первой статье мы рассмотрим современные алгоритмы, средства и методы защиты электронной почты. Во второй будут рассмотрены методы взлома электронной почты, а в третьей статье мы расскажем вам о новом...

Security Week 43: непростые простые числа, криптография в HDD, патчи Adobe и Oracle

Открывая дверь в мир криптографии, будьте осторожны! Может выйти так, что закрыть не получится. Конечно это совпадение, но едва я пришел в себя от новости прошлой недели про коллизии в SHA-1, как тут же возникла тема о взломе зашифрованного трафика, с атакой на протокол Диффи-Хеллмана. Ну, уже по...

Аутентификация: что общего между холодильником и ружьем?

Всех с пятницей, уважаемые хабравчане! Как вы знаете, у нас в Почте, Календаре и Облаке используется двухфакторная аутентификация. За месяцы, прошедшие с её внедрения, у службы поддержки накопилось достаточно фактического материала, который ясно даёт понять: многие пользователи (и даже продвинутые)...

[Перевод] Правила безопасного программирования на С: прошлое, настоящее и будущее

Luxoft Training предлагает вам познакомиться с переводом статьи "C Secure Coding Rules: Past, Present, and Future" Роберта С. Сикорда, профессора института программной инженерии (SEI) Карнеги-Меллон, автора книг «The CERT C Coding Standard, Second Edition» и «Secure Coding in C and C++, Second...

[Перевод] Let's Encrypt теперь доверенный

Мы рады объявить, что получили кросс-подписи от IdenTrust. Это означает, что теперь наши сертификаты считаются доверенными в большинстве основных браузеров. Это знаменательный рубеж: теперь все посетители веб-сайтов на которых установлен сертификат Let's Encrypt смогут наслаждаться безопасным...

[Из песочницы] Шифрование с помощью Emoji

На очередной паре по «Информационной безопасности» преподаватель дал нам задание придумать собственный метод шифрования. В голову сразу пришла идея о довольном необычном (а может и нет) методе. Что из этого вышло, читайте под катом. Читать дальше →...