Сетевое оборудование под угрозой? Давайте разбираться…

В последнее время мы наблюдаем определенную маркетинговую шумиху вокруг атак и уязвимостей в сетевом оборудовании. Зачастую это происходит вследствие вполне реальных событий, но чаще всего речь идет о низкопробной PR-активности отдельных исследователей или целых компаний, которые таким образом...

Подпольный рынок кардеров. Перевод книги «KingPIN». Глава 18. «Briefing»

Кевин Поулсен, редактор журнала WIRED, а в детстве blackhat хакер Dark Dante, написал книгу про «одного своего знакомого». В книге показывается путь от подростка-гика (но при этом качка), до матерого киберпахана, а так же некоторые методы работы спецслужб по поимке хакеров и кардеров. Квест по...

Ежеквартальная проверка безопасности сайта

Современный веб-ресурс представляет из себя постоянно развивающийся механизм со множеством апдейтов и усовершенствований. Они нацелены на улучшение производительности, повышение конверсии, оптимизации работы и удобства использования. Но при этом по тем или иным причинам могут быть допущены ошибки,...

Настройка публичного интернет-доступа за пять минут

Привет, Хабр! Сегодня мы расскажем, как владельцам ресторанов и кафе избежать штрафов за нарушение законодательства, регулирующего организацию публичного интернет-доступа. Напомним, что летом прошлого года появилось постановление правительства России № 758, согласно которому организатор публичного...

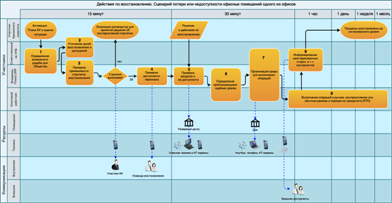

Работа параноика: планы аварийного восстановления/непрерывности, метеорит, зомби-апокалипсис, 1000 уборщиц, портал в ад

Схема отработки аварии первого уровня в «Мультикарте» Есть такой миф, что у нас отказоустойчивых инфраструктур у крупных компаний не было примерно до 2007 года. Мол, именно тогда начали появляться документы DRP (аварийного восстановления), выделяться отделы риск-менеджмента и так далее. Это...

IBM запустила облачный сервис безопасной аутентификации Identity Mixer

Корпорация IBM заявила о начале работы своего нового облачного сервиса Identity Mixer, который был анонсирован в Международный день защиты персональных данных 28 января. Сам сервис предназначен для защиты персональных данных пользователя во время аутентификации. 20 ноября компания объявила о том,...

SmartTV* — как создать небезопасное устройство в современном мире

* — в статье пойдет речь только про Samsung SmartTV Изображение с mnn.com «Please be aware that if your spoken words include personal or other sensitive information, that information will be among the data captured and transmitted to a third party.» Соглашение о конфиденциальности Samsung SmartTV...

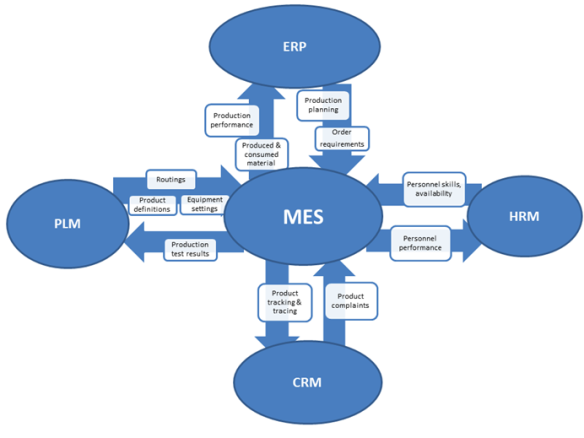

Успешное внедрение SIEM. Часть 2

Всем привет. Продолжаю свою статью о внедрении и использовании SIEM. Как я и обещал во второй части я расскажу о корреляции и визуализации событий. Я расскажу о основных заблуждениях руководства в части понимания, что такое корреляция, порассуждаю на тему того, что реально важно, а что не очень,...

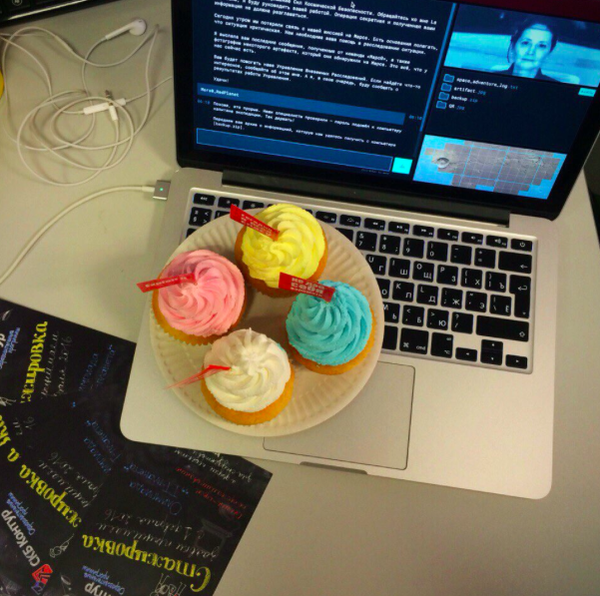

QCTF Starter: компьютерная безопасность на четверых или как мы сделали турнир для новичков в 19 городах одновременно

CTF-соревнования знакомы многим, ещё больше людей о них хотя бы раз слышали. Про них тут хорошо написано. Чтобы участвовать в серьёзных CTF-турнирах нужна неслабая подготовка, но мало кто знает, как и где её получить. Мы решили исправить это, а именно — провести массовые соревнования по...

[Из песочницы] Утечка 191 000 адресов электронной почты из резюме Авито

Около недели назад я при гуглении неизвестного номера (из пропущенных звонков) внезапно наткнулся на него в выдаче в виде PDF файла с Авито, который выдавал ошибку при переходе по прямой ссылке, но попал в кэш. Выглядело это как то так: Общий вид ссылки: «m.avito.ru/[адрес объявления]/export/pdf»....

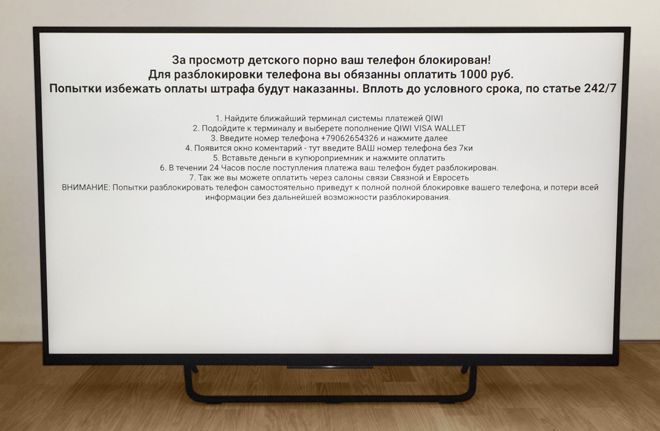

Программы-вымогатели на Smart TV? Можно готовиться, они идут

Многие специалисты по информационной безопасности назвали криптовымогатели крупнейшей угрозой 2016 года. При этом проблема касается уже не только персональных компьютеров или смартфонов. Опасности подвергаются даже умные телевизоры. На днях компания Symantec продемонстрировала, насколько легко...

Security Week 48: тоска с сертификатами у Dell, бэкдор в модемах, Truecrypt возвращается

Каждый раз, когда в сфере безопасности происходит очередной провал, из воздуха материализуются два вечных вопроса: что делать и кто виноват. Причем первый важнее: все чаще мы имеем дело с инцидентами, которые вот так просто, патчем или чем-то подобным, решить невозможно. К сожалению, это относится...

Автомобильная безопасность: какие уроки мы можем вынести из отзыва машин?

Cтатью про автомобильную безопасность я решил написать после новости о том, что серия автомобилей Chrysler была отозвана из-за уязвимости в программном обеспечении. По разным причинам она пылилась в полусыром состоянии еще с лета, и вот наконец-то я нашел время между поездками ее дописать и...

В 600 000 модемах «Arris» обнаружили бекдор в бекдоре

По мнению специалиста в области безопасности, 600 000 кабельных модемов Arris удивят пользователей малоприятным сюрпризом под названием «бэкдор в бэкдоре». Тестировщик ПО из Globo TV Бернардо Родригес опубликовал отчет о скрытых библиотеках, обнаруженных в трех кабельных модемах Arris. В свою...

Социальная инженерия в картинках – материалы для тренинга по информационной безопасности

Читать дальше →...

[recovery mode] Биометрия: Учёт рабочего времени + Fujitsu PalmSecure

Системы учета рабочего времени уже достаточно давно заняли свое место в инфраструктуре многих предприятий, где руководство хочет получать оперативную и объективную информацию о соблюдении трудовой дисциплины сотрудниками. Фиксация времени прихода-ухода является полезным инструментом для...

WifiOTP: Удобная двухфакторная аутентификация с помощью Wi-Fi SSID

Проблема: двухфакторная аутентификация слишком сложна для большинства пользователей Классическая двухфакторная аутентификация подразумевает достаточно утомительную для пользователей процедуру. Опишем последовательность действий, необходимых для входа в тот же Gmail на персональном компьютере с...

Фишинг в корпоративной среде

Фишинговые сообщения электронной почты в корпоративной среде обычно знаменуют собой таргетированную атаку, хорошо продуманы и реализованы. В отличии от рядовых пользователей, сотрудники компаний могут быть проинструктированы должным образом о существующих угрозах информационной безопасности. За...