Список книг по наступательной информационной безопасности

Grimoire ensorcele by naiiade Любую достаточно развитую технологию можно сравнить с оружием: когда у врага есть ружье, а у тебя нет, поневоле хочется изменить баланс сил в свою пользу. В области IT-безопасности знания, передаваемые различными способами, и есть то самое оружие, использование...

Гостиничный бизнес: легкая мишень для хакеров с заманчивыми прибылями

Кража информации с последующим требованием выкупа за нее – это модная кибер-атака, которая пришла и в гостиничный бизнес. Антивирусная лаборатория PandaLabs компании Panda Security опубликовала исследование «Хакеры отелей» – документ, в котором рассматривается тенденция кибер-атак, направленных на...

Распознавание DGA доменов. А что если нейронные сети?

Всем привет! Сегодня мы поговорим про распознавание доменов, сгенерированных при помощи алгоритмов генерации доменных имен. Посмотрим на существующие методы, а также предложим свой, на основе рекуррентных нейронных сетей. Интересно? Добро пожаловать под кат. Читать дальше →...

Разворачиваем Cisco ISE в среде Hyper-V и не только

Обучение в ИТ — это процесс перманентный. ИТ специалист просто обязан учиться каждый день, чтобы не только узнать что-то новое, но и не растерять старое. И раз уж я начал свою статью с темы обучения, хочу поблагодарить команду проекта «CCIE за год» за прекрасную возможность подготовиться к экзамену...

О пользе проверок

Работа одной из германских АЭС была приостановлена после того, как в топливной системе станции был обнаружен компьютерный вирус. Новость в таком изложении заставила поперхнуться чаем и заняться поисками первоисточника. Что же произошло на самом деле? Читать дальше →...

Запись вебинара «Как просто защитить предприятие от шифровальщиков и скрытых угроз»

Предлагаем Вашему вниманию запись вебинара от 14 апреля 2016г «Как просто защитить предприятие от шифровальщиков и скрытых угроз». На вебинаре представлен обзор единственного облачного EPP+EDR продукта Panda Adaptive Defense 360, который позволит защитить предприятие от шифровальщиков, APT, новых и...

(Почему) Почта Mail.Ru включает строгий DMARC

На днях мы анонсировали включение строгой DMARC-политики на всех доменах, принадлежащих Почте Mail.Ru. На некоторых доменах, включая bk.ru и mail.ua, политика p=reject включена уже сейчас. В этой статье мы хотим пояснить некоторые технические детали такого включения и дать рекомендации владельцам...

Intel ME. Как избежать восстания машин?

В прошлый раз мы рассказали об Intel Management Engine (ME) — подсистеме, которая встроена во все современные компьютерные платформы (десктопы, лэптопы, серверы, планшеты) с чипсетами компании Intel. Эта технология многими воспринимается как аппаратная «закладка», и на то есть причины. Достаточно...

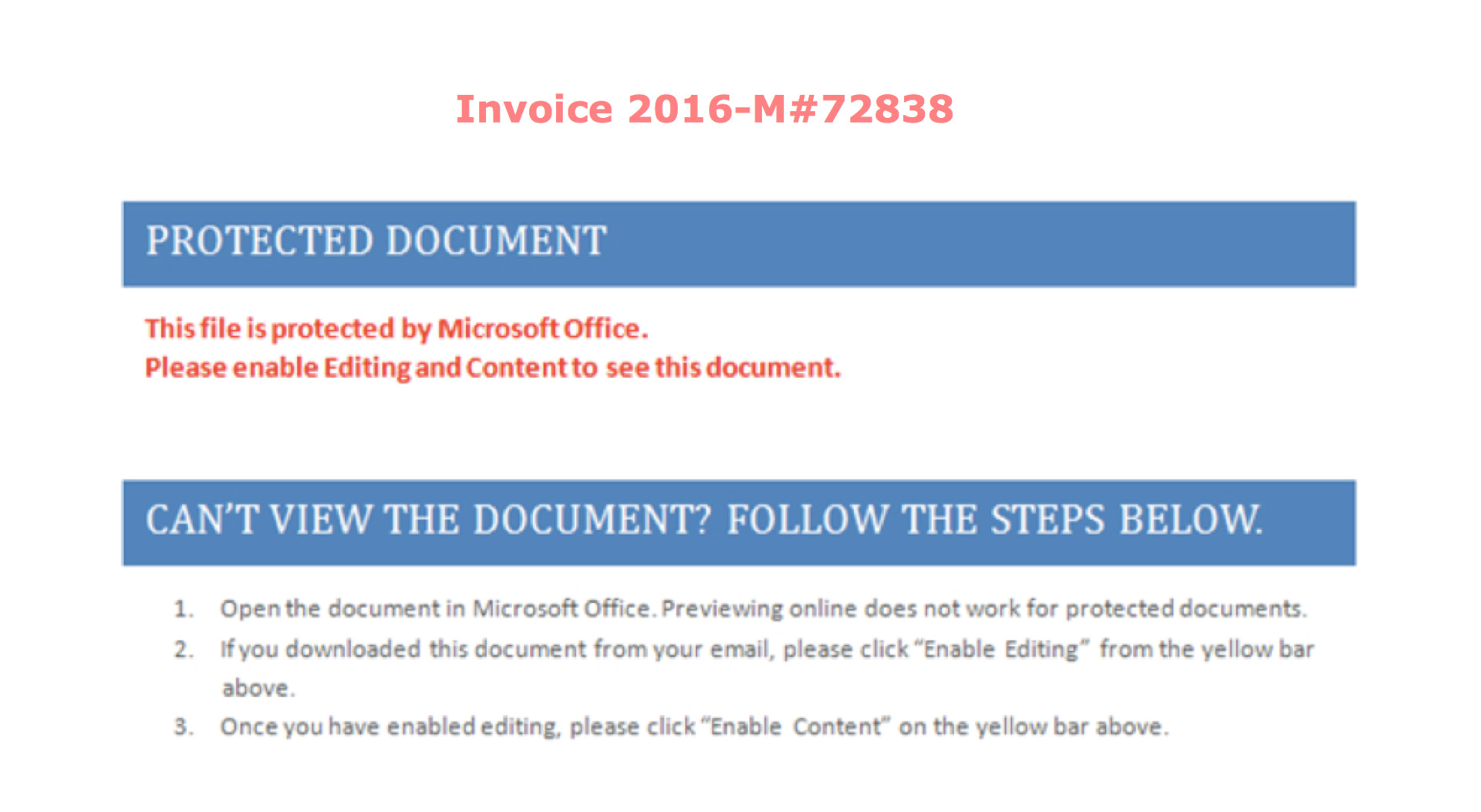

[Перевод] PowerWare или PoshCoder? Сравнение и дешифрование

PowerWare загружается, с помощью Microsoft Word, документом с макрос-включениями и распространяется с помощью фишинговой спам-рассылки. Вредоносный документ пытается убедить пользователя включить макросы, сообщая им, что файл защищен Microsoft Office. Это, конечно же фарс. Как только макрос...

Хакеры и биржи: К каким последствиям могут приводить атаки на финансовые компании

В нашем блоге на Хабре мы пишем о различных аспектах, связанных с работой на бирже. И вопросы информационной безопасности являются наиболее актуальными из них. Недобросовестные трейдеры и работники финансовых компаний часто не могут устоять перед соблазном использования инсайдерской информации себе...

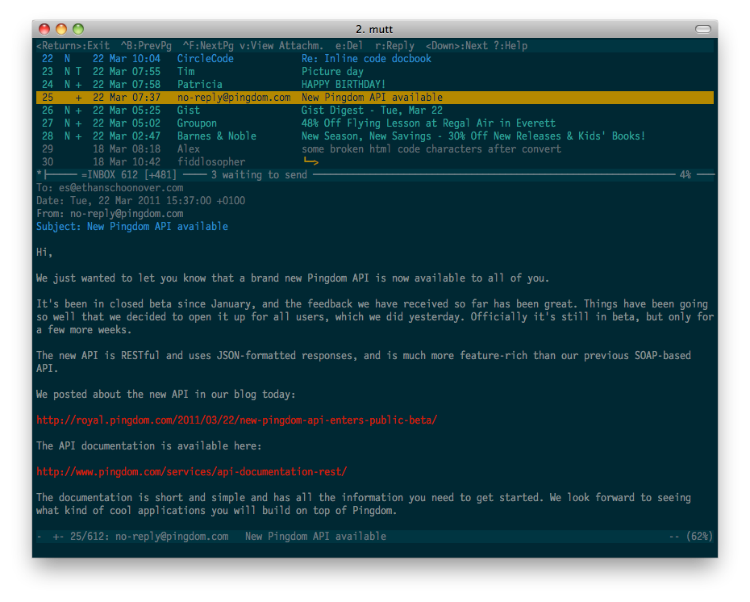

[Перевод] Почему эксперты по безопасности предпочитают устаревшие почтовые клиенты

В нашем блоге мы много пишем о создании email-рассылок и работе с электронной почтой. Многие люди пользуются email, но ИТ-специалисты здесь несколько выделяются — у них есть свои предпочтения по стилю общения, кроме того, некоторые из них используют не самые популярные у широких масс инструменты. К...

[Перевод] Мир готов к end-to-end шифрованию?

Данный пост является вольным пересказом-переводом статьи, опубликованной недавно в New York Observer. Помимо упоминаний некоего стартапа, о котором я тактично умолчу, дабы не быть заподозренным в рекламе, в статье содержится ряд интересных мыслей по поводу светлого будущего end-to-end шифрования....

[Перевод] Аппаратные технологии безопасности Intel: новое слово в защите биометрических приложений. Часть 2

В первой части мы обсудили проблемы современных биометрических приложений распознавания пользователей и рассказали о том, как Intel SGX, Intel VMX и Intel IPT способны повысить уровень их защиты. Сегодня продолжим разговор о безопасности биометрии, рассмотрим технологии Intel AES-NI, Intel Secure...

Антиспам в Mail.Ru: как машине распознать взломщика по его поведению

Bat's post delivery by sashulka Электронная почта используется для решения широкого круга задач: мы получаем информацию о банковских счетах, обсуждаем рабочие проекты, планируем путешествия и еще много чего, что требует от нас обмена ценной информацией. Таким образом, почта содержит в себе...

Эксплоит в Windows AppLocker

Несколько лет назад компания Microsoft анонсировала новый инструмент — AppLocker, который, по задумке разработчиков, был призван повысить уровень безопасности при работе в Windows. Не так давно исследователь Кейси Смит (Casey Smith) обнаружил в данном функционале уязвимость, позволяющую обойти его....

Обнаружение DGA-доменов

В этой статье мы расскажем о методе выявления доменных имен, сгенерированных с использованием Domain Generation Algorithm. Например, moqbwfijgtxi.info, nraepfprcpnu.com, ocfhoajbsyek.net, pmpgppocssgv.biz, qwujokiljcwl.ru, bucjbprkflrlgr.org, cqmkugwwgccuit.info, pohyqxdedbrqiu.com,...

[Перевод] «Have I been pwned» получил первый «самостоятельный запрос»

Безусловно, несколько лет назад я и не мог представить, как далеко зайдет мой проект Have I been pwned (HIBP), однако только что я загрузил в систему сотый отчет об утечке. Это дает в общей сложности 336,724,945 утекших аккаунтов, которые были загружены за последние годы, чего я, признаться, не...

Исследуем «Ревизор» Роскомнадзора

Ревизор — программно±аппаратный комплекс для мониторинга доступа к сайтам из реестра со стороны провайдеров — берет свое начало в октябре 2015 года, когда компания «МФИ Софт», та же компания, что сделала СОРМы, выиграла тендер на разработку ПО за 84 миллиона рублей. Согласно условиям тендера,...