Аудиогаджет особого назначения: «теплый» ламповый диктофон и шпионские часы начала 50-х

Это очередной пилотный пост для нового цикла. Известно, что множество инноваций не сразу попадают на массовый свободный рынок, а их использование на протяжении десятилетий может быть ограничено исключительно спецтехникой. Этот цикл будет как раз о таких устройствах, истории их создания и...

Security Week 19: великий и ужасный GDPR

Представьте себе на минуту идеальный мир, в котором все ваши данные хранятся в облачной системе, в зашифрованном виде, и доступ к этому хранилищу имеете только вы. «Учетная запись» используется для синхронизации данных на домашнем ПК, смартфоне и планшете. Для доступа к файлам, сообщениям...

ФБР советует перезагрузить свои роутеры для избавления от зловреда VPNFilter

Одна из моделей роутеров, заражаемых VPNFilter На днях стало известно о том, что ФБР просит пользователей интернета в США перезагрузить свои роутеры для того, чтобы избавиться от вируса VPNFilter. Malware о котором идет речь, как считают специалисты, заразило сотни тысяч различных сетевых...

Как зарабатывать на чужих ошибках: История Bug Bounty

Создатель Ruby on Rails Давид Хейнемейер Ханссон (David Heinemeier Hansson) однажды написал статью под заголовком «В программах встречаются баги. Это нормально». За всю историю работы человека с ПО (и не только с ним) баги были неизбежным и порой дорогостоящим спутником новых и интересных решений....

[Из песочницы] Если вы не занимаетесь управлением активами, у вас нет информационной безопасности

Привет, Хабр! Представляю вашему вниманию перевод статьи "If You’re Not Doing Continuous Asset Management You’re Not Doing Security" автора Daniel Miessler. Чем больше компания может рассказать о своих активах, тем лучше у них дела с безопасностью. Чем более комплексная и оперативная инвентаризация...

Telegram MTPROTO Proxy — все что мы знаем о нем

Сразу после событий с блокировками Telegram в Иране и России, в бета-версиях мессенджера начал появлятся новый тип Proxy, а если быть точным, новый протокол — MTProto Proxy. Этот протокол был создан командой Telegram для решения проблем обхода блокировок, но так ли он хорош? Читать дальше →...

8 простых действий для защиты от хакеров

Это небольшой чеклист по безопасности для тех, кто не может и дня прожить без интернета. Мы собрали 8 пунктов, которые уберегут ваши личные данные, нервы и деньги. Читать дальше →...

CoLaboratory: Industrial Cybersecurity Meetup #4

28 мая в 19:00 в нашем московском офисе пройдет четвертая встреча специалистов по кибербезопасности АСУ ТП. Читать дальше →...

Слабости HTTPS. Часть 1

Иногда технически неподготовленные люди продавая IT услугу либо продукт, на вопрос «а как насчёт надёжности вашей системы?» отвечают: «У нас всё защищено по https». Если с другой стороны такой же технически неподготовленный человек, то вопрос автоматически закрывается, и все остались довольны...

Вредоносом VPNFilter заражено более 500 000 устройств по всему миру

Более 500 000 роутеров и сетевых накопителей Linksys, MikroTik, Netgear, Qnap и TP-Link заражены вредоносным ПО VPNFilter. Масштаб атаки сопоставим с нашумевшим Mirai, последствия которого ощущаются до сих пор. Читать дальше →...

Google обвиняют в слежке за пользователями Safari на iPhone

Против Google подан коллективный иск в Высокий суд Англии и Уэльса. Суть разбирательства — недовольство пользователей iPhone, которые считают, что компания отслеживала их действия в Safari, обходя стандартные настройки безопасности. Как утверждается, действия Google затронули более 4 млн человек....

[Перевод] Истерия вокруг GDPR, часть 2. Полезные советы

Статья опубликована 21 мая 2018 года Первая часть статьи здесь. Если не читали её, пожалуйста, ознакомьтесь для контекста. Разобравшись с самыми распространёнными заблуждениями о GDPR, давайте посмотрим на реальное влияние GDPR. Затем рассмотрим наиболее важные полезные советы для владельцев...

Новая техника атак на основе Meltdown. Использование спекулятивных инструкций для детектирования виртуализации

Атака Meltdown открыла новый класс атак на процессоры, использующий архитектурные состояния для передачи информации. Но спекулятивное исполнение, которое было впервые применено для атаки в Meltdown, позволяет не только выполнить код со снятием ограничений, но и узнать определенные детали работы...

GeekUniversity открывает набор на факультет информационной безопасности

В нашем онлайн-университете для программистов открылся новый факультет информационной безопасности. Студенты пройдут путь от новичка до разработчика уровня middle всего за год и получат гарантированное трудоустройство после успешного окончания университета. GeekUniversity — совместный...

[Из песочницы] Уязвимость Mikrotik позволяет получать список всех пользователей через winbox

Устройства компании Mikrotik стали широко распространены из-за своей цены по отношению к функционалу. Но и ошибки в программном обеспечении никто не отменял. И на этот раз вылез серьёзный баг. 25 марта один из пользователей форума Mikrotik сообщил об обнаружении подозрительной активности...

Security Week 18: шифровальная истерика

Нелегкая выдалась неделя для средств обмена зашифрованными сообщениями. Средства как бы работали, но то в одном найдут дыру, то в другом еще какую проблему. Все началось в понедельник, когда группа европейских исследователей анонсировала серьезные уязвимости в ряде почтовых клиентов, поддерживающих...

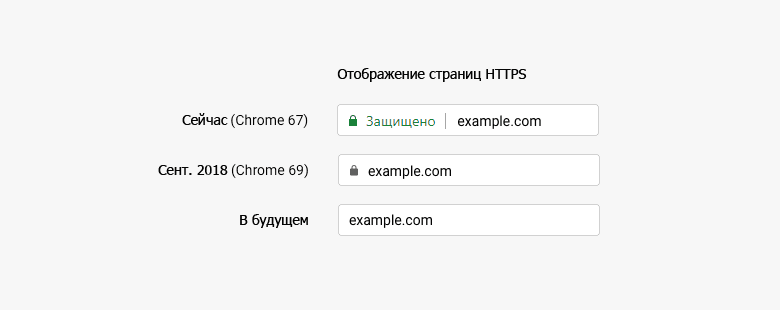

Из Chrome исчезнет значок «Защищено» для сайтов HTTPS, и это правильно

Несколько месяцев назад разработчики Chrome объявили, что в июле 2018 года начнут помечать как небезопасные все страницы HTTP. Значок «Не защищено» (“Not secure”) появится в адресной строке рядом с URL. Это важное нововведение, потому что людей приучают избегать сайтов, которые не установили...

[Перевод] Истерия вокруг GDPR

Статья опубликована 18 мая 2018 года Уже через неделю GDPR или Общий регламент по защите данных станет обязательным к исполнению. Похоже, что в отличие от любого другого современного закона у GDPR проявился интересный побочный эффект — он вызвал массовую истерию в обычно рациональном...