Внедрение IdM. К кому идти за решением проблем?

Продолжаем рассказывать о том, как действовать на каждом этапе внедрения IdM, чтобы система управления правами доступа работала максимально эффективно именно в вашей компании. В предыдущих статьях больше внимания я уделяла тому, что нужно делать самим в своей компании (в дальнейшем также буду это...

Обзор Vertex Impress Nero: металл + экран 18:9 + батарейка на 3300 мАч за 6 990 рублей

Всем привет! Сегодня речь пойдёт о смартфоне Vertex Impress Nero, который можно приобрести за 6 990 рублей. С одной стороны, от модели за такие деньги не ждёшь никаких особых откровений. С другой же – бюджетные смартфоны тоже бывают разными – как удачными, так и не очень. Забегая вперед, отмечу,...

Белые пятна в работе с SSH

SSH — очень мощный и гибкий инструмент, но, как показывает практика, не все понимают, как он работает и правильно его используют. Слово Secure входит в аббревиатуру SSH и является одним из ключевых аспектов протокола, но, часто именно безопасности уделяется недостаточное внимание. В этой статье я...

IPhone будет автоматически передавать координаты при звонке в 911

При звонке в службу спасения часть времени разговора занимает определение места, куда нужно выехать медикам, пожарным или полиции. Автоматическая отправка геолокационных данных позволит сократить время разговора. В США в скорую звонят 25 миллионов человек в год, а ускорение реакции спасателей на...

«Откуда не ждали»: Yahoo оштрафуют на £250k за нарушение старых правил по работе с ПД

12 июня Управление британского комиссара по информации оштрафовало Yahoo за несоблюдение «Data Protection Act» от 1998 года. Поводом стала утечка персональных данных 500 тыс. граждан Великобритании, произошедшая в 2014 году. Рассказываем об этой ситуации. Читать дальше →...

Испанское футбольное приложение La Liga сделало своих пользователей невольными доносчиками

Популярное футбольное приложение с более 10 миллионами загрузок во время очередного обновления неожиданно попросило у пользователей Android-смартфонов разрешения для взаимодействия с микрофононом и GPS. В то время, как люди всей планеты с упоением следят за развитием событий на Чемпионате Мира 2018...

Больше не Abibas: технологическое чудо Китая

Техника из Китая миллионами посылок разлетается по миру, Xiaomi волнует всех: от диванных до ведущих аналитиков, DJI рвёт рынок новинками. Потрясающе! Но это всего лишь потребительский восторг. За всеми этими гаджетами стоит огромная, трагическая, яркая история огромной страны и её народа. В этой...

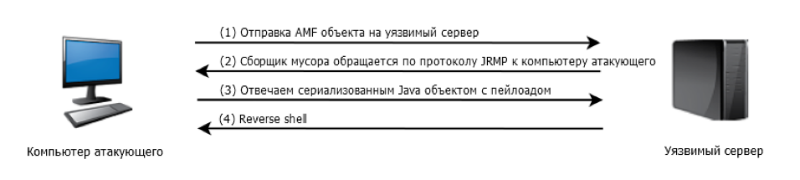

Опасный протокол AMF3

Недавно Markus Wulftange из Code White поделился интересным исследованием о том, как можно атаковать веб-приложение, если оно написано на Java и использует протокол AMF3. Этот протокол можно встретить там, где используется Flash и требуется обмен данными между SWF объектом и серверной частью...

Как подготовиться к прилету метеорита: прокачиваем автомобиль с мультимедийными системами Prology

Лучшая машина — та, что собирается целиком на конвейере, от корпуса до фарша. Но как быть владельцам приличных еще автомобилей, чьи ездовые качества и надежность не вызывают нареканий, а вот к мультимедийному оснащению есть большие вопросы? Менять полюбившуюся машину ради современной мультимедии не...

Услуги хакеров в темном интернете

Предисловие За последние годы роль хакеров изменилась, в прошлом эти профессионалы рассматривались как опасные преступники, которых нужно было держать на расстоянии вытянутой руки; между тем сегодня они пользуются большим спросом у частных компаний, спецслужб и преступных группировок. Читать дальше...

Безопасная разработка на PHDays 8: итоги встречи сообщества PDUG

15–16 мая на площадке форума по кибербезопасности PHDays прошла очередная встреча сообщества безопасной разработки Positive Development User Group. В двухдневную программу вошли 11 докладов разной степени хардкорности и круглый стол, посвященный статическому анализу. Под катом делимся материалами...

Светильник для мебели, кухни или ванной

В проекте Lamptest.ru я протестировал уже больше двух тысяч светодиодных ламп, но светодиодное освещение это не только лампы-ретрофиты под стандартные цоколи. Сейчас в продаже есть огромное количество различных светодиодных светильников и во многих случаях их применение предпочтительней, чем...

IP DoorBell – интерактивный дверной звонок

Сегодня бюджетное видеонаблюдение заведет нас в модную область IoT/M2M. Я расскажу вам о своем опыте эксплуатации нового продукта. По сути, это IP видеокамера или даже видео-няня, совмещенная с дверным звонком и онлайн сервисом. При нажатии на кнопку звонка сигнал поступает на мобильный клиент...

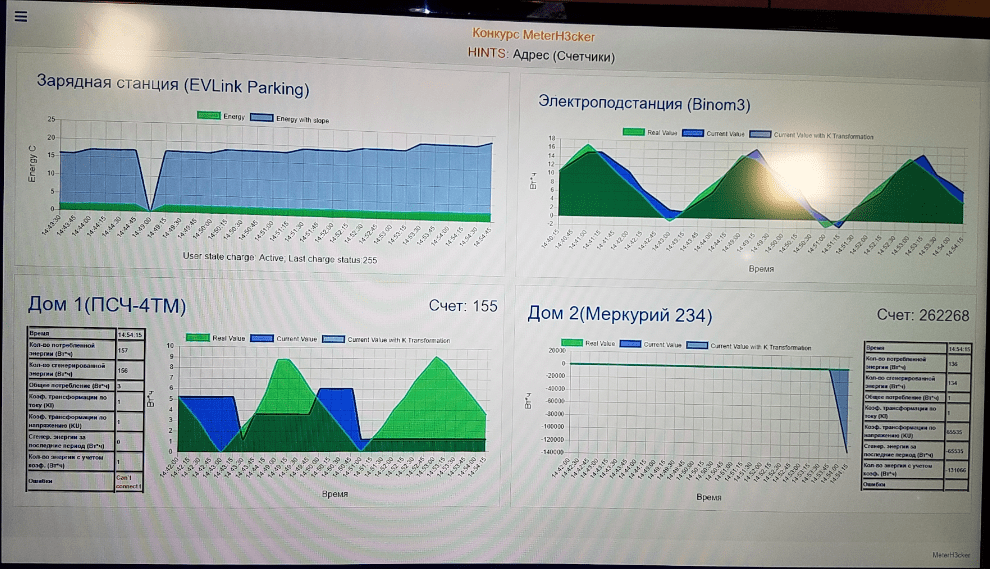

Взлом «умных» счетчиков на PHDays 8: разбор конкурса MeterH3cker

В этом году конкурсная программа Positive Hack Days пополнилась соревнованием по взлому элементов системы smart grid — «MeterH3cker». В распоряжении участников был макет двух домов, по задумке организаторов солнечные батареи обеспечивали дома электроэнергией, а возникающие излишки энергии можно...

Киберпреступники все чаще воруют персональные данные россиян

Киберпреступники продолжают наращивать активность своих действий в рунете. В первом квартале этого года количество кибератак в России увеличилось на 32%, пишет «Коммерсант». По словам специалистов по информационной безопасности, около трети атак были совершены с целью получения персональных данных...

Анализ логов Cisco устройств c помощью Splunk Cisco Security Suite

Cisco и Splunk являются партнерами, причем как Cisco использует в своей работе Splunk, так и Splunk модернизирует свои решения для того, чтобы его клиенты могли легко работать с данными, генерируемыми устройствами Cisco. В рамках партнерства Cisco и Splunk реализовано уже более пяти десятков...

Редкий представитель вида brute-force: история одной атаки

Работая над защитой интернет-магазина одного из клиентов, мы несколько раз столкнулись с любопытной brute-force атакой, противостоять которой оказалось не так просто. В основе её лежало простое до изящества решение, выделявшее атаку из рядов ей подобных. Что она собой представляла и как мы от неё...

Attention! S in Ethereum stands for Security. Part 4. Tools

Представляем четвертую часть цикла, посвященного типичным уязвимостям, атакам и проблемным местам, которые присущи смарт-контрактам на языке Solidity и платформе Ethereum в целом. Здесь мы поговорим о том, какие инструменты для анализа безопасности смарт-контрактов существуют, и почему они...