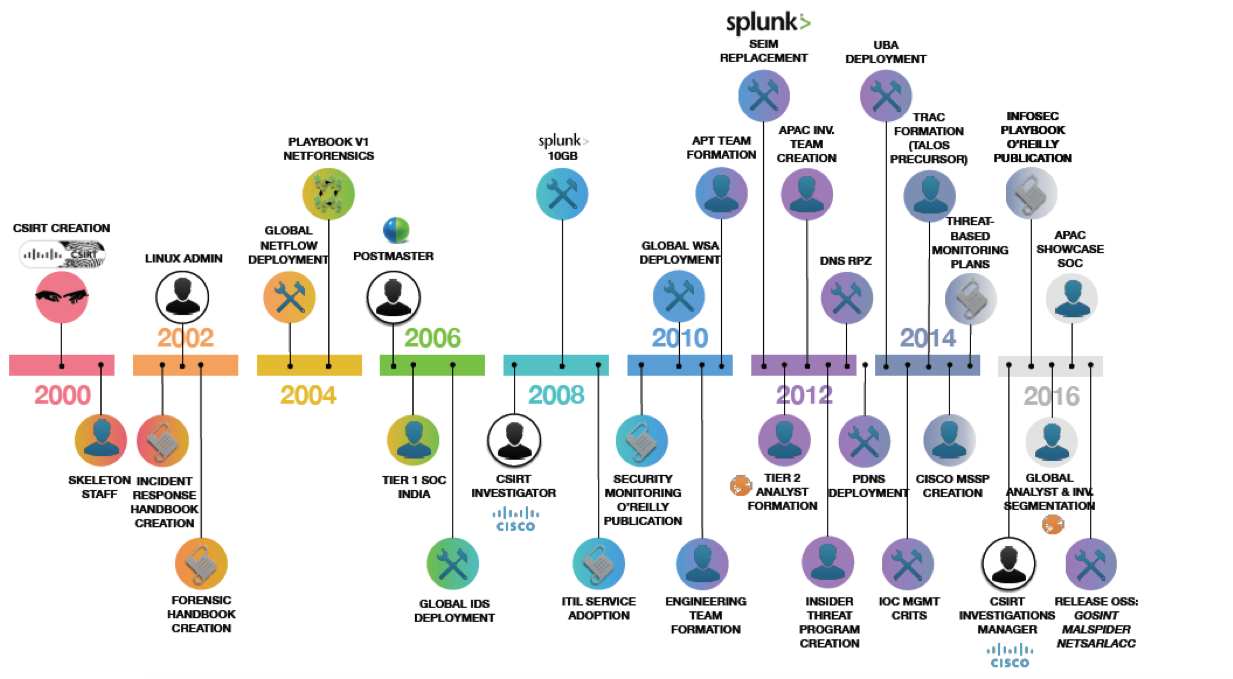

GOSINT — open source решение для управления индикаторами компрометации (IoC)

Одной из горячих тем в кибербезопасности в последнее время стали SOCи (Security Operations Center), которые не очень удачно переводят на русский язык как «центры мониторинга безопасности», умаляя тем самым одну из важных функций SOC, связанную с реагированием на инциденты ИБ. Но сегодня мне не...

Куда уходит data: 12 атак, взломов и утечек

Facebook и Cambridge Analytica, паника по поводу Spectre и Meltdown, фейковые новости — это только верхушка айсберга инцидентов 2018 года. Прошлый год был горячим и для специалистов по информационной безопасности, и для многих пользователей, которым пришлось спешно менять пароли. Мы в Binary...

Краткий анализ доступных данных январской атаки, в которой на виртуальные угрозы приходилось реагировать реально

В прошлые годы проводились централизованные атаки с использованием IP-телефонии, теперь новый виток, но уже с использованием электронной почты. Проанализируем доступные электронные данные по этой атаке. Читать дальше →...

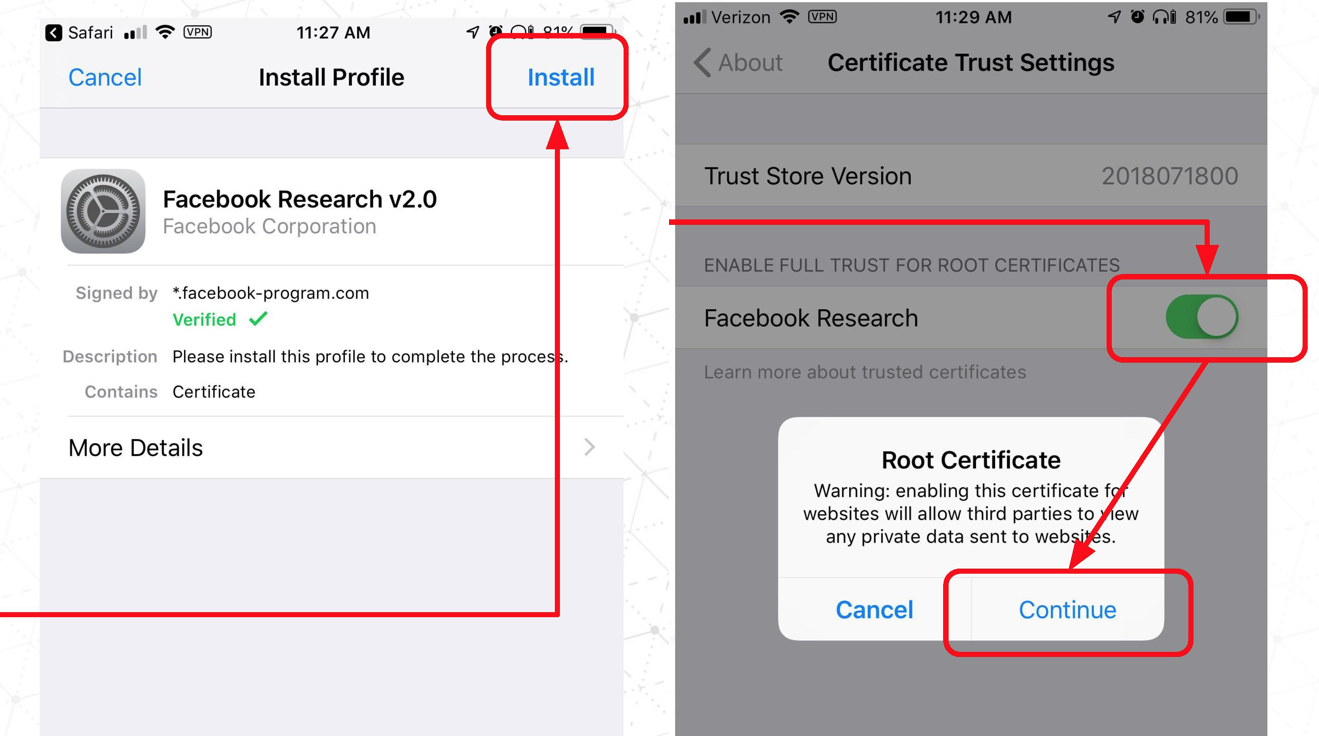

Facebook платит $20 в месяц за установку своего псевдо-VPN

Многие читатели Хабра не верят, что на продаже своих персональных данных россияне могут зарабатывать до 5000 рублей в месяц, как сказали эксперты ФРИИ. Но последний скандал с Facebook показывает, что эта оценка имеет право на существование. Оказалось, что Facebook уже более двух лет ведёт секретный...

Герои двухфакторной аутентификации, часть вторая

Недавно в первой части статьи, мы рассказали, что были удивлены как мало компаний считают отсутствие двухфакторной аутентификации серьезной угрозой информационной безопасности. Чтобы понять причины, мы составили четыре описания лиц принимающих решения — двух директоров и двух руководителей...

Зоопарк AFL фазеров

На Хабре уже пару раз появлялись статьи, поднимающие тему American Fuzzy Lop (AFL) (1,2). Но в данной статье речь пойдет не о классическом AFL, а о вспомогательных утилитах для него и его модификациях, которые, на наш взгляд, могут значительно улучшить качество фаззинга. Если вам интересно узнать,...

2. Анализ логов Check Point: SmartEvent

Здравствуйте, коллеги. В прошлый раз, в статье «1. Анализ логов Check Point: официальное приложение Check Point для Splunk» мы обсуждали разбор логов шлюза безопасности на основе официального приложения в системе логирования Splunk. В заключении пришли к выводу что хоть приложение в качестве...

SITIS CTF: как тюлень помог CTF выиграть

27 января 2019 года состоялось мероприятие SITIS CTF — соревнование по информационной безопасности для школьников и студентов техникумов. В турнире приняли участие около 80 молодых специалистов и один тюлень. Игра проводилась в офисе компании «Инфосистемы Джет». Узнать про тюленя...

Светильник-конструктор Combo

Разработчики новых модульных светильников Combo постарались устранить все недостатки, присущие обычным светодиодным лампам и светильникам: — благодаря массивному радиатору, светодиоды не перегреваются и не выходят из строя; — за счёт использования светодиодов с высоким индексом цветопередачи...

Apple или Soul Electronics: проблемы “первенства” и актуальности для беспроводных фитнес-наушников

За последние 10 дней почти синхронно в западной аудиопрессе появились анонсы сразу двух полноценных беспроводных фитнес-наушников. Речь об Apple и сравнительно новой калифорнийской компании Soul Electronics. Закономерно появляется вопрос, кто будет первым. Кроме того, очень логично порассуждать о...

Huawei: Защита плоскости управления

В статье рассматриваются аспекты защиты плоскости управления маршрутизаторов Huawei NE Series. Примеры приведены для NE40e, с программным обеспечением: VRP V800R008. На других типах маршрутизаторов (например NE5k) и с другой версией ПО, конфигурация может несколько отличаться. Читать дальше →...

Даёшь букридер в каждый карман! Обзор свежих новинок от ONYX BOOX

Привет, Хабр! В арсенале компании ONYX BOOX есть большое количество электронных книг под любые задачи — здорово, когда есть выбор, но если он очень большой, то легко запутаться. Чтобы этого не происходило, мы старались делать максимально подробные обзоры у нас в блоге, из которых понятно...

«Внедрение Splunk 7» — первая книга по Splunk на русском языке

Привет, Хабр! Мы сегодня хотим рассказать о первой книге по Splunk на русском языке! «Внедрение Splunk 7» Джеймса Д. Миллера была выпущена в декабре 2018 года издательством ДМК Пресс при поддержке нашей компании. Под катом вы найдете описание книги, небольшой фрагмент, а также ссылку на розыгрыш...

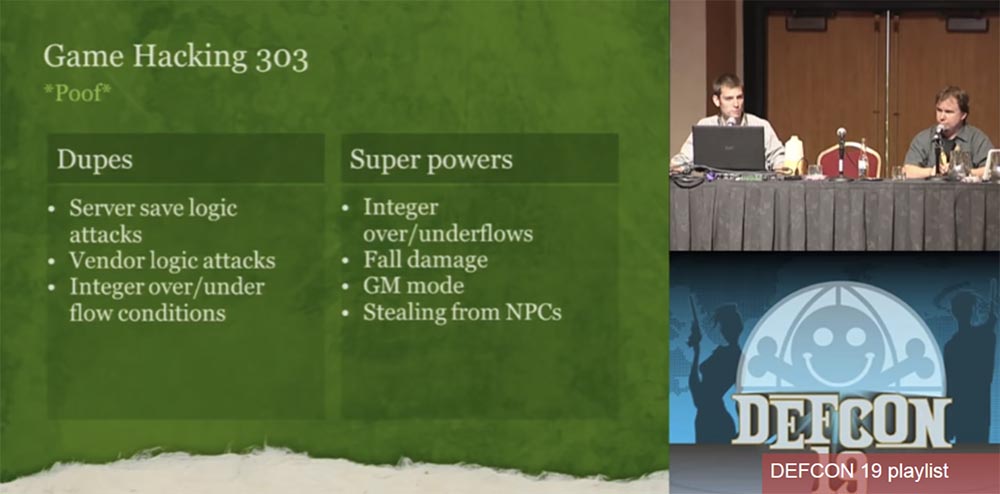

[Перевод] Конференция DEFCON 19. Взламываем MMORPG ради веселья и прибыли. Часть 2

Конференция DEFCON 19. Взламываем MMORPG ради веселья и прибыли. Часть 1 Джош Филлипс: как мы говорили, все хаки довольно просты, и их использование иногда не требует никаких навыков, достаточно просто творческого подхода к делу. Для использования «суперсилы» вам не обязательно нужно быть богом...

Аккаунт Admin@kremlin.ru обнаружен в тысячах баз данных MongoDB

Голландский исследователь безопасности Victor Gevers заявил, что он обнаружил руку Кремля административную учетную запись Admin@kremlin.ru в более чем 2000 открытых базах данных MongoDB, принадлежащих российским и даже украинским организациям. Читать дальше →...

Тренды кибербезопасности от BI.ZONE

По самым скромным оценкам в 2017 году общемировой ущерб от кибератак составил триллион долларов, говорится в годовом исследовании BI.ZONE за 2017-2018 год. Оценить реальный ущерб почти невозможно, поскольку 80% компаний скрывают случаи взломов и утечек. Эксперты прогнозируют, что, если ничего не...

«Облака»: в чем преимущество перед корпоративным сервером

Несмотря на большое распространение облачных сервисов, которыми уже редко кого удивишь, многие до сих пор задаются вопросом: «Чем это лучше сервера, находящегося в моем офисе»? Национальный институт стандартов и технологий США описывает облачные вычисления следующим образом: это такая модель...

Security Week 05: принтеры, камеры, 7zip и вопросы этики

В конце ноября 2018 года офисные и домашние принтеры по всему миру распечатали сообщение, призывающее подписываться на ютубера PewDiePie. Произошло, это, естественно, без ведома владельцев принтеров, и скорее всего сам PewDiePie тут ни при чем. Взломщик, называющий себя TheHackerGiraffe, атаковал...