ФАС настоятельно рекомендует предустанавливать российский софт на смартфоны и ноутбуки, продаваемые в РФ

Источник фото: Юрий Мартьянов / Коммерсант Федеральная антимонопольная служба решила остановиться на жестком варианте регулирования предустановки российского ПО, о чем сообщает «Коммерсант». Уже готов законопроект, согласно которому именно отечественный софт должен стать условием выпуска устройств...

День безопасного Интернета: на какие угрозы обратить внимание в 2019

5 февраля в мире отмечали День безопасного Интернета. Праздник создан для продвижения идей развития более защищённой Сети. Хороший повод вспомнить полезные для работы инструменты, которые помогут не только ИБ-специалистам. В первую очередь нужно позаботиться о самом уязвимом элементе системы...

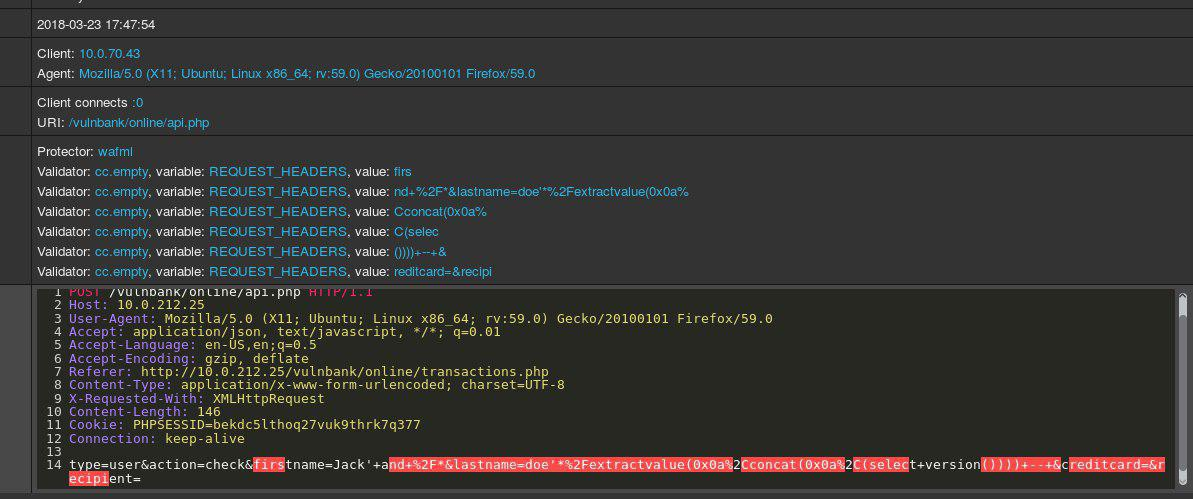

Обнаружение веб-атак с помощью рекуррентных нейронных сетей

Обнаружение атак является важной задачей в информационной безопасности на протяжении десятилетий. Первые известные примеры реализации IDS относятся к началу 1980-х годов. Спустя несколько десятилетий сформировалась целая индустрия средств для обнаружения атак. На данный момент существуют различные...

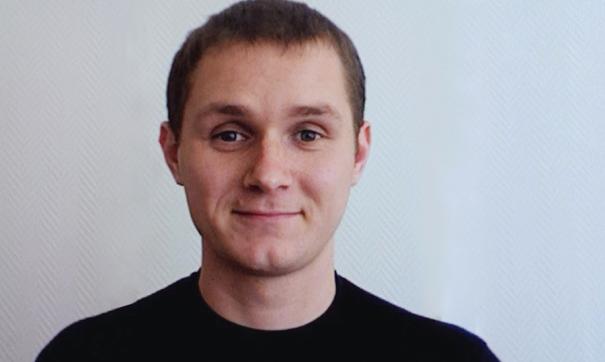

Создатель Kate Mobile арестован за то, что его сервисом пользовался педофил

Дорого времени суток, друзья! Случилась ужасно неприятная история, по вине некомпетентности следственных органов, арестован мой друг и коллега Фёдор Власов. Фёдор Власов, пермский IT-специалист, один из создателей мобильного приложения для социальной сети ВКонтакте «Kate Mobile». 3 ноября 2018 года...

Как безопасно объединить сетевые сегменты трех крупных банков: делимся хитростями

Некоторое время назад под брендом ВТБ состоялось объединение трех крупных банков: ВТБ, экс-ВТБ24 и экс-Банка Москвы. Для внешних наблюдателей объединенный банк ВТБ сейчас работает как единое целое, но изнутри все выглядит гораздо сложнее. В этом посте мы расскажем о планах по созданию единой сети...

[recovery mode] 13 трендов рынка кибербезопасности и защиты информации 2019-2020

Всем привет, меня зовут Александр Дворянский, я коммерческий директор компании «Инфосекьюрити». Сегодня мы рассмотрим основные тренды и векторы развития кибербезопасности, как мировые, так и Российские, которые на мой взгляд будут актуальны в ближайшее время. Читать дальше →...

Россияне на 20% чаще сталкиваются с оскорблениями в Интернете

Россия заняла 19-е место по индексу цифровой культуры – показало третье ежегодное исследование Microsoft DCI. Уровень онлайн-рисков практически не изменился по сравнению с прошлым годом и составил 74%, при этом россияне сталкиваются с ними чаще, чем пользователи большинства других стран. Читать...

Пермский программист арестован за созданное им мобильное приложение, через которое действовал педофил

Помните, как в том году был арестован оператор tor exit-node в России? Похожая ситуация возникла с Фёдором Власовым, который разработал вместе с другом Дмитрием Моисеевым приложение Kate Mobile (альтернативный клиент для «ВКонтакте»). Его обвиняют в совершении преступления сексуального характера в...

В каких приложениях ждать неизвестный вредоносный код?

Сегодня просматривал статистику Wildfire и стало интересно по каким приложениям ходит неизвестный вредоносный код (zero-day) и как часто. На картинке приведена статистика по приложениям и частоте атак через это приложение. В первом столбце имя приложения. Во втором столбце указано сколько дней в...

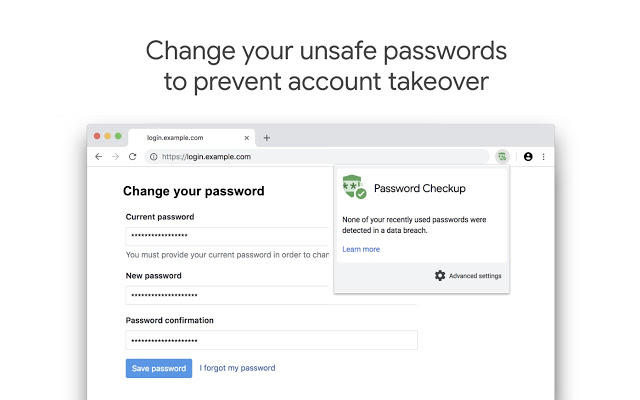

Расширение Password Checkup сверяет пароли с базой из 4 млрд скомпрометированных аккаунтов

Недавно хакеры выложили в открытый доступ коллекции №1-5 — в общей сложности около 2,7 млрд аккаунтов с паролями (magnet-ссылки: коллекция № 1, коллекции № 2-5). Эти пароли многие годы собирались из всех доступных источников, в том числе с российских сайтов. Каждый может проверить наличие своего...

Puma ищет бета-тестеров для самозатягивающихся кроссовок Fi

Волшебные кроссовки Nike MAG, которые носил Марти МакФлай из фильма «Назад в будущее 2», не дают покоя производителям спортивной экипировки. Пару недель назад Nike анонсировала новые самозатягивающиеся кроссовки Adapt BB. Теперь Puma объявила набор бета-тестеров для собственного варианта...

Для изоляции Рунета понадобятся бюджетные средства

Фото: М. Стулов / Ведомости Еще в 2014 году Совет безопасности поручил ряду российских ведомств проанализировать проблему безопасности русскоязычного сегмента Сети. Активная работа по этому направлению в 2016 году, когда Минкомсвязи опубликовало сразу несколько поправок к государственной программе...

Вебинар от Group-IB: «Red Team или Пентест» 12.02.2019

Как повысить готовность вашей организации противостоять масштабным атакам и получить более реалистичное понимание рисков для вашей инфраструктуры? Cпециалисты Group-IB, международной компании, специализирующейся на предотвращении кибератак, подготовили вебинар на тему «Red Team или Пентест: что...

Сеть компании и MitM. Часть 1

Перехватить конфиденциальную информацию? Получить несанкционированный доступ к различным приложениям и системам? Нарушить нормальный режим работы? Все это и многое другое выполняют атаки типа Man in the Middle. Сегодня мы начинаем цикл статей, посвященный атакам «человек посередине» (и ряду...

Как устроена консолидация архивов в DeviceLock DLP

Не так давно мы выпустили новую минорную версию 8.3.75005 программного комплекса предотвращения утечек данных DeviceLock DLP и помимо других улучшений, включили в нее довольно полезную для крупных компаний функцию консолидации данных с серверов хранения. Хотелось бы рассказать о консолидации чуть...

[Перевод] Кто на самом деле стоит за популярными бесплатными VPN?

После Whatsapp, Snapchat и Facebook, чаще всего люди ищут мобильные приложения для VPN. «VPN» – второй по популярности термин, не являющийся торговой маркой, после «игры», и в результатах поиска доминируют исключительно бесплатные приложения. Самые популярные из них собрали сотни миллионов...

Безопасность алгоритмов машинного обучения. Защита и тестирование моделей с использованием Python

В рамках предыдущей статьи мы рассказали про такую проблему машинного обучения, как Adversarial примеры и некоторые виды атак, которые позволяют их генерировать. В данной статье речь пойдет об алгоритмах защиты от такого рода эффекта и рекомендациях по тестированию моделей. Читать дальше →...

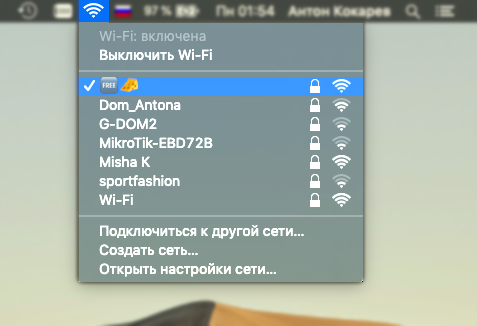

UTF-8 кодировка в названиях и паролях Wi-Fi (Emoji)

В 2012 году появилась возможность использовать в названии сети Wi-Fi символы UTF-8. Первое, что приходит на ум — выделиться из серой массы и использовать в названии сети смайлики Emoji. А еще, можно сделать Emoji пароль, тогда друзьям можно смело сообщать: «Подключись к Wi-Fi сети бесплатный сыр,...