[Из песочницы] Безопасность в AEM – это вопрос платформы или способа внедрения?

Автор: Андрей Пинчук | Certified Senior AEM Developer Представьте ситуацию: вы спокойно спите и видите свой третий сон, как вдруг раздается телефонный звонок — недовольный клиент жалуется, что вся система недоступна. Согласитесь, подобные события — дискомфорт для жизни AEM-разработчика, всей...

Как настроить Linux для входа в домен с использованием алгоритмов ГОСТ

Введение Протокол Kerberos 5 сейчас активно используется для аутентификации. Особенностью данного протокола является то, что он осуществляет аутентификацию, базируясь на четырех китах: Симметричное шифрование; Хеширование; ЭЦП; Третья доверенная сторона. Начиная с пятой версии появилась возможность...

[recovery mode] Почему мои финансы зависят от Билайна?

Сегодня с утра творится то, о чем так долго говорили большевики что можно было предвидеть: у Билайна случилась проблема с доставкой (части) СМС, и, внезапно, для клиентов Билайна авторизации через SMS поломалась. Мы все знаем, как неприятно, когда большая система перестает работать как надо. И чем...

Silent Trinity: изучаем новую версию фреймворка постэксплуатации

Мы постоянно отслеживаем изменения в хакерском инструментарии, будь то появление новых инструментов или обновление уже известных. Поэтому мы не смогли пройти мимо Silent Trinity, анонсированного на DefCon 27 Demo Labs. Читать дальше →...

[Из песочницы] Уязвимости GeekBrains: Зачем платить деньги за курсы если их можно просто скачать?

Небольшой сказ о маленькой погрешности, с помощью которой был получен доступ ко всем платным курсам и домашним заданиям на ресурсах. А так же немного о других найденных уязвимостях. Читать дальше →...

Ethernet, FTP, Telnet, HTTP, Bluetooth — основы анализа трафика. Решение задач на сети с r0от-мi. Часть 1

В данной статье 5 первых заданий, узнаем основы анализа трафика различных сетевых протоколов. Организационная информация Специально для тех, кто хочет узнавать что-то новое и развиваться в любой из сфер информационной и компьютерной безопасности, я буду писать и рассказывать о следующих категориях:...

Законопроект о создании единой базы с данными граждан приняли в ГосДуме в первом чтении

Собственно, суть новости в заголовке, а подробности описаны тут и тут. А от себя хочу прокомментировать эту новость. Думаю, многие мечтали избавиться от поиска миллиона справок и доказательств, что у тебя и правда есть (или нет) недвижимость, машина и работа. Цифровая трансформация должна сделать...

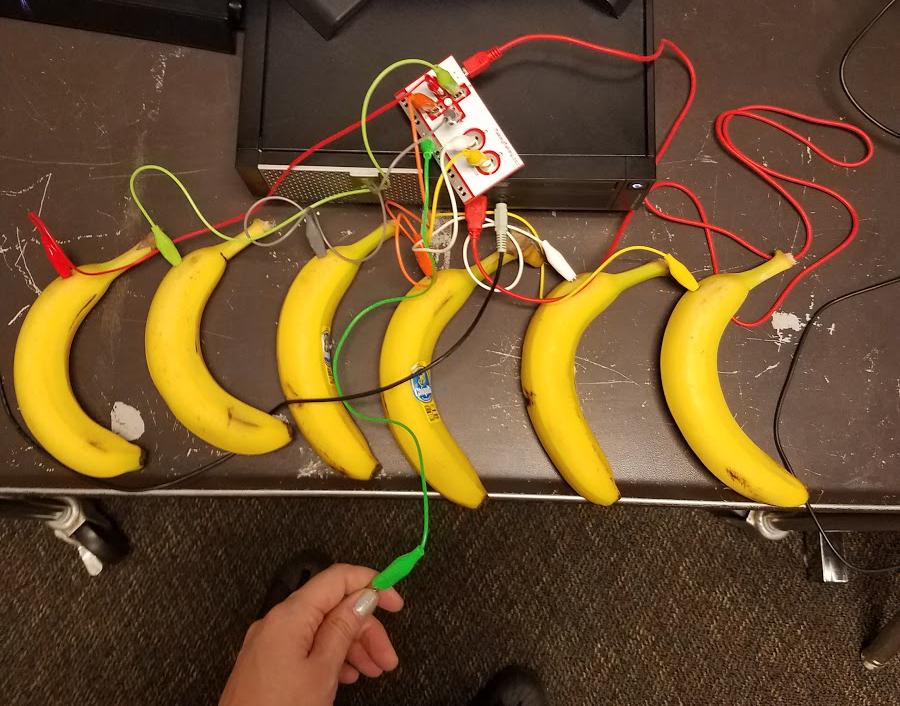

Качаем пресс с помощью игрового контроллера, или 8 необычных патентов на устройства ввода

Студент MIT превратил бананы в клавиши пианино. Вы, конечно, знаете, что изобретение нужно запатентовать, чтобы закрепить на него свои права. Тогда, если кому-то захочется использовать вашу идею, и она выстрелит, вы сможете на ней заработать просто потому, что к вам мысль о её создании пришла...

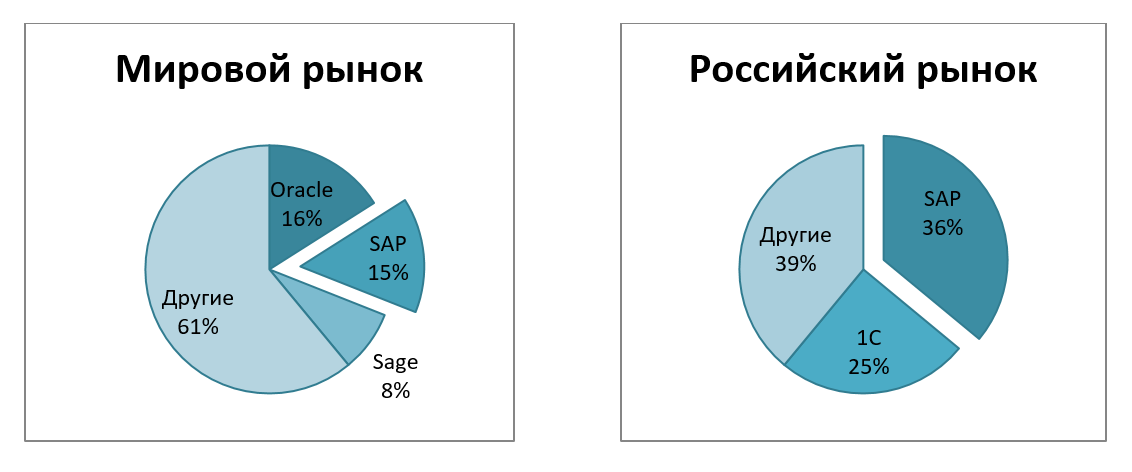

[recovery mode] Уязвимости ERP-систем объектов КИИ

С тенденцией к цифровизации предприятий по всему миру получают популярность системы управления ресурсами предприятия — ERP-системы. Крупнейшим игроком в данном сегменте на мировом и российском рынке уже долгое время остается немецкая компания SAP. Стоит отметить, что Gartner определяет данный тип...

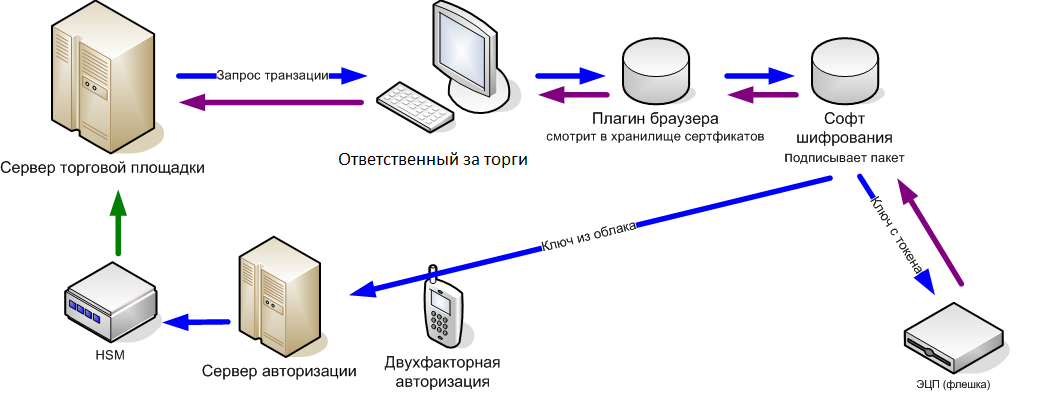

FAQ про облачную [электронную] подпись

Наша площадка стала первым федеральным оператором электронных торгов, внедрившим новую технологию облачной электронной подписи. Если обычная ЭП вызывала кучу вопросов, то эта услуга, с одной стороны, пока ещё больше непонятна бизнесу, а с другой — всё стало сильно проще. — Что это такое? Раньше...

Основы риск- и бизнес-ориентированной информационной безопасности: основные понятия и парадигма

В данной публикации читателям предлагается ознакомиться с основными терминами и определениями в области информационной безопасности, а также будут рассмотрены концепция и парадигма информационной безопасности. Информация в данной и последующих публикациях основывается на общепринятых российских и...

Peloton: следующая Apple или еще один скам?

На Хабре о Peloton пока что знают только по короткой новостной заметке. А зря. Кейс тут очень интересный. Эта компания делает велосипеды с встроенным онлайн-стримингом. Казалось бы, что за бред (и что может быть проще)? Тем не менее она уже оценивается более чем в $9 млрд, в неё постоянно...

Обзор изменений в 17-м приказе ФСТЭК

Привет, Хабр! 13 сентября Минюст утвердил документ, вносящий изменения в 17 приказ. Это тот самый, который про защиту информации в государственных информационных системах (далее – ГИС). На самом деле изменений много и некоторые из них существенные. Есть как минимум одно очень приятное для...

Check Point Gaia R80.40. Что будет нового?

Приближается очередной релиз операционной системы Gaia R80.40. Несколько недель назад стартовала программа Early Access, по которой можно получить доступ для тестирования дистрибутива. Мы, как обычно публикуем информацию о том, что будет нового, а также выделим моменты, которые наиболее интересны с...

Лейся, Fanta: новая тактика старенького Android-трояна

Однажды вы захотите продать что-нибудь на Avito и, выложив подробное описание своего товара (например, модуль оперативной памяти), получите вот такое сообщение: Читать дальше →...

Массовые атаки: особенности противодействия на опыте последних лет

Многие центры безопасности смыслом своей работы, а то и жизни делают борьбу с хакерами и атаками. Дело действительно важное и интеллектуально очень емкое. Исследуем данные Threat Intelligence, собираем атрибуцию на группировки и её TTP (tactics, techniques and procedures), разрабатываем отдельные...

Security Week 38: слежка за мобильными устройствами через SIM-карту

Когда мы говорим об уязвимостях в мобильных устройствах, речь идет обычно о проблемах в Android или iOS. Но не стоит забывать о радиомодуле и SIM-карте, которые являются по сути отдельными вычислительными устройствами со своим софтом и большими привилегиями. Последние пять лет широко обсуждаются...

Заметка. Как Теле2 делится доступом к личному кабинету новых абонентов

Если вы новый абонент Теле2, то есть вероятность того, что сотовый оператор без вашего согласия не только поделился вашими персональными данными с кем-то еще, но и передал возможность управлять вашим «личным кабинетом» третьим лицам. Не нужно никаких хакерских атак, сложных взломов и т.п. — все...