Безопасность сайта Умного голосования

Первая часть вышла более двух месяцев назад. После второй с сайта убрали Яндекс.Метрику. Надеюсь, после третьей приведут инфраструктуру в порядок. Читать далее...

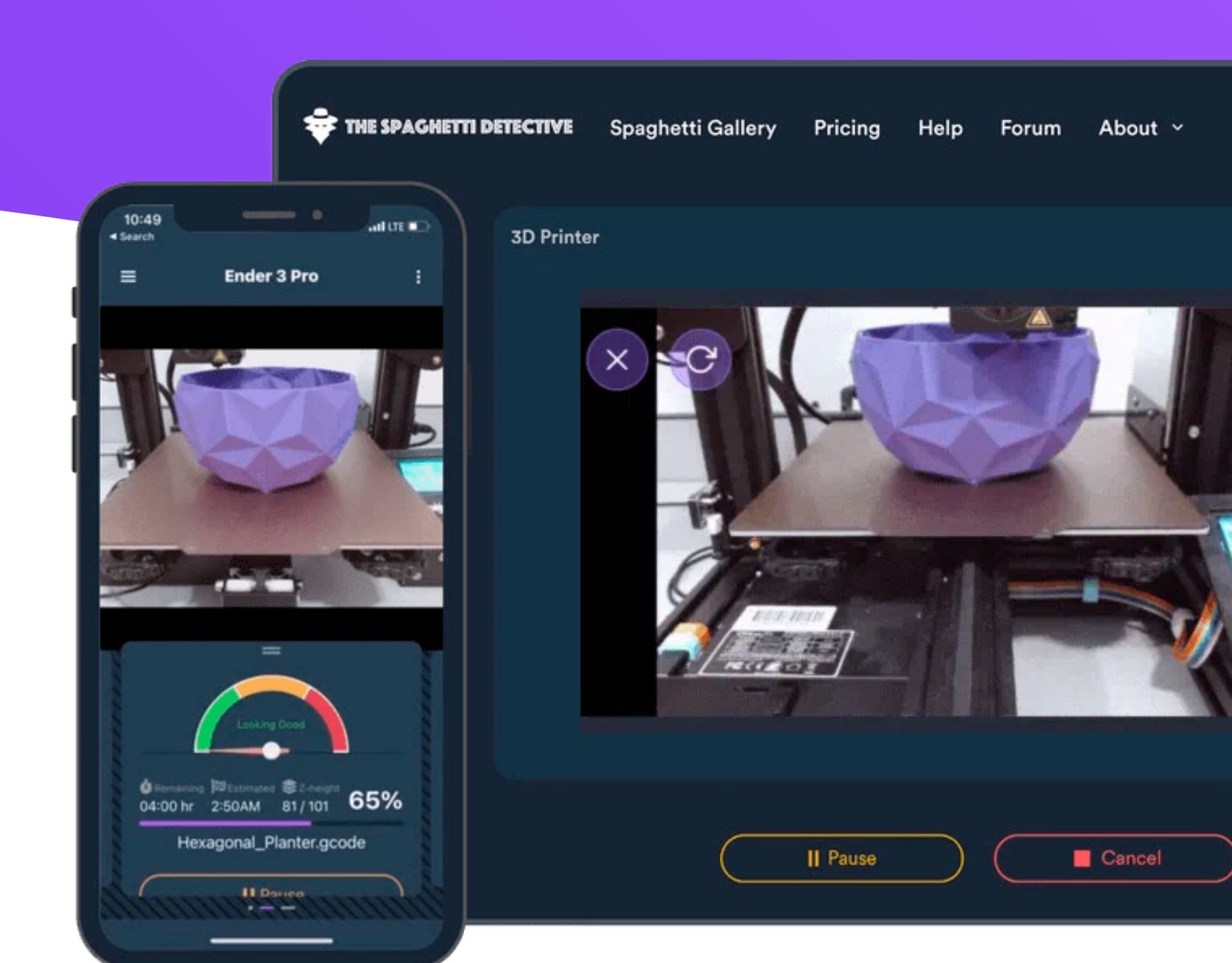

Security Week 34: перехват доступа к 3D-принтеру

В прошлый четверг, 19 августа, создатель сервиса The Spaghetti Detective сообщил об ошибке в сетевом сервисе, которая могла привести к перехвату контроля над чужим 3D-принтером. Баг был обнаружен почти одновременно сотрудником сервиса и сторонним пользователем, который не удержался и напечатал...

Тайны Дистанционного Электронного Голосования в России нет

TL;DR в Российских системах электронного голосования нет достаточного обеспечения тайны голосования, и похоже это сделано специально Executive summary: В Российских системах Дистанционного Электронного голосования допущена организационная ошибка при постановке задания, позволяющая при использовании...

Способ атаковать любой чат в Telegram-мессенджере, или как на меня напали хакеры

Помните, недавно вышла серия постов про прививки от коронавируса? Я член команды админов из той системы чатов v1v2 по вакцинации и лично моя зона ответственности – «ЭпиВакКорона», вакцина ГНЦ «Вектор» Роспотребнадзора. Если коротко, то в процессе независимой проверки вакцин мы выяснили, что...

И ещё раз о безопасности сайта Умного голосования и слив персональных данных Яндексу

Уже было описание уязвимости на сайте Умного голосования. Владислав Здольников на своём канале в Телеграм рассказывает очевидные вещи про прозрачность банковских платежей. И вот вчера Дмитрий Зворыкин заспорил с Леонидом Волковым, а Волков начал хамить в ответ будто Дима троль какой-то, а не...

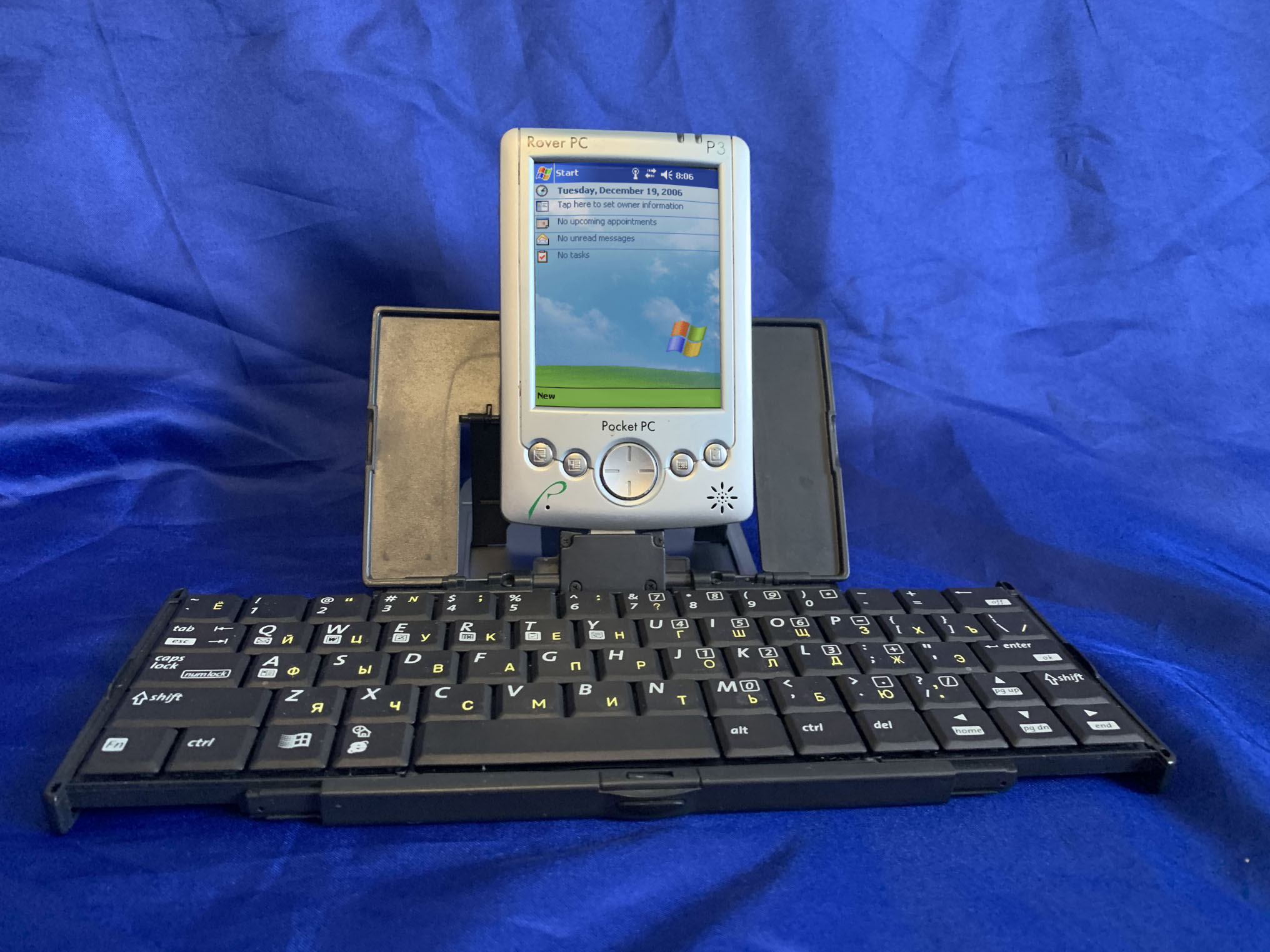

Мир на ладони. Вспоминаем карманные компьютеры Pocket PC

В далёком 2004 году я работал журналистом сразу в нескольких периодических изданиях. По долгу службы мне приходилось частенько мотаться по командировкам и пресс-конференциям, участвовать в различных презентациях, работать на выставках, брать интервью. Нередко мне приходилось писать статьи «на...

Настраиваем https на theHive

TheHive – open source решение и с поиском документации при работе с ним у меня возникали небольшие проблемы. Да, решение имеет большое коммьюнити, но некоторые вопросы проработаны очень кратко. Один из таких, это использование и настройка сертификата. Итак, начнем. Читать далее...

Домашний цифровой интерком своими руками

Осенью прошлого года моя супруга попросила меня установить домашний интерком с цветовой сигнализацией – увидела в каком-то фильме, где герой использовал подобное устройство для того, чтобы дозваться до дочери-подростка, слушающей музыку в наушниках в своей комнате, в столовую – с той-же,...

MasterCard откажется от магнитных полос на картах

Уходит целая эпоха: Корпорация MasterCard пообещала отказаться от магнитной полосы на картах к 2033 году и перейти к таким безопасным альтернативам как чипы и бесконтактные платежи. А мы решили вспомнить о том, как все начиналось, и поразмышлять над тем, что ждет нас после отказа от магнитных...

Обдурить Шаи-Хулуда

Привет, Хабр! Сегодня поговорим о «больших данных» в кибербезопасности, а точнее, о том насколько легко - или сложно - обойти защиту, использующую Big Data. Иначе говоря, как надурить и объегорить передовые системы обнаружения угроз, мимо всевидящего ока которых, как утверждают маркетологи, лишний...

Эффективный поиск XSS-уязвимостей

Про XSS-уязвимости известно давным-давно — казалось бы, нужен ли миру ещё один материал о них? Но когда Иван Румак, занимающийся тестированием безопасности, поделился методологией их поиска на нашей конференции Heisenbug, реакция зрителей оказалась очень положительной. И спустя два года у этого...

NLP At Scale: вся правда о предобученных моделях в Почте Mail.ru (часть 1)

Антиспам Почты Mail.ru — это симбиоз продуктовой логики и инфраструктурных технологий, про который мы решили более подробно рассказать. В основе конечно же лежит инфраструктура, с помощью которой мы получаем возможности для развития моделей машинного обучения, а также платформа ядра, которая...

[Перевод] Как распаковать вредоносное ПО с помощью x64dbg

Эта статья представляет собой руководство по x64dbg, в котором объясняется и демонстрируется методика реверс-инжиниринга вредоносных программ. Она является продолжением нашей серии публикаций, посвященных x64dbg: Читать далее...

Дайджест киберинцидентов Acronis #7

Привет, Хабр! В нашем дайджесте мы рассказываем об успешных атаках относительно новых (или хорошо известных) групп Ransomware, опасностях криптоджекинга, появлении очередного Ransomware под Linux, а также об опасностях для владельцев серверов MS Exchange. Все подробности — под катом. Читать дайджест...

Россия vs Эстония: сравнение электронных голосований

В последнее время про дистанционные электронные голосования (ДЭГ) говорят много — на сентябрьских выборах ДЭГ будет использоваться в семи регионах, в нём ожидают до 2 млн. избирателей, и Москва уже развернула широкую рекламно-информационную кампанию. При этом — по очевидной причине — данная...

Забавные и полезные «ардуинные поделки»

В этой публикации я хочу рассказать о нескольких «ардуинных поделках», которые вы, возможно, найдете достаточно забавными или полезными. Как правило, все они просты, и доступны для повторения даже начинающему «ардуинщику». Хочу сразу успокоить читателей - о самодельных станциях погоды, контроллерах...

Инфекционная угроза населению планеты сегодня и завтра

В теории безопасности атакой на объект называют реализацию потенциальной угрозы. Такая реализация преобразует угрозу из потенциальной в действующую реально и проявляется (начинает действовать) как возмущающий (наносящий ущерб) фактор. Для реализации угрозы должны быть созданы необходимые и...

LeetD3vM4st3R

В APK находится функционал по генерации сигнатуры для ассоциативного массива. Постарайтесь получить подпись для следующего набора данных: { "user" : "LeetD3vM4st3R", "password": "__s33cr$$tV4lu3__", "hash": "34765983265937875692356935636464" } и отправить результат @****** в Telegram....