Обычный Client Side с необычной эксплуатацией

Это статья о клиентских уязвимостях, которые мне показались интересными. Целью статьи является показать, что иногда из, казалось бы, скучных уязвимостей с низким импактом, можно выжимать больше, чем кажется. Читать далее...

Топ самых интересных CVE за декабрь 2023 года

Всем привет! По следам ушедшего года публикуем подборку самых интересных CVE за последний месяц 2023-го. В декабре засветился ворох уязвимостей в Chrome и Firefox, вынудивших компании выпускать экстренные патчи. А также критические уязвимости в OpenSSH, фреймворке Apache Struts и маршрутизаторе...

Туристический чемодан для Smart ForTwo

Я занимаюсь разработкой и производством электроники, но в голову часто приходят мысли о других полезных штуках, которые мне были бы интересны, но их нет (или я не нашел) на рынке. Я решил оформлять мысли о них в виде статей на Хабре, чтобы получить обратную связь от умных людей и, возможно, найти...

Взаимодействие ИТ и ИБ: средства защиты

Ярослав Ясенков, инженер по информационной безопасности, Отдел развития Производственного департамента Security Vision Практика показывает, что цель достижения информационной безопасности возникает перед компаниями, достигшими определенного уровня зрелости. На пути к достижению этой зрелости...

Тренды облачных технологий в мире и России. Меню на 2024 год

В декабре мы активно поглощали мандарины и ежегодные прогнозы по облакам. В какой-то момент и того, и другого оказалось слишком много. На сегодня мандарины наконец-то закончились, а вот аналитических отчетов стало больше. Мы собрали их, изучили и выделили общие мировые тренды на 2024 год. А на...

Артефакты прошлого: TabletPC Compaq TC1000 и загадка recovery-дисков

В обычной ситуации о наличии Recovery CD или специализированного раздела на жёстком диске никто не вспоминает. Но если речь идёт о ретрокомпьютинге, то всё меняется. Ведь именно эти способы позволяют восстановить оборудование с программной точки зрения до заводского состояния и взглянуть на то, что...

Кибердеки, малина, апельсин и репка: взгляд на альтернативу ПК

Привет, хабр! Вы наверняка слышали о Raspberry и Orange Pi, также могли слышать о кибердеках, в общем — о мини компьютерах. Их существует невероятное количество — и сегодня я расскажу вам о них. Компактные компьютеры часто называют неттопами. Первая часть образована от слова «интернет» — то есть...

Простой и сложный Always On VPN от Microsoft. Опыт внедрения

VPN обеспечивает доступ удаленных пользователей в корпоративную сеть. Решений много, но выбор оптимального не всегда очевиден. В данной статье хотел бы поделиться опытом внедрения и использования такого продуктового решении как Always On VPN от компании Microsoft. Подчеркну, что это не просто...

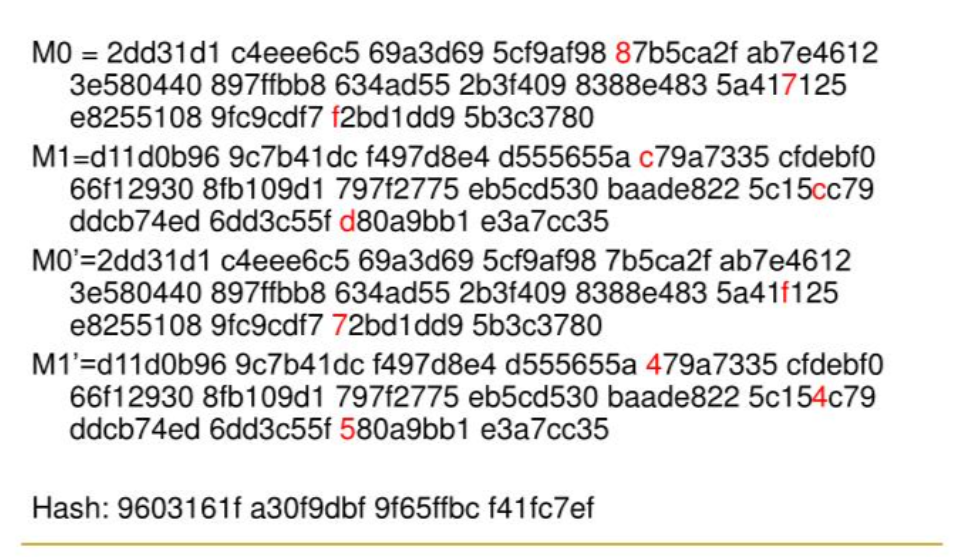

[Перевод] Юристы продолжают пользоваться MD5 только из-за своего консерватизма

Недавно я узнала один загадочный факт: Международный уголовный суд хэширует электронные доказательства при помощи MD5. Что в этом плохого? MD5 ужасно поломан. Настолько поломан, что специалисты уже больше десятка лет говорят, что никто не должен пользоваться MD5. Учитывая широкий выбор альтернатив,...

«Синий» путь: инструменты, обучение и Open SOC

Всем привет! На связи Макар Ляхнов, аналитик по информационной безопасности в Innostage. Продолжаем наш цикл статей по глобальным направлениям ИБ. Сегодня мы погрузимся в мир blue team и посмотрим, как подготовиться защитнику, сделав упор на эффективные инструменты, обучение и создание открытого...

Не мытьем, так катаньем: NVIDIA начнет поставки в Китай мощных видеокарт, которые не подпадают под санкции США

Американская компания NVIDIA сделала попытку приспособиться к недавно введенным ограничениям на экспорт своей продукции в Китай. 28 декабря она анонсировала видеокарту GeForce RTX 4090D. Чип выпущен специально под требования китайского рынка, без нарушения санкционных постановлений. Стоит отметить,...

Делаем плавную прокрутку для сторонней мыши в macOS

На Mac одни из самых удобных трекпадов, с которыми приятно работать и выполнять ежедневные задачи. Если подключить к любому компьютеру Apple стороннюю мышку, то в глаза сразу бросается прерывистая прокрутка. Со временем это начинает очень сильно раздражать и даже мешать читать текст. В этой статье...

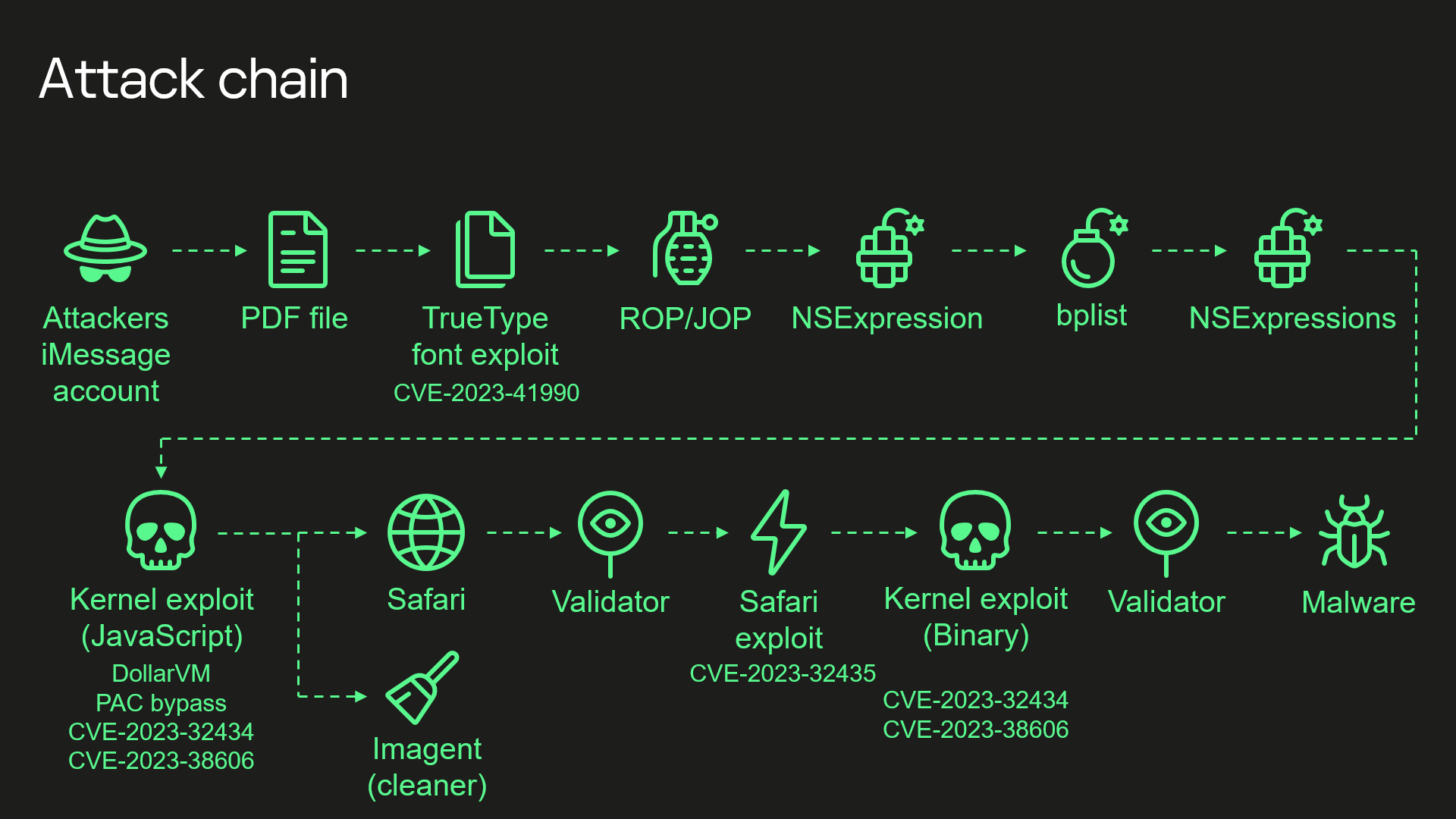

Security Week 2402: атака «Триангуляция» и аппаратная уязвимость в iPhone

В конце прошлого года исследователи «Лаборатории Касперского» опубликовали новую статью, в которой разбирают детали атаки «Триангуляция» (см. также новость на Хабре и видео с конференции 37c3). Про эту атаку мы писали в прошлом году дважды. В июне был опубликован общий отчет, из которого впервые...

Как я победил хаос умных устройств, или Цифровая трансформация жилого пространства

Несколько лет назад я увлекся проектированием системы умного дома и создал для себя удобное пространство, в котором не нужно открывать дверь курьеру или включать настольную лампу для работы. Покажу, что подключил и как работает система. Сразу спойлер: умный дом не зависит от наличия интернета или...

Затыкаем рот Windows 10

Windows 10 очень любит Интернет. Обновления, синхронизации, телеметрия и ещё куча разной другой очень нужной ЕЙ информации постоянно гуляет через наши сетевые соединения. В «стандартном» сценарии использования, когда Windows 10 управляет домашним или рабочим компьютером, это, в общем-то, терпимо,...

Личный прокси для чайников: универсальный обход цензуры с помощью VPS, 3X-UI, Reality/CDN и Warp

На фоне прошлогоднего обострения цензуры в РФ, статьи автора MiraclePTR стали глотком свободы для многих русскоязычных айтишников. Я же хочу приоткрыть дверь к свободной информации чуть шире и пригласить "не-технарей" («чайников»), желающих поднять личный прокси‑сервер для обхода цензуры, но...

Кодирование слова по алгоритму А.С. Пушкина в Micro QR Code версии М2

Задание: необходимо создать кодовое слово (сокращенный вариант собственной фамилии и инициалов) по алгоритму А.С. Пушкина. Затем создать для полученного сокращения Micro QR Code вер. М2. Данный режим невозможно прочитать стандартными ресурсами мобильных устройств, производимых GAFAM (как оказалось,...

Кодирование числа в Micro QR Code версии М2 (не по ГОСТ)

Задание: необходимо создать кодовое слово, состоящее из 8 цифр (на примере – 01234567) на основе алгоритма, частично приведенного в ГОСТ Р ИСО/МЭК 18004-2015 (п. 7.4.3, пример 2). Затем создать для полученного кода Micro QR Code вер. М2. Данный режим невозможно прочитать стандартными ресурсами...