Security Week 2402: атака «Триангуляция» и аппаратная уязвимость в iPhone

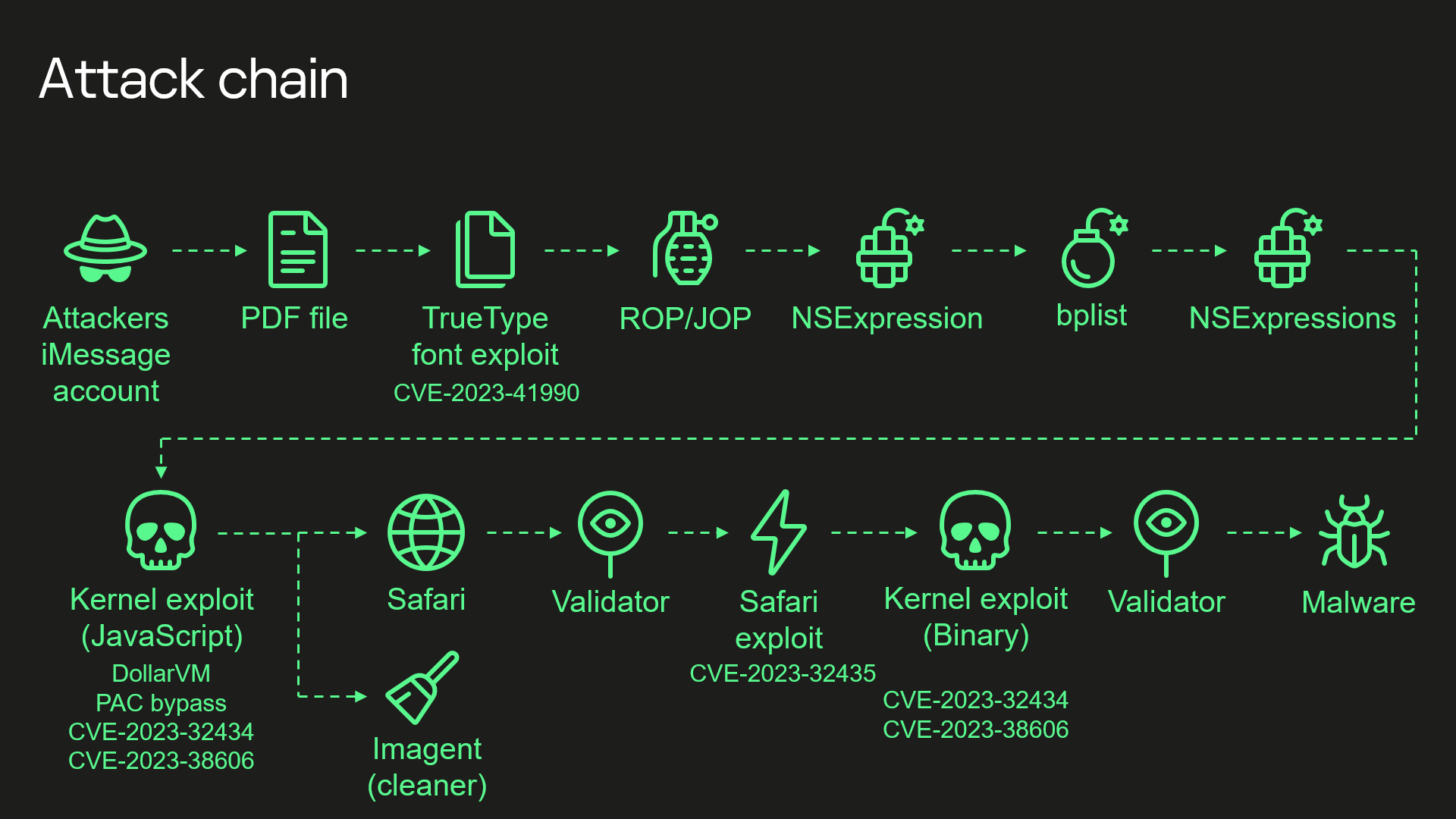

Атака «Триангуляция» начиналась с отправки на телефон вредоносного сообщения через сервис iMessage. Сообщение содержало вложенный файл в формате PDF. Как теперь известно, в этом файле был спрятан эксплойт, который задействовал уязвимость в обработчике шрифтов TrueType в iOS. Крайне интересно, что уязвимость была найдена в недокументированной инструкции Adjust: информации о ней практически нет, лишь в древних версиях Windows есть ссылка на эту инструкцию с указанием, что она применяется только в компьютерах Apple. Ошибка в коде (который патчем от Apple был просто удален и, скорее всего, не менялся с 90-х годов прошлого века) приводила к выполнению произвольного кода. Важно, что владельцу телефона даже не надо было каким-то образом взаимодействовать с присылаемым сообщением или аттачем.

Читать дальше →

Источник: Хабрахабр

💬 Комментарии

В связи с новыми требованиями законодательства РФ (ФЗ-152, ФЗ «О рекламе») и ужесточением контроля со стороны РКН, мы отключили систему комментариев на сайте.

🔒 Важно Теперь мы не собираем и не храним ваши персональные данные — даже если очень захотим.

💡 Хотите обсудить материал?

Присоединяйтесь к нашему Telegram-каналу:

https://t.me/blogssmartzНажмите кнопку ниже — и вы сразу попадёте в чат с комментариями