Plasma Cash Chain как решение трилеммы масштабируемости в блокчейн

Добрый день, уважаемые читатели! Данная статья посвящена Plasma Cash Chain и проливает свет на следующие темы: трилемма масштабируемости и способы ее решения; структуры данных чайлд чейна и их отображение в рутчейне; реализация ввода в рутчейн; реализация вывода из рутчейна. Компания Opporty...

Криптографический АРМ на базе токенов PKCS#11. Электронная подпись. Часть 2

В первой части нашего повествования мы показали как, имея на руках криптографический токен с поддержкой российской криптографии, создать запрос на получение сертификата, получить и установить сертификат на токен, проверить электронную подпись сертификата и его валидность по списку отозванных...

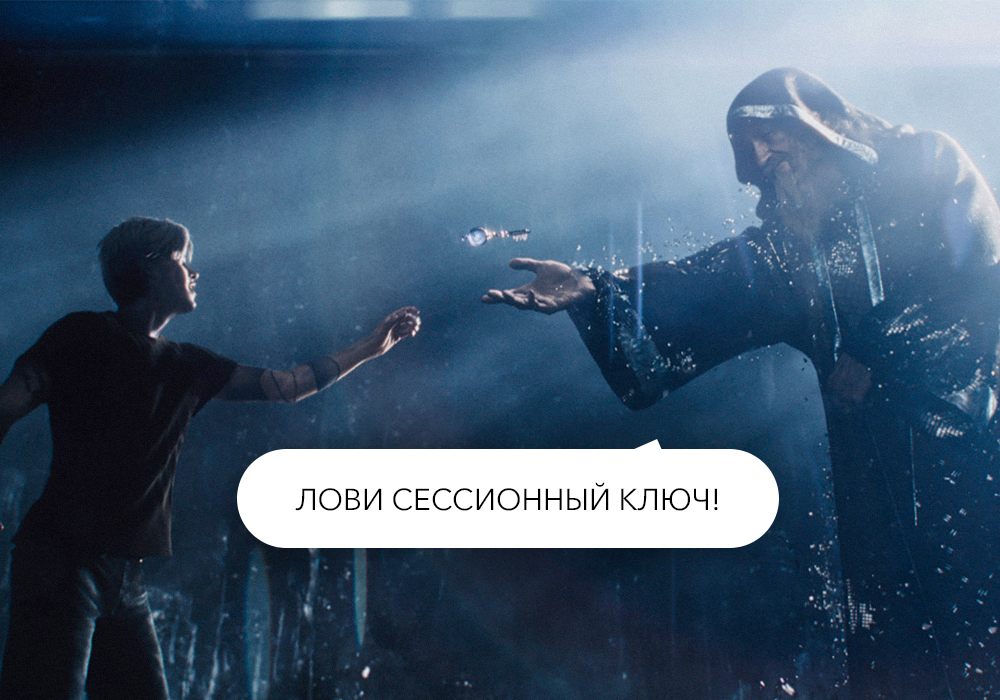

Об очень шпионском методе аутентификации

Итак, мы засылаем супер-секретных агентов Алису и Боба во вражескую страну под прикрытием. В процессе миссии им предстоит связаться и работать вместе, обмениваться информацией, обычные шпионские дела. Конечно, все это нужно делать с соблюдением всех возможных правил и техник безопасности. Ведь в...

В Штатах ГОСТы тоже так себе. Фатальная уязвимость в Yubico FIPS, которую можно было избежать

Привет, %username%! 13 июня 2019 года компания Yubico, производитель устройств для двухфакторной аутентификации, выпустила уведомление о безопасности в котором говорится о критической уязвимости некоторых устройств Yubikey FIPS. Давайте посмотрим что это за уязвимость и как её можно было...

Что не так с федеральным законом «Об электронной подписи» (63-ФЗ), и как это можно исправить

Рисовальная машина за работой, © axisdraw.com Электронная подпись в России впервые появилась в январе 2002 года вместе с принятием первого закона «Об электронной цифровой подписи» (1-ФЗ). Затем, спустя 9 лет, в апреле 2011 появился новый закон «Об электронной подписи» (63-ФЗ). Спустя еще 8 лет, в...

«Очная ставка» NeoQUEST-2019: сбиваем дроны и создаём карманный VirusTotal

Казалось бы, совсем недавно мы собирались вместе, чтобы послушать доклады о самом актуальном в ИБ, попробовать своими руками сделать что-то кибербезопасное, посмотреть на cold-boot-attack и просто хорошо провести время. Год пролетел незаметно, и уже 26 июня, как всегда — в Питере — мы ждем всех,...

Про Кузнечик, его SBox и потерянные сиды

Привет, %username%! Недавно мы вернулись с конференции EuroCrypt 2019, где познакомились с чрезвычайно умными людьми и заодно узнали новые, чрезвычайно обидные факты о ГОСТовском SBox. Так что, это второй подход к снаряду. Исправленный и дополненный. В этот раз не будет непонятных красно-синих...

Атаки по обходным каналам: теперь под ударом не только ПК, но и смартфоны (аналитический обзор)

Хотя мобильные устройства пользуются всё большим и большим спросом, а атаки на кэш-память по обходным каналам (далее по тексту – кэш-атаки) представляют собой мощнейший способ взлома современной микропроцессорной электроники, до 2016 года существовало лишь несколько публикаций о применимости этих...

[Перевод] Как Apple (приватно) найдёт в офлайне ваше потерянное устройство?

В понедельник на конференции WWDC компания Apple представила классную новую функцию под названием “Find My". В отличие от стандартной «Найти мой iPhone», которая полагается на инфраструктуру сотовой связи и GPS потерянного устройства, функция «Найди меня» способна найти даже устройства без...

Программатор чипов G-Shield: запись цифровых сертификатов в микросхемы на этапе производства

Программатор G-Shield (GPW-01) GlobalSign объявила о технологическом партнёрстве со стартапом Big Good Intelligent Systems, который выпустил продукт под названием G-Shield. Это сервер регистрации плюс программатор чипов для физической записи цифровых сертификатов на микросхемы: Big Good называет...

[Перевод] Поговорим о PAKE

А сейчас поговорим о информационной безопасности. Данная публикация приурочена к запуску курса «Криптографическая защита информации», который стартует уже 30 мая. Поехали. Первое правило PAKE: никогда не говорить о PAKE. Второе правило PAKE гласит, что первое правило это нонсенс, поскольку PAKE или...

[Перевод] Что необходимо сделать, чтобы вашу учетную запись Google не украли

Корпорация Google опубликовала исследование «Насколько эффективна базовая гигиена учетной записи для предотвращения её кражи» о том, что может сделать владелец учетной записи, чтобы её не украли злоумышленники. Представляем вашему вниманию перевод этого исследования. Правда самый эффективный...

Криптографические токены PKCS#11. Графическая утилита «с функцией подписания и добавлением метки времени». Часть 1

В комментариях к статье «Использование механизмов криптографических токенов PKCS#11 в скриптовых языках» читатель kovserg написал: «С нетерпением ждём статью с функцией подписания документа и добавлением метки времени». Еще раньше другой участник хабра pas писал о том, что было бы здорово для...

Криптография простым языком: разбираем симметричное и асимметричное шифрование на примере сюжета Звездных войн

Привет всем читателям Хабра! Не так давно решил разобраться с алгоритмами шифрования и принципами работы электронной подписи. Тема, я считаю, интересная и актуальная. В процессе изучения попробовал несколько библиотек, однако самой удобной с моей точки зрения является библиотека PyCrypto. У неё...

Случайные числа и децентрализованные сети: имплементации

Введение function getAbsolutelyRandomNumer() { return 4; // returns absolutely random number!} Как и в случае с концепцией абсолютно стойкого шифра из криптографии, реальные протоколы “Publicly Verifiable Random Beacon” (далее PVRB) лишь пытаются максимально приблизиться к идеальной схеме, т.к. в...

GOSTIM: P2P F2F E2EE IM за один вечер с ГОСТ-криптографией

Будучи разработчиком PyGOST библиотеки (ГОСТовые криптографические примитивы на чистом Python), я нередко получаю вопросы о том как на коленке реализовать простейший безопасный обмен сообщениями. Многие считают прикладную криптографию достаточно простой штукой, и .encrypt() вызова у блочного шифра...

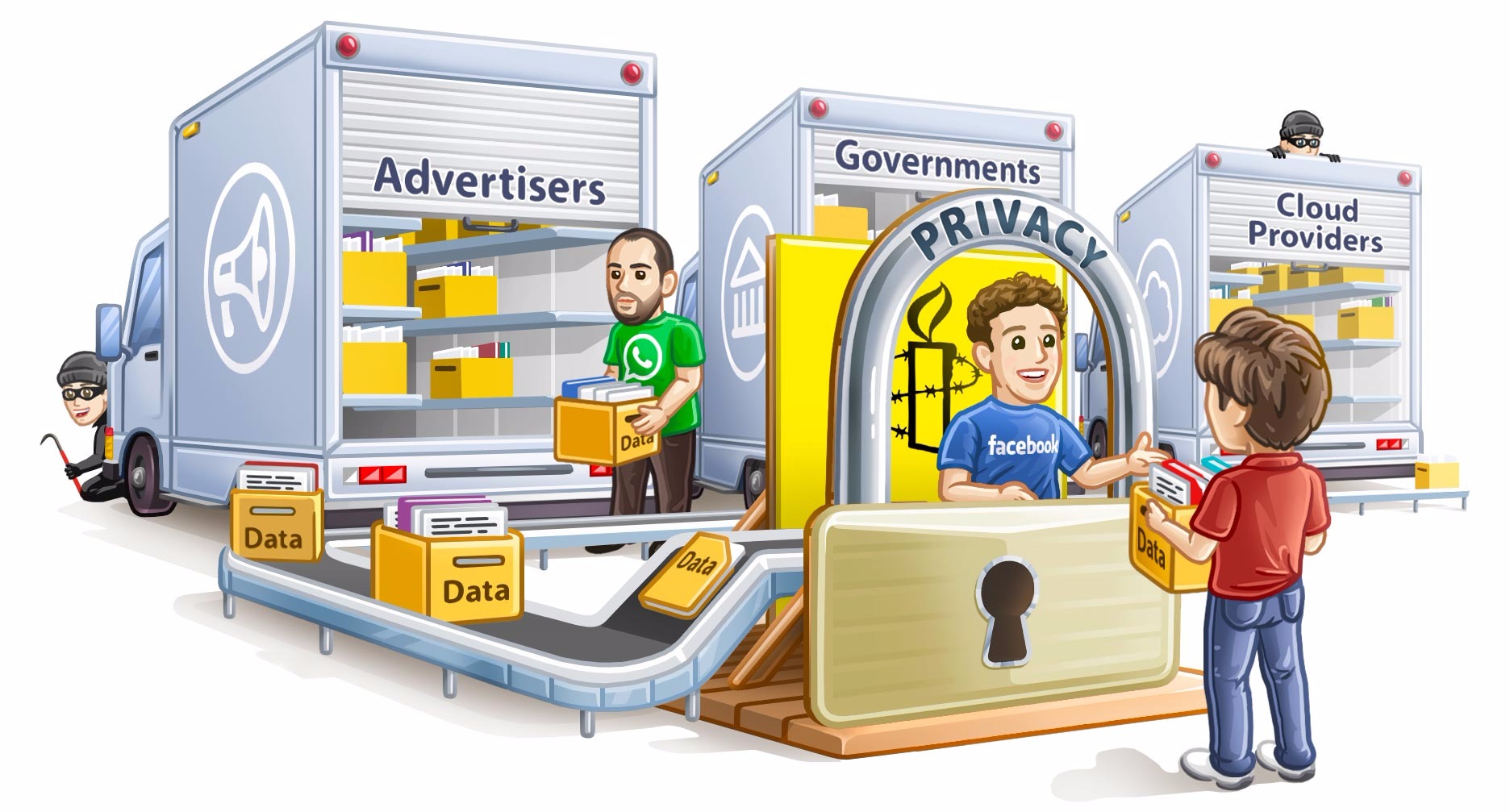

[Перевод] Почему WhatsApp никогда не станет безопасным

Автор колонки — Павел Дуров, основатель мессенджера Telegram Мир, кажется, шокирован новостью о том, что WhatsApp превратил любой телефон в шпионское ПО. Всё на вашем телефоне, включая фотографии, электронные письма и тексты, было доступно злоумышленникам только потому, что у вас установлен...

Об open-source реализациях хэш-функции ГОСТ Р 34.11-2012 и их влиянии на электронную подпись ГОСТ Р 34.10-2012

В свое время реализация отечественных криптографических алгоритмов в библиотеке libgcrypt очень меня вдохновила. Стало возможным задействовать эти алгоритмы и в Kleopatra и в Kmail и в GnuPg в целом, рассматривать библиотеку libgcrypt как алтернативу openssl с ГОСТ-ым engine. И все было...