Cisco ISE: Введение, требования, установка. Часть 1

У каждой компании, даже самой малой есть потребность в проведении аутентификации, авторизации и учета пользователей (ААА). На начальном этапе ААА вполне себе хорошо реализуется на таких протоколах, как RADIUS, TACACS+ и DIAMETER. Однако с ростом количества пользователей и компании, растет и...

Cisco ISE: Введение, требования, установка. Часть 1

У каждой компании, даже самой малой есть потребность в проведении аутентификации, авторизации и учета пользователей (ААА). На начальном этапе ААА вполне себе хорошо реализуется на таких протоколах, как RADIUS, TACACS+ и DIAMETER. Однако с ростом количества пользователей и компании, растет и...

Легкая работа со сложными алертами. Или история создания Balerter

Все любят алерты. Конечно, гораздо лучше получить уведомление когда что-то произошло (или починилось), чем сидеть, смотреть на графики и искать аномалии. И инструментов для для этого создано немало. Alertmanager из экосистемы Prometheus и vmalert из группы продуктов VictoriaMetrics. Уведомления...

Легкая работа со сложными алертами. Или история создания Balerter

Все любят алерты. Конечно, гораздо лучше получить уведомление когда что-то произошло (или починилось), чем сидеть, смотреть на графики и искать аномалии. И инструментов для для этого создано немало. Alertmanager из экосистемы Prometheus и vmalert из группы продуктов VictoriaMetrics. Уведомления...

Строим безопасную разработку в ритейлере. Опыт одного большого проекта

Некоторое время назад мы закончили строить процесс безопасной разработки на базе нашего анализатора кода приложений в одной из крупнейших российских ритейловых компаний. Не скроем, этот опыт был трудным, долгим и дал мощнейший рывок для развития как самого инструмента, так и компетенций нашей...

Строим безопасную разработку в ритейлере. Опыт одного большого проекта

Некоторое время назад мы закончили строить процесс безопасной разработки на базе нашего анализатора кода приложений в одной из крупнейших российских ритейловых компаний. Не скроем, этот опыт был трудным, долгим и дал мощнейший рывок для развития как самого инструмента, так и компетенций нашей...

Summ3r of h4ck 2020. Итоги программы

Лето закончилось, и вместе с ним закончилась и наша программа Summ3r of h4ck 2020. Пришло время подвести итоги и посмотреть, чего же добились за этот месяц наши подопечные. Об их исследованиях и впечатлениях от Digital Security и будет рассказано в этой статье. Читать дальше →...

Summ3r of h4ck 2020. Итоги программы

Лето закончилось, и вместе с ним закончилась и наша программа Summ3r of h4ck 2020. Пришло время подвести итоги и посмотреть, чего же добились за этот месяц наши подопечные. Об их исследованиях и впечатлениях от Digital Security и будет рассказано в этой статье. Читать дальше →...

Трудности перевода: уязвимости шлюзов промышленных протоколов

Языковой барьер существует не только между айтишниками и пользователями. «Умные» производства и компьютеры, управляющие ими, также не способны общаться между собой без переводчиков — специализированных шлюзов промышленных протоколов. В этом посте мы расскажем о слабых местах шлюзов протоколов и о...

Трудности перевода: уязвимости шлюзов промышленных протоколов

Языковой барьер существует не только между айтишниками и пользователями. «Умные» производства и компьютеры, управляющие ими, также не способны общаться между собой без переводчиков — специализированных шлюзов промышленных протоколов. В этом посте мы расскажем о слабых местах шлюзов протоколов и о...

Как плохо спроектированный UX у теста на коронавирус чуть не посадил нас на самоизоляцию, но дырка в безопасности спасла

Это я, пишу скрипт по перебору параметров для POST запроса на gov.tr, сидя перед границей в Хорватию. Как все начиналось Мы с моей женой путешествуем по миру и работаем удаленно. Недавно переезжали из Турции в Хорватию (самая оптимальная точка, чтобы заехать в Европу). Чтобы не сесть на карантин в...

Как плохо спроектированный UX у теста на коронавирус чуть не посадил нас на самоизоляцию, но дырка в безопасности спасла

Это я, пишу скрипт по перебору параметров для POST запроса на gov.tr, сидя перед границей в Хорватию. Как все начиналось Мы с моей женой путешествуем по миру и работаем удаленно. Недавно переезжали из Турции в Хорватию (самая оптимальная точка, чтобы заехать в Европу). Чтобы не сесть на карантин в...

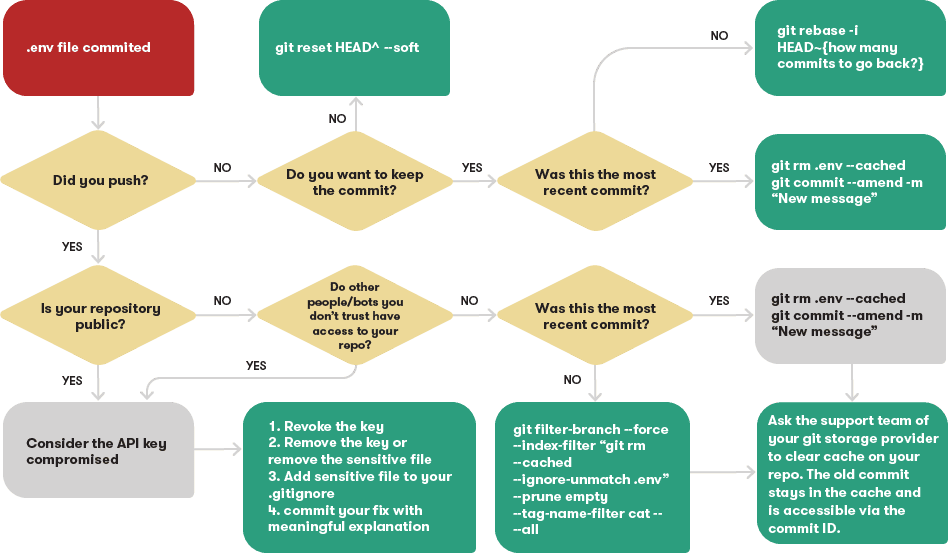

[Перевод] Как убрать из Git-репозитория файлы с конфиденциальной информацией

Файлы проиндексированы, написано сообщение коммита, данные отправлены на сервер… И вдруг хочется повернуть время вспять. В коммит попал файл, которого там быть не должно. Когда такое случается, приходит время обращаться к поисковику. Каждый разработчик когда-то по ошибке коммитил в общедоступный...

[Перевод] Как убрать из Git-репозитория файлы с конфиденциальной информацией

Файлы проиндексированы, написано сообщение коммита, данные отправлены на сервер… И вдруг хочется повернуть время вспять. В коммит попал файл, которого там быть не должно. Когда такое случается, приходит время обращаться к поисковику. Каждый разработчик когда-то по ошибке коммитил в общедоступный...

Битва за Фаервол: IT Battle производителей Next Generation Firewall

25 августа 2020 года ИТ-маркетплейс ROI4CIO провел онлайн соревнование между вендорами Baracuda и Palo Alto за звание лучшего производителя Next Generation Firewall. Рассказываем, как это было. Однажды летом 2020 года мы решили провести IT Battle. Мы — это команда ROI4CIO — маркетплейс, помогающей...

Битва за Фаервол: IT Battle производителей Next Generation Firewall

25 августа 2020 года ИТ-маркетплейс ROI4CIO провел онлайн соревнование между вендорами Baracuda и Palo Alto за звание лучшего производителя Next Generation Firewall. Рассказываем, как это было. Однажды летом 2020 года мы решили провести IT Battle. Мы — это команда ROI4CIO — маркетплейс, помогающей...

Принятие решений

Эта работа о безопасности информационных систем, в которых принимаются серьезные информационные решения и которые можно подразделить на три типа: во-первых, системы извлечения информации (информационно-поисковые системы (ИПС), информационно-измерительные системы (ИИС) и другие); во-вторых,...

Принятие решений

Эта работа о безопасности информационных систем, в которых принимаются серьезные информационные решения и которые можно подразделить на три типа: во-первых, системы извлечения информации (информационно-поисковые системы (ИПС), информационно-измерительные системы (ИИС) и другие); во-вторых,...