Тонкости авторизации: обзор технологии OAuth 2.0

Информационная система Dodo IS состоит из 44 различных сервисов, таких как Трекер, Кассы ресторана или Базы знаний и многих других. 3 года назад мы написали сервис Auth для реализации сквозной аутентификации, а сейчас пишем уже вторую версию. В основе сервиса лежит стандарт авторизации OAuth 2.0....

Тонкости авторизации: обзор технологии OAuth 2.0

Информационная система Dodo IS состоит из 44 различных сервисов, таких как Трекер, Кассы ресторана или Базы знаний и многих других. 3 года назад мы написали сервис Auth для реализации сквозной аутентификации, а сейчас пишем уже вторую версию. В основе сервиса лежит стандарт авторизации OAuth 2.0....

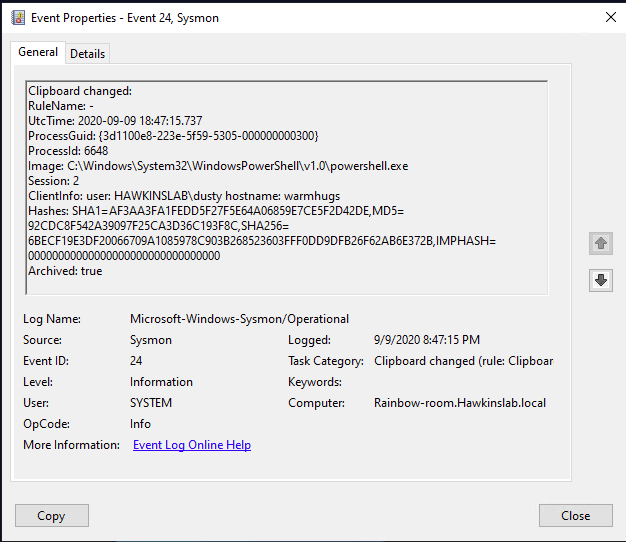

Sysmon теперь может записывать содержимое буфера обмена

О релизе 12 версии Sysmon сообщили 17 сентября на странице Sysinternals. На самом деле в этот день вышли также новые версии Process Monitor и ProcDump. В этой статье я расскажу о ключевом и неоднозначном нововведении 12 версии Sysmon — типе событий с Event ID 24, в который логируется работа с...

Sysmon теперь может записывать содержимое буфера обмена

О релизе 12 версии Sysmon сообщили 17 сентября на странице Sysinternals. На самом деле в этот день вышли также новые версии Process Monitor и ProcDump. В этой статье я расскажу о ключевом и неоднозначном нововведении 12 версии Sysmon — типе событий с Event ID 24, в который логируется работа с...

Зона доступа: 30 способов, которые позволят разблокировать любой смартфон. Часть 1

В своей работе компьютерные криминалисты регулярно сталкиваются с кейсами, когда надо оперативно разблокировать смартфон. Например, данные из телефона нужны следствию, чтобы понять причины суицида подростка. В другом случае — помогут выйти на след преступной группы, нападающей на...

Зона доступа: 30 способов, которые позволят разблокировать любой смартфон. Часть 1

В своей работе компьютерные криминалисты регулярно сталкиваются с кейсами, когда надо оперативно разблокировать смартфон. Например, данные из телефона нужны следствию, чтобы понять причины суицида подростка. В другом случае — помогут выйти на след преступной группы, нападающей на...

[Из песочницы] Ошибки памяти. Какие когнитивные искажения учитывать, чтобы верно распознавать ложь

Этой статьей решил начать серию из нескольких текстов в помощь тем, кому по долгу службы (например, в ИБ- или СБ-), да и просто «по жизни» приходится распознавать правду и ложь. Разберем, как выявлять признаки обмана в речи и невербальных проявлениях, изучим удачные скрипты опросных бесед и...

[Из песочницы] Ошибки памяти. Какие когнитивные искажения учитывать, чтобы верно распознавать ложь

Этой статьей решил начать серию из нескольких текстов в помощь тем, кому по долгу службы (например, в ИБ- или СБ-), да и просто «по жизни» приходится распознавать правду и ложь. Разберем, как выявлять признаки обмана в речи и невербальных проявлениях, изучим удачные скрипты опросных бесед и...

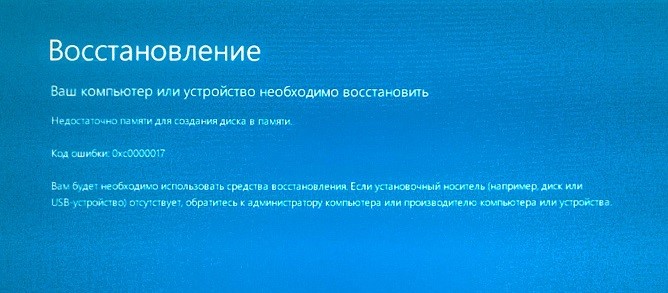

Как я собирал статистику по брутфорсу наших серверов и лечил их

Мы разместили 5 ханипотов, в дальнейшем просто «серверов», чтобы собрать статистику по брутфорсу RDP в наших сетях. Один сервер находился в Лондоне, другой в Цюрихе, один в защищенной сети в M9, два других в дата-центре Rucloud в защищенной и незащищенной сетях. IP адреса каждого из серверов...

Как я собирал статистику по брутфорсу наших серверов и лечил их

Мы разместили 5 ханипотов, в дальнейшем просто «серверов», чтобы собрать статистику по брутфорсу RDP в наших сетях. Один сервер находился в Лондоне, другой в Цюрихе, один в защищенной сети в M9, два других в дата-центре Rucloud в защищенной и незащищенной сетях. IP адреса каждого из серверов...

Как работает новая «атака по времени» и что с защитой

Группа инженеров показала метод, позволяющий обойти ограничения классической атаки, связанные с джиттером в сети. Расскажем, как может выглядеть такой подход и что ему противопоставляют. Читать дальше →...

Как работает новая «атака по времени» и что с защитой

Группа инженеров показала метод, позволяющий обойти ограничения классической атаки, связанные с джиттером в сети. Расскажем, как может выглядеть такой подход и что ему противопоставляют. Читать дальше →...

Принятие решений. Пример

Прочие статьи цикла Принятие решений Принятие решений. Пример Продолжая тему скажу, что посмотрел публикации других авторов Хабра по этой теме. Интерес к проблемам имеется, но в теорию влезать никто не желает. Действуют как пионеры первооткрыватели. Это было бы прекрасно, при получении ими новых...

Принятие решений. Пример

Прочие статьи цикла Принятие решений Принятие решений. Пример Продолжая тему скажу, что посмотрел публикации других авторов Хабра по этой теме. Интерес к проблемам имеется, но в теорию влезать никто не желает. Действуют как пионеры первооткрыватели. Это было бы прекрасно, при получении ими новых...

Защитить удаленку (и не только) с помощью Netflow

DDoS-атаке может подвергнуться любой ресурс. Чаще всего атаки носят целенаправленный характер — злоумышленники могут пытаться положить сайт с какой-то информацией (разного рода СМИ и сайты с ТВ-трансляции сталкивались с подобным, и не раз). Предприятия торговли и банки тоже страдают от этого, для...

Защитить удаленку (и не только) с помощью Netflow

DDoS-атаке может подвергнуться любой ресурс. Чаще всего атаки носят целенаправленный характер — злоумышленники могут пытаться положить сайт с какой-то информацией (разного рода СМИ и сайты с ТВ-трансляции сталкивались с подобным, и не раз). Предприятия торговли и банки тоже страдают от этого, для...

Пограничный патруль США планирует 75 лет хранить данные из гаджетов путешественников

Правительство США воспользовалось моментом, когда люди редко выезжают из страны, чтобы развернуть новую платформу для хранения информации, которую, по их мнению, они могут требовать от людей, пересекающих границу страны. В свежеподписанном документе говорится, что пограничный патруль будет собирать...

Пограничный патруль США планирует 75 лет хранить данные из гаджетов путешественников

Правительство США воспользовалось моментом, когда люди редко выезжают из страны, чтобы развернуть новую платформу для хранения информации, которую, по их мнению, они могут требовать от людей, пересекающих границу страны. В свежеподписанном документе говорится, что пограничный патруль будет собирать...