От локального ПО до всероссийских инсталляций: как изменился ИКС за 17 лет

От идеи к проекту Шел 2003 год: доллар — по 30, Интернет – по карточкам, за окном – июль, а по MTV крутят Numb и In the shadows. Несколько студентов и выпускников с кафедры информатики ЯрГУ им. Демидова решили совместными усилиями накодить что-то действительно классное, а главное нужное. Я работал...

Верить ли глазам

На что обращать внимание при оценке невербальных проявлений лжи В прошлой статье мы разобрали, какие когнитивные искажения мешают определить обман. Как и обещал, хочу развить тему безынструментальной детекции лжи. Этот метод можно разделить на 2 категории: 1) оценка невербальных реакций; 2) оценка...

Верить ли глазам

На что обращать внимание при оценке невербальных проявлений лжи В прошлой статье мы разобрали, какие когнитивные искажения мешают определить обман. Как и обещал, хочу развить тему безынструментальной детекции лжи. Этот метод можно разделить на 2 категории: 1) оценка невербальных реакций; 2) оценка...

Обработка дат притягивает ошибки или 77 дефектов в Qt 6

Относительно недавно состоялся релиз фреймворка Qt 6, и это стало поводом вновь проверить его с помощью PVS-Studio. В статье будут рассмотрены различные интересные ошибки, например, связанные с обработкой дат. Обнаружение всех этих ошибок хорошо демонстрирует пользу, которую может получить проект...

Обработка дат притягивает ошибки или 77 дефектов в Qt 6

Относительно недавно состоялся релиз фреймворка Qt 6, и это стало поводом вновь проверить его с помощью PVS-Studio. В статье будут рассмотрены различные интересные ошибки, например, связанные с обработкой дат. Обнаружение всех этих ошибок хорошо демонстрирует пользу, которую может получить проект...

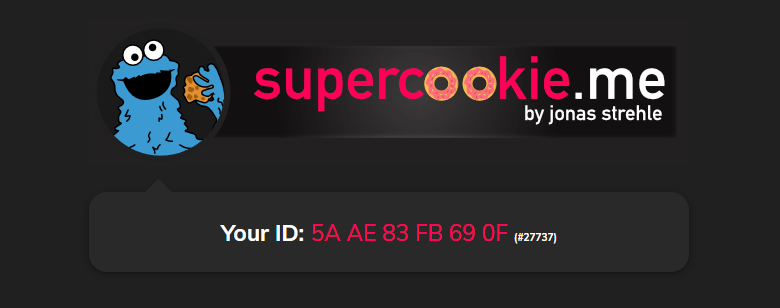

Эффективный фингерпринтинг через кэш фавиконов в браузере

Демо Фавикон сайта — маленький значок .ico размером 16*16 или 32*32 пикселей на вкладке браузера. Помогает ориентироваться в сотнях вкладок. У твиттера синяя птичка, у Gmail красный символ почты, у Википедии жирное W. Но оказывается, что эти значки представляют собой уязвимость, через которую можно...

Эффективный фингерпринтинг через кэш фавиконов в браузере

Демо Фавикон сайта — маленький значок .ico размером 16*16 или 32*32 пикселей на вкладке браузера. Помогает ориентироваться в сотнях вкладок. У твиттера синяя птичка, у Gmail красный символ почты, у Википедии жирное W. Но оказывается, что эти значки представляют собой уязвимость, через которую можно...

Минимализм в быту: как стать домашним админом и не свести семью с ума

Сижу, никого не трогаю, и тут на мой телефон начинают сыпаться уведомления от Steam с кодами авторизации. Пришло писем 18, не меньше: оказалось, кто-то пытался угнать аккаунт сына.Хорошо, что я привязал его к собственной почте (карта-то моя!), потому что пароли у сына везде одинаковые. Очевидно, он...

Минимализм в быту: как стать домашним админом и не свести семью с ума

Сижу, никого не трогаю, и тут на мой телефон начинают сыпаться уведомления от Steam с кодами авторизации. Пришло писем 18, не меньше: оказалось, кто-то пытался угнать аккаунт сына.Хорошо, что я привязал его к собственной почте (карта-то моя!), потому что пароли у сына везде одинаковые. Очевидно, он...

SQL-инъекции' union select null,null,null --

Согласно OWASP Top-10, SQL-инъекции считаются наиболее опасными уязвимостями. Успешная атака с их использованием может не только привести к компрометации данных, таких, как: пароли, данные кредитной карты или личная информация пользователя, но и, при определенных условиях, скомпрометировать сервер....

SQL-инъекции' union select null,null,null --

Согласно OWASP Top-10, SQL-инъекции считаются наиболее опасными уязвимостями. Успешная атака с их использованием может не только привести к компрометации данных, таких, как: пароли, данные кредитной карты или личная информация пользователя, но и, при определенных условиях, скомпрометировать сервер....

Как подружить высший менеджмент организации с кибербезопасностью

Цифровизация бизнеса приводит к тому, что руководители компаний заявляют: «кибербезопасность — это вопрос совета директоров» — и включают связанные с этим вопросы в повестку заседаний. Кажется, что руководитель направления информационной безопасности (CISO) может вздохнуть с облегчением и...

Как подружить высший менеджмент организации с кибербезопасностью

Цифровизация бизнеса приводит к тому, что руководители компаний заявляют: «кибербезопасность — это вопрос совета директоров» — и включают связанные с этим вопросы в повестку заседаний. Кажется, что руководитель направления информационной безопасности (CISO) может вздохнуть с облегчением и...

[Перевод] Защита от уязвимости Dependency Confusion в PHP с помощью Composer

Недавно Алекс Бирсан опубликовал статью «Dependency Confusion: How I Hacked Into Apple, Microsoft and Dozens of Other Companies», в которой рассказал, как использовал диспетчеры пакетов уровня языков наподобие npm (Javascript), pip (Python) и gems (Ruby), чтобы заставить компании установить и...

[Перевод] Защита от уязвимости Dependency Confusion в PHP с помощью Composer

Недавно Алекс Бирсан опубликовал статью «Dependency Confusion: How I Hacked Into Apple, Microsoft and Dozens of Other Companies», в которой рассказал, как использовал диспетчеры пакетов уровня языков наподобие npm (Javascript), pip (Python) и gems (Ruby), чтобы заставить компании установить и...

Социальные сети оказались безопаснее порталов государственных услуг

Мы протестировали порталы государственных услуг по новым методикам, оценивающим надежность HTTPS-соединения с ними и уровень защиты от XSS, а также сравнили их с сайтами соцсетей, банка, транспортных и сервисных компаний. Результат в чем-то предсказуемый (с безопасностью электронных госуслуг все...

Социальные сети оказались безопаснее порталов государственных услуг

Мы протестировали порталы государственных услуг по новым методикам, оценивающим надежность HTTPS-соединения с ними и уровень защиты от XSS, а также сравнили их с сайтами соцсетей, банка, транспортных и сервисных компаний. Результат в чем-то предсказуемый (с безопасностью электронных госуслуг все...

Security Week 07: конфуз с зависимостями в софте

На прошлой неделе стало известно сразу о двух громких инцидентах в области кибербезопасности. Представители компании CD Projekt Red, разработавшей игры «Ведьмак» и Cyberpunk 2077, сообщили об успешной атаке на собственную инфраструктуру (см. также обсуждение на Хабре здесь и здесь). Злоумышленники...