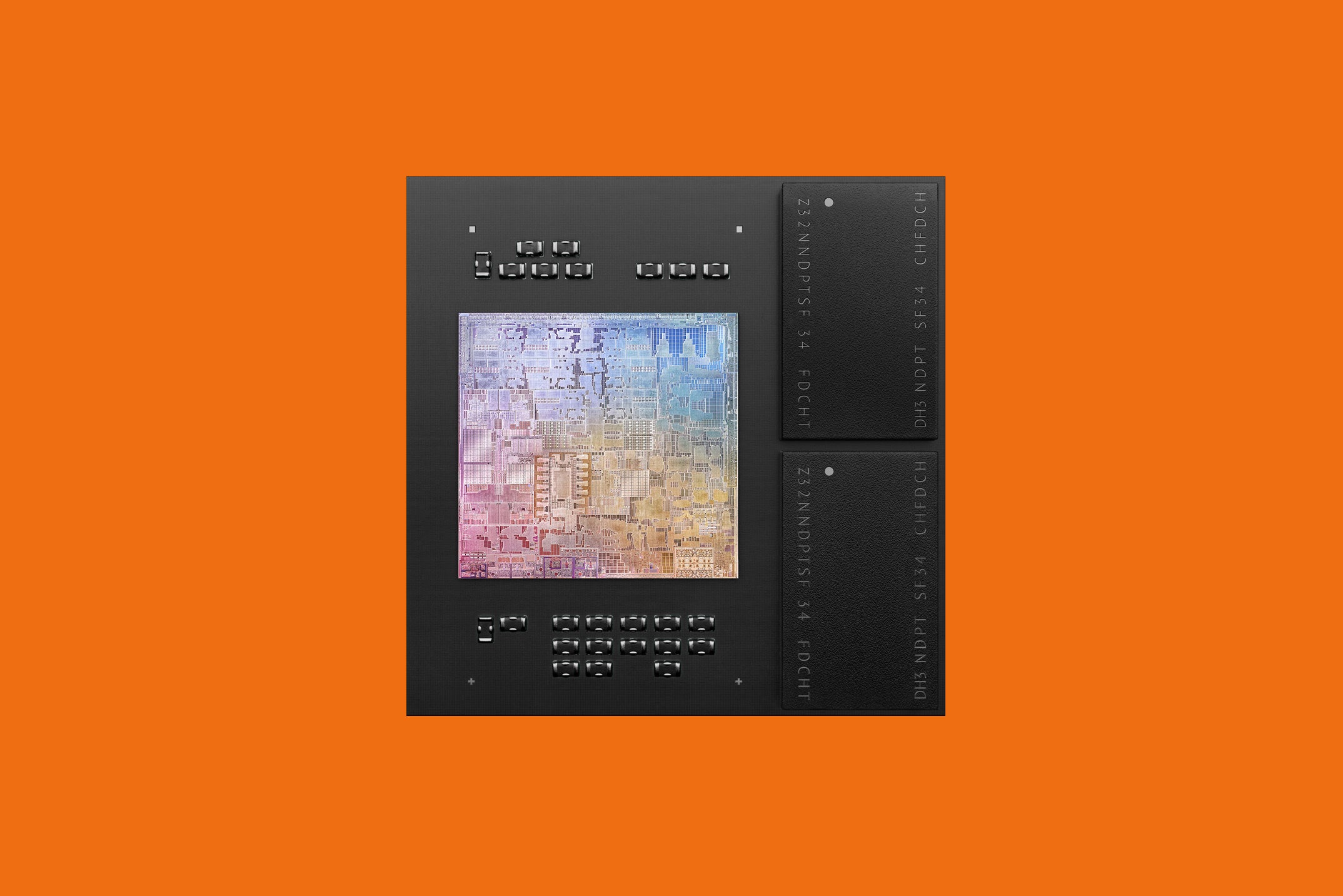

Злоумышленники начали активно разрабатывать нативные зловреды под Apple M1. Первый пошел

Один из доводов «маководов» в пользу своей системы — то, что под нее крайне мало зловредного ПО. А то, что есть, нужно запускать едва ли не вручную, с обходом всех систем защиты, поэтому опасности большинство зловредов под Mac не представляют. Но MacOS становится все популярнее, а значит, и...

Коммерческая тайна. Частые вопросы и ответы

Коммерческая тайна вызывает множество вопросов. Некоторые из них мы уже разбирали в прошлых публикациях. Другие регулярно повторяются в комментариях и письмах наших читателей. Потому было принято решение написать отдельную статью, где собраны наиболее частые вопросы и ответы к ним. Если вы хотите...

Коммерческая тайна. Частые вопросы и ответы

Коммерческая тайна вызывает множество вопросов. Некоторые из них мы уже разбирали в прошлых публикациях. Другие регулярно повторяются в комментариях и письмах наших читателей. Потому было принято решение написать отдельную статью, где собраны наиболее частые вопросы и ответы к ним. Если вы хотите...

Используем чек-лист ENISA для проверки безопасности облачного провайдера и чтения SLA

Когда некрупные компании выбирают облачные ИТ-сервисы, они сразу смотрят на экономию времени и денег. Но вот оценить безопасность сервиса “на глаз” без опыта обычно не получается. Даже если компании внимательно читают соглашение с облачным провайдером, они не всегда знают, на что обращать внимание....

Используем чек-лист ENISA для проверки безопасности облачного провайдера и чтения SLA

Когда некрупные компании выбирают облачные ИТ-сервисы, они сразу смотрят на экономию времени и денег. Но вот оценить безопасность сервиса “на глаз” без опыта обычно не получается. Даже если компании внимательно читают соглашение с облачным провайдером, они не всегда знают, на что обращать внимание....

Как не спалить закладку полиции?

В 2014 году мексиканские военные провели ряд операций, в ходе которых была обнаружена скрытая сотовая сеть, охватывающая своим покрытием все 31 штатов и даже северную часть Гватемалы. Масштабы сети поражают – только в ходе одной операции были обнаружены 167 передающих антенн, 155 ретрансляторов (с...

Как не спалить закладку полиции?

В 2014 году мексиканские военные провели ряд операций, в ходе которых была обнаружена скрытая сотовая сеть, охватывающая своим покрытием все 31 штатов и даже северную часть Гватемалы. Масштабы сети поражают – только в ходе одной операции были обнаружены 167 передающих антенн, 155 ретрансляторов (с...

Оценочный уровень доверия (ОУД4) и ГОСТ Р ИСО/МЭК 15408-3-2013. Введение

Привет, Хабр! В настоящее время в ИТ индустрии крайне актуальна тема построения процесса безопасной разработки ПО (по англ. «Secure SDLC» или «Secure software development life cycle»). Некоторые организации и команды самостоятельно приходят к необходимости такого процесса в своих продуктах,...

Оценочный уровень доверия (ОУД4) и ГОСТ Р ИСО/МЭК 15408-3-2013. Введение

Привет, Хабр! В настоящее время в ИТ индустрии крайне актуальна тема построения процесса безопасной разработки ПО (по англ. «Secure SDLC» или «Secure software development life cycle»). Некоторые организации и команды самостоятельно приходят к необходимости такого процесса в своих продуктах,...

Research the OpenSource: Ory/Hydra

Меня зовут Богдан Хрисанфов и я работаю Lead System Analyst в Parimatch Tech. В этой статье постарался разобраться, что такое Hydra, и как она может помочь с множественными партнерскими интеграциями или предоставлением доступов к своему внешнему логину другим сервисам, аналогично логину в Google...

Research the OpenSource: Ory/Hydra

Меня зовут Богдан Хрисанфов и я работаю Lead System Analyst в Parimatch Tech. В этой статье постарался разобраться, что такое Hydra, и как она может помочь с множественными партнерскими интеграциями или предоставлением доступов к своему внешнему логину другим сервисам, аналогично логину в Google...

Как следить (наблюдать) за компьютером. Часть 1 — делаем скриншоты пользователей

Делаем скриншоты пользователей. Обсудим реализацию на языке программирования C#. Описываемый в данной статье способ является простым, никакого лишнего функционала. Вы можете воспользоваться готовой разработкой или изменить исходный код как захотите. Читать далее...

Как следить (наблюдать) за компьютером. Часть 1 — делаем скриншоты пользователей

Делаем скриншоты пользователей. Обсудим реализацию на языке программирования C#. Описываемый в данной статье способ является простым, никакого лишнего функционала. Вы можете воспользоваться готовой разработкой или изменить исходный код как захотите. Читать далее...

[Перевод] Примеры грамотного применения SSH-шаблонов

SSH-сертификаты — очень мощный инструмент. Первоначально в удостоверяющем центре step-ca мы реализовали только минимальный набор функций для аутентификации по сертификатам пользователя и хоста. Затем добавили шаблоны сертификатов X.509, а ещё в августе прошлого года — и SSH-шаблоны, в версии...

[Перевод] Примеры грамотного применения SSH-шаблонов

SSH-сертификаты — очень мощный инструмент. Первоначально в удостоверяющем центре step-ca мы реализовали только минимальный набор функций для аутентификации по сертификатам пользователя и хоста. Затем добавили шаблоны сертификатов X.509, а ещё в августе прошлого года — и SSH-шаблоны, в версии...

Новый плагин CrowdSec для защиты сайтов на WordPress

Всем привет! Мы активно работаем над развитием нашей системы блокировки нежелательных IP-адресов и сегодня рады рассказать сообществу о нашей новой разработке — плагине WordPress для упрощения жизни веб-мастеров и защиты администрируемых ими сайтов. Как и многие другие наши решения, новый баунсер...

Новый плагин CrowdSec для защиты сайтов на WordPress

Всем привет! Мы активно работаем над развитием нашей системы блокировки нежелательных IP-адресов и сегодня рады рассказать сообществу о нашей новой разработке — плагине WordPress для упрощения жизни веб-мастеров и защиты администрируемых ими сайтов. Как и многие другие наши решения, новый баунсер...

От локального ПО до всероссийских инсталляций: как изменился ИКС за 17 лет

От идеи к проекту Шел 2003 год: доллар — по 30, Интернет – по карточкам, за окном – июль, а по MTV крутят Numb и In the shadows. Несколько студентов и выпускников с кафедры информатики ЯрГУ им. Демидова решили совместными усилиями накодить что-то действительно классное, а главное нужное. Я работал...