[recovery mode] Federated Learning of Cohorts – «убийца» cookie или всего лишь еще один способ трекинга пользователей

В последнее время активно освещается проблема приватности пользовательских данных. Скандал с Cambridge Analytica и Facebook, внедрение GDPR, многомиллионные штрафы для Google за установку файлов cookie без ведома пользователей, обновление iOS 14 (с ограничениями трекинга) – все это оказывает...

[recovery mode] Federated Learning of Cohorts – «убийца» cookie или всего лишь еще один способ трекинга пользователей

В последнее время активно освещается проблема приватности пользовательских данных. Скандал с Cambridge Analytica и Facebook, внедрение GDPR, многомиллионные штрафы для Google за установку файлов cookie без ведома пользователей, обновление iOS 14 (с ограничениями трекинга) – все это оказывает...

Вы — часть руководства? Отключите прием вызовов в телеграм! Баг-хантер? Уважайте других людей

Всем привет. Сегодня речь пойдет не совсем о разработке. Я даже не знаю с чего начать. Это просто крик души. Вы когда-нибудь пользовались звонками в телеграм? Это в целом удобно, особенно если не знаешь номера телефона. Но три месяца назад началась очень неприятная история, которая в конечном счете...

Вы — часть руководства? Отключите прием вызовов в телеграм! Баг-хантер? Уважайте других людей

Всем привет. Сегодня речь пойдет не совсем о разработке. Я даже не знаю с чего начать. Это просто крик души. Вы когда-нибудь пользовались звонками в телеграм? Это в целом удобно, особенно если не знаешь номера телефона. Но три месяца назад началась очень неприятная история, которая в конечном счете...

[Перевод] Как параллельные вычисления повлияют на индустрию безопасности?

У центральных и графических процессоров разная архитектура и разные сценарии использования. ЦП — это «мозг» большинства наших электронных устройств. Они хорошо справляются с множеством различных задач. Это процессоры очень общего назначения, координирующие широкий спектр задач, которые выполняет...

[Перевод] Как параллельные вычисления повлияют на индустрию безопасности?

У центральных и графических процессоров разная архитектура и разные сценарии использования. ЦП — это «мозг» большинства наших электронных устройств. Они хорошо справляются с множеством различных задач. Это процессоры очень общего назначения, координирующие широкий спектр задач, которые выполняет...

Обеспечение сетевой безопасности совместно с брокерами сетевых пакетов. Часть вторая. Активные средства безопасности

В первой части мы рассказали про наиболее популярные пассивные средства ИБ, которые применяются для мониторинга и анализа трафика в сети. Возникает логичный вопрос: если системы умеют выявлять угрозы, то почему бы не блокировать их? Сегодня предлагаем Вам поговорить про активные средства ИБ, их...

Обеспечение сетевой безопасности совместно с брокерами сетевых пакетов. Часть вторая. Активные средства безопасности

В первой части мы рассказали про наиболее популярные пассивные средства ИБ, которые применяются для мониторинга и анализа трафика в сети. Возникает логичный вопрос: если системы умеют выявлять угрозы, то почему бы не блокировать их? Сегодня предлагаем Вам поговорить про активные средства ИБ, их...

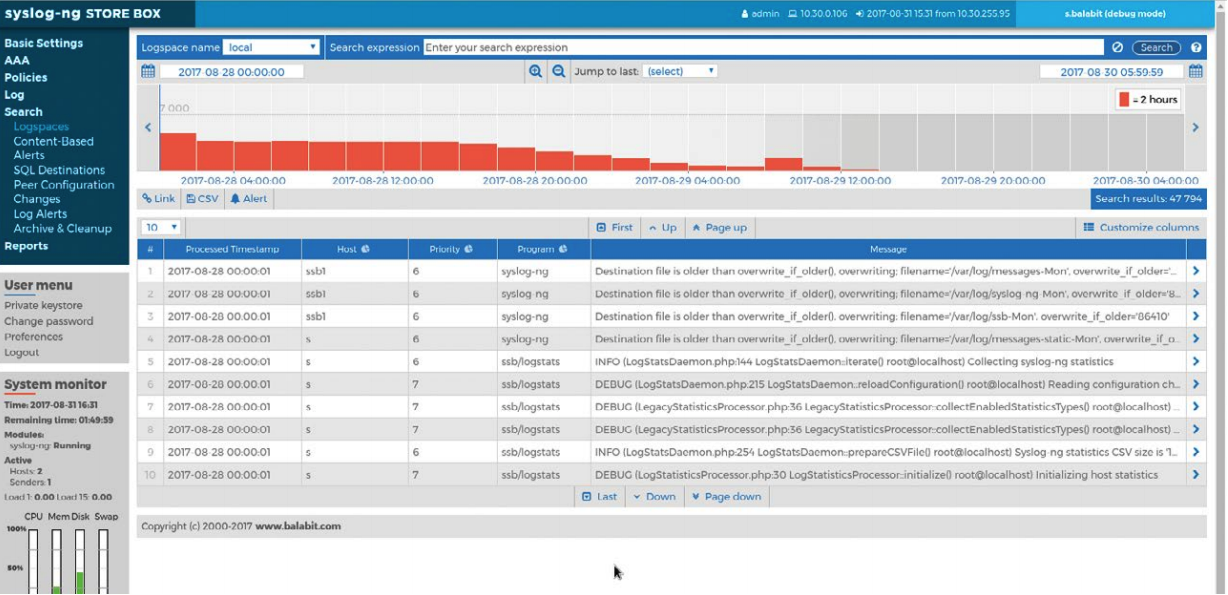

Как снизить стоимость владения SIEM-системой и повысить качество данных с Quest syslog-ng — анонс вебинара

Syslog-ng — это решение для управления журналами, которое повышает производительность SIEM-решения за счет уменьшения объема и повышения качества данных, поступающих в SIEM-систему. В syslog-ng есть встроенный полнотекстовый поиск, используя который можно искать по журналам за считанные секунды....

Как снизить стоимость владения SIEM-системой и повысить качество данных с Quest syslog-ng — анонс вебинара

Syslog-ng — это решение для управления журналами, которое повышает производительность SIEM-решения за счет уменьшения объема и повышения качества данных, поступающих в SIEM-систему. В syslog-ng есть встроенный полнотекстовый поиск, используя который можно искать по журналам за считанные секунды....

Как работает команда DevOps в Positive Technologies

Всем привет! Меня зовут Тимур Гильмуллин, я работаю в отделе технологий и процессов разработки Positive Technologies. Внутри компании нас неформально называют DevOps-отделом. Мы занимаемся автоматизацией внутренних процессов и помогаем разработчикам и тестировщикам. В прошлой статье я уже писал,...

Как работает команда DevOps в Positive Technologies

Всем привет! Меня зовут Тимур Гильмуллин, я работаю в отделе технологий и процессов разработки Positive Technologies. Внутри компании нас неформально называют DevOps-отделом. Мы занимаемся автоматизацией внутренних процессов и помогаем разработчикам и тестировщикам. В прошлой статье я уже писал,...

[Перевод] Linux Unified Key Setup: как защитить флэшки и внешние диски от взлома

Посмотрим, как с помощью системы на базе спецификации Linux Unified Key Setup (LUKS) и утилиты Cryptsetup можно зашифровать флэш-накопители, внешние жёсткие диски и прочие переносные устройства, хранящие дорогую вашему сердцу информацию. Чаще всего, пользователи рассуждают достаточно просто:...

[Перевод] Linux Unified Key Setup: как защитить флэшки и внешние диски от взлома

Посмотрим, как с помощью системы на базе спецификации Linux Unified Key Setup (LUKS) и утилиты Cryptsetup можно зашифровать флэш-накопители, внешние жёсткие диски и прочие переносные устройства, хранящие дорогую вашему сердцу информацию. Чаще всего, пользователи рассуждают достаточно просто:...

Бег по граблям: 10 «уязвимостей» компьютерного криминалиста

Не кажется ли вам странным, что на фоне глобальной цифровизации, развития аппаратных и программных решений, пик популярности форензики как науки уже прошел, а интерес к ней угасает с каждым днем? Старейшие производители и поставщики решений для криминалистических исследований такие, как Guidance...

Бег по граблям: 10 «уязвимостей» компьютерного криминалиста

Не кажется ли вам странным, что на фоне глобальной цифровизации, развития аппаратных и программных решений, пик популярности форензики как науки уже прошел, а интерес к ней угасает с каждым днем? Старейшие производители и поставщики решений для криминалистических исследований такие, как Guidance...

Максимальная защита в Интернете

Скачать в удобном виде Word, PDF. Пароли Почта Банковская карта Интернет (Web) Социальные сети Безопасность компьютера Безопасность мобильных устройств Wi-Fi Интернет вещей (IoT) Защита конфиденциальных данных Читать далее...

Максимальная защита в Интернете

Скачать в удобном виде Word, PDF. Пароли Почта Банковская карта Интернет (Web) Социальные сети Безопасность компьютера Безопасность мобильных устройств Wi-Fi Интернет вещей (IoT) Защита конфиденциальных данных Читать далее...