Разбор работы Deception на примере атаки

Предотвратить проникновение злоумышленника, сделать периметр организации неприступной крепостью – именно такие задачи чаще всего ставятся перед подразделениями ИБ. По многим объективным причинам это не работает на 100%. Периодически всплывают громкие скандалы со взломом крупных компаний, например,...

Гайд по реверсу iOS приложения на примере ExpressVPN

В этой статье я расскажу о своем опыте реверса приватного API одного из популярных впн клиентов - ExpressVPN. Мы рассмотрим, как находить и обходить методы обнаружения MITM (обход ssl pinning), научимся работать с фридой в iOS реверсинге, поколупаемся в клиенте используя иду, и после этого разберем...

Гайд по реверсу iOS приложения на примере ExpressVPN

В этой статье я расскажу о своем опыте реверса приватного API одного из популярных впн клиентов - ExpressVPN. Мы рассмотрим, как находить и обходить методы обнаружения MITM (обход ssl pinning), научимся работать с фридой в iOS реверсинге, поколупаемся в клиенте используя иду, и после этого разберем...

Безопасность в мобильных приложениях

Информационная безопасность это всегда гонка вооружений. Из чего следует одна простая мысль, что полная безопасность невозможна, особенно в случае с клиентскими приложениями, когда у злоумышленника есть физический доступ к устройству. Но тут как при убегании от медведя: необязательно бежать быстрее...

Безопасность в мобильных приложениях

Информационная безопасность это всегда гонка вооружений. Из чего следует одна простая мысль, что полная безопасность невозможна, особенно в случае с клиентскими приложениями, когда у злоумышленника есть физический доступ к устройству. Но тут как при убегании от медведя: необязательно бежать быстрее...

Как ФБК* сами слили все данные оппозиции в открытый доступ

Привет! Здесь я хочу указать на возможную причину, почему были слиты данные зарегистрировавшихся в УГ и предупредить, что ФБК* на несколько недель в июне была открыта, как эта калитка в меме. Читать далее...

Как ФБК* сами слили все данные оппозиции в открытый доступ

Привет! Здесь я хочу указать на возможную причину, почему были слиты данные зарегистрировавшихся в УГ и предупредить, что ФБК* на несколько недель в июне была открыта, как эта калитка в меме. Читать далее...

Памятка и туториал по HTTP-заголовкам, связанным с безопасностью веб-приложений

Доброго времени суток, друзья! В этой статье я хочу поделиться с вами результатами небольшого исследования, посвященного HTTP-заголовкам, которые связаны с безопасностью веб-приложений (далее — просто заголовки). Сначала мы с вами кратко разберем основные виды уязвимостей веб-приложений,...

Памятка и туториал по HTTP-заголовкам, связанным с безопасностью веб-приложений

Доброго времени суток, друзья! В этой статье я хочу поделиться с вами результатами небольшого исследования, посвященного HTTP-заголовкам, которые связаны с безопасностью веб-приложений (далее — просто заголовки). Сначала мы с вами кратко разберем основные виды уязвимостей веб-приложений,...

Непредвзятые отзывы об ИТ-продуктах: а такое бывает?

Привет, Хабр! Сегодня большинство пользователей принимает решение о приобретении товара или заказе услуги после прочтения отзывов. Однако вопрос, насколько честны эти отзывы, и какой процент “заказухи” среди них остается открытым. Интересное решение этого вопроса предлагают такие платформы, как...

Непредвзятые отзывы об ИТ-продуктах: а такое бывает?

Привет, Хабр! Сегодня большинство пользователей принимает решение о приобретении товара или заказе услуги после прочтения отзывов. Однако вопрос, насколько честны эти отзывы, и какой процент “заказухи” среди них остается открытым. Интересное решение этого вопроса предлагают такие платформы, как...

TAP или SPAN? Рекомендации по зеркалированию трафика для профессионалов

Полная видимость сети — это основа мониторинга, управления и информационной безопасности. Если вы не можете увидеть проблемы, такие как сетевая атака, несанкционированное использование, неэффективность приложений и др., то как Вы собираетесь их выявлять и эффективно решать? Сегодняшние сети...

TAP или SPAN? Рекомендации по зеркалированию трафика для профессионалов

Полная видимость сети — это основа мониторинга, управления и информационной безопасности. Если вы не можете увидеть проблемы, такие как сетевая атака, несанкционированное использование, неэффективность приложений и др., то как Вы собираетесь их выявлять и эффективно решать? Сегодняшние сети...

Ставим палки в колеса злоумышленникам

Как то вечером моя подруга переслала мне скриншот уведомления из вконтакта с вопросом "Меня пытаются взломать?". Да, это было сообщение от лица администрации с просьбой подтвердить учетные данные и с ссылкой на фишинговую страницу. Дело было вечером, делать было нечего. А я придумал себе новое...

Ставим палки в колеса злоумышленникам

Как то вечером моя подруга переслала мне скриншот уведомления из вконтакта с вопросом "Меня пытаются взломать?". Да, это было сообщение от лица администрации с просьбой подтвердить учетные данные и с ссылкой на фишинговую страницу. Дело было вечером, делать было нечего. А я придумал себе новое...

Закат эпохи «Game boy», хирургический робот «da Vinci» и перспектива цифрового капитализма

Как это было раньше? Подарили десятилетнему Пете на день рождения «Game boy» и несколько игровых картриджей. Мальчик счастлив, ведь у него появилась собственная крутая игрушка, которая никому больше не принадлежит, никто ее не сможет отнять (ну, кроме мамы, грозящей лишить Петю на две недели его...

Закат эпохи «Game boy», хирургический робот «da Vinci» и перспектива цифрового капитализма

Как это было раньше? Подарили десятилетнему Пете на день рождения «Game boy» и несколько игровых картриджей. Мальчик счастлив, ведь у него появилась собственная крутая игрушка, которая никому больше не принадлежит, никто ее не сможет отнять (ну, кроме мамы, грозящей лишить Петю на две недели его...

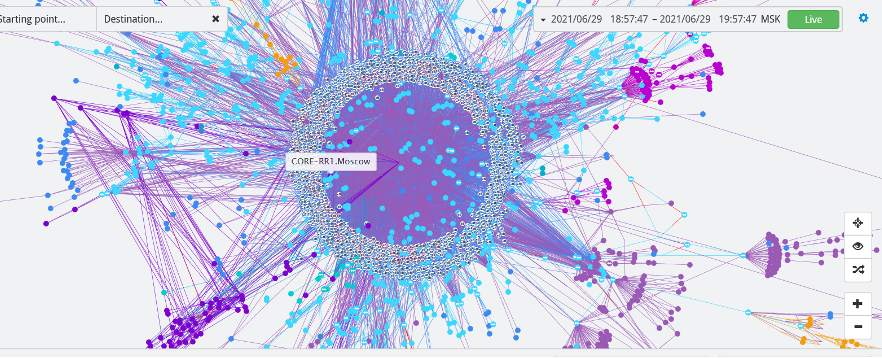

Закон Яровой и ботнеты: почему операторам важно мониторить трафик на предмет DDoS

Операторы должны хранить трафик абонентов в течение определенного времени. Это закон, так что мы не будем вдаваться в рассуждения насчет его целесообразности или экономической составляющей. А поговорим о том, как трафик от зловредов может существенно увеличить расходы операторов на его хранение....