Оценочный уровень доверия (ОУД4) и ГОСТ Р ИСО/МЭК 15408-3-2013. Разработчик

Вторая статья цикла, посвященного ОУД, рассказывает о проблеме с позиции разработчика прикладного ПО (или заказчика, который должен получить гарантии безопасности конечного продукта). Давайте ненадолго абстрагируемся от ОУД. Представьте, что вы разработчик и создаете приложение для финансовых или...

Дайджест киберинцидентов Acronis #5

Доброе утро, Хабр! Мы подготовили очередной дайджест киберинцидентов. В этом выпуске мы поговорим о попытках Microsoft остановить целевые атаки, об архивировании вредоносного ПО для обхода защиты, криптоджекинге под Linux, опасностях фишинга и миграции распространенных угроз для Windows на...

Дайджест киберинцидентов Acronis #5

Доброе утро, Хабр! Мы подготовили очередной дайджест киберинцидентов. В этом выпуске мы поговорим о попытках Microsoft остановить целевые атаки, об архивировании вредоносного ПО для обхода защиты, криптоджекинге под Linux, опасностях фишинга и миграции распространенных угроз для Windows на...

Межсетевой прокси: Доступ в Интернет, Tor, I2P и другие сети через Yggdrasil

Путешествуя по обычному интернету мы не задумываемся над доменными зонами: ru, com, org и так далее, потому что все они открываются одинаково. Однако, настроив браузер для открытия сайта в сети I2P, вы не откроете onion-домен из сети Tor. Для этого нужно будет сменить настройки прокси-сервера....

Межсетевой прокси: Доступ в Интернет, Tor, I2P и другие сети через Yggdrasil

Путешествуя по обычному интернету мы не задумываемся над доменными зонами: ru, com, org и так далее, потому что все они открываются одинаково. Однако, настроив браузер для открытия сайта в сети I2P, вы не откроете onion-домен из сети Tor. Для этого нужно будет сменить настройки прокси-сервера....

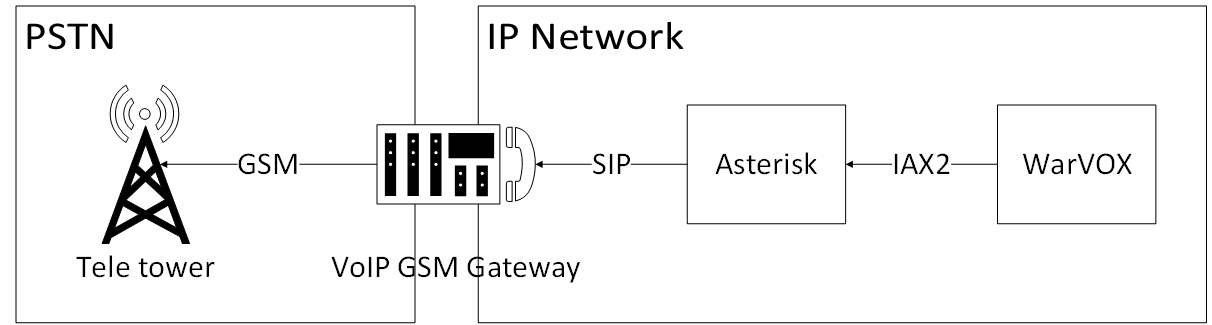

[Перевод] Я сделал 56874 звонка, чтобы исследовать телефонную сеть

Какие системы сегодня используются в телефонной сети Финляндии? Такой вопрос возник у меня, когда я пролистывал старый телефонный справочник начала 2000-х. Как минимум, там есть обычные абоненты, линии поддержки клиентов разных бизнесов, голосовая почта и факсимильные аппараты. Абоненты и линии...

[Перевод] Я сделал 56874 звонка, чтобы исследовать телефонную сеть

Какие системы сегодня используются в телефонной сети Финляндии? Такой вопрос возник у меня, когда я пролистывал старый телефонный справочник начала 2000-х. Как минимум, там есть обычные абоненты, линии поддержки клиентов разных бизнесов, голосовая почта и факсимильные аппараты. Абоненты и линии...

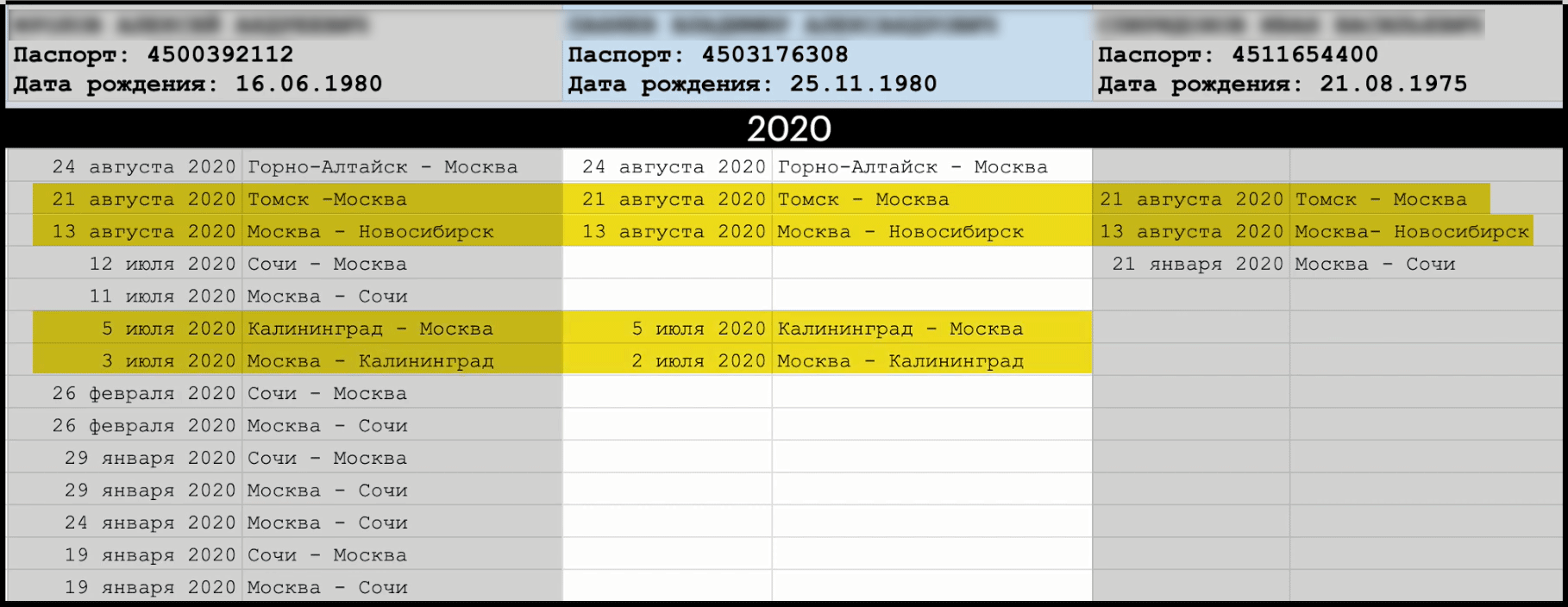

Индустрия деанона и пробива. «Глаз бога» — только вершина айсберга тотальной слежки

Некоторое время «Глаз бога» c миллионом подписчиков входил в топ-3 самых популярных каналов в российском Telegram. Но громкое расследование Bellingcat в январе 2021 года не только разрекламировало канал, но и подставило его под удар. После расследования все инструменты деанона привлекли внимание...

Индустрия деанона и пробива. «Глаз бога» — только вершина айсберга тотальной слежки

Некоторое время «Глаз бога» c миллионом подписчиков входил в топ-3 самых популярных каналов в российском Telegram. Но громкое расследование Bellingcat в январе 2021 года не только разрекламировало канал, но и подставило его под удар. После расследования все инструменты деанона привлекли внимание...

Работа над ошибками: отчет IT-отдела команды Навального

21 июля хабра-пользователь grumpysugar опубликовал статью о найденной им уязвимости в инфраструктуре нашей команды. Уязвимость действительно существовала, и мы ее устранили. Но если вы видите информацию о новых утечках из нашей базы данных, знайте, что это обычный вброс, не имеющий ничего общего с...

Работа над ошибками: отчет IT-отдела команды Навального

21 июля хабра-пользователь grumpysugar опубликовал статью о найденной им уязвимости в инфраструктуре нашей команды. Уязвимость действительно существовала, и мы ее устранили. Но если вы видите информацию о новых утечках из нашей базы данных, знайте, что это обычный вброс, не имеющий ничего общего с...

Создание инцидента через бота MS Teams

Повышение осведомленности работников в области информационной безопасности и поиск способов оперативного сбора информации об инцидентах (или иных подозрительных событиях) прямо от работников может завести безопасника к созданию бота. Бота можно сделать для Telegram, Whatsapp, написать свой сайтик,...

Создание инцидента через бота MS Teams

Повышение осведомленности работников в области информационной безопасности и поиск способов оперативного сбора информации об инцидентах (или иных подозрительных событиях) прямо от работников может завести безопасника к созданию бота. Бота можно сделать для Telegram, Whatsapp, написать свой сайтик,...

[Перевод] Как использовать AutoRuns для обнаружения и удаления вредоносных программ в Windows

Если вы будете четко понимать, как использовать AutoRuns, вы всегда сможете определить, заражен ли ваш компьютер нежелательным ПО. Примечание: в этой статье рассказано, как можно обнаружить вредоносные программы на домашнем ноутбуке или ПК. Для выявления и удаления вредоносных программ в...

[Перевод] Как использовать AutoRuns для обнаружения и удаления вредоносных программ в Windows

Если вы будете четко понимать, как использовать AutoRuns, вы всегда сможете определить, заражен ли ваш компьютер нежелательным ПО. Примечание: в этой статье рассказано, как можно обнаружить вредоносные программы на домашнем ноутбуке или ПК. Для выявления и удаления вредоносных программ в...

Разбор конкурса IDS Bypass на Positive Hack Days 10

Уже второй раз на конференции Positive Hack Days проходил конкурс IDS Bypass. Как и в прошлый раз (прошлый разбор https://habr.com/ru/company/pt/blog/457932/), участникам предстояло не просто найти слабости в шести сервисах и утащить флаги, но и обойти IDS, которая будет им мешать. Помочь в обходе...

Разбор конкурса IDS Bypass на Positive Hack Days 10

Уже второй раз на конференции Positive Hack Days проходил конкурс IDS Bypass. Как и в прошлый раз (прошлый разбор https://habr.com/ru/company/pt/blog/457932/), участникам предстояло не просто найти слабости в шести сервисах и утащить флаги, но и обойти IDS, которая будет им мешать. Помочь в обходе...

Разбор работы Deception на примере атаки

Предотвратить проникновение злоумышленника, сделать периметр организации неприступной крепостью – именно такие задачи чаще всего ставятся перед подразделениями ИБ. По многим объективным причинам это не работает на 100%. Периодически всплывают громкие скандалы со взломом крупных компаний, например,...