Безопасность Kubernetes — это просто

Привет, Хабр! Эта статья - расшифровка доклада с QIWI Server Party Многие знают, что такое микросервисы и как их оркестрировать. А вот как обеспечить их безопасность, это отдельный вопрос, достойный обсуждения. Потому что если достаточно глубоко не разобраться в том, что и как работает в вашей...

[Перевод] Чувствуете запах? Пахнет утечкой ваших данных

Привет, на связи Денис Генералов, младший системный администратор Cloud4Y. Сегодня хочу поделиться статьёй, которая актуальна в связи с выходом Windows 11 и обязательным требованием вендора о наличии TPM для защиты данных владельцев устройств. Выражаю своё почтение автору статьи: Генри Нурми....

[Перевод] Чувствуете запах? Пахнет утечкой ваших данных

Привет, на связи Денис Генералов, младший системный администратор Cloud4Y. Сегодня хочу поделиться статьёй, которая актуальна в связи с выходом Windows 11 и обязательным требованием вендора о наличии TPM для защиты данных владельцев устройств. Выражаю своё почтение автору статьи: Генри Нурми....

[Перевод] Безопасность ПЛК: 10) Разделите регистры по их назначению

Определите блоки регистров для определенных функций, чтобы проверять данные, избегать переполнений и блокировать несанкционированные записи для защиты данных контроллера. Разбираем рекомендации по безопасному программированию ПЛК, формируем список своих рекомендаций. Всех неравнодушных прошу под...

[Перевод] Безопасность ПЛК: 10) Разделите регистры по их назначению

Определите блоки регистров для определенных функций, чтобы проверять данные, избегать переполнений и блокировать несанкционированные записи для защиты данных контроллера. Разбираем рекомендации по безопасному программированию ПЛК, формируем список своих рекомендаций. Всех неравнодушных прошу под...

QR за QR: новый принцип безопасности социальных взаимодействий

Ходил я давеча на оффлайн-конференцию. На входе меня попросили показать QR-код и паспорт. Все прошло хорошо, однако, вопрос: “а кто вообще, эти люди, которым я должен показать свой основной документ, свои персональные данные?”, меня не оставил. Желающие узнать как я пришел к идее «протокола»...

QR за QR: новый принцип безопасности социальных взаимодействий

Ходил я давеча на оффлайн-конференцию. На входе меня попросили показать QR-код и паспорт. Все прошло хорошо, однако, вопрос: “а кто вообще, эти люди, которым я должен показать свой основной документ, свои персональные данные?”, меня не оставил. Желающие узнать как я пришел к идее «протокола»...

Security Week 45: эволюция спама в картинках

На прошлой неделе специалисты «Лаборатории Касперского» опубликовали очередной квартальный отчет об эволюции спама и фишинга. В отчете приведена статистика за третий квартал этого года, а также ряд интересных примеров мошеннического спама. Большинство из нас такие письма увидит, только если зайдет...

Security Week 45: эволюция спама в картинках

На прошлой неделе специалисты «Лаборатории Касперского» опубликовали очередной квартальный отчет об эволюции спама и фишинга. В отчете приведена статистика за третий квартал этого года, а также ряд интересных примеров мошеннического спама. Большинство из нас такие письма увидит, только если зайдет...

Dell Technologies Forum 2021: виртуальная конференция о цифровом будущем уже сейчас

Цифровая эпоха уже наступила. Мы меняем наш образ жизни, переходим на новые способы обучения и работы из любой точки в любое время, используя технологии и невероятную ценность данных. Благодаря широкому спектру возможностей подключения в режиме реального времени мы получаем автоматизированные и...

Dell Technologies Forum 2021: виртуальная конференция о цифровом будущем уже сейчас

Цифровая эпоха уже наступила. Мы меняем наш образ жизни, переходим на новые способы обучения и работы из любой точки в любое время, используя технологии и невероятную ценность данных. Благодаря широкому спектру возможностей подключения в режиме реального времени мы получаем автоматизированные и...

BYOD: статистика и минусы

Несмотря на все преимущества, процесс внедрения BYOD имеет множество нюансов, а основным риском использования этой концепции в реальной работе является нарушение конфиденциальности. Но кибератаки — лишь одна из возможных причин, мешающих распространению BYOD. По данным Help Net Security (2020),...

BYOD: статистика и минусы

Несмотря на все преимущества, процесс внедрения BYOD имеет множество нюансов, а основным риском использования этой концепции в реальной работе является нарушение конфиденциальности. Но кибератаки — лишь одна из возможных причин, мешающих распространению BYOD. По данным Help Net Security (2020),...

Риски VS Угрозы

Если вы занимаетесь информационной безопасностью, то живете в мире рисков, угроз и уязвимостей, используете эти понятия повседневно. Мы часто подменяем эти понятия, в результате чего не всегда видна грань между тем, что такое риск, а что угроза информационной безопасности. С одной стороны мы строим...

Риски VS Угрозы

Если вы занимаетесь информационной безопасностью, то живете в мире рисков, угроз и уязвимостей, используете эти понятия повседневно. Мы часто подменяем эти понятия, в результате чего не всегда видна грань между тем, что такое риск, а что угроза информационной безопасности. С одной стороны мы строим...

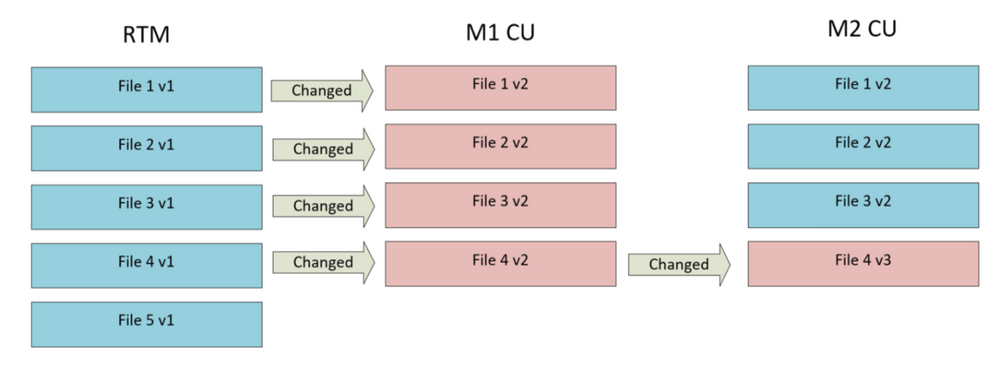

[Перевод] Как Windows 11 уменьшила размер кумулятивных обновлений на 40%

Раз в месяц Microsoft выпускает кумулятивное обновление Windows, которое включают в себя все предыдущие. То есть для приведения системы в актуальное состояние требуется установка единственного апдейта. Учитывая огромное количество исправлений в Windows, кумулятивное обновление без оптимизации может...

[Перевод] Как Windows 11 уменьшила размер кумулятивных обновлений на 40%

Раз в месяц Microsoft выпускает кумулятивное обновление Windows, которое включают в себя все предыдущие. То есть для приведения системы в актуальное состояние требуется установка единственного апдейта. Учитывая огромное количество исправлений в Windows, кумулятивное обновление без оптимизации может...

Нейронные сети в кибербезопасности

Глубокое обучение – это часть машинного обучения на основе нейронных сетей. В наше время каждый слышал про нейронные сети, да, может, и не каждый знает, что это такое и что оно делает, но само название всем знакомо. Многие устройства, существующие сейчас, имеют внутри себя нейронную сеть, которая...