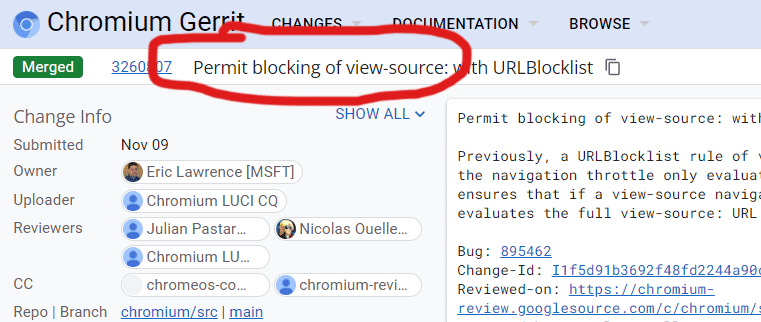

Просмотр HTML-кода — не преступление

В последнюю версию браузера Chrome 98 добавили функцию, с помощью которой администратор локальной сети может блокировать просмотр HTML-кода страниц в браузере. Это сделано в первую очередь для учебных заведений, где школьники таким способом обходят блокировку и фильтры. Однако специалисты по...

Просмотр HTML-кода — не преступление

В последнюю версию браузера Chrome 98 добавили функцию, с помощью которой администратор локальной сети может блокировать просмотр HTML-кода страниц в браузере. Это сделано в первую очередь для учебных заведений, где школьники таким способом обходят блокировку и фильтры. Однако специалисты по...

Мы хватаемся за программы, а надо за цель

Вечер понедельника. Я в очередной раз сижу и выбираю программу, с которой я буду эффективно делать дела. А перед этим выбирал ту, которая будет мне эффективно напоминать заниматься спортом. А перед этим — вести бюджет. А утром я рассматривал все свои учётки в облаках и миллионы автозагруженных...

Мы хватаемся за программы, а надо за цель

Вечер понедельника. Я в очередной раз сижу и выбираю программу, с которой я буду эффективно делать дела. А перед этим выбирал ту, которая будет мне эффективно напоминать заниматься спортом. А перед этим — вести бюджет. А утром я рассматривал все свои учётки в облаках и миллионы автозагруженных...

[Перевод] Пять способов контролировать доступ к приложениям в Kubernetes

Разработчики изучают современные языки программирования и облачные технологии в стремлении повысить продуктивность и ускорить работу. Учитывая гибкость нативных облачных экосистем, возникает все больше вопросов, связанных с безопасностью вообще и управлением доступом в частности. Многие организации...

[Перевод] Пять способов контролировать доступ к приложениям в Kubernetes

Разработчики изучают современные языки программирования и облачные технологии в стремлении повысить продуктивность и ускорить работу. Учитывая гибкость нативных облачных экосистем, возникает все больше вопросов, связанных с безопасностью вообще и управлением доступом в частности. Многие организации...

Security Week 46: новая уязвимость в Exchange Server

На прошлой неделе, 9 ноября, компания Microsoft выпустила очередной набор патчей для собственных продуктов. Он закрывает 55 уязвимостей, из них 6 критических. Особое внимание уделено новой уязвимости в почтовом сервере Microsoft Exchange. Уязвимость CVE-2021-42321 (описание на сайте производителя,...

Security Week 46: новая уязвимость в Exchange Server

На прошлой неделе, 9 ноября, компания Microsoft выпустила очередной набор патчей для собственных продуктов. Он закрывает 55 уязвимостей, из них 6 критических. Особое внимание уделено новой уязвимости в почтовом сервере Microsoft Exchange. Уязвимость CVE-2021-42321 (описание на сайте производителя,...

Что лежит под шильдой AV-TEST Certified?

Привет, Хабр! Сегодня мы хотим поговорить про сравнение антивирусов. Этим летом наш собственный антивирус, который входит в состав продуктов Acronis, прошел оценку специалистами AV-TEST. И в этом посте мы расскажем о том, что именно значит такая оценка, и какие паттерны проверки проходят средства...

Что лежит под шильдой AV-TEST Certified?

Привет, Хабр! Сегодня мы хотим поговорить про сравнение антивирусов. Этим летом наш собственный антивирус, который входит в состав продуктов Acronis, прошел оценку специалистами AV-TEST. И в этом посте мы расскажем о том, что именно значит такая оценка, и какие паттерны проверки проходят средства...

[Перевод] Обнаружение фишинговых сообщений с сохранением конфиденциальности с помощью нейронных сетей

Фишинговые сообщения, которые кажутся очень похожими на настоящие, например, рассылку от вашего любимого интернет-магазина, но при этом они заманивают нажимать на прикрепленные вредоносные ссылки или документы. Разбираемся, как нейронные сети помогают защититься от таких атак! Читать далее...

[Перевод] Обнаружение фишинговых сообщений с сохранением конфиденциальности с помощью нейронных сетей

Фишинговые сообщения, которые кажутся очень похожими на настоящие, например, рассылку от вашего любимого интернет-магазина, но при этом они заманивают нажимать на прикрепленные вредоносные ссылки или документы. Разбираемся, как нейронные сети помогают защититься от таких атак! Читать далее...

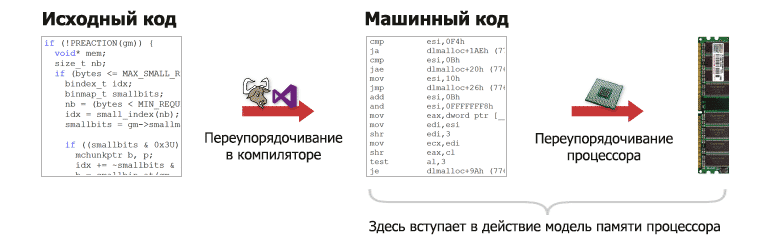

В чём опасность слабой модели памяти ARM на примере конкретного эксплоита

Процессоры ARM приходят к нам всерьёз и надолго. Мы видим, что семейство Apple M1 в бенчмарках показывает потрясающие результаты, не хуже флагманских моделей от Intel и AMD, а кое-где и лучше их. Уже выпускаются 128-ядерные серверные ARM, которые ставят рекорды по энергоэффективности, а для...

В чём опасность слабой модели памяти ARM на примере конкретного эксплоита

Процессоры ARM приходят к нам всерьёз и надолго. Мы видим, что семейство Apple M1 в бенчмарках показывает потрясающие результаты, не хуже флагманских моделей от Intel и AMD, а кое-где и лучше их. Уже выпускаются 128-ядерные серверные ARM, которые ставят рекорды по энергоэффективности, а для...

Время жизни = 00000001

Эпицентр цунами 2004 года прогремел вблизи берегов Северной Суматры. Эта близость только в одной Индонезии унесла жизни 131000 человек; с другой стороны, затушила собой другой эпицентр - тридцатилетнюю войну за независимость в Аче. Спустя десять лет землю, где автоматная очередь звучала чаще, чем...

Время жизни = 00000001

Эпицентр цунами 2004 года прогремел вблизи берегов Северной Суматры. Эта близость только в одной Индонезии унесла жизни 131000 человек; с другой стороны, затушила собой другой эпицентр - тридцатилетнюю войну за независимость в Аче. Спустя десять лет землю, где автоматная очередь звучала чаще, чем...

Turbo Intruder и потерянное руководство пользователя

Практически каждый, кто хоть немного пользовался Burp Suite, знает про Intruder – инструмент внутри Burp, который позволяет автоматизировать атаки на веб-приложения, такие как брутфорс, фаззинг, майнинг параметров. Однако, Intruder имеет много ограничений. Например, в Intruder не так много...

Turbo Intruder и потерянное руководство пользователя

Практически каждый, кто хоть немного пользовался Burp Suite, знает про Intruder – инструмент внутри Burp, который позволяет автоматизировать атаки на веб-приложения, такие как брутфорс, фаззинг, майнинг параметров. Однако, Intruder имеет много ограничений. Например, в Intruder не так много...