[Перевод] Основатель Signal: «Первые впечатления от web3»

Несмотря на то, что я считаю себя криптографом, меня не особенно привлекает слово "крипто". Не думаю, что я уже староват, но я гораздо чаще кликаю на мемы в духе "Интернет всё помнит" о том, как "крипто" раньше означало "криптография", чем на последние новости об NFT. Но учитывая всё то внимание,...

Связываем сети с Wireguard VPN на стороннем сервере

Эта статья о том как настроить Wireguard VPN в локальной сети, если вам достался роутер от провайдера без возможности его прошивки и полноценной настройки. Для настройки VPN поставим в локальной сети сервер. И настроим, чтобы все клиенты обоих локальных сетей имели прозрачный доступ к обоим LAN....

Связываем сети с Wireguard VPN на стороннем сервере

Эта статья о том как настроить Wireguard VPN в локальной сети, если вам достался роутер от провайдера без возможности его прошивки и полноценной настройки. Для настройки VPN поставим в локальной сети сервер. И настроим, чтобы все клиенты обоих локальных сетей имели прозрачный доступ к обоим LAN....

[Перевод] TLS 1.2 (протокол безопасности транспортного уровня версии 1.2) (RFC 5246) (Часть 3.2)

В материале приводится продолжение перевода на русский язык стандарта IETF - RFC 5246, описывающего работу протокола безопасности транспортного уровня TLS версии 1.2. Данная часть перевода охватывает вторую половину описания работы рукопожатия TLS версии 1.2, а также завершает перевод основной...

[Перевод] TLS 1.2 (протокол безопасности транспортного уровня версии 1.2) (RFC 5246) (Часть 3.2)

В материале приводится продолжение перевода на русский язык стандарта IETF - RFC 5246, описывающего работу протокола безопасности транспортного уровня TLS версии 1.2. Данная часть перевода охватывает вторую половину описания работы рукопожатия TLS версии 1.2, а также завершает перевод основной...

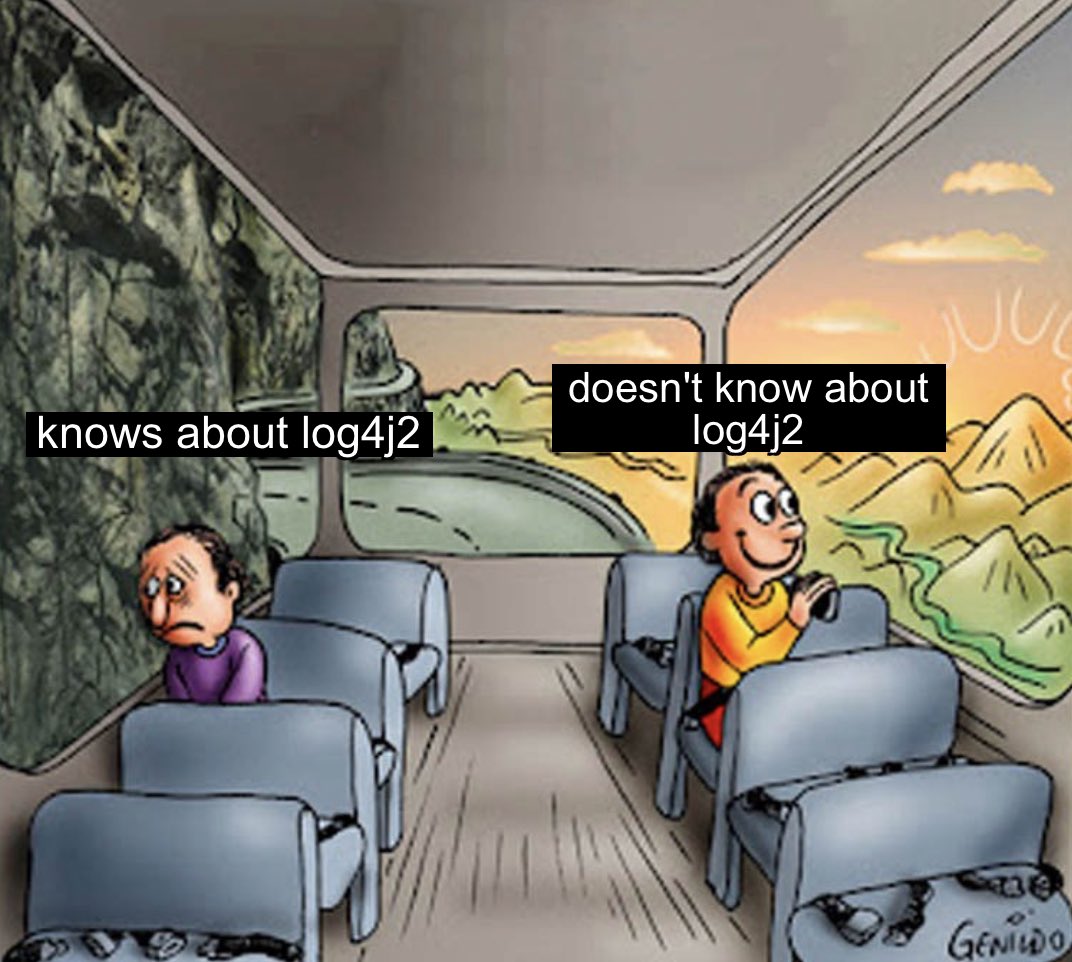

Бомба Log4j и кризис опенсорса

Учитывая стремительную цифровизацию бизнеса и развитие наших мобильных и веб-платформ, вопросы информационной безопасности для МВидео-Эльдорадо крайне важны. Наверняка почти все в курсе про эпическую уязвимость в библиотеке Apache Log4j. Она поддерживает выполнение внешнего кода для...

Бомба Log4j и кризис опенсорса

Учитывая стремительную цифровизацию бизнеса и развитие наших мобильных и веб-платформ, вопросы информационной безопасности для МВидео-Эльдорадо крайне важны. Наверняка почти все в курсе про эпическую уязвимость в библиотеке Apache Log4j. Она поддерживает выполнение внешнего кода для...

Настройка маршрутизации в сети с неподконтрольным роутером

В данной статье описано как можно настроить прозрачное для клиентов использование ресурсов из луковой сети (The Onion Router aka TOR) и VPN соединение с другими сетями если провайдер предоставил вам роутер с минимальными возможностями настройки, сохраняя при этом возможность полноценно использовать...

Настройка маршрутизации в сети с неподконтрольным роутером

В данной статье описано как можно настроить прозрачное для клиентов использование ресурсов из луковой сети (The Onion Router aka TOR) и VPN соединение с другими сетями если провайдер предоставил вам роутер с минимальными возможностями настройки, сохраняя при этом возможность полноценно использовать...

HackTheBox разбор. Прохождение лаборатории OSINT (Уровень: Easy)

Добрый день Хабр! В этой статье хочу рассказать вам про свой опыт прохождения лаборатории OSINT на сайте hackthebox. В данном обзоре я решил взять разобрать одно интересное задание по OSINT. Задание простое, оно не заставит вас страдать при поиске решения. Требуется только иметь понимание, где...

HackTheBox разбор. Прохождение лаборатории OSINT (Уровень: Easy)

Добрый день Хабр! В этой статье хочу рассказать вам про свой опыт прохождения лаборатории OSINT на сайте hackthebox. В данном обзоре я решил взять разобрать одно интересное задание по OSINT. Задание простое, оно не заставит вас страдать при поиске решения. Требуется только иметь понимание, где...

Как Apple кинула студентов из России или очередная критика программы Apple Security Bounty

Привет, Хабр! Apple славятся заботой о своих пользователях в вопросах безопасности и удобства пользования. Они щедро вознаграждает исследователей безопасности, которые помогают исправить уязвимости в их продуктах. На международной арене у них одни из самых высоких вознаграждений. Однако все чаще их...

Как Apple кинула студентов из России или очередная критика программы Apple Security Bounty

Привет, Хабр! Apple славятся заботой о своих пользователях в вопросах безопасности и удобства пользования. Они щедро вознаграждает исследователей безопасности, которые помогают исправить уязвимости в их продуктах. На международной арене у них одни из самых высоких вознаграждений. Однако все чаще их...

GoogleDrive with SSL decryption

Столкнулся с ситуацией когда GoogleDrive for Desktop нужно запустить на рабочем месте, но при этом, по корпоративным стандартам, включен SSL decryption. И просто установленный и запущенный пакет дает ошибку синхронизации. На профильных сайтах все советуют ставить в исключения из SSL decryption...

GoogleDrive with SSL decryption

Столкнулся с ситуацией когда GoogleDrive for Desktop нужно запустить на рабочем месте, но при этом, по корпоративным стандартам, включен SSL decryption. И просто установленный и запущенный пакет дает ошибку синхронизации. На профильных сайтах все советуют ставить в исключения из SSL decryption...

Инструменты OSINT: изображения и видео

OSINT, Open-source intelligence — разведка по открытым источникам включает в себя поиск, выбор и сбор разведывательной информации из общедоступных источников, а также её анализ. Предлагаем вашему вниманию подборку инструментов для анализа изображений и видео. Теперь вы будете 100 раз задумываться,...

Инструменты OSINT: изображения и видео

OSINT, Open-source intelligence — разведка по открытым источникам включает в себя поиск, выбор и сбор разведывательной информации из общедоступных источников, а также её анализ. Предлагаем вашему вниманию подборку инструментов для анализа изображений и видео. Теперь вы будете 100 раз задумываться,...

Использование социальной инженерии в комплексных атаках на автоматизированные системы

Целью этой статьи является объединение информации о самых распространенных атаках с помощью социальной инженерии. Существует множество различных материалов, посвященных теме социальной инженерии, но они в большинстве своем либо имеют вид достаточно крупных произведений, таких как, например, работы...