Криптовалютный бандвагон

*Бандвагон — повальное бездумное увлечение чем-либо в силу моды, популярности. От амер. Bandwagon — фургон с оркестром, привлекающий зевак. Распространение криптовалют способствовало разработке множества решений на основе распределенного реестра (блокчейна). Хотя области применения этих решений и...

Криптовалютный бандвагон

*Бандвагон — повальное бездумное увлечение чем-либо в силу моды, популярности. От амер. Bandwagon — фургон с оркестром, привлекающий зевак. Распространение криптовалют способствовало разработке множества решений на основе распределенного реестра (блокчейна). Хотя области применения этих решений и...

Proof-of-Union — алгоритм консенсуса в блокчейн системах базируемый на сотрудничестве узлов

В настоящее время существует огромное количество консенсус алгоритмов для блокчейн систем, каждый из которых имеет свои преимущества и недостатки присущие только ему, либо целому классу сходных алгоритмов. Так или иначе, в данное время лидирует две концепции консенсуса - основанные на майнинге...

Proof-of-Union — алгоритм консенсуса в блокчейн системах базируемый на сотрудничестве узлов

В настоящее время существует огромное количество консенсус алгоритмов для блокчейн систем, каждый из которых имеет свои преимущества и недостатки присущие только ему, либо целому классу сходных алгоритмов. Так или иначе, в данное время лидирует две концепции консенсуса - основанные на майнинге...

Пентестер: суть профессии, востребованность, зарплата и другие нюансы

Интриговать людей заявлением «Я работаю хакером», защищать данные, деньги и репутацию компаний в сети — звучит как интересная профессия нового времени. Но о ней мало говорят открыто. Если труд разработчиков заметен окружающим, то существование пентестеров и их методы обеспечения защиты компаний...

Пентестер: суть профессии, востребованность, зарплата и другие нюансы

Интриговать людей заявлением «Я работаю хакером», защищать данные, деньги и репутацию компаний в сети — звучит как интересная профессия нового времени. Но о ней мало говорят открыто. Если труд разработчиков заметен окружающим, то существование пентестеров и их методы обеспечения защиты компаний...

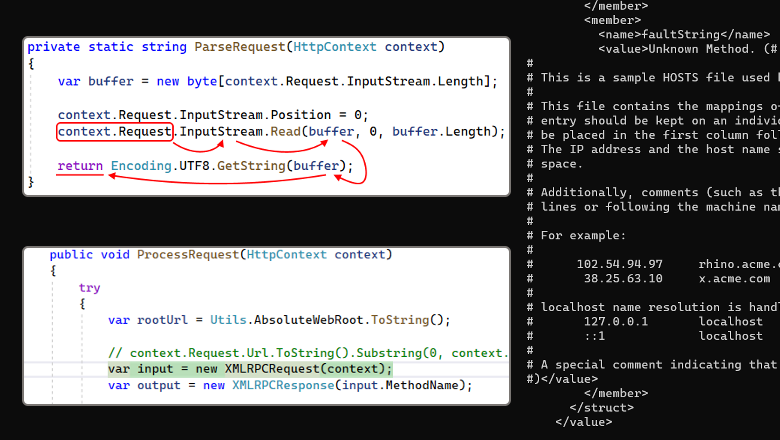

Уязвимости из-за обработки XML-файлов: XXE в C# приложениях в теории и на практике

Как простая обработка XML-файлов может стать дефектом безопасности? Каким образом блог, развёрнутый на вашей машине, может стать причиной утечки данных? Сегодня мы ответим на эти вопросы и разберём, что такое XXE и как эта уязвимость выглядит в теории и на практике. Читать дальше →...

Уязвимости из-за обработки XML-файлов: XXE в C# приложениях в теории и на практике

Как простая обработка XML-файлов может стать дефектом безопасности? Каким образом блог, развёрнутый на вашей машине, может стать причиной утечки данных? Сегодня мы ответим на эти вопросы и разберём, что такое XXE и как эта уязвимость выглядит в теории и на практике. Читать дальше →...

Бабушки, аудиты и брутфорс — истории о безопасности Wi-Fi-сетей

Привет, Хабр! Мы в CTI 20 лет строим и тестируем беспроводные сети. Время от времени сталкиваемся с забавными ситуациями, которые показывают серьёзную уязвимость в клиентском Wi-Fi. Причём о некоторых вещах мы узнали только в процессе работы. Всё это совершенно неочевидные мелочи, которые влияют на...

Бабушки, аудиты и брутфорс — истории о безопасности Wi-Fi-сетей

Привет, Хабр! Мы в CTI 20 лет строим и тестируем беспроводные сети. Время от времени сталкиваемся с забавными ситуациями, которые показывают серьёзную уязвимость в клиентском Wi-Fi. Причём о некоторых вещах мы узнали только в процессе работы. Всё это совершенно неочевидные мелочи, которые влияют на...

Эволюция отмывания денег: от болгарского рестлера с чемоданом бабла до крипто-рэперши

Только на этой неделе бахнули два громких скандала, связанных с отмыванием денег: досталось и швейцарцам из Credit Suisse, и незадачливому крипто-хакеру из России, закрысившему $4,5 миллиарда. В этой статье разбираем нюансы превращения грязных денег в чистые, а также кекаем над теми, у кого это...

Эволюция отмывания денег: от болгарского рестлера с чемоданом бабла до крипто-рэперши

Только на этой неделе бахнули два громких скандала, связанных с отмыванием денег: досталось и швейцарцам из Credit Suisse, и незадачливому крипто-хакеру из России, закрысившему $4,5 миллиарда. В этой статье разбираем нюансы превращения грязных денег в чистые, а также кекаем над теми, у кого это...

Kerberoasting v2

В статье «Итоги внутренних пентестов — 2020» от Positive Technologies сообщается, что в 61% внутренних тестирований на проникновение успешно применялась атака Kerberoasting. Это мотивировало меня разобраться в атаке, а также ответить на следующие вопросы: почему Kerberoasting так часто...

Kerberoasting v2

В статье «Итоги внутренних пентестов — 2020» от Positive Technologies сообщается, что в 61% внутренних тестирований на проникновение успешно применялась атака Kerberoasting. Это мотивировало меня разобраться в атаке, а также ответить на следующие вопросы: почему Kerberoasting так часто...

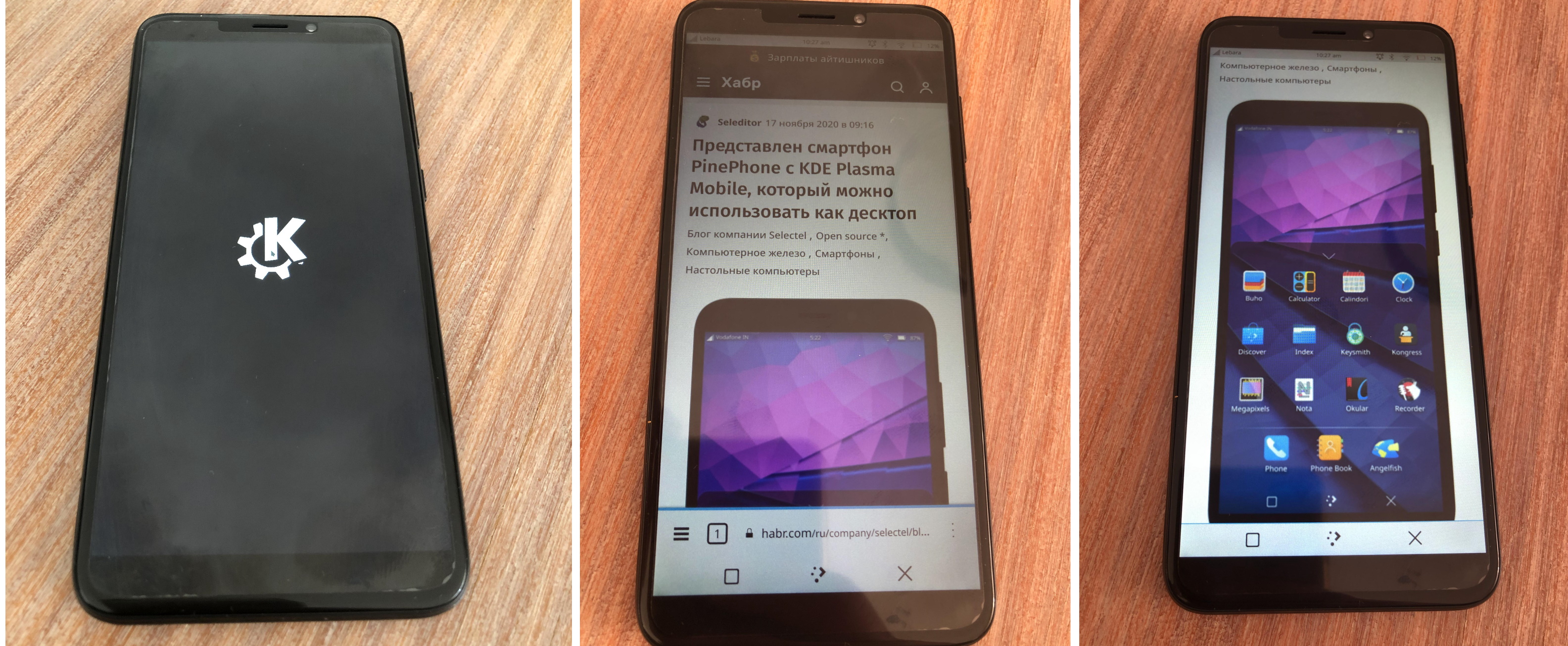

Обзор Linux-телефона PinePhone. Часть 1 — распаковка и первые впечатления

Об этом телефоне мы писали несколько раз. Сначала опубликовали информацию о спецификациях и возможностях девайса, а потом — перевод с описанием впечатлений одного из зарубежных журналистов. Но все же хотелось опробовать девайс и самостоятельно, так что решили — надо брать. Приобрели у...

Уязвимость Docker Escape: побег из контейнера всё ещё возможен

Как и любое другое программное обеспечение, в Docker присутствуют различные уязвимости. Одной из самых известных уязвимостей считается «Docker escape» — побег из контейнера Docker. Данная уязвимость позволяет получить доступ к основной (хостовой) операционной системе, тем самым совершая побег из...

Уязвимость Docker Escape: побег из контейнера всё ещё возможен

Как и любое другое программное обеспечение, в Docker присутствуют различные уязвимости. Одной из самых известных уязвимостей считается «Docker escape» — побег из контейнера Docker. Данная уязвимость позволяет получить доступ к основной (хостовой) операционной системе, тем самым совершая побег из...

Работают ли SPF, DKIM и DMARC?

Появилась вчера на Хабре такая вот статья. Когда компания, занимающаяся ИТ-безопасностью заявляет, что spf/dkim/dmarc не работают и существует минимум 18 способов подменить адрес на (вашем!) почтовом сервере, это вызывает озабоченность и желание разобраться в вопросе. Я прочитал оригинальную статью...