[recovery mode] Я старый пират и у меня есть национальный сертификат мастера спорта по скорочтению лицензионных соглашений

Со своей колокольни я могу сказать, что то, что написано в лицензионных соглашениях, обычно ничем не отличается от надписей в общественном французском туалете. Там тоже много чего написано. Как правило, лицензионное соглашение изначально написано в пользу представителя программы и типичному...

[recovery mode] Я старый пират и у меня есть национальный сертификат мастера спорта по скорочтению лицензионных соглашений

Со своей колокольни я могу сказать, что то, что написано в лицензионных соглашениях, обычно ничем не отличается от надписей в общественном французском туалете. Там тоже много чего написано. Как правило, лицензионное соглашение изначально написано в пользу представителя программы и типичному...

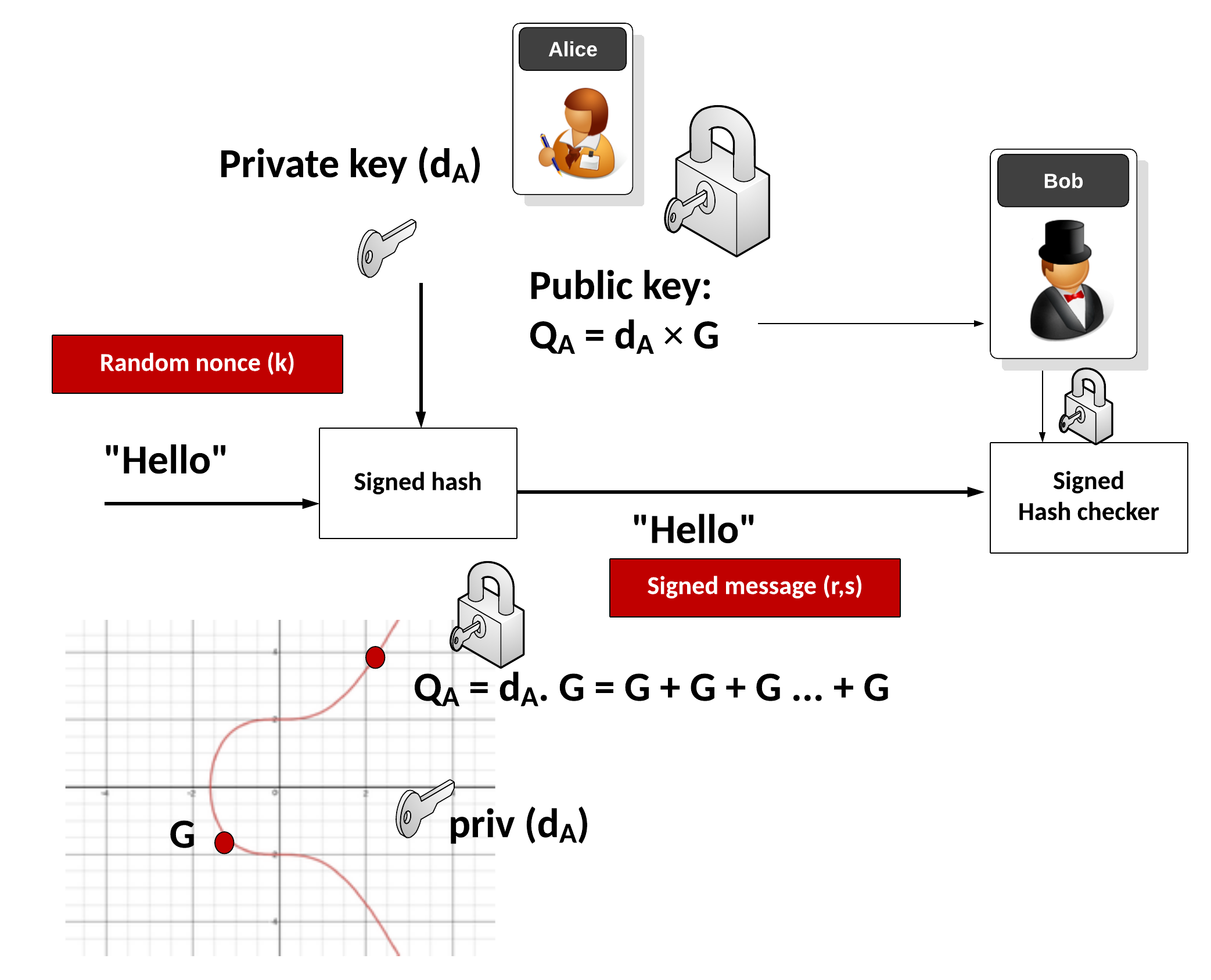

Шифрование сертификатов TLS — как формируется цифровая подпись

По оценке независимой исследовательской и консалтинговой компании Frost & Sullivan, TLS-сертификаты от GlobalSign обеспечивают максимально надёжное шифрование. В том числе за это GlobalSign получила в сентябре 2022 года награду 2022 Global Competitive Strategy Leadership Award. Но возникает вопрос,...

Шифрование сертификатов TLS — как формируется цифровая подпись

По оценке независимой исследовательской и консалтинговой компании Frost & Sullivan, TLS-сертификаты от GlobalSign обеспечивают максимально надёжное шифрование. В том числе за это GlobalSign получила в сентябре 2022 года награду 2022 Global Competitive Strategy Leadership Award. Но возникает вопрос,...

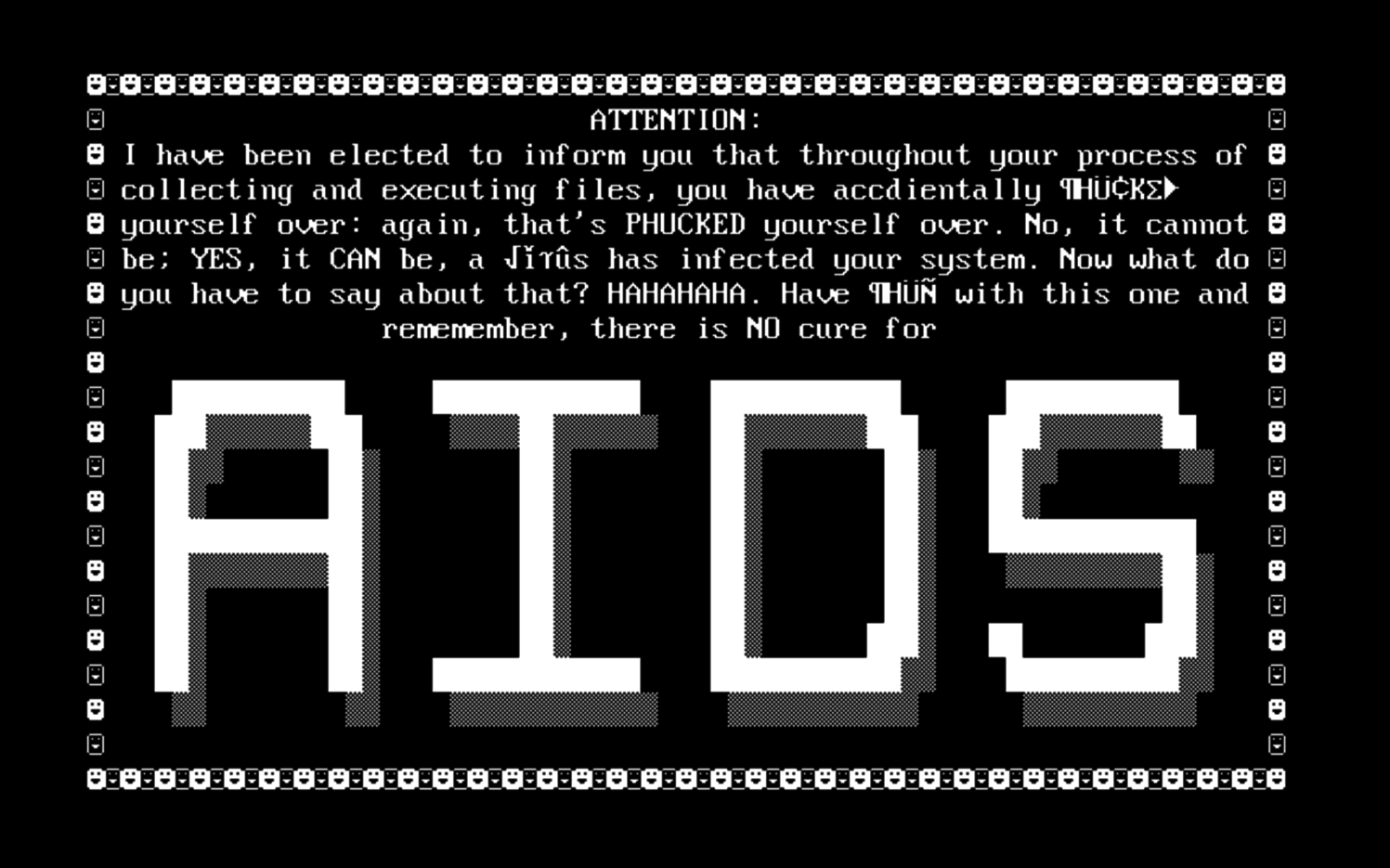

Самые известные и странные олдовые компьютерные вирусы (часть 2)

В первой части мы рассказали о нескольких самых ранних из известных компьютерных вирусов на заре их зарождения. Теперь мы расскажем о вирусах на рубеже 80-х и 90-х годов. Это время стало эпохой не только колоссальных политических перемен, но и превращения вирусов из творений отдельных энтузиастов в...

Самые известные и странные олдовые компьютерные вирусы (часть 2)

В первой части мы рассказали о нескольких самых ранних из известных компьютерных вирусов на заре их зарождения. Теперь мы расскажем о вирусах на рубеже 80-х и 90-х годов. Это время стало эпохой не только колоссальных политических перемен, но и превращения вирусов из творений отдельных энтузиастов в...

На грани между ИТ и ИБ: противоборство или союз специалистов?

В среде разработчиков бытует мнение, что информационная безопасность относится к IT не напрямую, а косвенно, что это вспомогательная область и даже вторичная. Но так ли это на самом деле? На этот неоднозначный вопрос серьезно и обстоятельно ответили спикер Слёрма Роман Панин и его коллега Павел...

На грани между ИТ и ИБ: противоборство или союз специалистов?

В среде разработчиков бытует мнение, что информационная безопасность относится к IT не напрямую, а косвенно, что это вспомогательная область и даже вторичная. Но так ли это на самом деле? На этот неоднозначный вопрос серьезно и обстоятельно ответили спикер Слёрма Роман Панин и его коллега Павел...

Если нужно провести пентест или обнаружить вредоносную активность в сети — обсуждаем проект p0f

Говорим о компактной утилите для сбора цифровых отпечатков. Её применяют для оценки безопасности ИТ-инфраструктуры. Обсудим возможности и альтернативы. Читать далее...

Если нужно провести пентест или обнаружить вредоносную активность в сети — обсуждаем проект p0f

Говорим о компактной утилите для сбора цифровых отпечатков. Её применяют для оценки безопасности ИТ-инфраструктуры. Обсудим возможности и альтернативы. Читать далее...

Сканер уязвимостей на Python или как написать сканер за 6 часов

Сканер уязвимостей на Python или как написать сканер за 6 часов Недавно мне довелось участвовать в хакатоне по информационной безопасности на научной конференции в прекрасном городе Санкт-Петербург в СПбГУТ. Одно из заданий представляло из себя написание собственного сканера уязвимостей на любом ЯП...

Сканер уязвимостей на Python или как написать сканер за 6 часов

Сканер уязвимостей на Python или как написать сканер за 6 часов Недавно мне довелось участвовать в хакатоне по информационной безопасности на научной конференции в прекрасном городе Санкт-Петербург в СПбГУТ. Одно из заданий представляло из себя написание собственного сканера уязвимостей на любом ЯП...

YubiKey головного мозга. Как подружить Ubuntu 22.04.1 LTS c аппаратным ключем безопасности?

Итак вы решили переехать на новенькую свежую ибунту и у вас на столе лежит Юбик 5ой серии без которого вы не можете жить в современном мире. И как у любого нормального технаря перед Вами сразу встают ровным строем несколько вопросов... Читать далее...

YubiKey головного мозга. Как подружить Ubuntu 22.04.1 LTS c аппаратным ключем безопасности?

Итак вы решили переехать на новенькую свежую ибунту и у вас на столе лежит Юбик 5ой серии без которого вы не можете жить в современном мире. И как у любого нормального технаря перед Вами сразу встают ровным строем несколько вопросов... Читать далее...

ITить-КОЛОТИТЬ, серии 14-15

Привет! Мы продолжаем выкладывать новые выпуски нашего сериала про айтишников. Как он появился и как снимался второй сезон нашего мини-сериала, рассказывали ранее. Читать далее...

ITить-КОЛОТИТЬ, серии 14-15

Привет! Мы продолжаем выкладывать новые выпуски нашего сериала про айтишников. Как он появился и как снимался второй сезон нашего мини-сериала, рассказывали ранее. Читать далее...

Самый SOC: история одной стажировки в Positive Technologies. Часть первая

Отечественный рынок кибербезопасности испытывает как никогда острую потребность в новых квалифицированных кадрах: согласно исследованию Positive Technologies, число кибератак постоянно растет. А подписанный в мае 2022 года указ Президента РФ «О дополнительных мерах по обеспечению информационной...

Самый SOC: история одной стажировки в Positive Technologies. Часть первая

Отечественный рынок кибербезопасности испытывает как никогда острую потребность в новых квалифицированных кадрах: согласно исследованию Positive Technologies, число кибератак постоянно растет. А подписанный в мае 2022 года указ Президента РФ «О дополнительных мерах по обеспечению информационной...