Защита внешнего сетевого периметра компании через регулярный пентест

Привет, ХАБР. В настоящее время для каждой компании стает ребром вопрос информационной безопасности. С одной стороны растет количество кибер-атак, с другой растет ответственность компаний за сохранность информации, тех же персональных данных. Как говорится, ставки со всех сторон растут и поэтому...

Защита внешнего сетевого периметра компании через регулярный пентест

Привет, ХАБР. В настоящее время для каждой компании стает ребром вопрос информационной безопасности. С одной стороны растет количество кибер-атак, с другой растет ответственность компаний за сохранность информации, тех же персональных данных. Как говорится, ставки со всех сторон растут и поэтому...

Обзор лучших бесплатных приложений для исследований в рамках форензики

На сегодняшний день у ряда специалистов по форензике в РФ возникают трудности в проведении исследования цифровых свидетельств с помощью платного коммерческого ПО, поскольку не всегда есть возможность продлить лицензионную подписку или срок действия аппаратного ключа. Приходится искать...

Обзор лучших бесплатных приложений для исследований в рамках форензики

На сегодняшний день у ряда специалистов по форензике в РФ возникают трудности в проведении исследования цифровых свидетельств с помощью платного коммерческого ПО, поскольку не всегда есть возможность продлить лицензионную подписку или срок действия аппаратного ключа. Приходится искать...

Сканим с ansible

Данная статья вольное рассуждение о том, как можно использовать инструменты из разных областей для проведения автоматизации рутинных задач, в том числе и для проведения отдельных действий при пентесте. В статье будет описан процесс создания проекта на Ansible, который можно использовать для...

Сканим с ansible

Данная статья вольное рассуждение о том, как можно использовать инструменты из разных областей для проведения автоматизации рутинных задач, в том числе и для проведения отдельных действий при пентесте. В статье будет описан процесс создания проекта на Ansible, который можно использовать для...

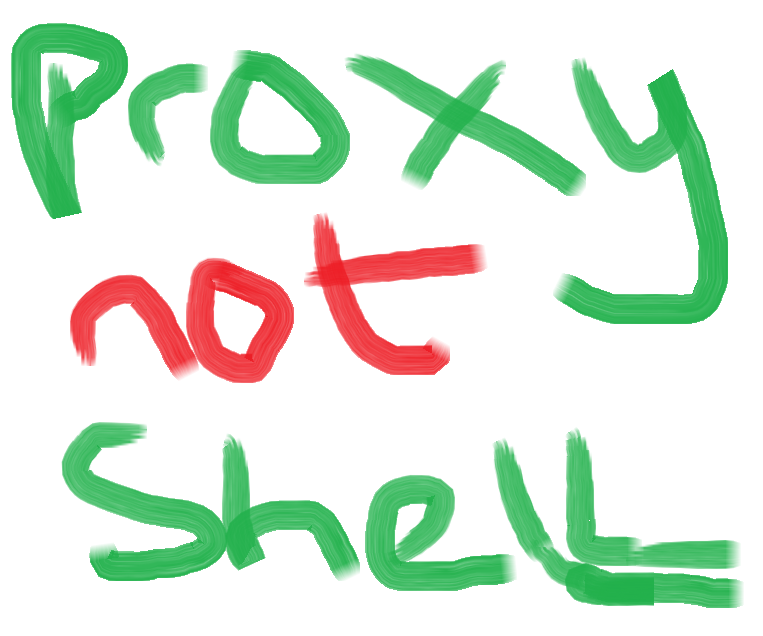

Security Week 2240: новая уязвимость zero-day в Microsoft Exchange

На прошлой неделе стало известно о кибератаке, в которой используется новая уязвимость в почтовом сервере Microsoft Exchange. Через два дня после публикации вьетнамской компании GTSC корпорация Microsoft признала наличие проблемы. По факту в Exchange присутствует две уязвимости нулевого дня,...

Security Week 2240: новая уязвимость zero-day в Microsoft Exchange

На прошлой неделе стало известно о кибератаке, в которой используется новая уязвимость в почтовом сервере Microsoft Exchange. Через два дня после публикации вьетнамской компании GTSC корпорация Microsoft признала наличие проблемы. По факту в Exchange присутствует две уязвимости нулевого дня,...

Лучшие практики для российской электроники за последний год

Ни для кого не секрет, что для российской электроники наступили очень непростые времена. И хотя власти обещают, что теперь эта отрасль в приоритете и получить колоссальное финансирование, пока ситуация развивается по самому негативному сценарию. Что бы исправить ситуацию необходимо сначала понять и...

Лучшие практики для российской электроники за последний год

Ни для кого не секрет, что для российской электроники наступили очень непростые времена. И хотя власти обещают, что теперь эта отрасль в приоритете и получить колоссальное финансирование, пока ситуация развивается по самому негативному сценарию. Что бы исправить ситуацию необходимо сначала понять и...

Топ самых интересных CVE за сентябрь 2022 года

ДИСКЛЕЙМЕР! Внимание! Вся представленная информация предназначена для ознакомительного изучения. Автор не несет никакой ответственности за причиненный вред с использованием изложенной информации. Сентябрь 2022 года подошел к концу, а это значит, что пора вернуться к нашей традиционной рубрике – Топ...

Топ самых интересных CVE за сентябрь 2022 года

ДИСКЛЕЙМЕР! Внимание! Вся представленная информация предназначена для ознакомительного изучения. Автор не несет никакой ответственности за причиненный вред с использованием изложенной информации. Сентябрь 2022 года подошел к концу, а это значит, что пора вернуться к нашей традиционной рубрике – Топ...

[Перевод] Разработка флешки с функцией самоуничтожения

Ведь всем нам известно, что лучший способ сохранить данные в безопасности – это их уничтожить, не так ли? Что ж, для большинства из нас более актуальным ответом стало бы шифрование. Но задумайтесь о случаях, в которых устройство может попасть в руки тех, кого шифрование не остановит… Мой замысел –...

[Перевод] Разработка флешки с функцией самоуничтожения

Ведь всем нам известно, что лучший способ сохранить данные в безопасности – это их уничтожить, не так ли? Что ж, для большинства из нас более актуальным ответом стало бы шифрование. Но задумайтесь о случаях, в которых устройство может попасть в руки тех, кого шифрование не остановит… Мой замысел –...

Самые известные и странные олдовые компьютерные вирусы (часть 3)

В первой и второй частях мы рассказали о ранних компьютерных вирусах 80-х, «эпохи классического киберпанка». К рубежу 90-х годов вирусы были у всех на слуху. Их боялись, о них писали панические статьи в прессе и рассказывали в сюжетах крупнейших телеканалов. С конца 1990 года после выхода Norton...

Самые известные и странные олдовые компьютерные вирусы (часть 3)

В первой и второй частях мы рассказали о ранних компьютерных вирусах 80-х, «эпохи классического киберпанка». К рубежу 90-х годов вирусы были у всех на слуху. Их боялись, о них писали панические статьи в прессе и рассказывали в сюжетах крупнейших телеканалов. С конца 1990 года после выхода Norton...

«В начале проекта стоит смириться с тем, что в одиночку его не сделать». Интервью с основателем SelfPrivacy

Привет! Мы решили сделать серию интервью с проектами, которые проходили или проходят акселерацию в Privacy Accelerator. Это, чтобы, как говорится, и себя показать (то есть проекты, а они у нас достойные!), и людей посмотреть - ведь на Хабре самая классная техническая аудитория, которая разбирается...

«В начале проекта стоит смириться с тем, что в одиночку его не сделать». Интервью с основателем SelfPrivacy

Привет! Мы решили сделать серию интервью с проектами, которые проходили или проходят акселерацию в Privacy Accelerator. Это, чтобы, как говорится, и себя показать (то есть проекты, а они у нас достойные!), и людей посмотреть - ведь на Хабре самая классная техническая аудитория, которая разбирается...