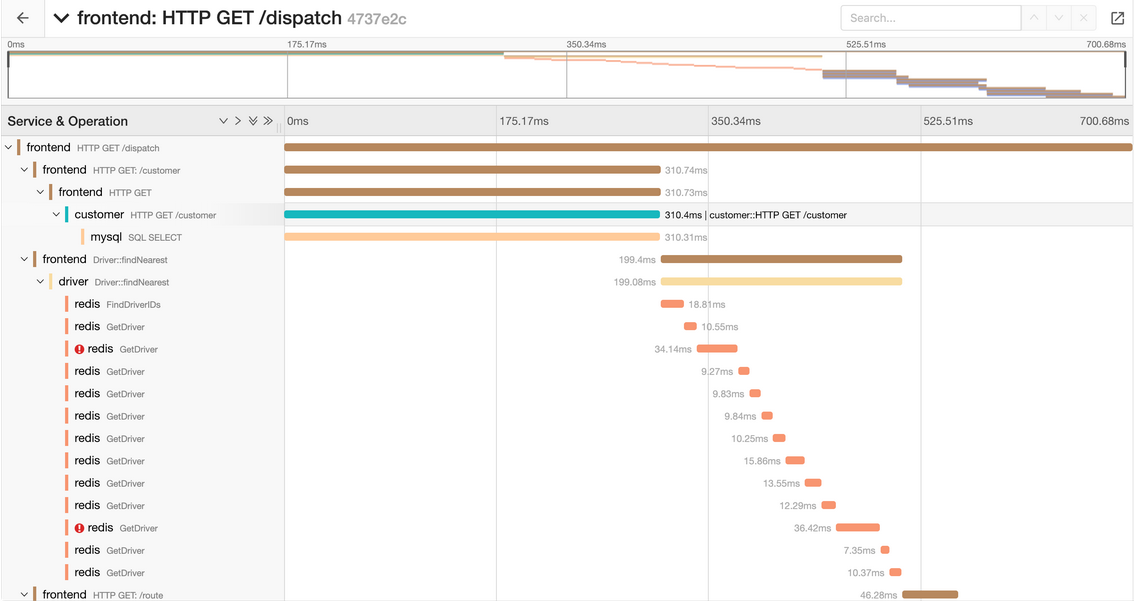

[Перевод] Как собирать данные в DevSecOps

Для успеха компании уже недостаточно, чтобы выпущенный продукт был «достаточно хорошим». Сегодня бизнесы должны предоставлять высококачественные цифровые сервисы, которые обладают не только высокой производительностью и степенью доступности, но и являются конфиденциальными и безопасными. Но как...

[Перевод] Как собирать данные в DevSecOps

Для успеха компании уже недостаточно, чтобы выпущенный продукт был «достаточно хорошим». Сегодня бизнесы должны предоставлять высококачественные цифровые сервисы, которые обладают не только высокой производительностью и степенью доступности, но и являются конфиденциальными и безопасными. Но как...

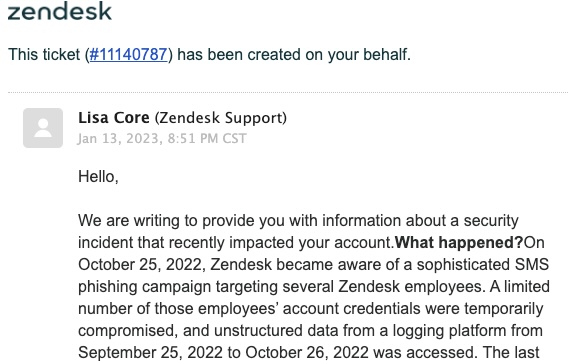

Security Week 2305: взлом инфраструктуры Zendesk

В середине января стало известно о компрометации инфраструктуры компании Zendesk, предоставляющей клиентам платформу для обработки обращений в техническую поддержку. Примечательно, что Zendesk не стала выкладывать информацию об инциденте у себя на сайте, вместо этого ограничившись рассылкой писем...

Security Week 2305: взлом инфраструктуры Zendesk

В середине января стало известно о компрометации инфраструктуры компании Zendesk, предоставляющей клиентам платформу для обработки обращений в техническую поддержку. Примечательно, что Zendesk не стала выкладывать информацию об инциденте у себя на сайте, вместо этого ограничившись рассылкой писем...

[Перевод] Взлом ШГУ Hyundai Tucson

Вторая часть истории о том, как можно взломать официальную прошивку Hyundai Tucson 2020 года выпуска и напичкать её чем-нибудь не очень полезным. Начало можно прочитать тут. Читать далее...

[Перевод] Взлом ШГУ Hyundai Tucson

Вторая часть истории о том, как можно взломать официальную прошивку Hyundai Tucson 2020 года выпуска и напичкать её чем-нибудь не очень полезным. Начало можно прочитать тут. Читать далее...

(Не) безопасный дайджест post New Year: корпоративный крот, «временные» сбои и мегаслив Mail.ru

Самое время обсудить, что случилось, пока мы отмечали новогодние праздники. В традиционном дайджесте собрали небольшую, но впечатляющую подборку ИБ-инцидентов, о которых писали СМИ в этом месяце. Итак, в январе отличились хакеры, положившие инфраструктуру британской компании The Guardian, дырявый...

(Не) безопасный дайджест post New Year: корпоративный крот, «временные» сбои и мегаслив Mail.ru

Самое время обсудить, что случилось, пока мы отмечали новогодние праздники. В традиционном дайджесте собрали небольшую, но впечатляющую подборку ИБ-инцидентов, о которых писали СМИ в этом месяце. Итак, в январе отличились хакеры, положившие инфраструктуру британской компании The Guardian, дырявый...

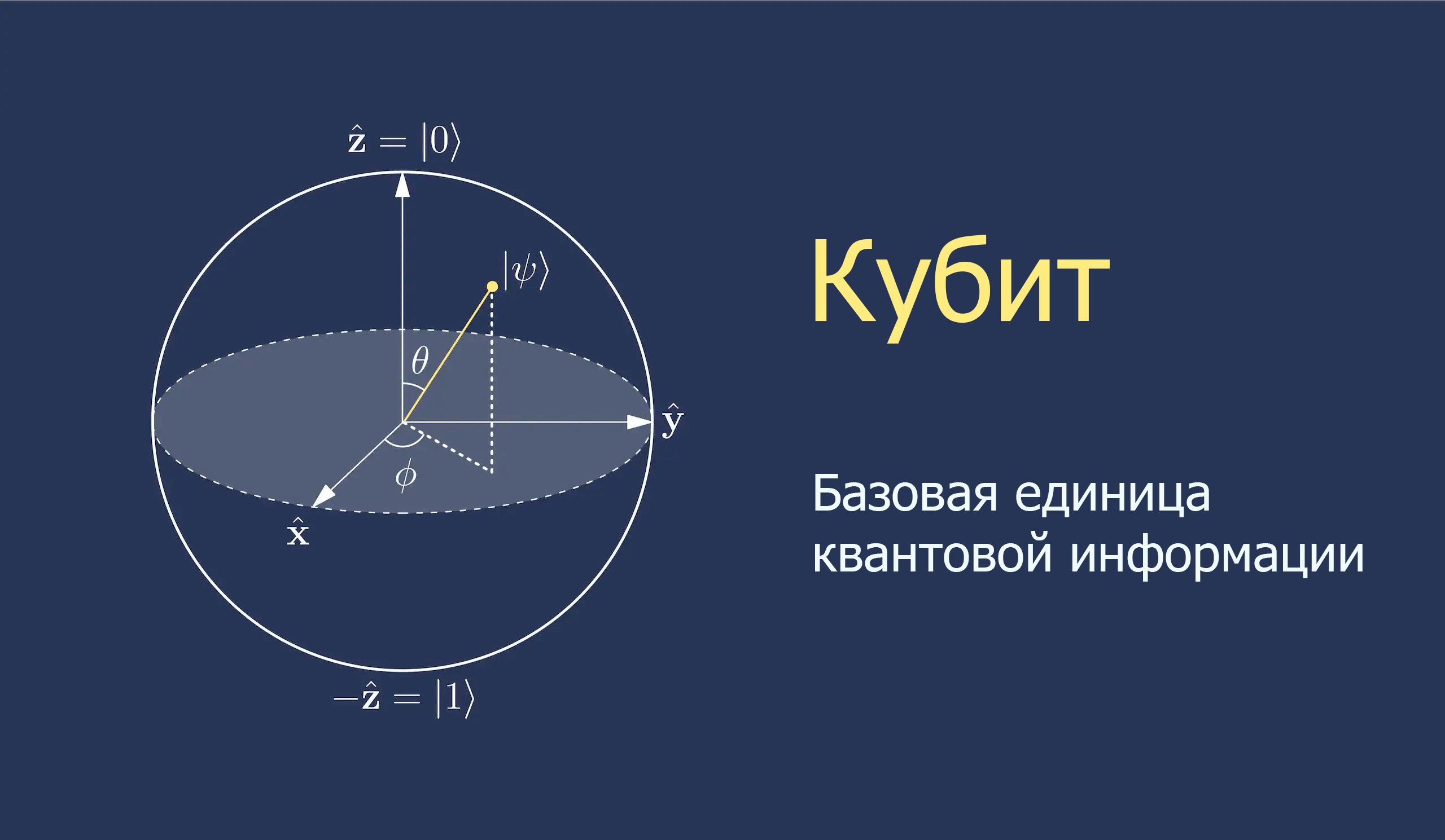

Старая математика ломает постквантовые шифры

Старая математика ломает постквантовые шифры Мир криптографии постепенно готовится к приходу квантовых вычислений, где вместо двоичной логики используются кубиты. Предполагается, что именно криптография станет одним из первых применений квантовых компьютеров. Проблема в том, что современные...

Старая математика ломает постквантовые шифры

Старая математика ломает постквантовые шифры Мир криптографии постепенно готовится к приходу квантовых вычислений, где вместо двоичной логики используются кубиты. Предполагается, что именно криптография станет одним из первых применений квантовых компьютеров. Проблема в том, что современные...

Что скрывают программы от отладчика?

Здорово, когда программы разрешают себя отлаживать: какие бы тайны ни скрывали, выдадут. Честным программам скрывать нечего, но встречаются и вредные: такие программы мешают себя изучать, а то и вовсе отказываются работать. Отладчик поможет изучить зашифрованный код. Программа расшифровывает код...

Что скрывают программы от отладчика?

Здорово, когда программы разрешают себя отлаживать: какие бы тайны ни скрывали, выдадут. Честным программам скрывать нечего, но встречаются и вредные: такие программы мешают себя изучать, а то и вовсе отказываются работать. Отладчик поможет изучить зашифрованный код. Программа расшифровывает код...

DDoS-атаки «для самых маленьких» — ч.2

Этот пост - продолжение первой части, в которой рассказывалось о типах DDoS-атак (почитать можно на Хабре тут). В этой части поговорим, как все же защищаться от них и как выбирать решение по защите от атак. Читать длиннопост -->...

DDoS-атаки «для самых маленьких» — ч.2

Этот пост - продолжение первой части, в которой рассказывалось о типах DDoS-атак (почитать можно на Хабре тут). В этой части поговорим, как все же защищаться от них и как выбирать решение по защите от атак. Читать длиннопост -->...

[Перевод] TLS 1.3, только игрушечный

Привет! Недавно я думала о том, насколько интересно изучать компьютерные сети, создавая рабочие версии реальных сетевых протоколов. Мне пришло в голову, почему бы после создания своей версии протоколов traceroute, TCP и DNS не воплотить в жизнь TLS? Могу ли я сделать вариант TLS и больше узнать о...

[Перевод] TLS 1.3, только игрушечный

Привет! Недавно я думала о том, насколько интересно изучать компьютерные сети, создавая рабочие версии реальных сетевых протоколов. Мне пришло в голову, почему бы после создания своей версии протоколов traceroute, TCP и DNS не воплотить в жизнь TLS? Могу ли я сделать вариант TLS и больше узнать о...

Слив исходников Яндекса, как самый большой толчок русского ИТ

Постараюсь без долгих рассуждений, сразу к делу. Привет, я mobilz, и в своё время я уже "сливал" некоторые исходники Яндекса в том числе. Предварительно, конечно, предупредив их. К текущим событиям я не имею отношения, но у меня есть мысли, которыми я хочу поделиться. Во-первых, это звиздец. Это не...

Слив исходников Яндекса, как самый большой толчок русского ИТ

Постараюсь без долгих рассуждений, сразу к делу. Привет, я mobilz, и в своё время я уже "сливал" некоторые исходники Яндекса в том числе. Предварительно, конечно, предупредив их. К текущим событиям я не имею отношения, но у меня есть мысли, которыми я хочу поделиться. Во-первых, это звиздец. Это не...