Watch Dogs в реальной жизни: что будет, если киберпреступники «взломают город»

Хакерские атаки по объектам городской инфраструктуры способны нанести серьезный урон: вызвать пробки, спровоцировать аварию на заводе, оставить жителей без света и даже отравить водопроводную воду, повысив концентрацию гидроксида натрия. О том, как город ежедневно защищается от киберугроз такого...

Типы информационных систем и их уровни защищённости

Сегодня я хочу рассказать о правовых аспектах информационной безопасности в России, именно правовых аспектах, потому что все типы ИС и уровни/классы защищённости приведены из официальных источников. В последнее время власти страны уделяют большое внимание сфере ИТ, информационная безопасность (ИБ)...

Типы информационных систем и их уровни защищённости

Сегодня я хочу рассказать о правовых аспектах информационной безопасности в России, именно правовых аспектах, потому что все типы ИС и уровни/классы защищённости приведены из официальных источников. В последнее время власти страны уделяют большое внимание сфере ИТ, информационная безопасность (ИБ)...

JavaCard как второй фактор аутентификации в Android-приложении

Зачем нужна двухфакторная аутентификация? Почему именно JavaCard? Что общего у цифровой безопасности и Волан-де-Морта? Делюсь личным опытом… Читать далее...

JavaCard как второй фактор аутентификации в Android-приложении

Зачем нужна двухфакторная аутентификация? Почему именно JavaCard? Что общего у цифровой безопасности и Волан-де-Морта? Делюсь личным опытом… Читать далее...

Запустили новый сервис Setewiki

Инструменты сервиса Setewiki позволят лучше понимать, как работает интернет в России, какие провайдеры являются основными и как связаны различные автономные системы (АС) между собой. Читать далее...

Запустили новый сервис Setewiki

Инструменты сервиса Setewiki позволят лучше понимать, как работает интернет в России, какие провайдеры являются основными и как связаны различные автономные системы (АС) между собой. Читать далее...

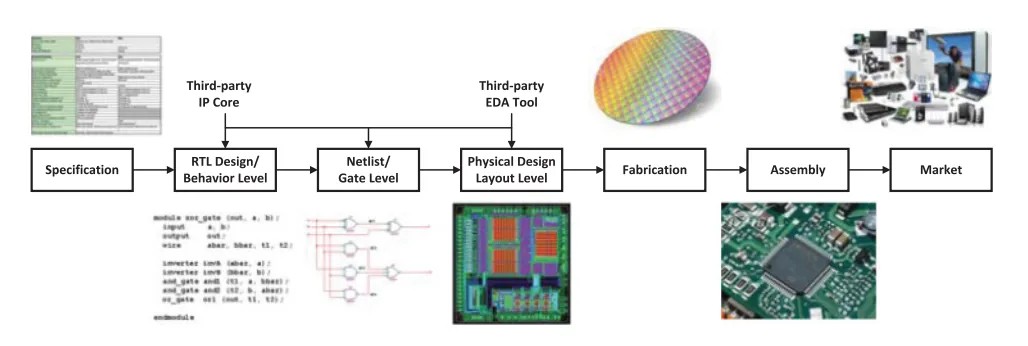

[Перевод] Аппаратные трояны под микроскопом

Хотя индустрия кибербезопасности в основном сфокусирована на атаках на программное обеспечение, не стоит забывать о влиянии на безопасность аппаратных дефектов более низкого уровня, например, тех, которые касаются полупроводников. За последние несколько лет площадь атаки на уровне кремния сильно...

[Перевод] Аппаратные трояны под микроскопом

Хотя индустрия кибербезопасности в основном сфокусирована на атаках на программное обеспечение, не стоит забывать о влиянии на безопасность аппаратных дефектов более низкого уровня, например, тех, которые касаются полупроводников. За последние несколько лет площадь атаки на уровне кремния сильно...

Удобства и боли рендеринга с React-pdf: опыт использования

Привет, Хабр! Меня зовут Алексей Сингур, я — фронтенд-разработчик в проекте KICS (Kaspersky Industrial CyberSecurity) for Networks «Лаборатории Касперского». Если коротко, то наш продукт защищает промышленные инфраструктуры и сети от киберугроз: анализирует трафик для выявления отклонений и...

Удобства и боли рендеринга с React-pdf: опыт использования

Привет, Хабр! Меня зовут Алексей Сингур, я — фронтенд-разработчик в проекте KICS (Kaspersky Industrial CyberSecurity) for Networks «Лаборатории Касперского». Если коротко, то наш продукт защищает промышленные инфраструктуры и сети от киберугроз: анализирует трафик для выявления отклонений и...

Как подружиться с СЗИ? Межсетевые экраны

На написание статьи меня сподвигли воспоминания о трудоустройстве на первую работу и сопутствующие трудности, с которыми мне пришлось столкнуться. Собеседования напоминали «день сурка» — технические специалисты бубнили, что им нужны только работники с большим конкретным опытом, а не...

Как подружиться с СЗИ? Межсетевые экраны

На написание статьи меня сподвигли воспоминания о трудоустройстве на первую работу и сопутствующие трудности, с которыми мне пришлось столкнуться. Собеседования напоминали «день сурка» — технические специалисты бубнили, что им нужны только работники с большим конкретным опытом, а не...

Compliance-дайджест: что изменилось в ИБ-законодательстве в апреле

В свежем выпуске нашего дайджеста расскажу о новостях из мира ИБ-комплаенса. Что меняется в области контроля за обработкой персональных данных? Как будут обеспечивать безопасность финансовых сервисов с помощью технологии цифровых отпечатков устройств согласно новому стандарту ЦБ РФ? Какие изменения...

Compliance-дайджест: что изменилось в ИБ-законодательстве в апреле

В свежем выпуске нашего дайджеста расскажу о новостях из мира ИБ-комплаенса. Что меняется в области контроля за обработкой персональных данных? Как будут обеспечивать безопасность финансовых сервисов с помощью технологии цифровых отпечатков устройств согласно новому стандарту ЦБ РФ? Какие изменения...

Поведенческий анализ в задаче обнаружения вредоносных программ

Вредоносное ПО уже долгое время является одной из основных угроз в области информационной безопасности. Подходы к анализу и защите от такого рода атак бывают разные. В общем случае разделяют два подхода: статический и динамический анализ. Часто подходы в поведенческом анализе основаны на наборах...

Поведенческий анализ в задаче обнаружения вредоносных программ

Вредоносное ПО уже долгое время является одной из основных угроз в области информационной безопасности. Подходы к анализу и защите от такого рода атак бывают разные. В общем случае разделяют два подхода: статический и динамический анализ. Часто подходы в поведенческом анализе основаны на наборах...

Соревнования Capture The Flag (CTF) и все, что вы о них еще не знали

Привет! Меня зовут Анна Шабалина, и я работаю в Swordfish Security. Этой статьей я открываю нашу новую рубрику #досугбезопасника. Мы частенько организовываем, наблюдаем или обсуждаем CTF, и каждый раз находим для себя что‑то новое, интересное, полезное. Решили собрать в одной статье опыт крутейших...