Security Week 2310: безопасность квадрокоптеров DJI

На прошлой неделе исследователи из Рурского университета в Бохуме опубликовали научную работу, посвященную безопасности квадрокоптеров DJI. Анализ устройств проводился при помощи реверс-инжиниринга прошивок, фаззинга и исследования протоколов коммуникаций. В результате ученые нашли 16 уязвимостей,...

Мониторинг СМИ по заданным вопросам при помощи открытых источников

Всем привет! В этой статье мы рассмотрим как организовать свой собственный мониторинг СМИ по интересующим вопросам. Научимся формировать RSS-потоки и настраивать сбор данных, познакомимся с популярными решениями для чтения RSS-лент, а также улучшим свои навыки построения поисковых запросов для...

Мониторинг СМИ по заданным вопросам при помощи открытых источников

Всем привет! В этой статье мы рассмотрим как организовать свой собственный мониторинг СМИ по интересующим вопросам. Научимся формировать RSS-потоки и настраивать сбор данных, познакомимся с популярными решениями для чтения RSS-лент, а также улучшим свои навыки построения поисковых запросов для...

LockBit 3.0 (Black). Распространение в локальной сети в режиме PsExec

В статье рассматривается реализация нового механизма самораспространения программ‑вымогателей LockBit 3.0 (Black) в локальной сети с использованием общих сетевых ресурсов (Admin Shares) (PsExec). Читать далее...

LockBit 3.0 (Black). Распространение в локальной сети в режиме PsExec

В статье рассматривается реализация нового механизма самораспространения программ‑вымогателей LockBit 3.0 (Black) в локальной сети с использованием общих сетевых ресурсов (Admin Shares) (PsExec). Читать далее...

Выбираем IAM в 2023 или, что есть кроме Keycloak

Гипотетическая ситуация — ваш работодатель поручил вам выбрать Identity and Access Management platform. Обязательно: open‑source (Apache 2.0), self‑hosted, OAuth 2.0, OIDC, SAML, LDAP. Для тех кому интересно узнать, что есть еще кроме Keycloak. Узнать...

Выбираем IAM в 2023 или, что есть кроме Keycloak

Гипотетическая ситуация — ваш работодатель поручил вам выбрать Identity and Access Management platform. Обязательно: open‑source (Apache 2.0), self‑hosted, OAuth 2.0, OIDC, SAML, LDAP. Для тех кому интересно узнать, что есть еще кроме Keycloak. Узнать...

Ложнопозитивный WAF, или Как (не) купить себе кирпич

Всем привет! Меня зовут Николай Шуляев, и это моя вторая статья на Хабре (первая – тут). В этот раз я хотел бы поднять достаточно важный для меня и отчасти провокационный вопрос: Так ли нужен WAF? Читать далее...

Ложнопозитивный WAF, или Как (не) купить себе кирпич

Всем привет! Меня зовут Николай Шуляев, и это моя вторая статья на Хабре (первая – тут). В этот раз я хотел бы поднять достаточно важный для меня и отчасти провокационный вопрос: Так ли нужен WAF? Читать далее...

[Перевод] FrodoPIR: новая схема Private Information Retrieval от разработчиков Brave

Одна из наиболее интересных задач в теории компьютерной безопасности заключается в том, как получить элементы из базы данных, чтобы сервер, на котором размещена эта база данных и которому вы не доверяете, ничего не узнал о сути вашего запроса. Мы в Brave предприняли ряд значимых шагов в отношении...

[Перевод] FrodoPIR: новая схема Private Information Retrieval от разработчиков Brave

Одна из наиболее интересных задач в теории компьютерной безопасности заключается в том, как получить элементы из базы данных, чтобы сервер, на котором размещена эта база данных и которому вы не доверяете, ничего не узнал о сути вашего запроса. Мы в Brave предприняли ряд значимых шагов в отношении...

Военная архитектура SSH. Узел-бастион и принцип нулевого доверия

В инфраструктуре организации есть такое понятие, как узел-бастион — специальный компьютер в сети, обычно на внешней стороне демилитаризованной зоны (ДМЗ) организации. Узел назван по военной терминологии. Если кто видел средневековые крепости, там есть специфические выступы — бастионы, как на КДПВ....

Военная архитектура SSH. Узел-бастион и принцип нулевого доверия

В инфраструктуре организации есть такое понятие, как узел-бастион — специальный компьютер в сети, обычно на внешней стороне демилитаризованной зоны (ДМЗ) организации. Узел назван по военной терминологии. Если кто видел средневековые крепости, там есть специфические выступы — бастионы, как на КДПВ....

Надежные пароли будут надежно забыты

Приветствую тебя дорогой читатель. Я хочу начать цикл статей о паролях и о том какие проблемы они решают и вызывают в нашей жизни. Зачем? Спросите вы. Чтобы облегчить и улучшить нашу жизнь отвечу я. Поэтому мы занимаемся разработкой Meta Secret, но об этом позже, а сейчас поговорим о сложности и...

Надежные пароли будут надежно забыты

Приветствую тебя дорогой читатель. Я хочу начать цикл статей о паролях и о том какие проблемы они решают и вызывают в нашей жизни. Зачем? Спросите вы. Чтобы облегчить и улучшить нашу жизнь отвечу я. Поэтому мы занимаемся разработкой Meta Secret, но об этом позже, а сейчас поговорим о сложности и...

Тайные каналы связи или как централизованные сервисы способны разлагаться изнутри

Современный мир нельзя представить без сервисов связи, таких как социальные сети, мессенджеры, электронная почта, файловые хранилища и т.п. Мы пользуемся данными сервисами постоянно, ровно как и они планомерно пользуются нами. Конфиденциальная информация становится для сервисов связи святым граалем...

Тайные каналы связи или как централизованные сервисы способны разлагаться изнутри

Современный мир нельзя представить без сервисов связи, таких как социальные сети, мессенджеры, электронная почта, файловые хранилища и т.п. Мы пользуемся данными сервисами постоянно, ровно как и они планомерно пользуются нами. Конфиденциальная информация становится для сервисов связи святым граалем...

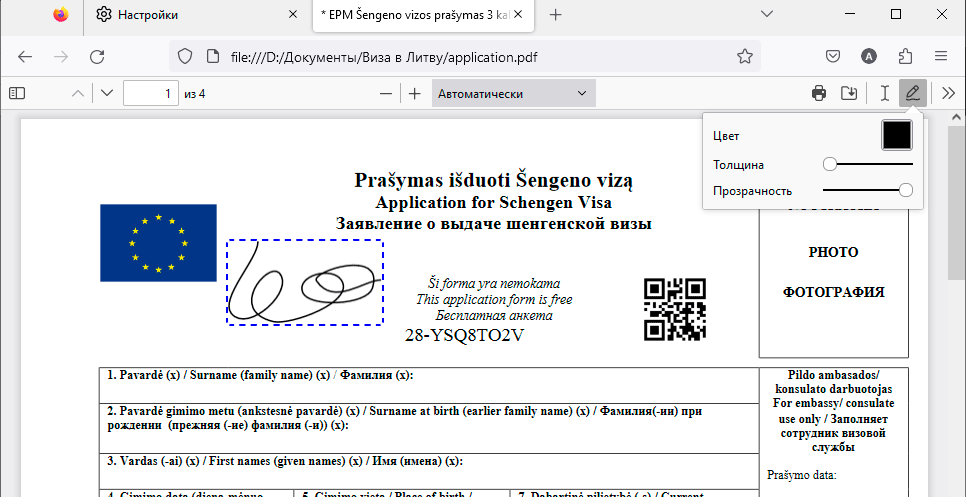

Самый простой способ редактировать PDF

История сложилась так, что в 80-е годы именно PostScript стал стандартом для цифровых документов, а из него появился «портативный» PDF. Вероятно, нам ещё долго придётся жить с этим наследием типографской индустрии 20 века. Быстро поставить подпись/печать на полученный PDF и отправить его адресату —...