Тайна исчезающих сообщений: зачищаем Telegram в автоматическом режиме

На фоне новости о датасатанисте, который "клонировал" своих друзей в цифровое пространство, обучив LLM на 500.000 сообщений в групповом чате (на самом деле не только, но причину каждый найдёт для себя сам), будем кормить паранойю и пошагово разбираться, как же уничтожить свой "цифровой след" в...

Тайна исчезающих сообщений: зачищаем Telegram в автоматическом режиме

На фоне новости о датасатанисте, который "клонировал" своих друзей в цифровое пространство, обучив LLM на 500.000 сообщений в групповом чате (на самом деле не только, но причину каждый найдёт для себя сам), будем кормить паранойю и пошагово разбираться, как же уничтожить свой "цифровой след" в...

Предупрежден, значит вооружен: разбираем цепочки атак хакеров с кибербитвы Standoff

«Понимаете, два раза в год, в ноябре и в мае, мы с коллегами ходим в баню судим хакеров. Это у нас такая традиция». Нет, это не ирония судьбы, а ожидаемое и яркое событие, которое происходит с нашей командой глобального SOC дважды в год на Standoff. Привет, Хабр! Меня зовут Гузель Хисматуллина, я...

Предупрежден, значит вооружен: разбираем цепочки атак хакеров с кибербитвы Standoff

«Понимаете, два раза в год, в ноябре и в мае, мы с коллегами ходим в баню судим хакеров. Это у нас такая традиция». Нет, это не ирония судьбы, а ожидаемое и яркое событие, которое происходит с нашей командой глобального SOC дважды в год на Standoff. Привет, Хабр! Меня зовут Гузель Хисматуллина, я...

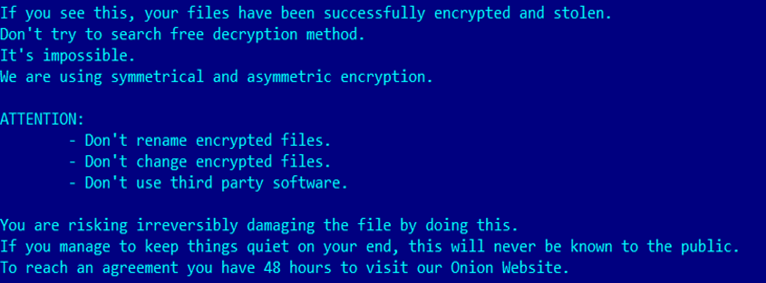

Подлые конкуренты, вымогатели и двойные агенты: как мы боролись с хакерскими атаками на клиентов

Представьте, в один прекрасный день вы просыпаетесь и узнаете, что сегодня — День конституции Украины. И сообщают об этом не новости, а ваш собственный сайт, где вы и не думали размещать ничего подобного. За 9 лет управления студией разработки Code Pilots у меня накопилось несколько историй о...

Подлые конкуренты, вымогатели и двойные агенты: как мы боролись с хакерскими атаками на клиентов

Представьте, в один прекрасный день вы просыпаетесь и узнаете, что сегодня — День конституции Украины. И сообщают об этом не новости, а ваш собственный сайт, где вы и не думали размещать ничего подобного. За 9 лет управления студией разработки Code Pilots у меня накопилось несколько историй о...

УЦСБ и Positive Technologies успешно завершили внедрение PT Application Firewall в рамках импортозамещения

«Уральский центр систем безопасности» (УЦСБ) внедрил PT Application Firewall, чтобы обеспечить безопасную эксплуатацию веб-приложений. Главная цель проекта — защитить веб-приложения от несанкционированного доступа, а также, в рамках импортозамещения, заменить зарубежный межсетевой экран уровня...

УЦСБ и Positive Technologies успешно завершили внедрение PT Application Firewall в рамках импортозамещения

«Уральский центр систем безопасности» (УЦСБ) внедрил PT Application Firewall, чтобы обеспечить безопасную эксплуатацию веб-приложений. Главная цель проекта — защитить веб-приложения от несанкционированного доступа, а также, в рамках импортозамещения, заменить зарубежный межсетевой экран уровня...

Secure by Design: с чего начинается безопасность продукта

Можно ли при идеальном коде и защищённой инфраструктуре иметь серьёзные проблемы в безопасности продукта? Защитят ли нас полностью современные средства инфраструктурной защиты, анализа кода? А что, если нет? Давайте подумаем об этом на отвлечённых примерах из практики. Привет, Хабр! Меня зовут...

Secure by Design: с чего начинается безопасность продукта

Можно ли при идеальном коде и защищённой инфраструктуре иметь серьёзные проблемы в безопасности продукта? Защитят ли нас полностью современные средства инфраструктурной защиты, анализа кода? А что, если нет? Давайте подумаем об этом на отвлечённых примерах из практики. Привет, Хабр! Меня зовут...

КПП в кармане: как мы автоматизировали контроль доступа на территорию с нуля

Сегодня в блоге ЛАНИТ я хочу поделиться с вами историей разработки сервиса PASS24.online, который используется в коттеджных посёлках, жилых комплексах и бизнес-центрах для того, чтобы управлять доступом людей и автомобилей на территорию. Фактически за несколько лет мы довели идею полезного и...

КПП в кармане: как мы автоматизировали контроль доступа на территорию с нуля

Сегодня в блоге ЛАНИТ я хочу поделиться с вами историей разработки сервиса PASS24.online, который используется в коттеджных посёлках, жилых комплексах и бизнес-центрах для того, чтобы управлять доступом людей и автомобилей на территорию. Фактически за несколько лет мы довели идею полезного и...

Режим моментальной цифровой подписи

Мы рассмотрим режим моментальной электронной цифровой подписи (МЭЦП). МЭЦП — это не отдельный вид подписи, а специальный режим, в котором может применяться любая известная схема ЭЦП. Мы покажем, что режим МЭЦП возможен для любой известной схемы ЭЦП. Однако остаётся открытым вопрос о том, может ли...

Режим моментальной цифровой подписи

Мы рассмотрим режим моментальной электронной цифровой подписи (МЭЦП). МЭЦП — это не отдельный вид подписи, а специальный режим, в котором может применяться любая известная схема ЭЦП. Мы покажем, что режим МЭЦП возможен для любой известной схемы ЭЦП. Однако остаётся открытым вопрос о том, может ли...

Security Week 2316: уязвимость zero-day в Microsoft Windows

В феврале 2023 года исследователи «Лаборатории Касперского» обнаружили атаки на организации в Северной Америке, на Ближнем Востоке и в странах Азии, в ходе которых использовался эксплойт для уязвимости в подсистеме Common Log File System ОС Windows. В ходе анализа обфусцированного вредоносного кода...

Security Week 2316: уязвимость zero-day в Microsoft Windows

В феврале 2023 года исследователи «Лаборатории Касперского» обнаружили атаки на организации в Северной Америке, на Ближнем Востоке и в странах Азии, в ходе которых использовался эксплойт для уязвимости в подсистеме Common Log File System ОС Windows. В ходе анализа обфусцированного вредоносного кода...

Legacy pairing в Bluetooth Low Energy и его недостатки

Эта статья посвящена старой, но все еще актуальной уязвимости протокола Bluetooth Low Energy 4.0 - 4.1. Справка – версия Bluetooth и BLE не может быть обновлена, так как зависит от адаптера, который чаще всего припаян к плате устройства. В современном мире понятие Bluetooth перегружено. Что первое...

Legacy pairing в Bluetooth Low Energy и его недостатки

Эта статья посвящена старой, но все еще актуальной уязвимости протокола Bluetooth Low Energy 4.0 - 4.1. Справка – версия Bluetooth и BLE не может быть обновлена, так как зависит от адаптера, который чаще всего припаян к плате устройства. В современном мире понятие Bluetooth перегружено. Что первое...