Проникнуть в офис через Office

В феврале российские компании столкнулись с целевой атакой хакеров из группировки BO Team (также известной как Black Owl, Lifting Zmiy и Hoody Hyena). Злоумышленники использовали уязвимость в системах с установленным пакетом Microsoft Office, распространяя фишинговые письма с RTF‑файлами,...

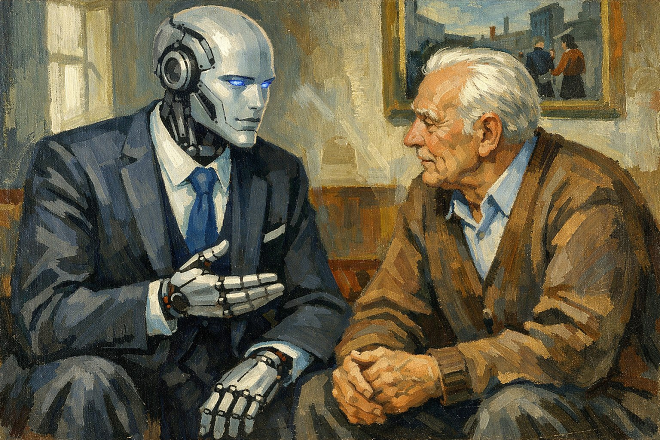

ML-дайджест: автономные агенты, новый стандарт безопасности и инференс-гонка

Пока индустрия спорит о «пузыре», обсуждая, почему оценка очередного стартапа с одной оберткой над GPT-5 на высоте, реальный сектор строит AI-инфраструктуру. Мы движемся к сервисам, где по кнопкам в интерфейсах будут кликать не люди, а автономные агенты. В этом дайджесте разберем подробности самых...

Secure Token и Bootstrap Token в macOS

Всем привет! Меня зовут Эрик, я инженер технической поддержки в Ринго. Если вы администрируете Mac в корпоративной среде, то рано или поздно сталкиваетесь с загадочными сущностями: Secure Token, Bootstrap Token, volume owner, OIK, KEK, VEK. Проблема в том, что официальная документация Apple...

4 мифа про DevSecOps, которые мешают безопасной разработке

Привет, Хабр! На связи Николай Лузгин, DevSecOps Lead и Илья Шаров (@issharov), Head of DevSecOps из МТС Web Services. Те самые безопасники, которые приходят в каске, запускают сканеры и доводят разработчиков до слез (нет). На самом деле DevSecOps — это не про страдания и бесконечные отчеты...

L4-балансировка и защита от DDoS-атак

В высоконагруженных системах балансировка трафика быстро перестаёт быть просто задачей распределения запросов. Сегодня на реальном опыте разбираем путь от BGP Anycast к L4-балансировке и XDP: зачем она понадобилась, как помогла справиться с ограничениями Anycast, повысить отказоустойчивость и...

IDM как элемент корпоративной ИБ «Газпромбанк Лизинг»

Как показывают отраслевые исследования, до 80% инцидентов информационной безопасности начинаются с компрометации учетных данных. Это означает, что базовый уровень защиты должен строиться не только вокруг мониторинга событий, но и включать в себя контроль выдачи прав доступа. Именно поэтому в новом...

AI-security развивается, но единого стандарта пока нет: как бизнесу защищать ML-модели и AI-агентов

Привет! Меня зовут Борис Мацаков, я Data Science инженер в Cloud.ru. Хочу поговорить о сравнительно новом направлении кибербезопасности — защите AI-систем и агентов. Каждая команда понимает безопасность AI-моделей по-своему, а за ее основу часто берут подходы классического DevSecOps. Но проблема в...

Постмортем: как мы опубликовали ИИ-фейк и какие выводы сделали

Недавно в нашем блоге вышел материал об ИИ-деде, который 31 минуту троллил мошенников. Статья собрала отличные охваты, но вызвала справедливые подозрения у комьюнити. Мы провели внутреннее расследование, поговорили с автором и вынуждены признать: история — художественный вымысел. Публикацию скрыли,...

Современный подход к управлению киберугрозами: результаты первых внедрений MaxPatrol Carbon

Прошлый год ознаменовался чередой киберинцидентов, повлекших за собой рекордные убытки как для международных, так и для российских компаний. Благодаря ИИ и широкой доступности инструментария, атаки становятся все дешевле для хакеров, а вот компании далеко не всегда успевают принять необходимые меры...

Сборка Docker для микросервисов: 7 шагов к идеальному образу

В этой статье разбираем важную тему микросервисной архитектуры — «толстые» образы. Приведен пример реальной практики снижения размера с 800 МБ до 120 МБ, почему Uber перешел на distroless и как 7 простых шагов по multi-stage сборке сделают ваш деплой в разы быстрее и безопаснее. Будут схемы слоев и...

Кибербезопасность ИИ. Часть 2. Трансформеры, LLM, ИИ

В предыдущей статье мы описали основные способы машинного обучения и архитектуры нейросетей, включая трансформеры - эта архитектура используется для обработки естественного языка в популярных ИИ-чат-ботах, включая ChatGPT. Сегодня ИИ-ассистенты обрабатывают не только текст, но и изображения, и...

Proxy и VPN. В чём смысл этих понятий и чем они отличаются

В современном российском информационном пространстве (видео, статьи, посты и прочее) из каждого чайника слышны разговоры о VPN и Proxy, причём контекст начал настолько размываться, что между этими терминами уже негласно ставится знак равно. Недавно я поймал себя на мысли, что сам не могу чётко...

Безопасность данных в здравоохранении: что поменяется с 1 марта 2026 года

Вопрос утечек данных из медицинских организаций в последнее время поднимался неоднократно. По данным аналитиков ГК InfoWatch, темпы роста утечек данных в этой сфере показывают положительную динамику, и в условиях, когда число и мощность атак растет, а внутренний нарушитель не дремлет, предпосылок...

SD-WAN и трудности миграции: безопасна ли облачная модель

Ранее я писал цикл статей: первая, вторая, третья, четвертая. В этой я бы хотел порассуждать на тему безопасности сети SD-WAN в рамках услуги «сеть по подписке». Подписочная модель предоставления сети подразумевает нулевые затраты (CAPEX) на оборудование. Сеть предоставляется «под ключ» как сервис...

Не DLP единым: как DCAP закрывает слепую зону контроля доступа к данным

Авторы: Асреев Артём, Архитектор ИБ Королев Евгений, Аналитик ИБ В 2025 году концепция «периметр защищён — данные в безопасности» окончательно умерла. Конфиденциальные данные, за которыми охотятся злоумышленники, теперь повсюду: в облаках, в мессенджерах, в руках подрядчиков и внутри нейросетей....

ИИ в госуправлении: как умный поиск снижает нагрузку на органы власти

Будущее наступило. Системная интеграция решений, основанных на искусственном интеллекте в процессы государственного управления началась и набирает темп. Сегодня это уже не просто дорожные карты, а конкретные проекты и нормативные инициативы. Переход от цифровизации к интеллектуализации госсектора...

Приказ ФСТЭК России № 117: что меняется в мире защиты информации в России уже на этой неделе

Уже на этой неделе (с 1 марта 2026 года) вступает в свою законную силу и начинает действовать Приказ ФСТЭК России № 117 «Об утверждении требований о защите информации, содержащейся в государственных информационных системах, иных информационных системах государственных органов, государственных...

Как слить токен авторизации через виджет iOS — и как этого не допустить

Если вы разрабатываете iOS-приложение с виджетом, Watch-компаньоном (это приложение для Apple Watch, которое работает в паре с основным приложением на iPhone) или Share Extension - рано или поздно вам придётся передавать данные между процессами. App Groups - стандартный механизм для этого, и на...