Security Week 2404: подглядывание через датчик освещенности

Научные исследования в сфере безопасности довольно регулярно посвящены угрозам совершенно теоретического плана. В публикации попадают потенциальные уязвимости, которые никто прямо сейчас эксплуатировать не будет. Задача таких работ — усилить безопасность в перспективе. Если когда-то в будущем будут...

Как я за один заход хакнул половину американских сетей фастфуда

Консоль бодро оповестила меня о завершении работы скрипта. Его задача заключалась в поиске учётных данных для доступа к Firebase, которые лежали в открытом доступе и принадлежали одному из сотен недавно появившихся ИИ‑стартапов. Скрипт шёл по общедоступному списку сайтов с использованием домена...

Как реализовать поведенческий анализ в Linux на уровне гипервизора

Привет, Хабр! Меня зовут Алексей Колесников, я работаю в отделе обнаружения вредоносного ПО экспертного центра безопасности Positive Technologies (PT Expert Security Center, PT ESC). Недавно я выступил на международной конференции AVAR 2023, которая проходила в Дубае. Рассказывал про новые плагины,...

Анализ системы защиты от ботов на примере letu.ru

Анализ системы защиты сайта от ботов на примере letu.ru с использованием javascript reverse engineering. Читать далее...

Telegram показывает удаленные сообщения

Несколько дней назад я обнаружил, что Telegram приложение на Windows показывает давно удаленные чаты. При том, что их не было видно ни на телефоне, ни в Linux клиенте. Я поделился этим с друзьями, которые увидели то же самое. Для оптимизации работы серверов, чаты разделены на несколько уровней. С...

[Перевод] Использование фреймворков модульного тестирования для выявления уязвимостей

Формулировка проблемы Поиск уязвимостей — сложный процесс, а еще сложнее пользоваться уязвимостями на нескольких целях в разных конфигурациях. Именно по этой причине существует множество фреймворков, таких как Metasploit, и различных сканеров уязвимостей, таких как nuclei. Так много фреймворков и...

Как защититься от «бестелесных» веб-шеллов

В сегодняшней статье эксперты Сайбер ОК проведут вас за руку по лабиринту хакерских уловок и на пальцах объяснят, что такое "бестелесные" веб-шеллы и как защитить от них свои ресурсы. Читать далее...

Жизнь после запрета писать про VPN: зачем мы остаёмся на Хабре

Как мы уже писали, с 1 декабря прошлого года Роскомнадзору разрешено блокировать сайты с информацией о VPN и иных способах обхода блокировок. С понедельника началась новая волна блокировок протоколов OpenVPN и WireGuard, приведшая к перебоям с VPN у многих пользователей. В итоге, складывается...

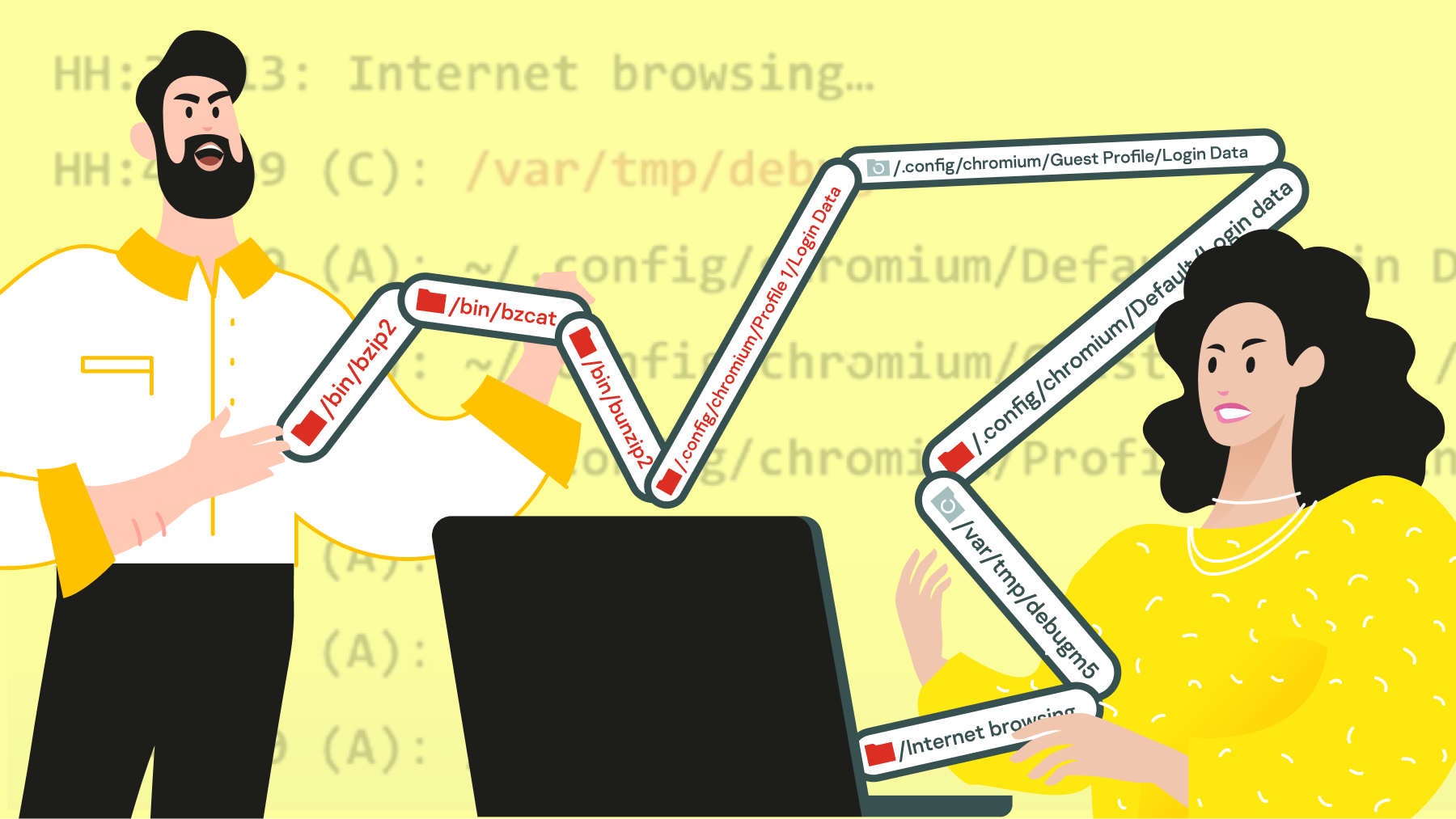

Скачать фильмы за креды без СМС и регистрации: история одного supply chain под Linux

В ходе расследования одного инцидента был обнаружен целый кластер вредоносной активности, нацеленный на операционную систему Linux, который оставался незамеченным как минимум с 2020 года. Дальнейший анализ показал, что вредоносное программное обеспечение выдавало себя за очень популярный...

Насколько безопасна сегодня авторизация через мессенджеры?

Идентификация с помощью мессенджеров в последние годы прочно закрепилась в сознании пользователя: никаких кодов, писем и ручных запросов, профиль на сайте создается за секунды. Вместе с тем не прекращалась полемика о безопасности подобной авторизации. В декабре прошлого года государство сказало...

Bypass CAPTCHA 1C-Bitrix

Еще давно, у меня был проект по анализу защищенности - веб приложение на 1С-Битрикс. В ходе поиска уязвимостей мне попалась капча в стандартной форме регистрации 1С-Битрикс, капча генерировалось вроде бы стандартно, но я решил её поисследовать и заметил один нюанс. Читать далее...

[Перевод] Когда Random совсем не случаен

Этот пост — рассказ об истории, случившейся больше десятка лет назад; её код был мной утерян. Поэтому прошу простить меня, если я не вспомню точно все подробности. Кроме того, некоторые подробности упрощены, чтобы от этой статьи могли получить все, кому нравится компьютерная безопасность, а не...

Конфиденциальные смарт-контракты: как мы реализовали важнейшую фичу для блокчейна в финтехе

В посте про историю развития смарт-контрактов целый раздел мы посвятили такому понятию, как конфиденциальные смарт-контракты. У блокчейна есть целый ряд преимуществ, которые делают его привлекательных для реализации конфиденциальных систем. Но данные смарт-контрактов, формирующих бизнес-логику...

Как ломать сайты на «1С-Битрикс»

Привет! Вероятно, тебе когда-нибудь попадались веб-приложения, построенные на «1С-Битрикс: Управление сайтом», и ты задавался вопросом: как это ломать? Вроде бы прошелся по всем известной методичке, но все равно пусто. На прошлой работе я намучился ломать такие сайты, и вследствие выживания в дикой...

Неочевидные угрозы: как защититься от атак на десериализацию, XSS и чтение произвольных файлов

Злоумышленники могут успешно атаковать 98% веб-приложений. И это не просто громкие цифры, а данные из исследования Positive Technologies. Как такое возможно, если есть инструменты и практики типа SAST, DAST и WAF, а разработчики вроде бы нормально кодят? Давайте я объясню, как устроены опасные...

По шагам: подход к киберустойчивости на практике

Сегодня кажется, что безопасность – это вопрос высоких затрат и непрерывной гонки за новыми средствами защиты. Но многочисленные инструменты и решения не гарантируют безопасности, ведь в мире информационных угроз нет универсальной таблетки или коробки, способной обеспечить полную защиту — здесь...

[Перевод] Последствия небезопасной цепочки поставок ПО

Сегодня программное обеспечение регулярно интегрирует открытый код от сторонних источников в приложения. Хотя эта практика позволяет разработчикам создавать более функциональное ПО в более короткие сроки, она также несет риск внедрения недостаточно проверенного кода. Насколько вы осведомлены о...

Смотрим шире. Бесплатные инструменты для комплексной работы с уязвимостями

«Чем можно контролировать уязвимости? Подскажи, плиз», — обратился недавно знакомый. Вроде ничего странного. Но к концу обсуждения я вдруг понял, что человек ждет список инструментов, которые только находят и закрывают уязвимости... Читать далее...