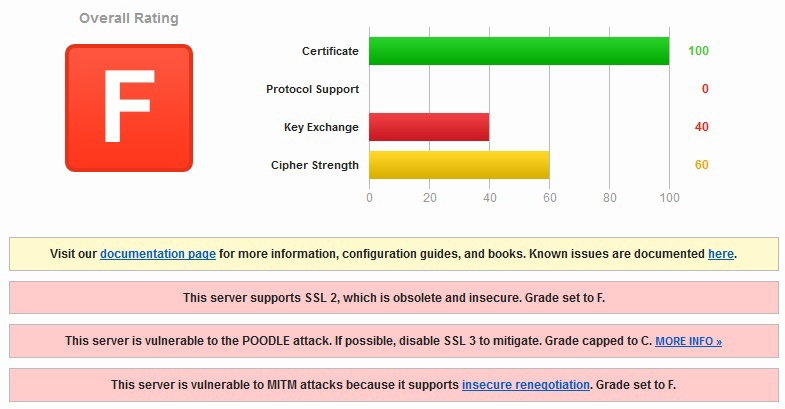

Проверка протокола SSL3 в 20 банк-клиентах

Прошло уже более недели, как достоянием общественности стала критичная уязвимость протокола SSL3 (CVE-2014-3566). Давайте посмотрим, как отреагировали на эту новость TOP 20 банков. Для тестирования HTTPS воспользуемся замечательным инструментом www.ssllabs.com Начнем с чего нибудь большого и...

Небольшой рассказ о BlackHat Europe 2014

На прошлой неделе завершилось одно из знаковых ежегодных мероприятий в мире практической информационной безопасности — BlackHat Europe 2014. О том, как оно проходило, чем запомнилось, и пара фото — под катом. Читать дальше →...

Контроль уязвимостей в программных приложениях

Дефекты программного кода ИТ-индустрия – самая быстро развивающаяся отрасль в истории человечества, опережающая радио, телевидение и телефонию. Динамичность изменений приводит к тому, что современная система образования просто не успевает готовить квалифицированные ИТ-кадры – программистов,...

Как поможет vGate в расследовании ИБ-инцидентов в виртуальной инфраструктуре

Современные виртуальные дата-центры, как правило, хорошо защищены от атак извне. Традиционно в виртуальных инфраструктурах (ВИ) применяются межсетевые экраны, антивирусы, IPS/IDS и другие компоненты, однако про атаки изнутри почему-то зачастую забывают, всецело доверяя администраторам ВИ. При этом...

ФБР обратилось к Конгрессу США с просьбой законодательно ослабить защиту iOS и Android устройств

На Хабре недавно публиковалась заметка о том, что ФБР выступает против шифрования пользовательских данных на смартфонах. В частности, директор ФБР Джеймс Коуми (James B Comey) выступил с речью 16 октября в Брукингском институте (Вашингтон), пытаясь донести до законодательных органов и...

ФБР обратилось к Конгрессу США с просьбой законодательно ослабить защиту iOS и Android устройств

На Хабре недавно публиковалась заметка о том, что ФБР выступает против шифрования пользовательских данных на смартфонах. В частности, директор ФБР Джеймс Коуми (James B Comey) выступил с речью 16 октября в Брукингском институте (Вашингтон), пытаясь донести до законодательных органов и...

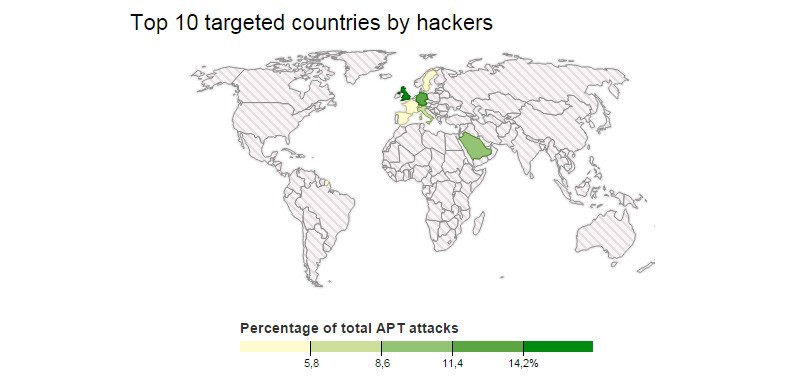

Опубликован рейтинг стран, более всего страдающих от хакеров

Великобритания и Германия возглавили рейтинг стран Европы, Африки и Ближнего Востока (EMEA), наиболее подвергающихся хакерским атакам, говорится в 19-страничном докладе международной компании FireEye, занимающейся информационной безопасностью. Порядка 17% всех атак со стороны киберпреступников были...

Опубликован рейтинг стран, более всего страдающих от хакеров

Великобритания и Германия возглавили рейтинг стран Европы, Африки и Ближнего Востока (EMEA), наиболее подвергающихся хакерским атакам, говорится в 19-страничном докладе международной компании FireEye, занимающейся информационной безопасностью. Порядка 17% всех атак со стороны киберпреступников были...

[Из песочницы] Делаем на основе Raspberry Pi и TOR анонимную точку доступа

Привет, хабр! От использования сети TOR меня удерживала необходимость каждый раз иметь дело с программными настройками, хотелось какого-то более общего решения, вынесенного за пределы используемого ПК. На днях я наткнулся на этот проект и понял, что он решил бы все мои затруднения. Но так как...

[Из песочницы] Делаем на основе Raspberry Pi и TOR анонимную точку доступа

Привет, хабр! От использования сети TOR меня удерживала необходимость каждый раз иметь дело с программными настройками, хотелось какого-то более общего решения, вынесенного за пределы используемого ПК. На днях я наткнулся на этот проект и понял, что он решил бы все мои затруднения. Но так как...

Gmail добавил возможность аутентификации пользователя с Security Key

Если вы используете двухфакторную аутентификацию на своем аккаунте Google, то теперь есть возможность упрость задачу входа в Gmail аккаунт. На днях разработчики добавили поддержку хардварного ключа безопасности, Security Key. Этот девайс может заменить собой 6-значный код подтверждения, вводимый на...

Gmail добавил возможность аутентификации пользователя с Security Key

Если вы используете двухфакторную аутентификацию на своем аккаунте Google, то теперь есть возможность упрость задачу входа в Gmail аккаунт. На днях разработчики добавили поддержку хардварного ключа безопасности, Security Key. Этот девайс может заменить собой 6-значный код подтверждения, вводимый на...

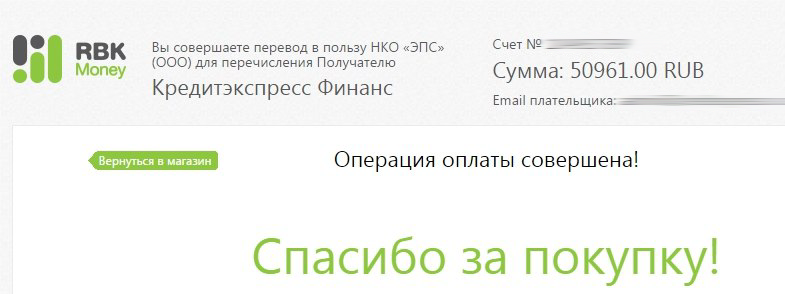

Скомпрометированы транзакции плательщиков RBK Money

Эта история началась в августе. Совершая оплату за хостинг, я воспользовался системой RBK Money. Проведя платеж, я забыл закрыть вкладку браузера с результатом транзакции. Спустя некоторое время я вновь открыл браузер и обнаружил, что эта страница также отобразилась, не запросив у меня авторизацию....

Скомпрометированы транзакции плательщиков RBK Money

Эта история началась в августе. Совершая оплату за хостинг, я воспользовался системой RBK Money. Проведя платеж, я забыл закрыть вкладку браузера с результатом транзакции. Спустя некоторое время я вновь открыл браузер и обнаружил, что эта страница также отобразилась, не запросив у меня авторизацию....

[Перевод] Рушим капчу SilkRoad

Silk Road, знаменитый черный рынок, был закрыт около года назад. До недавнего времени я думал, что он мертв. Это бы облегчило написание статьи, но не все так хорошо. Я только что прочитал о его возвращении в сеть. Сейчас я хочу углубиться в код, который был написан мною несколько лет назад, чтобы...

Как Энакин Скайоуокер стал Дартом Вейдером. Вирус для Android в картинке .PNG

Новая техника позволяет злоумышленникам скрывать вредоносные программы в приложениях для Android, пряча их в безобидных с виду изображениях, которые делают вредоносное ПО невидимым для антивирусных продуктов и интегрированного в Google Play сканера вирусов. Об этом на конференции по компьютерной...

Как Энакин Скайоуокер стал Дартом Вейдером. Вирус для Android в картинке .PNG

Новая техника позволяет злоумышленникам скрывать вредоносные программы в приложениях для Android, пряча их в безобидных с виду изображениях, которые делают вредоносное ПО невидимым для антивирусных продуктов и интегрированного в Google Play сканера вирусов. Об этом на конференции по компьютерной...

Этот пудель кусается: использование дыр в протоколе SSL 3.0

Интересующиеся веб-безопасностью хабражители уже в курсе очередной уязвимости в SSL, именуемой POODLE. Мы подробно рассмотрим, что же собой представляет эта уязвимость и каким именно образом позволяет злоумышленнику добраться до, казалось бы, защищенных данных пользователя, а также расскажем, как с...