?Новый GNS3 — шаг вперед или прыжок на месте?

GNS3 1.2 В начале 2000х ситуация с эмуляторами сетевого оборудования выглядела достаточно плачевно. Но затем появился Dynamips и Dynagen (консольный фронтэнд к Dynamips), которые предоставляли возможность эмулировать некоторые маршрутизаторы Cisco IOS. Впервые Dynamips был представлен...

Как стать докладчиком на PHDays V

3 декабря в программе пятого международного форума по практической безопасности Positive Hack Days открывается Call for Papers. Если вы хотите поделиться результатами своих исследований, если вам есть о чем рассказать сообществу, то мы ждем вас 26 и 27 мая 2015 года в качестве докладчика. В разные...

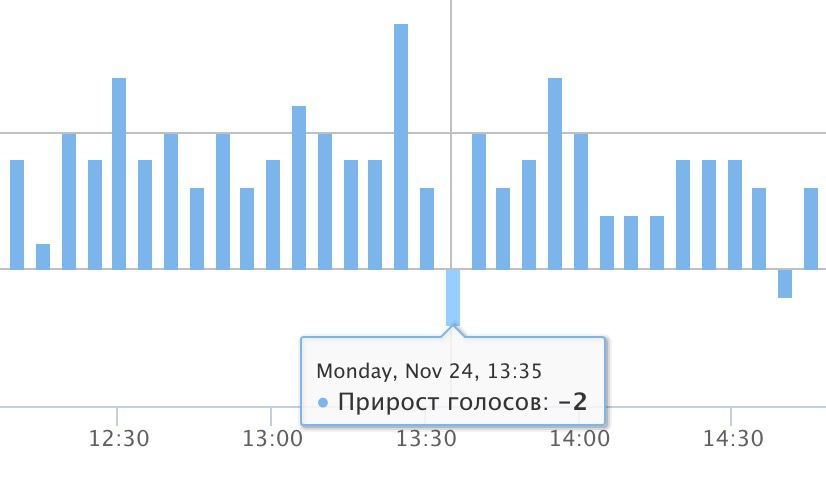

Исследование причин аномального голосования на сайте РОИ или особенности электронной демократии в России

За сайтом «Российские общественные инициативы» я наблюдаю давно, примерно с 29 мая 2013 года. Как и другие наблюдатели, я замечал аномалии в ходе голосований за различные инициативы. Но это мало кого беспокоило, пока аномалии приводили по нашим оценкам к росту числа голосов. Видимо, никто не считал...

[Из песочницы] WFC и полицейское расследование

Уважаемые клиенты, друзья и коллеги. Вашему вниманию предлагается История с продолжением. История с арестом полицией наших серверов летом 2013 года весьма поучительна не только для нас, но и для всех хостеров, а также тех, кто интересуется работой хостинговых компаний. Поскольку расследование...

Краткая инструкция: GitHub через Tor

Предлагаю использовать Tor для доступа к сайтам, к которым отсутствует прямой доступ. Узнать, как использовать git через tor...

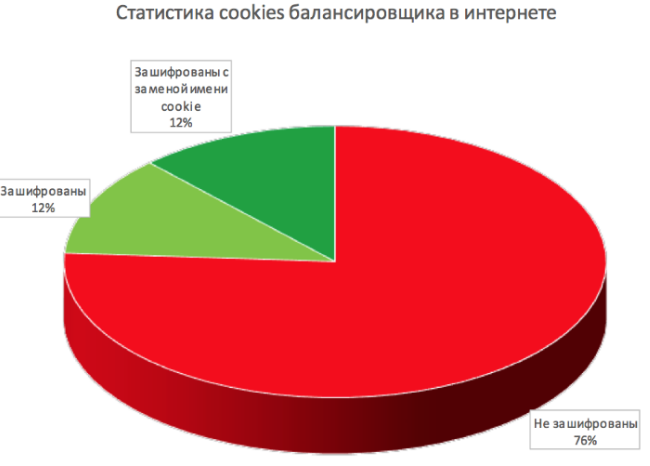

DDoS-атака в обход балансировщика: защищайте свои cookie!

В процессе анализа защищенности IT-инфраструктур нам приходится работать с разным сетевым оборудованием. Бывают хорошо известные устройства и относительно редкие. Среди нечасто встречающихся можно выделить балансировщики нагрузки. Сегодня мы познакомим вас с механизмом поддержания сессий...

Github опять заблокирован

Обычный вечер веб-разработчика не сулил ничего необычного. Нужно было всего лишь развернуть проект на виртуальной машине. Но тут подкрался Роскомнадзор... $ composer create-project symfony/framework-standard-edition xxxInstalling symfony/framework-standard-edition (v2.6.0) - Installing...

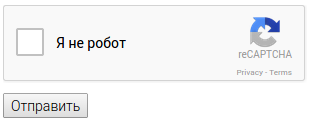

Вышла новая версия reCaptcha API 2.0

На днях, занимаясь очередным внедрением reCaptcha для одного из проектов, столкнувшись с небольшой проблемой в области отображения нескольких защитных изображений на 1 странице с помощью AJAX я в очередной раз пошел на страницу официальной документации «reCaptcha» и обнаружил, что документация...

Кому должны принадлежать сообщения пользователей мессенджера: Опыт Kato.im

Не так давно рунет всколыхнула новость о том, что Facebook меняет свою политику использования данных и начнет передавать информацию о пользователях третьим лицам без специального разрешения этих самых пользователей. Несмотря на то, что новость была беззастенчиво раздута журналистами, и на самом...

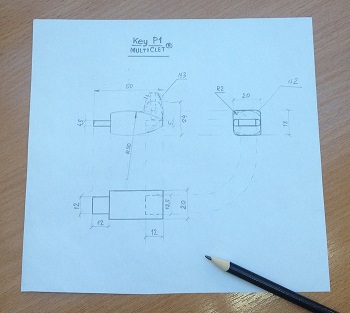

Цифровой страж Key_P1: история создания и первые результаты

В последнее время регулярно появляются сообщения об утечках информации. В данной статье хотелось поделиться опытом создания устройства в сфере информационной безопасности. 1. История создания В конце 2013 года в компании Мультиклет появились идеи о движении вперёд и производстве не только...

«Железная» уязвимость в DRAM позволяет изменить содержимое чужой памяти

Опубликована статья Yoongu Kim & others. Flipping Bits in Memory Without Accessing Them: An Experimental Study of DRAM Disturbance Errors, описывающая способ изменения содержимого DRAM памяти, не требующий доступа по этому адресу. Фактически это означает нарушение изоляции памяти между процессами...

«Железная» уязвимость в DRAM позволяет изменить содержимое чужой памяти

Опубликована статья Yoongu Kim & others. Flipping Bits in Memory Without Accessing Them: An Experimental Study of DRAM Disturbance Errors, описывающая способ изменения содержимого DRAM памяти, не требующий доступа по этому адресу. Фактически это означает нарушение изоляции памяти между процессами...

Безопасен ли Telegram? v2

С момента самого его появления Telegram не критиковал только ленивый. Этим с одинаковым энтузиазмом занимались резиденты Reddit, Hacker News, etc. Читать дальше →...

Уязвимость отказа в обслуживании в OpenVPN

В OpenVPN < 2.3.6 обнаружена уязвимость, которая позволяет аутентифицированным клиентам удаленно уронить VPN-сервер, т.е. выполнить атаку отказа в обслуживании. Уязвимость заключается в некорректном использовании assert(): сервер проверяет минимальный размер control-пакета от клиента именно этой...

Скрытые камеры и их обнаружение, жучки, локпикинг, клонирование ключей, RFID и магнитных карт

Наша цель — это портативные гаджеты, которые по праву можно внести в джентльменский набор хакера, начинающего детектива или специалиста по информационной безопасности. Сегодня мы раскроем темы использования и модификации различных спецустройств, которые еще недавно могли считаться уделом избранных....

Краткая история хакерства. Рассказ от руководителя информационной безопасности Яндекса

Привет! Меня зовут Антон Карпов, в Яндексе я руковожу службой информационной безопасности. Недавно передо мной встала задача рассказать школьникам — студентам Малого ШАДа Яндекса — о профессии специалиста по безопасности. Я решил, что вместо скучной теории, которую и так можно прочитать в учебниках...

Всемирный день информационной безопасности

Сегодня мы с большой радостью поздравляем людей, стоящих на страже нашей с вами безопасности. Не тех, что в униформе с погонами, а повелителей эвристики, неутомимо борющихся с мировым злом в виде троянов, вирусов, эксплойтов и прочих зловредов. Мы поздравляем всех специалистов по информационной...

Sync, share & secure – три в одном с помощью Acronis Access 7

Всё, что связано с корпоративной безопасностью, обычно противоречит удобству использования. Либо пользователи недовольны сложными схемами по защите контента, либо ИТ-служба – тем, что пользователи вот-вот разнесут важные данные по всему интернету через почтовые сервисы и Dropbox. Громкие утечки...