В свободном доступе по-прежнему находится частная, финансовая и другая закрытая информация пользователей Fl.ru

Несмотря на публикацию «Критическая уязвимость в безопасности на fl.ru», этот сервис продолжает раздавать всем желающим информацию, которую следовало бы закрыть от публичного доступа. Вы можете легко получить доступ к паспортным данным, адресу регистрации, почтовому адресу, E-mail, телефону и...

[Из песочницы] Как расшифровать данные магнитной дорожки с использованием DUKPT

Предлагаю читателям «Хабрахабра» перевод статьи «How To Decrypt Magnetic Card Data With DUKPT». Недавно мне было нужно расшифровать карточные данные из считывателя магнитных дорожек. Казалось бы, это просто. Беру ключ и выполняю определенный алгоритм расшифровки. Но не тут-то было. Оказалось, мои...

[Из песочницы] Как расшифровать данные магнитной дорожки с использованием DUKPT

Предлагаю читателям «Хабрахабра» перевод статьи «How To Decrypt Magnetic Card Data With DUKPT». Недавно мне было нужно расшифровать карточные данные из считывателя магнитных дорожек. Казалось бы, это просто. Беру ключ и выполняю определенный алгоритм расшифровки. Но не тут-то было. Оказалось, мои...

Установка, настройка и использование сканера безопасности Antidoto

Ранее я писал о двух известных сканерах безопасности общего плана rkhunter и CentOS На “Хабре” так же есть описание организации работы сканера для вебхостинга — maldet. Теперь хотелось бы рассмотреть реализацию приложения для эвристического обнаружения уязвимостей, вирусов и ботнетов...

В Android обнаружена опасная уязвимость

Компания Palo Alto Networks сообщила об обнаружении опасной уязвимости в компоненте установщика приложений (PackageInstaller) Android версий...

В Android обнаружена опасная уязвимость

Компания Palo Alto Networks сообщила об обнаружении опасной уязвимости в компоненте установщика приложений (PackageInstaller) Android версий...

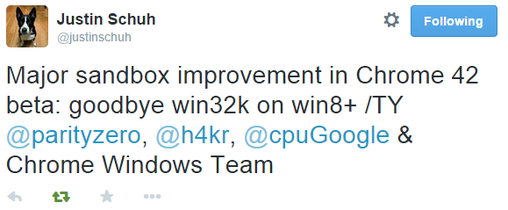

Google усилит безопасность веб-браузера Chrome для Windows

Разработчики веб-браузера Google Chrome обещают отказаться от услуг печально известного драйвера win32k.sys на современных версиях Windows 8+. Речь идет о т. н. sandboxed процессах, в контекстах которых исполняется и отображается код веб-страниц. Chrome использует специальную схему безопасности для...

Google усилит безопасность веб-браузера Chrome для Windows

Разработчики веб-браузера Google Chrome обещают отказаться от услуг печально известного драйвера win32k.sys на современных версиях Windows 8+. Речь идет о т. н. sandboxed процессах, в контекстах которых исполняется и отображается код веб-страниц. Chrome использует специальную схему безопасности для...

Видеострим: обзор модуля из курса HP ArcSight Bootcamp

Сегодня, в 14.00 (по Киеву) будет прямое включение из УЦ МУК курса HP ArcSight Bootcamp. Кратко о чем пойдет речь — Название модуля: Поведенческий анализ сетевой активности. Выявление инцидентов ИБ без предварительного формулирования признаков злонамеренной активности. Содержание: • Что такое HP...

Видеострим: обзор модуля из курса HP ArcSight Bootcamp

Сегодня, в 14.00 (по Киеву) будет прямое включение из УЦ МУК курса HP ArcSight Bootcamp. Кратко о чем пойдет речь — Название модуля: Поведенческий анализ сетевой активности. Выявление инцидентов ИБ без предварительного формулирования признаков злонамеренной активности. Содержание: • Что такое HP...

[Из песочницы] Критическая уязвимость в безопасности на fl.ru

1. Пролог В последнее время в СМИ всё чаще стали появляться пёстрые заголовки о различных разоблачениях: начиная от выложенных в открытый доступ фотографий знаменитостей, заканчивая вскрытыми личными почтовыми ящиками крупных деятелей. Чего уж там говорить про повседневные будни в какой-нибудь...

[Из песочницы] Критическая уязвимость в безопасности на fl.ru

1. Пролог В последнее время в СМИ всё чаще стали появляться пёстрые заголовки о различных разоблачениях: начиная от выложенных в открытый доступ фотографий знаменитостей, заканчивая вскрытыми личными почтовыми ящиками крупных деятелей. Чего уж там говорить про повседневные будни в какой-нибудь...

[Из песочницы] Gravatar: как расшифровать адреса электронной почты всех пользователей?

Про Gravatar многие наслышаны, а кое-кто им и пользуется. Если не слышали, то Gravatar — глобально распознаваемый аватар — изображение, которое привязывается к вашему адресу электронной почты и которое вы можете использовать на других сайтах при комментировании, заполнении профиля и т.д. Сервис...

[Из песочницы] Gravatar: как расшифровать адреса электронной почты всех пользователей?

Про Gravatar многие наслышаны, а кое-кто им и пользуется. Если не слышали, то Gravatar — глобально распознаваемый аватар — изображение, которое привязывается к вашему адресу электронной почты и которое вы можете использовать на других сайтах при комментировании, заполнении профиля и т.д. Сервис...

Сам себе Руссинович

Вся информация предоставлена исключительно в образовательных целях, за использование ее в неблагочестивых намерениях ни автор, ни ктобы то ни было еще никакой ответственности не несут. Согласно требованиям безопасности, да и просто здравой логике, любые мало-мальски важные данные нужно прятать под...

[Из песочницы] Решение задач по sql injection с сайта alexbers.com/sql

Хочу поделиться с «Хабрахабром» примером своих решений задач по sql-инъекциям с сайта alexbers. Пример 1: www.alexbers.com/sql/1.php Это даже и не пример. Требуется самому написать запрос с заранее известными всем таблицами, именем пользователя. Дано: Таблица: usersПоля: id,login,pass Решение:...

[Из песочницы] Решение задач по sql injection с сайта alexbers.com/sql

Хочу поделиться с «Хабрахабром» примером своих решений задач по sql-инъекциям с сайта alexbers. Пример 1: www.alexbers.com/sql/1.php Это даже и не пример. Требуется самому написать запрос с заранее известными всем таблицами, именем пользователя. Дано: Таблица: usersПоля: id,login,pass Решение:...

Не совсем известные решения по защите ИТ-инфраструктуры бизнеса

Классический подход российского бизнеса сегодня — это установка файрволла, затем после первых попыток направленных атак — системы защиты от вторжений. И дальше спать спокойно. На практике это даёт хороший уровень защиты только против скрипткидди, при любой более-менее серьёзной угрозе (например, от...