[Из песочницы] Безопасность SSL/TLS российского интернет-банкинга

На сегодняшний день множество людей и организаций пользуются услугами интернет-банкинга. Банки периодически проводят аудиты безопасности своих систем, выпускают инструкции и рекомендации по безопасной работе с интернет-банком, но при этом пользователи не всегда знают – хорошо ли защищено соединение...

Документ, который ждали

Майские праздники подарили нам не только весьма спорный проект Постановления Правительства от Роскомнадзора, но и документ, которого специалисты ждали очень давно. ФСТЭК России опубликовала на своем сайте проект документа «Методика определения угроз безопасности информации в ИС» и соответствующее...

Документ, который ждали

Майские праздники подарили нам не только весьма спорный проект Постановления Правительства от Роскомнадзора, но и документ, которого специалисты ждали очень давно. ФСТЭК России опубликовала на своем сайте проект документа «Методика определения угроз безопасности информации в ИС» и соответствующее...

Заработай на кибервойне

Хорошо известно, что вовремя полученная инсайдерская информация об успехах и неудачах крупных корпораций при правильной игре на бирже может принести обладателю миллионы. И у кого, как не у хакеров, есть возможность добывать такую информацию или самим влиять на деятельность компаний, взламывая...

[Перевод] Печальное состояние сисадмина в эпоху контейнеров

Системное администрирование сейчас в печальном состоянии. Оно в хаосе. Я не говорю про олдскульных админов, они знают как управлять системами и контролировать обновления. Проблема в контейнерах, готовых виртуальных машинах (prebuilt VMs), а также в невероятном хаосе, который они создают, потому что...

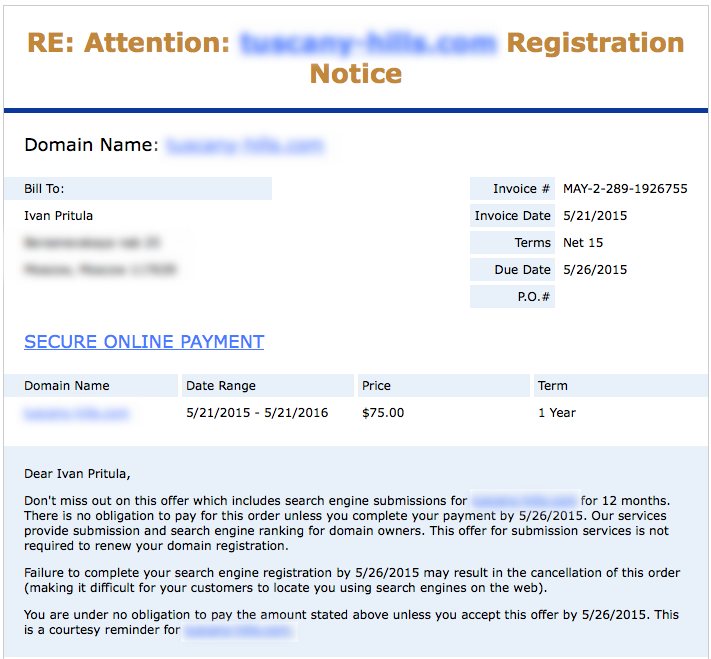

Появился новый способ мошенничества: псевдорегистраторы доменов

Дорогие читатели! Сегодня за утренним кофе мы столкнулись с новым, довольно оригинальным способом мошенничества в интернете. При очередной проверке почты обнаружилось интересное письмо: Из него следует, что срок регистрации принадлежащего мне домена истек вчера и мне надо его оплатить. Письмо...

Появился новый способ мошенничества: псевдорегистраторы доменов

Дорогие читатели! Сегодня за утренним кофе мы столкнулись с новым, довольно оригинальным способом мошенничества в интернете. При очередной проверке почты обнаружилось интересное письмо: Из него следует, что срок регистрации принадлежащего мне домена истек вчера и мне надо его оплатить. Письмо...

Как я однажды взломал онлайн-казино

Вдохновившись рассказом Chikey о том как он вновь «сломал интернет» Егор прекрати уже ломать все подряд, займись делом каким-нибудь :), решил поведать об одной истории, с довольно известным за рекой, онлайн-казино. Имя этой «организации» не называю, т.к. процентов на 50 уверен, что или совсем не...

Уязвимость TLS Logjam — FREAK с DH

Исследователи из CNRS, Inria Nancy-Grand Est, Inria Paris-Rocquencourt, Microsoft Research, Johns Hopkins University, University of Michigan и University of Pennsylvania обнаружили новую уязвимость в TLS, схожую с FREAK, но более опасную и применимую в реальной жизни — Logjam. В случае с Logjam,...

Уязвимость TLS Logjam — FREAK с DH

Исследователи из CNRS, Inria Nancy-Grand Est, Inria Paris-Rocquencourt, Microsoft Research, Johns Hopkins University, University of Michigan и University of Pennsylvania обнаружили новую уязвимость в TLS, схожую с FREAK, но более опасную и применимую в реальной жизни — Logjam. В случае с Logjam,...

OWASP TOP-10: практический взгляд на безопасность веб-приложений

Хабр, привет! Мы — Иван Притула и Дмитрий Агапитов, занимаемся разработкой решений, которые делают жизнь людей проще и комфортнее. Сегодня мы хотим представить один из наших новых сервисов – это платежный агрегатор SimplePay. Все что мы делаем продиктовано мучительной невозможностью мириться с...

OWASP TOP-10: практический взгляд на безопасность веб-приложений

Хабр, привет! Мы — Иван Притула и Дмитрий Агапитов, занимаемся разработкой решений, которые делают жизнь людей проще и комфортнее. Сегодня мы хотим представить один из наших новых сервисов – это платежный агрегатор SimplePay. Все что мы делаем продиктовано мучительной невозможностью мириться с...

Logjam — новая уязвимость в TLS

Новая уязвимость под названием Logjam обнаружена в различных реализациях протокола TLS. Уязвимость аналогична другой под названием FREAK, о которой было написано ранее. Logjam также относится к типу «downgrade» и позволяет клиенту понизить стойкость шифрования до 512 бит RSA при условии поддержки...

Logjam — новая уязвимость в TLS

Новая уязвимость под названием Logjam обнаружена в различных реализациях протокола TLS. Уязвимость аналогична другой под названием FREAK, о которой было написано ранее. Logjam также относится к типу «downgrade» и позволяет клиенту понизить стойкость шифрования до 512 бит RSA при условии поддержки...

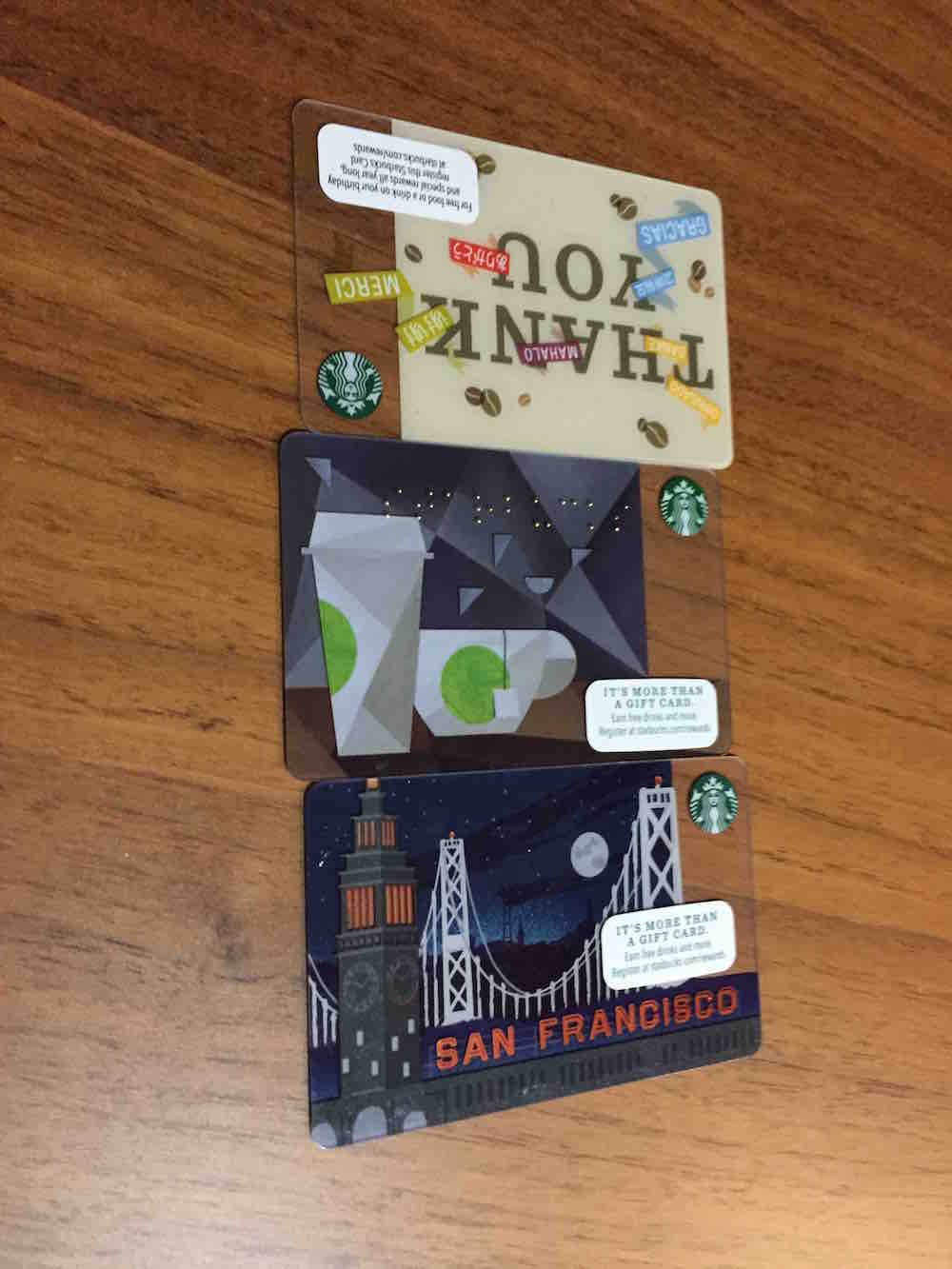

Как я взломал Starbucks для безлимитного кофе

Это история о том как я нашел способ нагенерить неограниченное число денег на подарочные карты старбакса, тем самым обеспечить себе пожизненный бесплатный кофе, ну или украсть у них пару миллионов другими способами. Не так давно мне в голову пришла идея купить 3 карты старбакса по $5 каждая. Читать...

Как я взломал Starbucks для безлимитного кофе

Это история о том как я нашел способ нагенерить неограниченное число денег на подарочные карты старбакса, тем самым обеспечить себе пожизненный бесплатный кофе, ну или украсть у них пару миллионов другими способами. Не так давно мне в голову пришла идея купить 3 карты старбакса по $5 каждая. Читать...

Больше ИТ-профессий для детей, ещё больше

К пятой продлёнке дети научились вполне серьёзно троллить выступающих Мы делаем открытые уроки про разные профессии – делали про кондитеров, генетиков, космонавтов. Каждый раз приходили живые представители профессии и рассказывали о своей работе. Первая продлёнка про программистов получила просто...

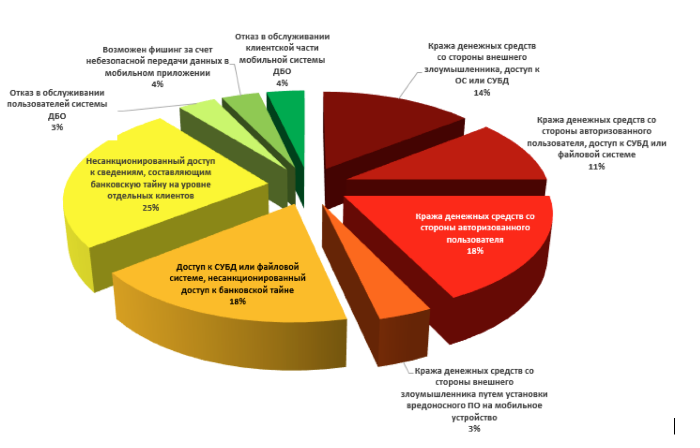

Главные уязвимости онлайн-банков: авторизация, аутентификация и Android

Уязвимости высокого уровня риска в исходном коде, а также серьезные недостатки механизмов аутентификации и авторизации во многих системах дистанционного банковского обслуживания позволяют проводить несанкционированные транзакции или даже получить полный контроль над системой со стороны внешнего...