Самозащита антивирусов

Как показывает практика, любой антивирус по дизайну уязвим, и реализовать очередной метод обхода в отношении него не является большой проблемой. Нашему исследовательскому центру было интересно проверить, как разработчики антивирусных решений следят за наличием описаний методов атак на просторах...

Самозащита антивирусов

Как показывает практика, любой антивирус по дизайну уязвим, и реализовать очередной метод обхода в отношении него не является большой проблемой. Нашему исследовательскому центру было интересно проверить, как разработчики антивирусных решений следят за наличием описаний методов атак на просторах...

[Из песочницы] Угон префиксов магистрального провайдера «Телеком Малайзия» заметно ухудшил мировую маршрутизацию в прошлую пятницу

Утром в прошлую пятницу (12 июня), начиная с 8:40 по UTC (4:40 по EDT) был совершён угон префиксов у магистрального провайдера «Телеком Малайзия», что повлияло на работу маршрутизаторов в Глобальной Сети на 4 континентах. Проблемы наблюдались в течение двух часов, и затронули главным образом на...

Готовы ли вы жаловаться?

Наверно нет компании, к которой не было бы нареканий по работе технической поддержки. На Хабре достаточно много статей о том, как организовать работу этой важнейшей службы, оптимизировать обработку звонков и тикетов. Постоянно обсуждается, как сократить время реакции на обращение. А если посмотреть...

Готовы ли вы жаловаться?

Наверно нет компании, к которой не было бы нареканий по работе технической поддержки. На Хабре достаточно много статей о том, как организовать работу этой важнейшей службы, оптимизировать обработку звонков и тикетов. Постоянно обсуждается, как сократить время реакции на обращение. А если посмотреть...

Уязвимость в приложении Mail в iOS 8.3

Уязвимость позволяет внедрить фишинговое письмо, которое на внешний вид не отличается от формы ввода логина и пароля в iCloud. Под катом пример кода, эксплуатирующий уязвимость. Читать дальше →...

Уязвимость в приложении Mail в iOS 8.3

Уязвимость позволяет внедрить фишинговое письмо, которое на внешний вид не отличается от формы ввода логина и пароля в iCloud. Под катом пример кода, эксплуатирующий уязвимость. Читать дальше →...

Реализация Single Sign On в Symfony2 приложении

Что такое Single Sign On? Single Sign On — это технология, с помощью которой пользователь, будучи аутентифицированным на удостоверяющем центре (далее Identity Provider, IdP), будет автоматически аутентифицирован на другом сервисе (далее Service Provider, SP или Consumer[1-N]) этой компании....

Реализация Single Sign On в Symfony2 приложении

Что такое Single Sign On? Single Sign On — это технология, с помощью которой пользователь, будучи аутентифицированным на удостоверяющем центре (далее Identity Provider, IdP), будет автоматически аутентифицирован на другом сервисе (далее Service Provider, SP или Consumer[1-N]) этой компании....

Сравнение Security Enhanced NGINX и Hiawatha Web Server при отражении атак 7 уровня (BOTS/SQL/XSS etc.)

Добрый день. В завершение «недели NGINX», мы решили рассказать об очень интересной сборке «безопасной» версии NGINX китайской компании Neusoft, о которой не было замечено ни одной статьи на Хабре, а именно — SeNginx. В дополнение к этому, мы также расскажем вам о втором веб сервере, которому не...

Как из JavaScript получить внутренний IP адрес клиента

Сегодня наткнулся на одну очень неприятную вещь. Оказывается средствами JavaScript можно получить внутренний (локальный) IP адрес клиента! Это означает, что любой сайт может узнать ваш публичный и внутренний IP адрес в вашей сети! Основано это на уязвимости WebRTC. Более подробно можно прочитать...

Как из JavaScript получить внутренний IP адрес клиента

Сегодня наткнулся на одну очень неприятную вещь. Оказывается средствами JavaScript можно получить внутренний (локальный) IP адрес клиента! Это означает, что любой сайт может узнать ваш публичный и внутренний IP адрес в вашей сети! Основано это на уязвимости WebRTC. Более подробно можно прочитать...

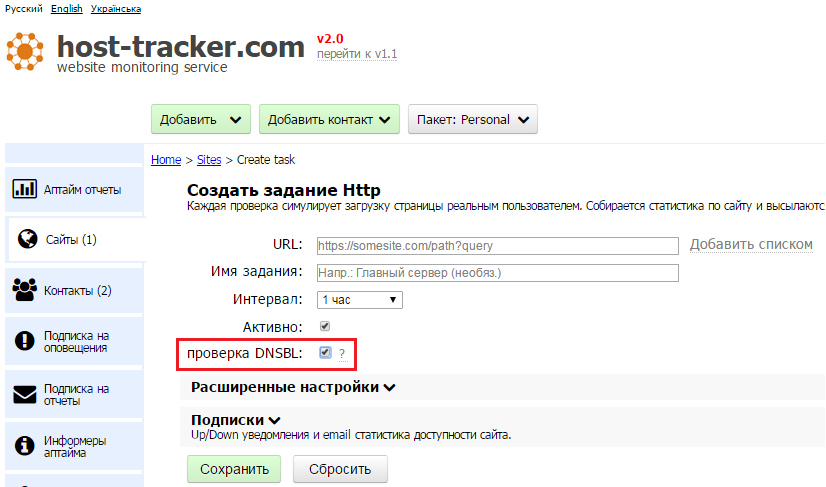

Забота о репутации: проверяем свои сайты на попадание в блеклисты

Эффективность сайта в немалой степени зависит от его репутации. Избавить пользователя от спама – одна из важнейших задач в сети для добросовестного бизнеса. Для борьбы со спамом формируются списки хостов-спамеров, которые помещаются в блеклисты, формируя DNSBL. ХостТрекер предлагает функционал,...

Соединяй и властвуй. Нестандартный взгляд на keep-alive

Большинство современных серверов поддерживает соединения keep-alive. Если на страницах много медиаконтента, то такое соединение поможет существенно ускорить их загрузку. Но мы попробуем использовать keep-alive для куда менее очевидных задач. Читать дальше →...

Соединяй и властвуй. Нестандартный взгляд на keep-alive

Большинство современных серверов поддерживает соединения keep-alive. Если на страницах много медиаконтента, то такое соединение поможет существенно ускорить их загрузку. Но мы попробуем использовать keep-alive для куда менее очевидных задач. Читать дальше →...

Топ-3 частых ошибок, обнаруженных при аудите безопасности сайта

Сегодня я продолжу цикл статей, посвященных веб-безопасности. Для кого-то эта информация может показаться не новой, для кого-то она может стать поводом к размышлению. Ошибки будут указаны по средней частоте и пронумерованы согласно Open Web Application Security Project (OWASP) TOP 10. Читать дальше...

Топ-3 частых ошибок, обнаруженных при аудите безопасности сайта

Сегодня я продолжу цикл статей, посвященных веб-безопасности. Для кого-то эта информация может показаться не новой, для кого-то она может стать поводом к размышлению. Ошибки будут указаны по средней частоте и пронумерованы согласно Open Web Application Security Project (OWASP) TOP 10. Читать дальше...

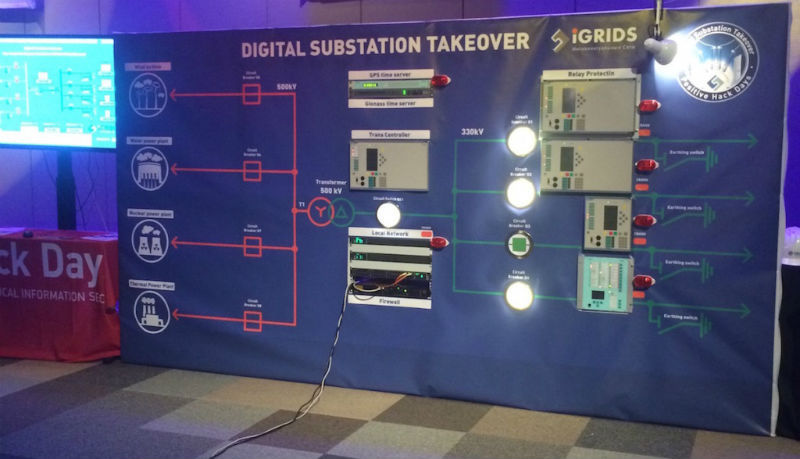

Кто взломал электрическую подстанцию: разбор конкурса Digital Substation Takeover

В рамках конкурса Digital Substation Takeover, представленного iGRIDS, у посетителей PHDays была возможность попробовать свои силы во взломе настоящей электрической подстанции, построенной по стандарту IEC 61850. Два дня участники пытались провести успешную атаку и получить контроль над системой...