Что используют безопасники в Китае? Изучаем недавний слив

你好, Хабр! Исследуем недавние сливы у Китайских пентестеров, опубликованные NetAskari. Исследователи получили доступ к данным об инструментарии и структуре отчетов в Китайской редтим-компании. Читать далее...

Как невнимательная установка безобидного ПО может привести к компрометации всего домена

В этой статье речь пойдет об интересном кейсе захвата компании во время проекта по пентесту. Подробно разберем причины пробелов в безопасности и как предотвращать такие проблемы в будущем. Будет много практики по Active Directory, RBCD, PostgresSQL и реальных инструментов, которые используются...

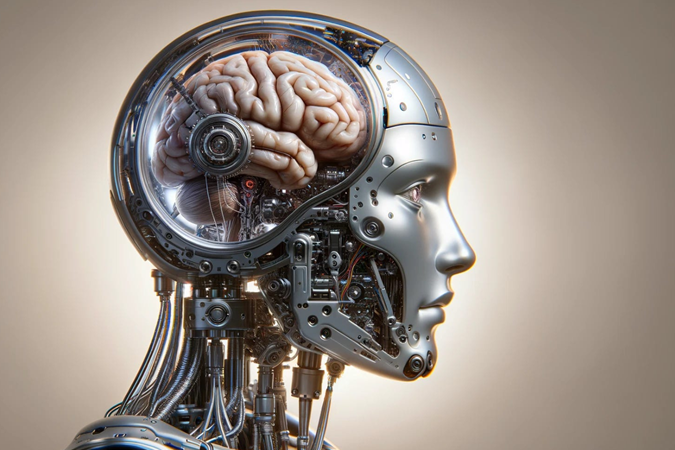

AI Safety by Desing — новая Clean Architecture. И как же ее достичь?

Всем привет! Меня зовут Денис Панков, я занимаюсь R&D исследованиями. Появление агентных архитектур и LLM привело к росту проектов, содержащих уязвимости. И теперь крутые техкомитеты пытаются понять, как же защить пользователя приложений от угроз. Предлагаю вместе подумать, как ИБ может помочь...

Средний класс ноутбуков захватил 2025-й — итоги от М.Видео

Привет, Хабр! Сегодня поделимся инсайтами о том, как прошёл 2025 год на российском рынке ноутбуков. Год выдался интересным и показательным: продажи лэптопов снизились, но не обвалились окончательно, а покупатели стали подходить к выбору устройств максимально осознанно. Читать далее...

Галлюцинациям тут не место — как могут выглядеть специализированные ЯП для разработки с помощью LLM

Использование ИИ-инструментов в программировании ожидаемо оказывается сопряжено со сложностями: LLM-модели игнорируют тесты, рекомендуют фейковые пакеты и в целом требуют повышенного внимания и аудита. Чтобы у нейросетей было меньше шансов оказать разработчикам медвежью услугу, некоторые...

Мемы, розыгрыши и искренность: рецепт самого большого Telegram-канала среди брендов энергетиков в России

Как TORNADO строит крупнейшее комьюнити в Telegram....

Инфраструктура без слепых зон: что изучить про observability, DevSecOps и инциденты в K8s

Продакшен редко падает красиво: обычно это тихая ошибка в конфиге, незаметный регресс в CI/CD, слепая зона в метриках — и внезапно уже расследование инцидента с вопросом «а где была безопасность?». В этом дайджесте собрали образовательные материалы на практичные темы на стыке инфраструктуры и ИБ:...

Ящик пAMDоры — изучаем AMD PSP

Помните переполох с Intel ME, что устроили наши коллеги из PT SWARM? Тот, где в проприетарной прошивке, которая имеет максимальный доступ к вашей системе, обнаружили уязвимость, вследствие чего можно запустить свой код, включить отладку и, вообще, сделать с чипсетом практически всё, что...

5 ошибок при развертывании СКУД, которые могут дорого обойтись

Производители обожают рассказывать о чужих ошибках при выборе решения. В финале иногда выясняется, что правильным выбором было решение рассказчика — так совпало. Почему бы и нам не пройтись по этому жанру? Среди причин ошибок — не обязательно лень или глупость. Рынок, требования корпоративного...

Количество авторов лайфстайл-контента выросло на 26% в 2025 году

Данные Likee....

Pulse. запустил «Пульсометр» — первый в мире инструмент для подведения музыкальных итогов от дистрибьютора

...

Опыт zVirt на Standoff Bug Bounty: какие уязвимости нашли и как мы их исправили

Признавать уязвимости в Enterprise-продукте непросто. Но на той стадии развития, когда среди его пользователей крупные организации, которым важны требования регуляторов и риски, внутренних проверок и пен-тестов становится уже недостаточно. Участие в bugbounty — это показатель зрелости продукта и...

Автоматизация рутины, аналитика и контент: какие задачи региональный бизнес решает с помощью ИИ

Исследование Городских сервисов Яндекса....

Как россияне ищут товары в интернете

Исследование ВЦИОМа и Союза электронной торговли....

Главные мифы и правда о программах-вымогателях: разбираем вместе. Часть 1

В этой серии из двух статей я попытаюсь представить необходимую информацию о программах-вымогателях и атаках, связанных с ними, включая рекомендации по ключевым этапам реагирования на подобные атаки. Первая часть посвящена основам, поговорим про развитие программ-вымогателей, а в частности...

Беспокойный дух: шпионы PhantomCore провели новые атаки на российские компании

Аналитики Центра кибербезопасности F6 обнаружили новую волну вредоносных рассылок от группировки PhantomCore. 19 и 21 января 2026 года системой F6 Business Email Protection (BEP) была перехвачена и заблокирована рассылка, направленная на электронные адреса российских компаний из сфер ЖКХ, финансов,...

Памяти не будет ещё долго: Micron признала, что «беспрецедентный» дефицит выйдет за пределы 2026 года

Американский производитель памяти в условиях дефицита продукции ведёт себя сообразно ситуации. С одной стороны, нужды потребительского рынка он в свете прекращения поставок модулей памяти под маркой Crucial он готов обслуживать в минимальной степени. С другой стороны, компания вкладывается в...

Учёные создали растягивающийся OLED-дисплей без потери яркости (2 фото)

Уже не первый год учёные пытаются найти способ изготовить OLED-дисплей, который мог бы сгибаться, скручиваться и растягиваться, сохраняя при этом яркое и стабильное свечение. С такими экранами можно было бы получить новый класс электроники, например, вплетать их в ткани одежды для вывода информации...

Назад