Соловьев Павел: Умный дом под ключ? Почему обычная реклама не работает и что делать вместо этого

...

Argon ONE UP: модульный ноутбук на Raspberry Pi CM5

Сейчас ноутбуки все чаще делают так, что самому в них уже почти ничего не поменять — ни апгрейдить, ни починить без сервиса. Argon ONE UP выглядит интересной альтернативой: это компактный компьютер на базе Raspberry Pi Compute Module 5 (CM5), который собрали ребята из Argon Forty. Он задуман как...

Как мы дали абонентам возможность управлять мобильной сетью на уровне оператора: архитектура Membrana МТС

Спам-звонки, фишинговые ссылки, рекламный трафик и утечки данных — все это не просто источники раздражения, а реальная угроза для мобильных абонентов. Большинство решений защищает на уровне смартфона, нагружая устройство. В МТС пошли другим путем: объединили телеком и IT-функции в тарифе, где можно...

42Clouds - 1C Онлайн: Оценка бизнеса от ФНС: как новый закон изменит правила игры для ИП и компаний

...

Уязвимости в Naumen Service Desk

Naumen Service Desk — один из самых распространённых helpdesk-продуктов на отечественном рынке. Он используется в госсекторе, корпоративных ИТ-службах, интеграционных решениях. Именно поэтому любые найденные в нём уязвимости потенциально опасны — они используются в реальных атаках, которые могут...

GooD_News: xAI Маска подаёт в суд на Apple и OpenAI из-за конкуренции в сфере ИИ и ранжирования в App Store

...

Новости кибербезопасности за неделю с 18 по 24 августа 2025

Всё самое интересное из мира кибербезопасности /** с моими комментариями. На этой неделе новости про то, как и зачем хакеры сами исправляют уязвимости во взломанных системах, Hyundai делает уязвимое ПО, чтобы потом зарабатывать на патчах, Microsoft по доброте душевной сливал PoC в Китай, но сейчас...

Что на самом деле делала кнопка «Турбо»

Много-много лет назад, когда деревья были большие, а мощность процессоров меряли мегагерцами, на некоторых системных блоках можно было найти загадочную кнопку с гордым названием «Turbo». Логика подсказывала: раз «турбо» — значит, должна ускорять. Но так ли она работала на самом деле? Кто её туда...

Как не потерять бренд из-за изменений в законе: у бизнеса осталось полгода на смену вывесок

Что можно, а что нельзя....

Spark_news: Группа «Самолет» представила строительной индустрии собственную разработку

...

Атаки с использованием дипфейк-вишинга: как они работают и почему их сложно остановить

Голосовые атаки с применением искусственного интеллекта, или дипфейк-вишинг, становятся все более изощренным инструментом киберпреступников. Представьте: вам звонит человек с голосом вашего коллеги, родственника или даже генерального директора, умоляя срочно перевести деньги или раскрыть...

[Перевод] Самодельная монтировка телескопа на ESP32

Несколько лет назад благодаря таким ютуберам, как Nebula Photos, у меня появился интерес к астрофотографии. Вооружённый OM System OM-5 и объективом Olympus на 15-140 мм, я смог сделать со штатива достаточно приличные снимки туманности Ориона, сняв 300 кадров с двухсекундной экспозицией и затем...

Morelogin Antidetect: Трафик на телеграм-каналы с бесплатного источника в 2025

...

ВПО GuLoader: как злоумышленники используют инсталлятор NSIS

Привет, Хабр! На связи команда UserGate uFactor, и мы продолжаем делиться нашими исследованиям: в этой статье проанализируем вредоносный файл, упакованный при помощи установщика Nullsoft Scriptable Install System. Nullsoft Scriptable Install System (NSIS) — система создания установочных программ...

Кто есть кто в ИБ. Аналитик SOC

Аналитики SOC — передняя линия обороны центров противодействия киберугрозам (Security Operation Center), отвечающих за обнаружение угроз и реагирование на киберинциденты. Именно они должны первыми обнаружить аномалию, оценить ее критичность и обработать инцидент. Это ответственная и интересная...

Как не отдать «ноу-хау» и остаться без денег?

Как не отдать «ноу-хау» и остаться без денег? Подписали договор. Передали документацию и «секреты производства». Получили лицензионные платежи. Спустя время, лицензиат требует признать договор незаключенным. Мотивировка: переданная информация - не «ноу-хау», а общедоступные сведения, не дающие...

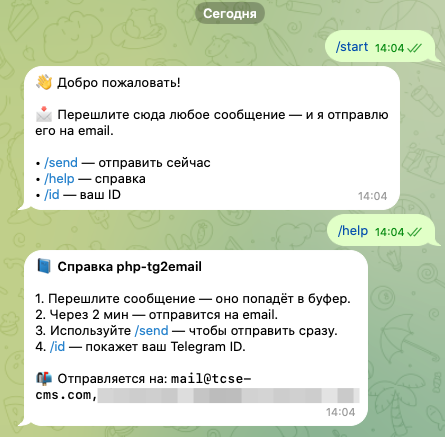

TG2Email: Как превратить Telegram в систему документооборота

Telegram стал командным центром для бизнеса: здесь ставят задачи, общаются с клиентами, пересылают документы. Но мессенджер — это поток, а не архив. Важное сообщение теряется за 10 минут. Мы решили эту проблему. Представляем php-tg2email — автономный скрипт, который пересылает любые сообщения из...