Уже не Thor: как мы выслеживали одну группировку и «разбудили» другую

Во время расследования инцидентов мы, команда Positive Technologies Expert Security Center Incident Response (PT ESC IR) при поддержке департамента Threat Intelligence (PT ESC TI) обнаружили следы использования вредоносного ПО (ВПО) KrustyLoader. Впервые ВПО было описано в январе 2024 года...

Изменение норм по НДС в длящихся договорах. КС РФ высказался о взыскании налога (на примере сублицензии на ПО)

Лицензиат и сублицензиат в 2019 году заключили договор о передаче права на использование иностранных программ для ЭВМ на три лицензионных года (2020, 2021, 2022). Так как на тот момент эти операции не облагались НДС, цену установили без налога. В договоре также установили, что предусмотренная цена...

Ушам не поверите! «Пятёрочка» пригласила в новогоднюю рекламную кампанию самые любимые уши России — Чебурашку

Не просто реклама, а маленькое кино большой команды....

3 главных инсайта о «взломах» LLM из исследования StrongREJECT

Всем привет! Погружаюсь в новую для себя область AI Security, в связи с чем решил написать несколько обзоров на самые обсуждаемые исследования и статьи по этой теме. Сегодня поговорим про взлом LLM и неожиданные выводы исследования StrongReject. Джейлбрейкнуть...

Автоматизация обработки ТI-отчетов с помощью NER: как мы сэкономили время аналитиков

Привет, Хабр! Меня зовут Виктор Пронин, я старший аналитик киберугроз в центре компетенций группы компаний «Гарда». Мы формируем для Гарда Threat Intelligence Feeds данные об угрозах на основе обезличенной телеметрии из наших инсталляций, а для получения более полной картины обращаемся, в том...

Опросили 100 жертв мошенников. Записали реальные разговоры и методы

Мы опросили 100 жертв и изучили методы, на которые они повелись Нам удалось пообщаться с реальными мошенниками и заглянуть внутрь этих процессов. Сначала обсудим основные этапы обмана, а потом изучим схемы с реальными диалогами и примерами. Читать далее...

Редакция Spark.ru: Всемирная история торговли в стиле Сатирикона: часть 27. «Пар, электричество или бензин, индустриализация, скотобойни Форда и борьба с гужевой тягой»

...

Новые правила категорирования КИИ: что изменилось и как теперь работать

18 ноября 2025 года вступили в силу изменения в порядок категорирования объектов критической информационной инфраструктуры. Постановление Правительства Российской Федерации №1762 полностью перестраивает подход к определению объектов КИИ, их значимости и последующим обязанностям субъектов....

Tele PM — современная система личных сообщений для DataLife Engine

Tele PM - это современная система личных сообщений для DataLife Engine (DLE), предоставляющая полнофункциональный мессенджер с интерфейсом, похожим на Telegram. Модуль поддерживает как личные чаты, так и групповые беседы с расширенными возможностями....

Как мы построили отказоустойчивую российскую систему двухфакторной аутентификации

Когда на RDP или VPN одновременно приходит несколько тысяч запросов авторизации, 2FA перестает быть просто удобным способом безопасного входа. Это становится чисто инженерной задачей: как выдержать нагрузку, не потерять запросы на авторизацию и не превратить безопасность в точку отказа. Мы в...

В Windows 11 появилось централизованное управление обновлениями приложений

В свежих предварительных сборках Windows 11 в разделе «Параметры» появился раздел «Обновления приложений», где можно обновлять установленное на компьютер ПО, не открывая Microsoft Store....

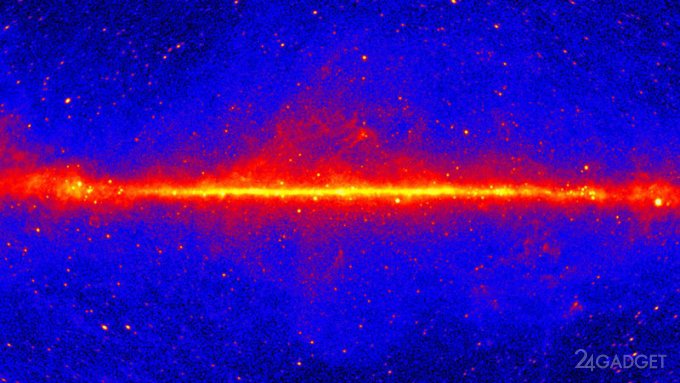

Человечество впервые «увидело» тёмную материю в нашей галактике

Гонка за открытием тёмной материи, возможно, вышла на финишную прямую: японский астрофизик Томонори Тотани из Токийского университета не стесняясь в выражениях сообщил: «Если я правильно понимаю, то это первый случай, когда человечество “увидело” тёмную материю. И оказывается, что тёмная материя —...

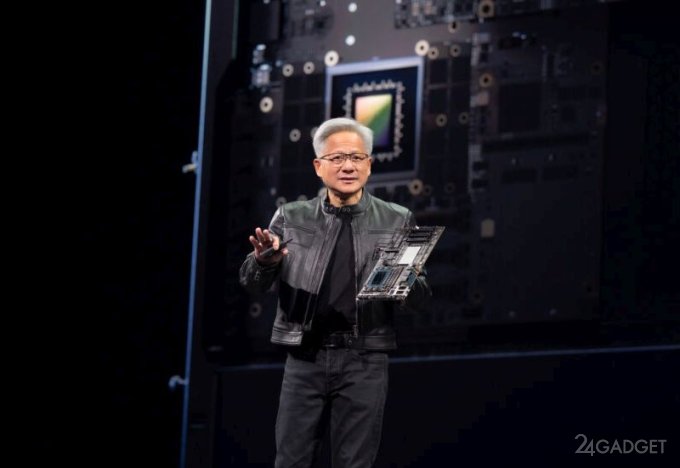

Дженсен Хуанг заявил, что чипы Nvidia на поколение опережают всю отрасль, включая ускорители Google

История с готовностью Meta* Platforms потратить серьёзные суммы на покупку и аренду вычислительных мощностей Google, основанных на чипах TPU собственной разработки, негативно сказалась на динамике курса акций Nvidia, поэтому основатель этой компании Дженсен Хуанг не смог промолчать. Он заявил, что...

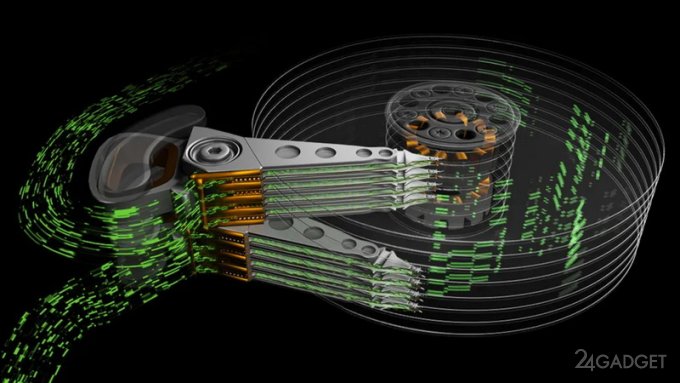

Seagate создала магнитный диск на 6,9 Тбайт — из таких можно создать HDD на 55–69 Тбайт

Жёсткие диски остаются важнейшим компонентом в создании решений для хранения данных высокой ёмкости, особенно в центрах обработки данных. По данным IT Home, компания Seagate продолжает расширять границы возможного объёма хранения на одном жёстком диске и в лабораторных условиях достигла...

Китай смоделировал, как «выключить» Starlink роем дронов

Спутниковая сеть Starlink уже показала свою эффективность и устойчивость в обеспечении связи в боевых условиях. В случае обострения ситуации с Тайванем Китай не хотел бы видеть эту сеть на службе своих противников. Поэтому китайские учёные рассматривают разные сценарии глушения Starlink от...

Как поручить работу с доменом стандартным средствам Linux

В этой статье мы расскажем, как использовать сторонние библиотеки PAM непосредственно из кода для делегирования задач достаточно гибким способом. В прошлом у нас уже была статья про разработку и применение простого PAM модуля для работы со смарт-картами. Рекомендуем ознакомиться для полного...

Особенности стратегического и операционного мышления

Раньше мы уже рассказывали, как непросто подружить разработчиков и AppSec, безопасников и коллег из ИТ. На этот раз давайте посмотрим, какие сложности могут возникнуть внутри компании при взаимодействии людей с разным подходом к работе: стратегическим и операционным. Читать далее...

Назад