Контур: СКБ Контур приобрел сервис аналитики потребностей клиентов

...

Майские мини-ПК: 5 хороших моделей для разных задач

Источник. Как всегда, производители продолжают разрабатывать и выпускать миниатюрные ПК — как мощные, так и не очень. Конечно, их много, поэтому в подборке указываем пять моделей, которые нам понравились по той либо иной причине. Если вы знаете устройство, которое можно порекомендовать — ждем в...

Ирина Андреева: Бизнес и мессенджеры: как обеспечить безопасность данных?

...

Ира Белова: Кейс продвижения премиальной бытовой техники через Телеграм. Как мы потратили 55 тысяч рублей, получили 856 переходов на сайт и 0 продаж, а клиент всё равно остался доволен

...

Как Apple на самом деле следит за вами

По счастливой случайности я оказался резидентом Евросоюза, а значит, на меня также распространяется GDPR. Он позволяет мне запросить копию информации, которая хранится обо мне у всяких разных компаний. Я решил сделать это у Apple, и был неприятно удивлен. Apple старается собирать как можно меньше...

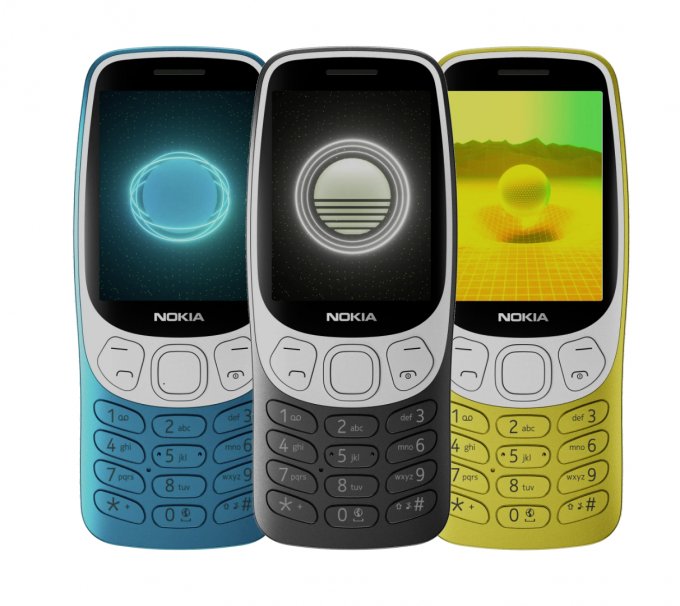

Характеристики кнопочного Nokia 3210 2024 раскрыты до официального анонса (4 фото)

Роланд Квандт рассказал о новом кнопочном телефоне, который выйдет под брендом Nokia. Он опубликовал подробные характеристики и серию качественных рендеров Nokia 3210 (2024) незадолго до официальной премьеры....

Атакуем коллег через токсичные ярлыки ”pdf” и Web-приложения. Часть 2

Хабр, приготовься, рыбалка началась! Для тех кто не в лодке, в предыдущей части мы составили методологию и выбрали инструменты для проведения нестандартных фишинг-учений, чтобы проверить сотрудников нашей компании. В результате мы разработали стратегию полноценной тренировочной APT-атаки. Сегодня...

Сегментированное сканирование сети с использованием SeteZor

Мир не стоит на месте. Технологии усложняются и локальная сеть уже давно перестала быть просто кучкой систем объединенных с помощью свитча. В корпоративных сетях лучшей практикой по безопасности считается их сегментация, т.е. выделение в отдельные виртуальные сети (VLAN). С сегментацией появились и...

Как поднять продажи в VK и Telegram с нуля до млн рублей в месяц

Выйти в развитые соцсети, занять свою нишу и наладить продажи. Подготовка к взлёту числа заказов....

E+ Awards 2024 назвал самые эффективные проекты российского маркетинга

25 апреля E+ Awards 2024 представил победителей прошедшего сезона. Из более чем 200 проектов-финалистов: 28 золотых, 39 серебряных и 46 бронзовых наград, а также специальные награды Rising Stars. Полный список победителей и описание кейсов доступны на сайте премии. E+ Awards — преемница Effie...

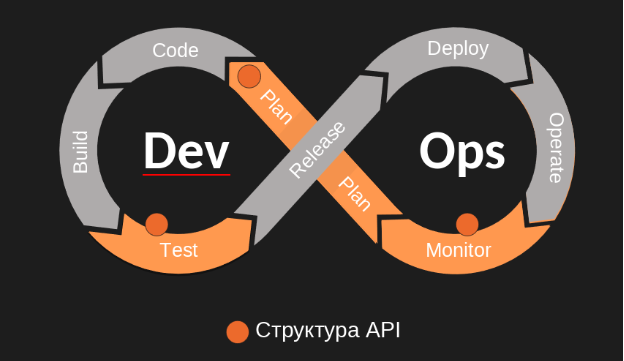

Управление API или API Security? Что это такое?

В сфере кибербезопасности существует постоянная гонка между атакующими и защитниками. Этот процесс можно сравнить с визуальным процессом гонки, где основная цель - это скорость. Начинается все с фазы разведки, где происходит инвентаризация ресурсов. Затем команды приоритизируют задачи и принимают...

6 нестыдных вопросов про рекламу в FMCG

Актуально о рекламе продуктовых брендов....

Атаки на Bluetooth. Часть 1

Введение Снова приветствуем всех заинтересованных и случайно попавших на эту статью! Продолжаем рубрику "Без про-v-ода", в основном мы разбираем для вас атаки на Wi-Fi, но в этой статье мы затронем одну из популярных беспроводных технологий - Bluetooth. Все мы каждый день им пользуемся, никаких...

China Today: Поставщик из Китая оказался мошенником: как предприниматель чуть не потерял 44 тыс. рублей

...

Digital-созвездие: победители Rassvet.award 2024

«Драйв и возможность проявляться»....

Шухрат Мамасыдыков: Насколько значима роль копирайтинга в маркетинге?

...

Безопасность веб-приложений для самых маленьких фронтов

С первого взгляда кажется, что безопасность - это тема devops-а или бэкенда. Но разделить зоны ответственности в этом вопросе очень сложно. В этой статье я хотел бы поговорить о моментах, связанных именно с фронтендом - т.е. об атаках, которые могут грозить приложениям и по-хорошему должны...