Spark_news: МТС проинвестирует в создание собственной облачной платформы более 7,5 млрд рублей

...

Как я тестировал очки Apple Vision Pro и что о них думаю

Привет, меня зовут Пётр, я старший инженер и тестировщик в ЮMoney. В компании работаю чуть больше года, мой отдел называется LTV. Некоторые почему-то считают, что это что-то связанное с телевидением. 😁 На самом деле наш отдел занимается одной из ключевых задач компании — программами лояльности. А...

Взламываем сеть при помощи ESP32

Введение Семейство микроконтроллеров ESP имеет кучу применений как в повседневной жизни, так и в узких отраслях. Рассмотрим микроконтроллер ESP32, так же его интересную прошивку. WARNING Важно отметить, что прошивка платы ESP32 для тестирования Wi-Fi на уязвимости должна использоваться...

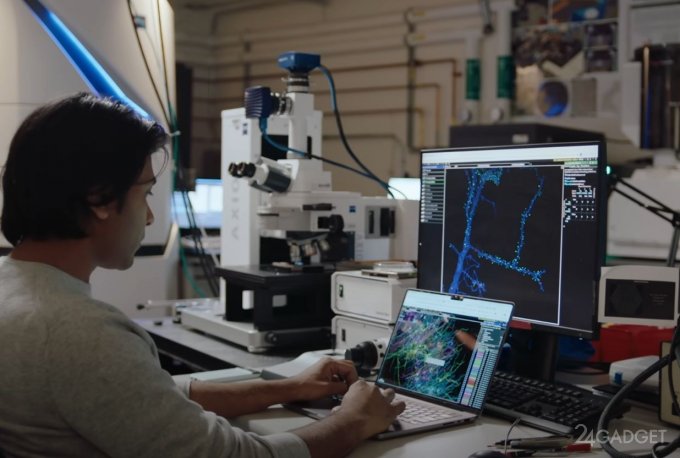

Составлена подробная 3D-схема человеческого мозга (4 фото + видео)

Сотрудники Гарварда и Google Research провели глубокое исследование человеческого мозга, изучив тысячи клеток и миллионы синапсов в образце мозговой ткани размером с маковое зерно. Открытие позволило учёным получить потрясающие изображения внутреннего устройства мозга....

Учёные случайно создали конденсатор, который можно зарядить в 19 раз сильнее обычного

Недавно в журнале Science вышла статья авторов из инженерной школы Маккелви при Вашингтонском университете в Сент-Луисе, посвящённая исследованию гетерогенных тонкоплёночных структур для конденсаторов. Работая с сегнетоэлектриками, учёные случайно создали конденсатор с плотностью энергии в 19 раз...

Китайцы научили роботов бегать со скоростью 6 км/ч (видео)

Стартап из Пекина представил Tiangong — робота-гуманоида с электрическим приводом, способного развивать бег до 6 км/ч и уверенно преодолевать препятствия, включая склоны, лестницы и пересечённую местность....

Thermaltake выпустила кокпит GR500 для гоночных симуляторов и стенд для трёх мониторов (3 фото)

Thermaltake сообщила о выходе в продажу кабины для гоночных симуляторов GR500 и совместимой с ней подставки-держателя для трёх мониторов. Производитель уверяет, что установка способна обеспечить эффект погружения как при работе с тремя мониторами, так и при подключении гарнитуры виртуальной...

Google показала ассистента будущего, который видит и понимает всё вокруг (видео)

Глава ИИ-подразделения Google DeepMind Демис Хассабис в рамках ежегодной конференции для разработчиков Google I/O рассказал о ранней версии того, что в компании называют универсальным ИИ-помощником. Речь идёт о системе под кодовым названием Project Astra, которая представляет собой мультимодальный...

Фокус на безопасность мобильных приложений

Всем привет! На связи Юрий Шабалин, генеральный директор “Стингрей Технолоджиз”. Недавно я проводил вебинар для новых сотрудников компании, в котором рассказывал про проблемы безопасности мобильных приложений, а именно, почему важно их защищать, какие особенности встречаются при разработке и...

Стажировки в SOC. Часть 2: как создать идеальную программу обучения

Привет! В первой части мы узнали, как выглядит организационная часть стажировки. В этой статье мы разберем основные подходы в составлении программ обучения, роудмапов и самих обучающих материалов. Читать далее...

10 видов угроз, с которых надо начинать мониторинг ИБ в АСУ ТП

Коллеги, всем привет! Меня зовут Илья Косынкин. В компании Positive Technologies я руковожу разработкой продукта для глубокого анализа трафика в технологических сетях — PT ISIM. На проектах в различных компаниях мы много сталкиваемся с практическими вопросами о том, как выстроить мониторинг ИБ в...

Что такое WAF и как с ним работать? Показываем на примере уязвимого веб-приложения

Информационная безопасность веб-приложений за последние несколько лет стала, наверное, одним из ключевых вопросов в IT. Для компаний стабильность работы систем — это репутация и отсутствие лишних издержек. Ежегодная статистика больших ИБ-компаний говорит о росте количества и качества атак. Ранее в...

Spark_news: Яндекс Маркет представил собственный бренд товаров для отдыха на природе Outstep

...

Платный трафик I Дмитрий Хатин: Кого ФАС признает ответственным за маркировку рекламы при публикации в открытом чате либо паблике?

...

Даже если конкурент сливает деньги впустую, вам это никак не поможет. Конкурентный анализ в инфлюенс-маркетинге

Что конкуренты вытворяют с блогерами и зачем за этим наблюдать....

Выйти за рамки канона. Как мы ребрендили OFFZONE — конференцию для белых хакеров

Изобретательная переупаковка ивента с «бунтарским духом технарщины»....

[Перевод] Разработка вредоносного ПО для MacOS: инъекция и закрепление шелл-кода на конечном устройстве

Мы продолжаем тему о проектировании и разработке вредоносного ПО для macOS. Первую часть публикации вы можете прочитать здесь. В этой статье мы: - Изучим методики инъецирования кода и то, как он применяется в вредоносном ПО; - Затронем способы обеспечения постоянства хранения; - В конце мы покажем...