B2B-индустрия: пять проблем любой сервисной компании и пути их решения

Андрей Балякин – о преимуществахвсеобщей автоматизации ...

биржа фриланса FL.ru: Сколько стоит создать мобильное приложение?

Расценки на создание мобильного приложения немалые. Трудозатраты тоже. В статье мы расскажем, почему все так дорого. Как жить, если приложение жизненно необходимо. И какие моменты нужно отразить в техническом задании разработчику на фрилансе....

EDC здорового айтишника: всё своё ношу с собой

С тех пор, как один сообразительный австралопитек допетрил, что камень подходящей формы можно использовать как орудие труда, люди и их предки носят с собой всякие полезные вещи. Ведь в жизни и быту возникают самые разные задачи: костёр развести, шкурку поскоблить, стрелу наточить, парик припудрить,...

Редакция Spark.ru: Притча о сегментации целевой аудитории

Сегментировали, сегментировали, да не высегментировали? О том, как этого избежать, подробно рассказывает управляющий партнер агентства Impress.agency Андрей Рогатин. Спойлер: избегайте пересечения аудиторий в аукционах....

Utopia: Заголовки новостей

Краткий обзор самых громких новостей...

Появилась ещё одна биржа для фрилансеров и заказчиков

Площадка для проведения digital-тендеров Workspace объявила об официальном запуске собственной фриланс-биржи....

Уменьшите количество дмца запросов для вашего домена

Как работает DMCA ? 1) Правообладатель или представитель правообладателя сканирует выдачу Google по определенным ключевым словам(автоматически используя скрипты или вручную)2) Выбираются ссылки которые нарушают его авторские права3) Отправляется DMCA запрос в гугл через специальную онлайн форму4)...

PVS-Studio в гостях у Apache Hive

Последние десять лет движение open source является одним из ключевых факторов развития IT-отрасли и важной ее составной частью. Роль и место open source не только усиливается в виде роста количественных показателей, но происходит и изменение его качественного позиционирования на IT-рынке в целом....

100 советов админу в Telegram: Ссылки и файлы без текста в Telegram

Совет для пользователей Telegram о вреде добавления ссылок и файлов в каналы без текста...

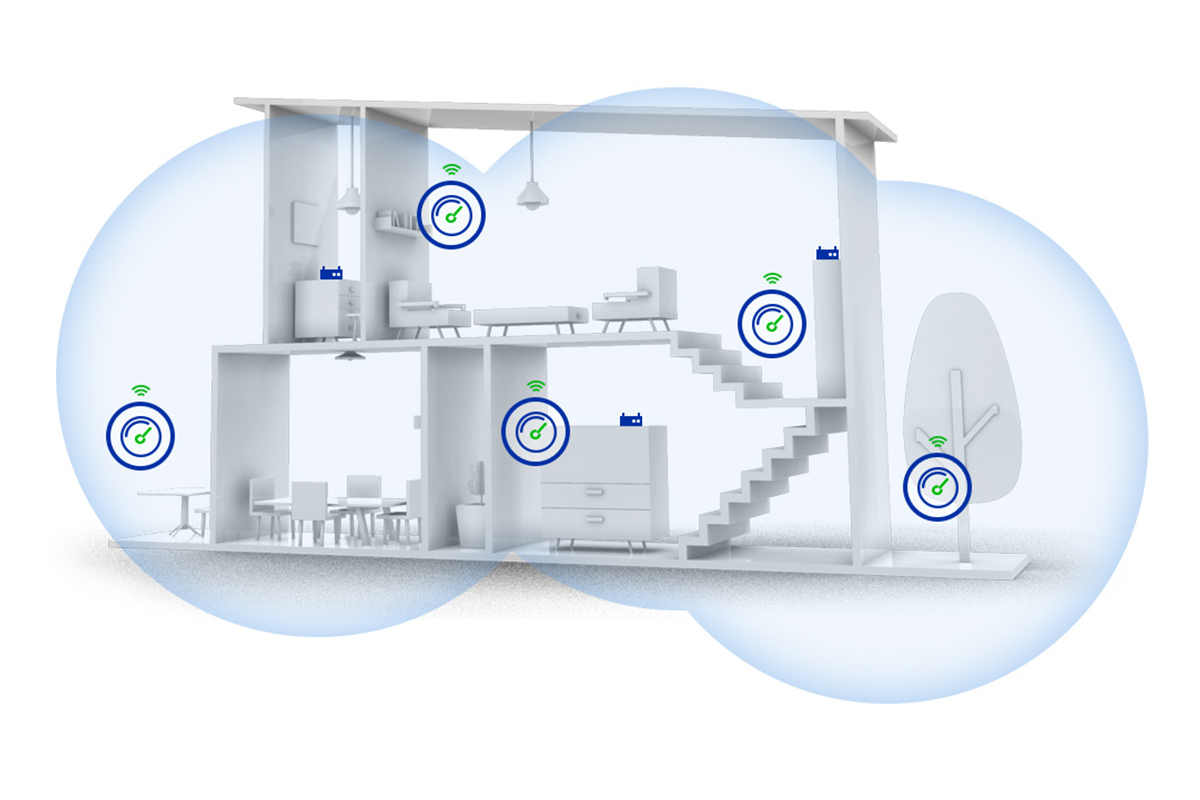

Mesh VS WiFi: что выбрать для беспроводной связи?

Когда я еще жил в многоквартирном доме, я сталкивался с проблемой низкой скорости в дальнем от роутера помещении. Ведь у многих роутер стоит в прихожей, куда провайдер дотянул оптику или UTP, и там же был поставлен типовой девайс. Еще хорошо, когда собственник меняет маршрутизатор на свой...

Сетевой мониторинг и выявления аномальной сетевой активности с помощью решений Flowmon Networks

В последнее время в Интернете можно найти огромное кол-во материалов по теме анализа трафика на периметре сети. При этом все почему-то совершенно забыли об анализе локального трафика, который является не менее важным. Данная статья как раз и посещена этой теме. На примере Flowmon Networks мы...

Обзор компактных беспроводных наушников с шумоподавлением - Sony WF-1000XM3

Самые компактные в мире наушники с работающей системой шумоподавления - много мелких нюансов и особенностей. Единственные в классе…...

Nobby 230: российский Xiaomi Qin 1S

Продвинутый кнопочный смартфон с функцией Wi-Fi роутера, приложениями WhatsApp и Facebook и необычной операционной системой Mocor 5 OS…...

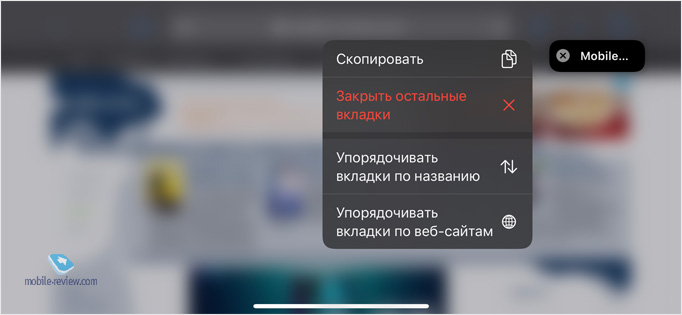

Небольшие и неочевидные, но полезные фишки iOS 13

Обзор всевозможных мелочей в iOS 13, о которых нужно знать пользователям iPhone…...

Firefox и Chrome позволяют использовать заголовок Alt-Svc для сканирования портов внутренней сети

Тришта Тивари(Trishita Tiwari) и Ари Трахтенберг(Ari Trachtenberg) из Бостонского университета опубликовали работу, показывающую новый метод атаки для сканирования портов на хостах внутренней сети пользователя или на локальном хосте(CVE-2019-11728). Атака осуществляется с помощью HTTP заголовка...

Решение задания с pwnable.kr 21 — horcuxes. Возвратно-ориентированное программирование и ROP-цепочки

В данной статье решим 21-е задание с сайта pwnable.kr, направленное на составление ROP-цепочки. Организационная информация Специально для тех, кто хочет узнавать что-то новое и развиваться в любой из сфер информационной и компьютерной безопасности, я буду писать и рассказывать о следующих...

Далее