Yubikey для дома и офиса

На приобретение Yubikey меня вдохновил Хабр материал из опубликованной ранее статьи. Может быть, и моё творчество способно вдохновить кого-то на подобные действия, и в результате будут появляться все новые и новые информационные блоки не раскрытых ранее областей применения подобных аппаратных...

Безопасность в компании: хоть в лоб, хоть по лбу

Когда-нибудь ты станешь немощен и слаб — Делай бэкап, давай делай бэкап, На случай, если укусит радиоактивный краб — Делай бэкап, давай делай бэкап! НТР Только не так! 31 марта весь айтишный мир готовится к 1 апреля. Нет, в компаниях не разрисовывают красным кетчупом пол, не обводят мелом контуры...

Сам себе РКН или родительский контроль с MikroTik (ч.3)

В конце 2021 года был опубликован цикл статей, посвящённый родительскому контролю на оборудовании MikroTik. Ранее были подробно рассмотрены организация DNS, работа Firewall Filter и Ip Kid-control, возможности маркировки трафика посредством Firewall Mangle для решения указанной задачи....

Выявление DoS атаки на Wi-Fi сеть

На китайских интернет-аукционах появилось громадное количество устройств для проведения различных атак на Wi-Fi протокол, например, Jammer. Каждый из нас может столкнуться с ситуацией, когда в настроенной и сданной в успешную эксплуатацию сети появляются проблемы, причины которых могут оказаться...

Да кому я нужен! Ещё раз доходчиво про защиту персональных данных

Обожаю свою френдленту в Facebook. Каждый квартал непременно появляются пафосные посты о запрете несчастному Марку забирать персональную информацию в свою метавселенную. Они непременно перемежаются фотографиями и многочисленными результатами тестов и микроиграми. Это же никак не затрагивает...

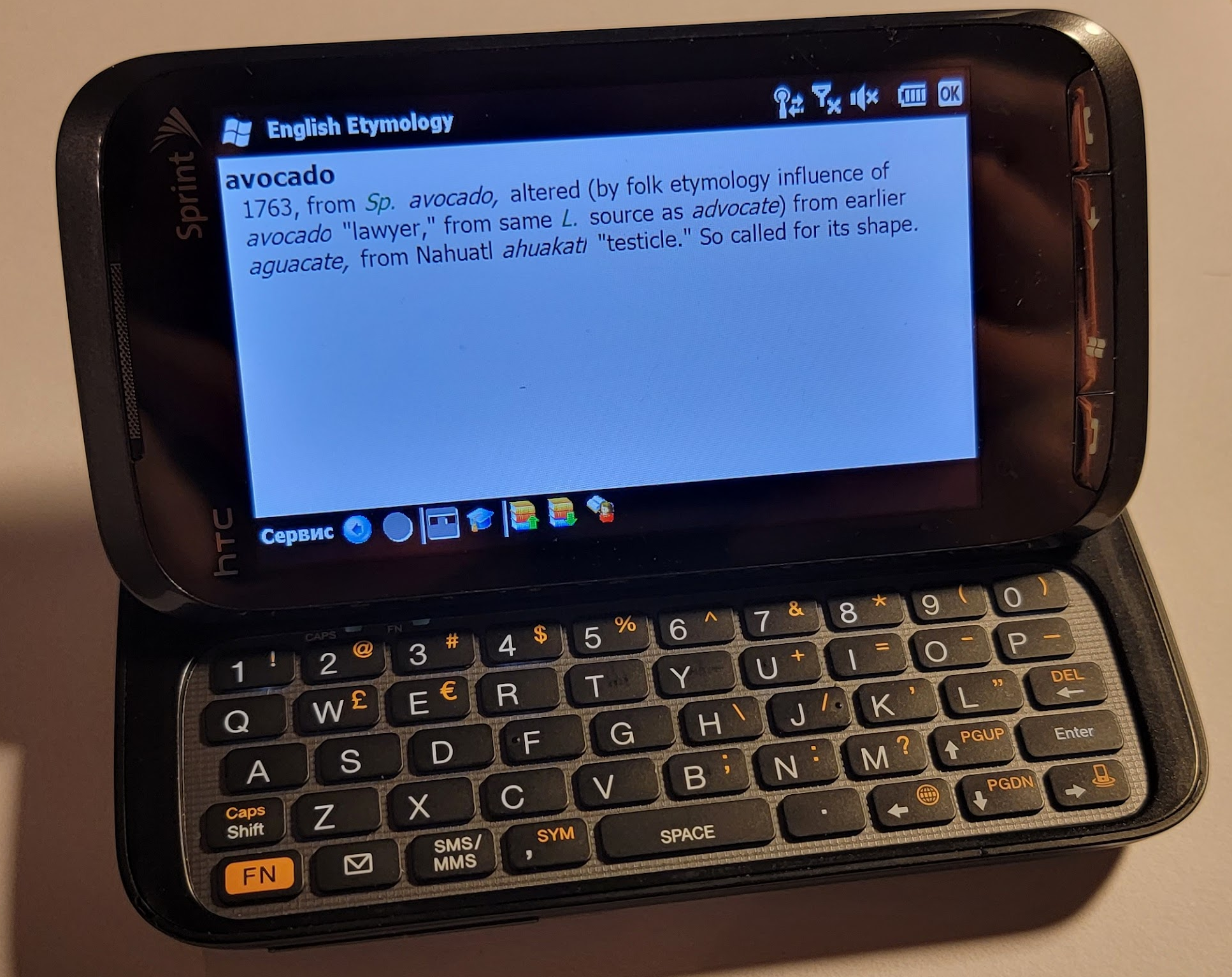

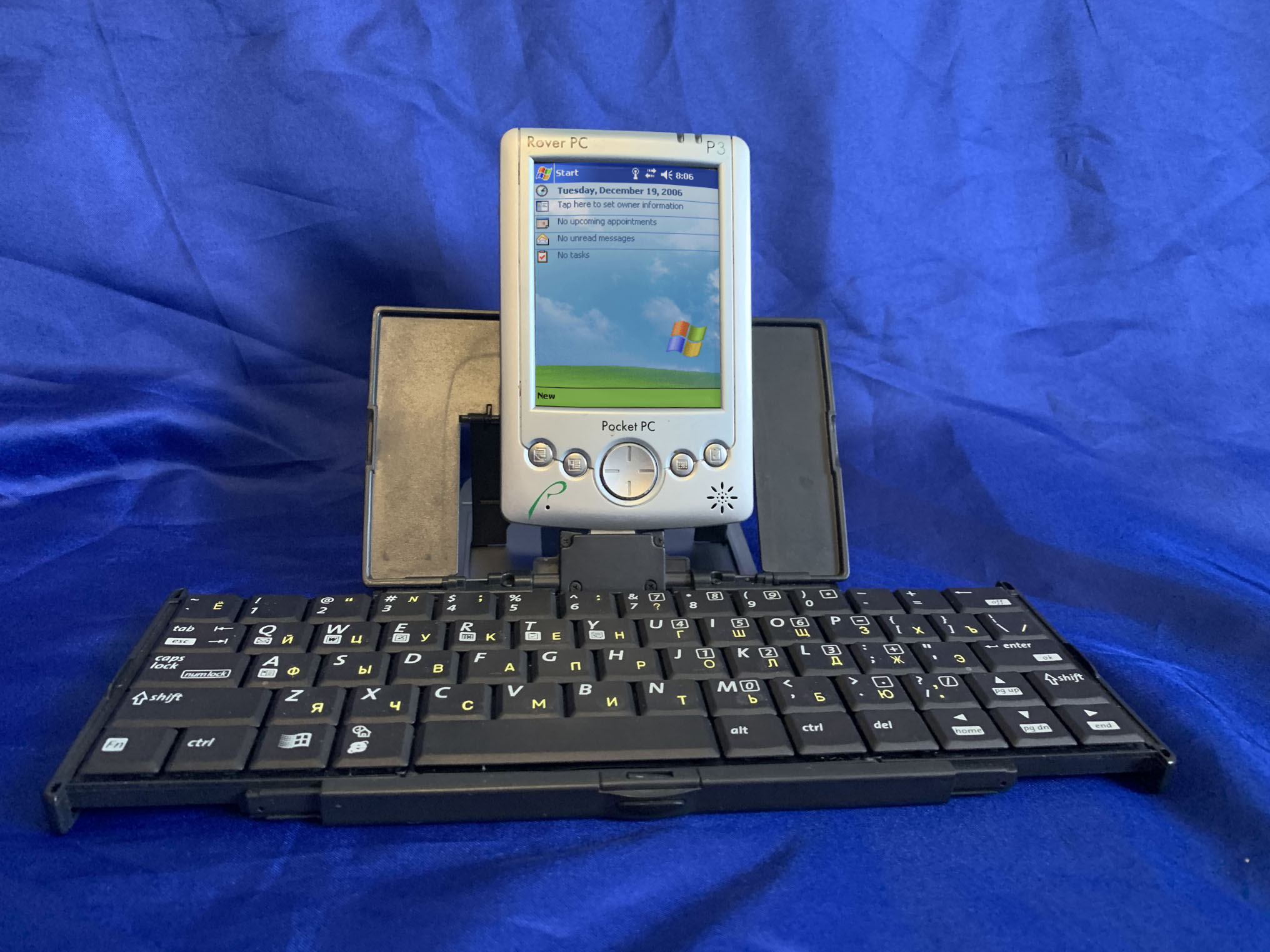

Гость из прошлого

У меня есть странное хобби: изучать английский язык. Я люблю закапываться в словари, сидеть и вычитывать этимологию какого-нибудь слова, досконально изучая его историю. Давным-давно, в 2005 году я купил себе Abby Lingvo CE. В то время я был заядлым Windows Mobile пользователем. Я сменил Qtek 2020i...

Хакаем CAN шину авто. VAG диагностический бортовой компьютер

С огромным увлечением исследую протоколы CAN шины и разрабатываю устройства взаимодействующие с автомобилем. У меня уже есть голосовое управление центральным замком, виртуальная панель приборов и даже мобильное приложение для моей Skoda Octavia A5. Теперь я решил разработать диагностический...

Сам себе РКН или родительский контроль с MikroTik (ч.2)

Вторая и заключительная статья в цикле организации родительского контроля на оборудовании MikroTik. Ранее подробно рассмотрены организация DNS, работа Firewall Filter и Ip Kid-control. В текущей части поговорим о прикладном применении маркировки трафика посредством Firewall Mangle, а также сделаем...

MikroTik saves children (часть 1)

Подготовленный ранее цикл статей, посвященный организации безопасности сетей, построенных на оборудовании MikroTik, вызвал определенный интерес у сообщества. В процессе обсуждения представленного материала стало понятно, что у некоторых пользователей подобное оборудование установлено дома (не...

Мой MikroTik – моя цифровая крепость (часть 4)

Статья является продолжением первой, второй и третьей частей, посвящённых организации практической безопасности сетей, построенных на оборудовании MikroTik. Ранее были рассмотрены общие рекомендации, безопасность уровней L1, L2 и L3, реализация централизованного логирования. Настало время...

Мой MikroTik – моя цифровая крепость (часть 3)

Статья является продолжением первой и второй частей, посвящённых организации практической безопасности сетей, построенных на оборудовании MikroTik. Ранее были рассмотрены общие рекомендации, безопасность уровней L1, L2 и L3. Настало время показать варианты реализации централизованного логирования....

Мой MikroTik – моя цифровая крепость (часть 2)

Статья является продолжением первой части, посвящённой организации практической безопасности сетей, построенных на оборудовании MikroTik. До этого уже даны общие рекомендации по настройке оборудования, а также подробно рассмотрены вопросы безопасности L1 и L2 уровней. В текущей части поговорим о...

Разработка Z-Wave бесшумного выключателя и автоматизация на балконе

Решился балкон переделать в рабочий кабинет. Фотографий ДО и ПОСЛЕ не будет, но я расскажу об автоматизации, которую там устроил. С самого начала планировал автоматическое управление теплым полом и освещением, а уже по окончанию ремонта решил добавить еще и сенсорную панель управления на стену....

Мой MikroTik – моя цифровая крепость (часть 1)

В статье рассмотрены различные подходы к организации практической безопасности сетей, построенных на оборудовании MikroTik, в том числе при помощи дополнительного открытого программного обеспечения, расширяющим имеющиеся штатные возможности, что в комплексе позволяет качественно администрировать...

Мир на ладони. Вспоминаем карманные компьютеры Pocket PC

В далёком 2004 году я работал журналистом сразу в нескольких периодических изданиях. По долгу службы мне приходилось частенько мотаться по командировкам и пресс-конференциям, участвовать в различных презентациях, работать на выставках, брать интервью. Нередко мне приходилось писать статьи «на...

[recovery mode] Что такое Core Scheduling и кому он будет полезен?

Не за горами выход новой версии ядра Linux 5.14. За последние несколько лет это обновление ядра является самым многообещающим и одно из самых крупных. Была улучшена производительность, исправлены ошибки, добавлен новый функционал. Одной из новых функций ядра стал Core Scheduling, которому посвящена...

Менеджер паролей с GPG шифрованием: настройка PASS на iOS + Git

Наверняка многим из вас знакомы работы Филиппа Циммерманна, а в частности, самая известная из них — PGP (Pretty Good Privacy — Почти Полная Конфиденциальность), опубликованная в далеком 1991 году. Изначально PGP как пакет программного обеспечения предназначался для шифрования электронной почты и до...

Кто копает под мой MikroTik?

В статье обобщены результаты работы honeypot на базе Cloud Hosted Router от MikroTik, поднятого на ресурсах отечественного провайдера RUVDS.com и намеренно открытого для посещения всему интернету. Устройство подвергалось многократному взлому со стороны известной с 2018 года малвари Glupteba....