Какие функции родительского контроля полезны на каждом этапе развития вашего ребенка (мнение родителя)

Родительский контроль — это функции технических устройств, позволяющие ограничить доступ ребенка в сеть, экранное время девайса, установить разрешение на использование приложений. Но что разрешать и что запрещать, на что опираться, принимая такие решения? Тема актуальна семьям, чья жизнь плотно...

Как я начал бояться вайб-кодинга, или почему мы доверяем ИИ больше, чем коллегам

Ещё год назад я смеялся над мемами про Copilot, который "пишет весь код за тебя". Теперь - я уже не смеюсь. Потому что вижу, как всё чаще код влетает в main почти без участия человека. Его не пишут - его принимают. Почти как оракульское послание. Это не всегда плохо. Но иногда - страшно. Читать...

[Перевод] Прочтите это, если планируете работать с Next.js

Выбор технологического стека для проекта — это важное решение, которое всегда имеет последствия. В больших корпорациях (в особенности) такой выбор зачастую предполагает, что придётся долгие годы придерживаться запланированного, и этот выбор в долгосрочной перспективе скажется на всей дорожной карте...

Как один разработчик предотвратил крупнейшую кибератаку: история взлома XZ Utils

Прошел ровно год с момента, когда мир с открытым ртом следил за расследованием одного из самых изощрённых бэкдоров в истории Linux. История с библиотекой xz Utils напоминала триллер: внедрение под реальным именем, доверие сообщества, закладки в коде — и случайное обнаружение в самый обычный рабочий...

[Перевод] Пять вещей, которые не стоит рассказывать ChatGPT

Не позволяйте вашем мыслям стать учебным материалом для ИИ — или всплыть в случае утечки данных. Неважно, какого чат-бота вы выберете: чем больше вы делитесь, тем полезнее он становится. Пациенты загружают результаты анализов для расшифровки, разработчики отправляют фрагменты кода для отладки....

Пять простых* задач по кибербезопасности для разработчика

Привет! Это Маша из AppSec Альфа-Банка. Я люблю, чтобы разработчикам было интересно, а продукты компании были безопасными. Наша команда безопасной разработки подготовила для вас примеры уязвимостей, которых можно избежать в своем коде. Мы показали примеры в виде задач, предложили решение и пути...

Несколько правил организации багатона по кибербезопасности

Привет! Это Маша из AppSec Альфа-Банка. Недавно мы провели первый (для себя) багатон по кибербезопасности, прошедший при совместной работе ИТ, AppSec, команд Внутрикома и DevRel. Главными целями были пропаганда безопасной разработки и сближение разработчиков и команды AppSec. Расскажем, как мы...

Tuna bastion — безопасный SSH доступ, альтернатива Teleport и HashiCorp Boundary

Мы продолжаем развивать нашу платформу для разработчиков и их команд. В этот раз мы снова наступили на грабли безопасности но уже в чаcти SSH доступа к серверам. Читать далее...

Исследование уязвимостей LLM-агентов: опыт Red Teaming

Привет, Хабр! Сначала об определениях. LLM Red teaming — практика тестирования больших языковых моделей (например, GPT), направленная на выявление уязвимостей, нежелательного поведения и способов их взлома (jailbreak). Суть в том, чтобы через специальные подсказки или методы обойти защитные...

Worst Practice Case: Как защитить богатство с помощью User-Hostile интерфейсов?

Хороший интерфейс должен помогать пользователю. А что, если я скажу, что иногда хороший интерфейс должен ему мешать? Звучит странно, но иногда проектировать цифровые продукты, которые раздражают, сбивают с толку и противоречат логике, — это не баг, а фича. Особенно если речь идёт о защите...

Настройка Firefox для анонимной и безопасной работы и серфинга

Всех приветствую читатели Хабра Сегодня я поведую о личном опыте настройки браузера Firefox (далее просто лиса, огнелис), причем настройки нацеленной на приватный и безопасный серфинг. И как всегда просьба не переходить на личности в комментариях, если вы обнаружили ошибку недочет или неточность,...

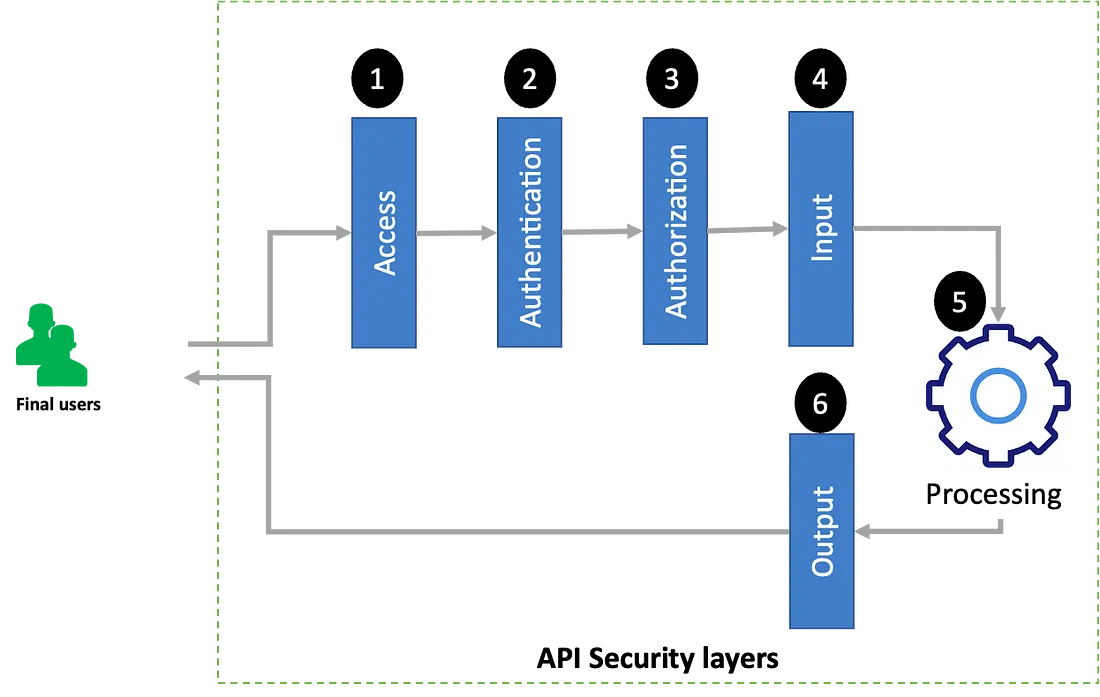

[Перевод] API Security Best Practices

Данная публикация - перевод серии постов Хассена Бельгасема - API Security Best Practices. Статья о том, как обеспечить безопасность API. API стал одним из фундаментальных элементов мобильных и веб-приложений, обеспечивая бесшовную коммуникацию между различными системами и сервисами. Однако,...

Как я «взломал» популярное приложение и добыл корпоративный токен OpenAI

Благодаря искусственному интеллекту, все больше энтузиастов запускают свои продукты без команды профессиональных разработчиков. Но давайте взглянем на ситуацию с другой стороны: какое качество у таких проектов и какие уязвимости они могут нести? Здесь я хочу разобрать реальный кейс - уязвимость в...

Почему не работает «Security through obscurity»

"Security through obscurity" (безопасность через неясность) — один из подходов информационной защиты систем. Этот подход подразумевает, что безопасность объекта можно обеспечить, сохранив в секрете принципы его внутреннего устройства. Злоумышленникам сложнее взломать систему, алгоритмы которой им...

Всё пропало! Google удалил хронологию пользователей с карт

Сервис Google - Maps Timeline позволял пользователям легко посмотреть историю своих перемещений на Гугл картах, с привязкой к посещённым местам, сделанным фотографиям. Сегодня Гугл убил его, а вместе с ним и историю моих путешествий за последние несколько лет... Поплакать вместе с автором......

Фундаментальная проблема TLS/SSL или как потерять доверие к доверенным центрам

Сегодня HTTPS считается де-факто стандартом для безопасного сёрфинга веб-страниц, но знаете ли вы о подводных камнях, на которые мы натыкаемся в самый неудобный момент? Сегодняшняя статья расскажет о самой главной из них, а так же о способе её исправления. Поехали!...

Установка+базовая настройка файерволла ufw. Базовая настройка и использование proxychains4 на Kali Linux

1 Proxychains4 В сегодняшней статье я покажу простейшие примеры использования файерволла на примере ufw а также настрою соединение с конечным сервером через прокси. И вновь повторюсь, что я пишу статью лишь для тех, кто только начал изучение Линукс, а не для тех кто уже гуру. Мои статьи скорее...

Зачем вашему проекту нужен java.policy?

Привет, меня зовут Валерия, я работаю Java-разработчиком в компании SimbirSoft. В этой статье я расскажу вам о java.policy: что это, зачем его использовать и как подключить к проекту. В некоторых проектах к исполняемому программному коду отдел информационной безопасности предъявляет повышенные...