Fbi Detected: Как я обнаружил агентов ФБР

В новом выпуске «Черной археологии датамайнинга» мы немного поиграемся в шпионов. Увидим, что может узнать обычный Data Specialist на основе открытых в сети данных. Всё началось со статьи на хабре, о том, что некий анинимный хакер делился слитыми в сеть данными агентов ФБР. Я получил эти данные, и...

VolgaCTF 2016 поднимает паруса

Многие читатели уже знают о командных соревнованиях по компьютерной безопасности или CTF. На Хабре есть несколько статей, посвященных таким соревнованиям (habrahabr.ru/post/64216, habrahabr.ru/post/263473, habrahabr.ru/post/252303). Для тех, кто читает об этом впервые: CTF (Capture the flag) –...

Конкурс CityF: битва между хакерами и безопасниками

Через два месяца состоится шестой форум Positive Hack Days. Уже во всю идет подготовка к мероприятию: объявлена первая группа докладчиков и близится к концу вторая волна Call For Papers, стартовал прием заявок на Young School и конкурс киберпанковских рассказов «Взломанное будущее». Теперь мы рады...

[Из песочницы] Alipay — One Click Checkout: стоит ли нам беспокоиться?

Алиэкспресс — одна из самых популярных торговых площадок, открывающая мир китайских товаров для покупателей с любой точки мира. Небольшое отступление про Алипэй для того, чтобы рассмотреть найденную проблему в системе безопасности. Алипэй (компания Алибабы) является платежным сервисом, который...

Обзор антивируса 360 Total Security

Данный обзор посвящён бесплатному антивирусу 360 Total Security. Цель этой статьи — показать его функциональность и продемонстрировать, как он ведёт себя в реальных условиях. Но для начала давайте посмотрим на то, что он умеет. Читать дальше →...

IBM поможет ликвидировать последствия кибератак

Если с атаками бороться умеют многие, то ликвидировать последствия успешно проведенной кибератаки могут единицы Корпорация IBM приобрела компанию Resilient Systems, работающей в сфере информационной безопасности. Соответственно, все технологии этой компании стали активом IBM. Сейчас, используя...

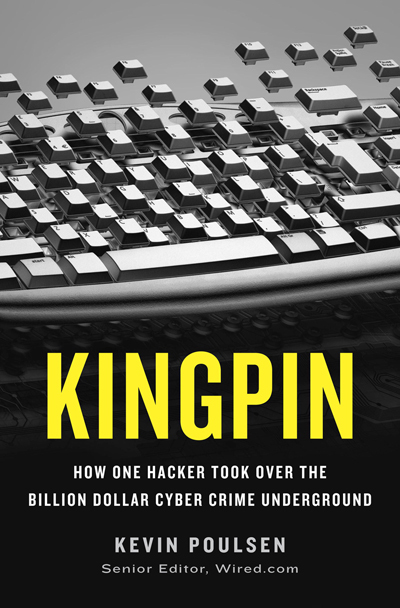

Подпольный рынок кардеров. Перевод книги «KingPIN». Глава 31. «Суд»

В 31 главе описывается кейс, как спецслужбы вычисляют кардеров по метаданным. Кевин Поулсен, редактор журнала WIRED, а в детстве blackhat хакер Dark Dante, написал книгу про «одного своего знакомого». В книге показывается путь от подростка-гика (но при этом качка), до матерого киберпахана, а так же...

Основные угрозы безопасности сайта

Безопасность веб-приложений — один из наиболее острых вопросов в контексте информационной безопасности. Как правило большинство веб-сайтов, доступных в Интернете, имеют различного рода уязвимости и постоянно подвергаются атакам. В статье будут рассмотрены основные угрозы информационной безопасности...

[Перевод - recovery mode ] Название нового домена Active Directory

Когда вы продумываете название нового домена Active Directory, нужно подходить к этому серьезно, как к имени вашего первого ребенка. Конечно, это шутка, но тема очень важна. Для тех, кто не прислушался к такому совету, скоро здесь появится инструкция о том, как переименовать домен. Читать дальше...

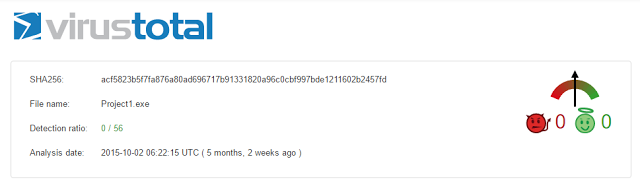

Обходим антивирус при помощи десяти строк кода

Специалист по информационной безопасности под ником evasiv3 опубликовал на прошлой неделе запись в своем блоге, в которой рассказывается о том, как можно обойти любой антивирус при помощи десяти строк кода. Изначально Evasiv3 планировал написать огромный пост о способах обхода антивирусной защиты,...

[recovery mode] Вебинар «Соответствие Parallels VDI требованиям регуляторов по информационной безопасности»

Компания IBS приглашает 24 марта в 12.00 (мск) на вебинар «Соответствие Parallels VDI требованиям регуляторов по ИБ» Не секрет, что в России достаточно много требований в сфере информационной безопасности, которые трудно учесть при создании виртуальной среды и, при этом, выполнить потребности...

Исследование: Считавшаяся «неуязвимой» память DDR4 подвержена уязвимости Rowhammer

Американские исследователи из компании Third I/O на состоявшейся в Китае конференции Semicon China представили доклад, в котором рассказали о том, что уязвимости Rowhammer подвержены и чипы DDR4. Ранее считалось, что память этого типа не подвержена данной уязвимости, которую весной 2015 года...

Security-ресерчеры продемонстрировали полнофункциональный эксплойт для Android

Исследователи израильской компании NorthBit продемонстрировали один из первых экспериментальных полнофункциональных эксплойтов для Android всех версий до 5.1. Эксплойт основан на уже закрытой обновлением Nexus Security Bulletin — September 2015 уязвимости с идентификатором CVE-2015-3864...

woSign продолжение китайской халявы (хоть и не такой большой как раньше)

Некоторое время назад на хабре появилась новость о том, что Китайская компания WoSign изменила политику раздачи бесплатных сертификатов и позволяла выпустить сертификат только на один год и только на один домен. Что ж, теперь условия поменялись в лучшую сторону. Подробности под катом. Читать дальше...

Security Week 11: трояны на iOS без джейлбрейка, утечка в American Experess, кража учеток Steam

На этой неделе произошло следующее: — Исследователи Palo Alto раскрыли довольно сложную с технической точки зрения, но действующую схему протаскивания вредоносных программ на айфоны и айпады без использования джейлбрейка. Хотя методу не суждено стать массовым, он еще раз показывает, что защита у...

Популятрый плагин для WordPress содержит в себе бэкдор

Специалисты в области информационной безопасности нашли бэкдор в плагине для WordPress, который вносил изменения в основные файлы платформы с целью дальнейшей авторизации и кражи пользовательских данных. Первые признаки наличия бэкдора были замечены сотрудниками компании Sucuri, работающей в...

Динамическая верификация кода – минимизация риска мошенничества при сохранении удобства совершения покупок онлайн

Технология Динамической верификации кода (DCV) – это прорыв в международной борьбе в карточным мошенничеством, т.к. оно обеспечивает безопасность CNP-транзакций на высочайшем уровне. По статистике, 70% мошенничества на рынке EMV-карт являются CNP-фродом. Как же именно решение DCV защищает...

Критические уязвимости DNS-сервера BIND позволяют удаленно отключать его и проводить DoS-атаки

В популярном DNS-сервере BIND обнаружены критические уязвимости. Их эксплуатация может открывать злоумышленникам возможности для проведения DoS-атаки а также удаленно останавливать его работу. Информация об уязвимостях была опубликована специалистами компании ISC, под лицензией которой...