Заметки с конференции Interop Las-Vegas 2016 по теме сетевой безопасности

What's next for network security, или исчезновение «железного» сегмента в эру мобильных технологий, облачных сервисов и интернета вещей, и его влияние на принципы ИБ. Ниже представлена вольно переведенная нами выдержка из выступлений участников независимой технологической конференции Interop,...

Закрывается продажа билетов на PHDays VI

До старта международного форума по практической безопасности Positive Hack Days остались считанные дни. У вас есть последний шанс принять участие. Билеты в продаже до 13 мая — купить их можно на странице runet-id.com/event/phdays16. Напоминаем, что PHDays VI состоится 17 и 18 мая 2016 года в Центре...

Интересный способ доставки зловредов или как «хакеры» взламывают «мошенников»

Недавно читал статью о поиске информации в документах, загруженных в документы Вконтакте. Начал руками вводить ключевые слова «паспорт», «скан» и обнаружил целую кучу архивов с вирусами (скрин), предназначенных для тех, кто ищет документы по определенным запросам (результаты проверки virustotal)....

Ищем уязвимости с помощью google

Любой поиск уязвимостей на веб-ресурсах начинается с разведки и сбора информации. Разведка может быть как активной — брутфорс файлов и директорий сайта, запуск сканеров уязвимостей, ручной просмотр сайта, так и пассивной — поиск информации в разных поисковых системах. Иногда бывает так, что...

Средства сбора данных в компьютерно-технической экспертизе

В этой статье я расскажу о некоторых особенностях различных способов создания копий (образов) носителей информации в компьютерной криминалистике (форензике). Статья будет полезна сотрудникам отделов информационной безопасности, которые реагируют на инциденты ИБ и проводят внутренние расследования....

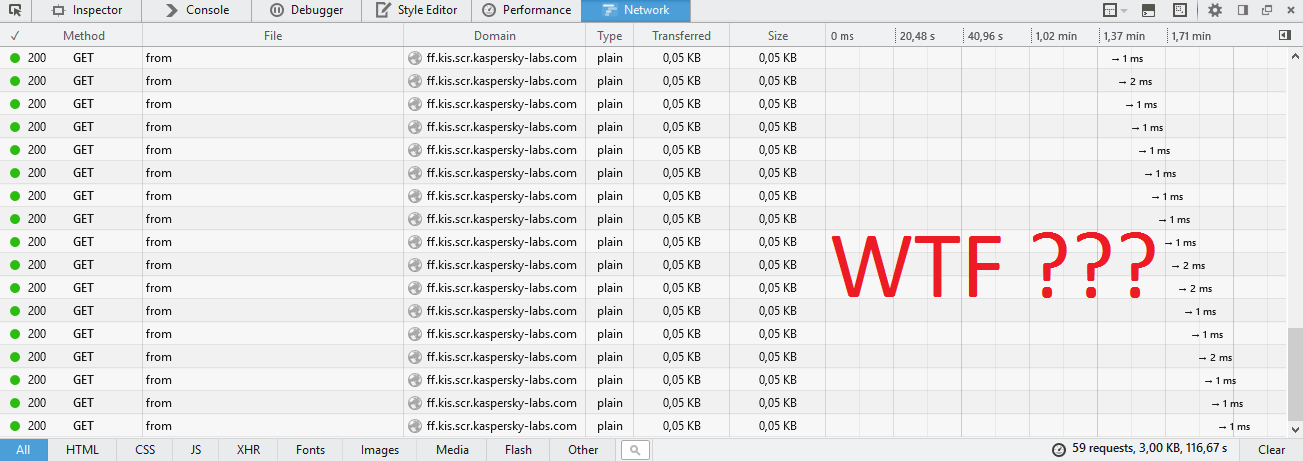

Как отключить инъекцию скрипта ff.kis.scr.kaspersky-labs.com при использовании Kaspersky Internet Security 2016

Если у вас установлен антивирус Kaspersky Internet Security 2016, вы, вероятно, неоднократно сталкивались с инъекцией скрипта ff.kis.scr.kaspersky-labs.com/USER_ID/main.js в код страниц браузера. Если для рядового пользователя ничего страшного в этом, наверное, нет, то для веб-разработчика...

Security Week 18: VirusTotal за справедливость, уязвимость в Android, утечка токенов Slack

Начнем выпуск с совсем свежей новости, которая, впрочем, имеет лишь косвенное отношение к ландшафту угроз. 4 мая в блоге сервиса VirusTotal, ныне принадлежащего Google, появилась внешне неприметная запись. Сервис, позволяющий агрегировать информацию о вердиктах различных антивирусных движков,...

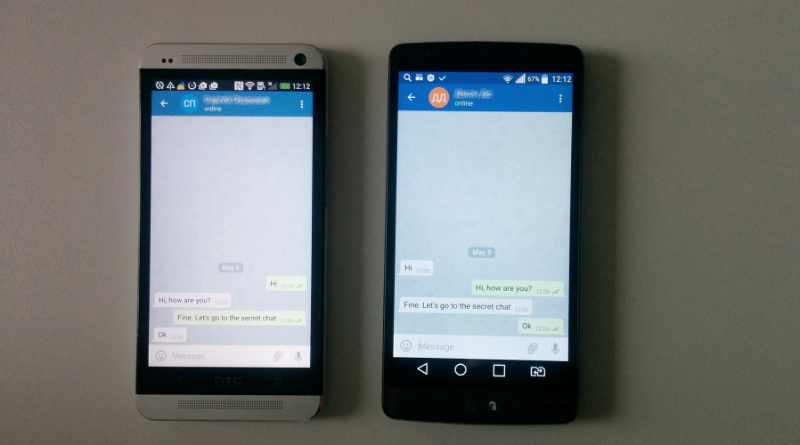

Как взломать Telegram и WhatsApp: спецслужбы не нужны

На прошлой неделе общественность взбудоражила новость о причастности спецслужб к взлому Telegram опозиционеров. На протяжении своего существования человечество все необъяснимое пыталось объяснить с помощью высших сил – Богов. В наше время все непонятные вещи объясняют происками спецслужб. Мы решили...

Серьезная уязвимость прокси-сервера Squid позволяет «отравить кэш»

Цзянь-Цзюнь Чэнь (Jianjun Chen) — аспирант китайского Университета Цинхуа — обнаружил опасную уязвимость в популярном прокси-сервере Squid. Как ему удалось выяснить, система не соответствует стандарту RFC 7230, а также некорректно работает при парсинге и обработке заголовка Host в HTTP-запросах. В...

С днем шифровальщика (восклицательный знак)

5 мая 1921 года была создана служба криптографии и шифрования. В этом же году Эйнштейн получил нобелевку «За заслуги перед теоретической физикой и особенно за открытие закона фотоэлектрического эффекта», была создана организация «Госстрах», а Гитлер стал председателем NSDAP. Я поспрашивал коллег из...

В I квартале 2016 года ежедневно идентифицировались 227 000 образцов вредоносных программ

PandaLabs, антивирусная лаборатория компании Panda Security, изложила в своем ежеквартальном отчете основные события кибер-безопасности за первые три месяца 2016 года, показав также статистику вредоносных программ и кибер-атак за указанный период времени. Уровень создания вредоносных программ...

[Из песочницы] Easy Hack: Java application

Время от времени пентестерам приходится сталкиваться с Java-приложениями. Это могут быть различные серверы, клиенты или просто десктопные программы. И иногда возникает необходимость «пропатчить» такое приложение. Зачем это нужно? Каждый случай возникновения такой необходимости уникален. К примеру:...

[Из песочницы] Администраторы групп в vk всегда были в открытом доступе

Ранее я уже писал один пост на geektimes о том, что истинно анонимных пабликов в ВК не было до 29.10.14. Но как оказалось, я ошибался на счет даты. И не до конца осознал всю суть существующей проблемы анонимности. Читать дальше →...

Краткий курс от ESET по проектированию малвари

Хочешь верь, а хочешь — нет, но дело было так. В одной из контор, куда я был приглашен в качестве консультанта, уже давно заняты поисками «вменяемого» антивируса (уже предвижу на некоторых лицах ядовитые улыбки), а потому решились они снять пробы с ESET Smart Security. И вроде бы все ничего. До...

Интернет пчел, или Зеленое будущее M2M приложений

Все обсуждение вокруг феномена Интернета вещей обычно сводится к тем потенциальным преимуществам для бизнеса и к тем удобствам для пользователей, которые предлагают наши интеллектуальные устройства и объекты, окружающие нас в повседневной жизни. При этом многие аналитики не исключают вероятности...

Множество уязвимостей в ImageMagick, одна из которых ведёт к RCE

Несколько часов назад Ryan Huber из отдела безопасности Slack анонсировал некую критическую уязвимость в софте, используемом множеством сайтов. Этим софтом оказался ImageMagick — популярный пакет для обработки изображений. Краткая информация об уязвимостях размещена на сайте imagetragick.com. Да,...

Опасный target="_blank"

Большинство создают внешние ссылки через target="_blank" и не знают одного интересного нюанса — страница, на которую мы попадем таким образом, получит частичный контроль над ссылающейся на нее страницей через js свойство window.opener. Через window.opener.location мы сможем сделать редирект на, к...

Разбор заданий с Google CTF 2016: Mobile

Intro Вчера закончились впервые организованные Google`ом соревнования по захвату флага — Google Capture The Flag 2016. Соревнования длились двое суток, за время которых нужно было выжать из предлагаемых тасков как можно больше флагов. Формат соревнования — task-based / jeopardy. Как заявил гугл,...