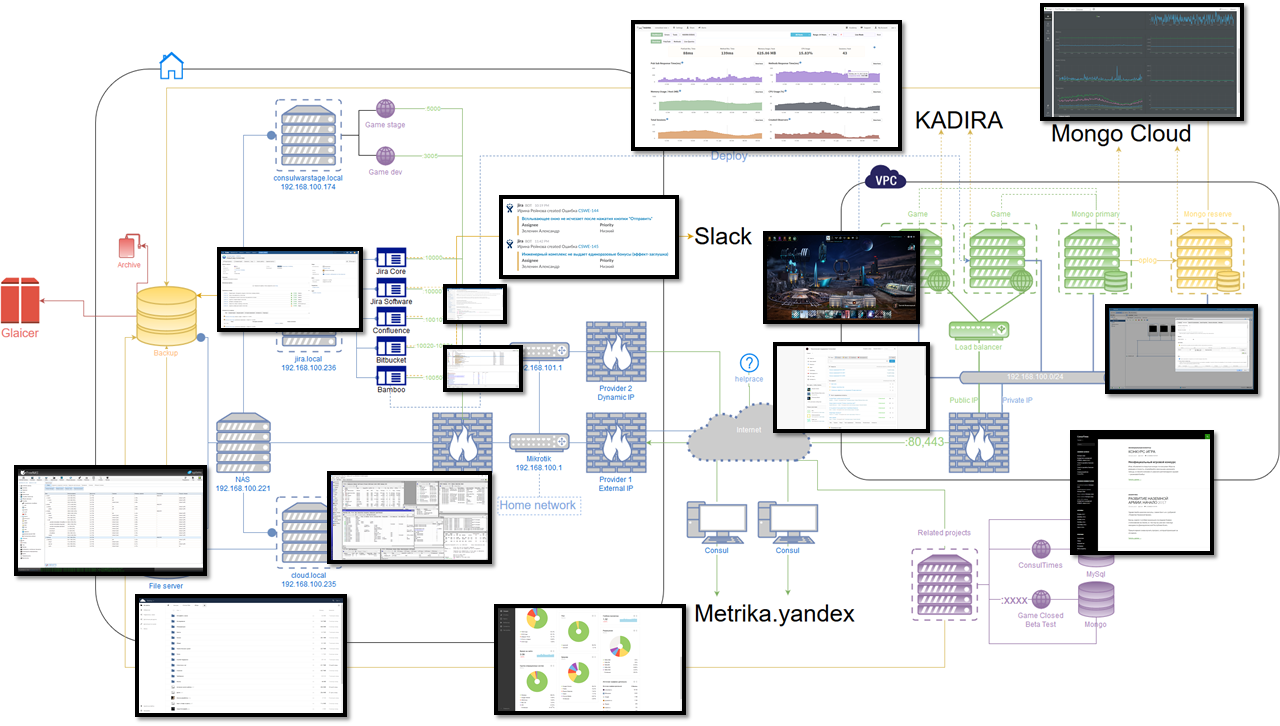

Инфраструктура онлайн игры

Здравствуйте, меня зовут Александр Зеленин, и я на дуде игрец веб-разработчик. Полтора года назад я рассказывал о разработке онлайн игры. Так вот, она немного разрослась… Суммарный объём исходного кода превысил «Войну и мир» вдвое. Однако в данной статье я хочу рассказать не о коде, а об...

Множественные уязвимости в последних версиях CMS 1С-Битрикс. Видео атаки

В своей работе по обеспечению ИБ сайтов, мы исследуем проблемы безопасности популярных в России систем управления веб-проектами. CMS 1С-Битрикс – является лидером в этой области, поэтому этой системе уделяется повышенное внимание. Для актуального на сегодня исследования безопасности, была выбрана...

Security Week 01-02: уязвимость в box.com, фишинг паролей в PDF, атаки на MongoDB

Пока редакция еженедельных дайджестов по безопасности пребывала в постновогодней прострации, по ландшафту угроз ароматным потоком растекался поток политики. Кибербезопасности в новостных заголовках и высказываниях политиков было очень много, но не будем поддаваться на провокации: чего-то влияющего...

[Перевод] Простая и ужасающая история о шифровании

Это будет история об открытом ПО, доверии и ответственности. Задача и её решение Как-то раз мне понадобилось добавить в своё приложение на Ruby симметричное шифрование. Алгоритм AES показался мне хорошим выбором и я решил найти библиотеку шифрования с поддержкой этого алгоритма. Поскольку я писал...

IDOR на сайте подержанных авто, кража данных 25 000 пользователей

Увидел рекламу сайта, который занимается продажей подержанных машин, назовем его example.com, чтобы не портить репутацию ресурса, решил протестировать его на наличие уязвимостей. Обнаружил несколько не критических и одну критическую. Это iDOR в личном кабинете, в редактировании личных данных....

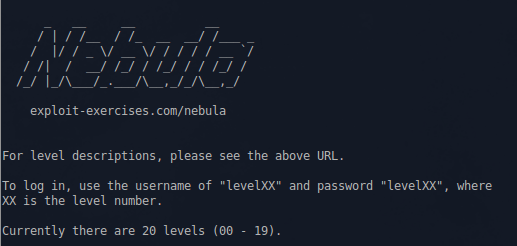

Exploit Exercises или ещё один сайт для любителей VulnHub

Всем доброго времени суток, спасибо, что читаете мои райтапы. Сегодня речь пойдёт ещё об одном сайте, который похож на VulnHub. Это Exploit Exercises. Несмотря на небольшое количество виртуалок, и их относительно давнюю публикацию, почерпнуть что-то новое можно и там. Тем более это компенсируется...

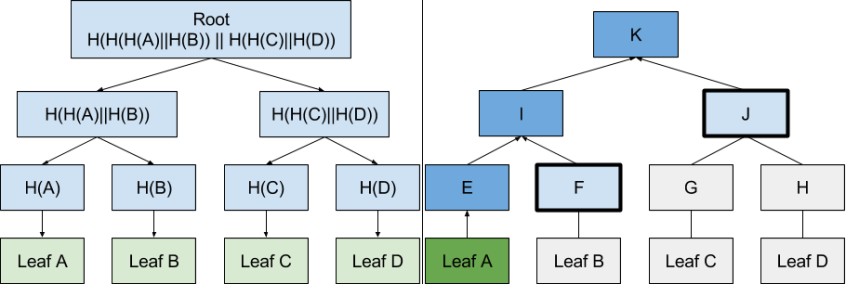

Google запускает Key Transparency, инструмент для подтверждения криптоключей

Надёжная криптография — основа современного интернета. Без криптографии нет безопасной связи, теряется возможность совершения надёжных транзакций в интернете. Мы не можем доверять даже собеседнику, если не установили защищённое соединение. По мнению Google, в нынешней инфраструктуре публичной...

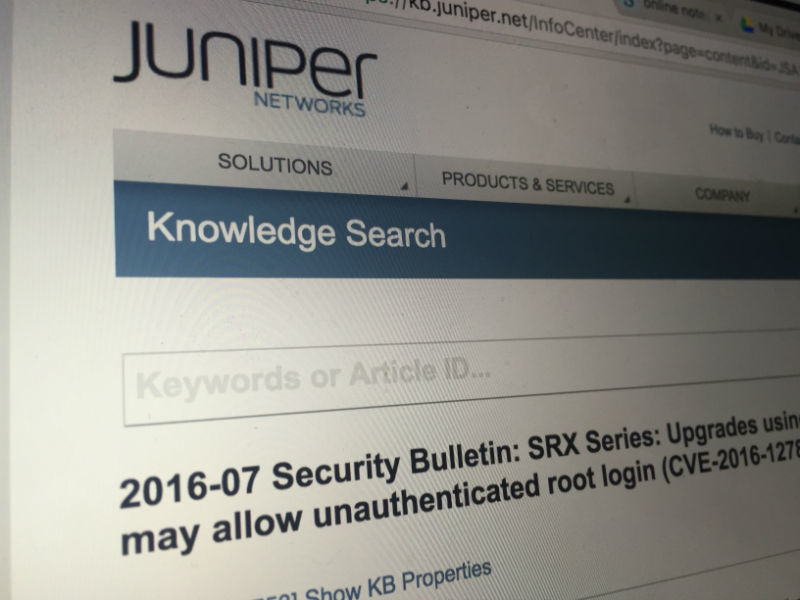

Обновление для межсетевых экранов Juniper открывает несанкционированный root-доступ к устройствам

Компания Juniper предупреждает пользователей своих межсетевых экранов SRX о том, что выпущенное системное обновление содержит критическую уязвимость в результате которой возможен несанкционированный root-доступ к устройствам. Уязвимы все системы, пользователи которых использовали команду «request...

Как PVS-Studio ищет ошибки: методики и технологии

PVS-Studio — статический анализатор исходного кода для поиска ошибок и уязвимостей в программах на языке C, C++ и C#. В этой статье я хочу дать обзор технологий, которые мы используем в анализаторе PVS-Studio для выявления ошибок в коде программ. Помимо общей теоретической информации я буду на...

[recovery mode] Информационная безопасность на мобильных устройствах – взгляд потребителей

Мобильные устройства стремительно становятся основным способом нашего взаимодействия с окружающим миром – возможность постоянно оставаться на связи является неотъемлемой частью нашей сегодняшней жизни, наши телефоны и всевозможные носимые устройства расширяют наши возможности при покупке продуктов,...

Браузеры и app specific security mitigation. Часть 3. Google Chrome

Мы продолжаем цикл статей о механизмах защиты браузеров от эксплойтов: Введение Internet Explorer & Edge Давайте заглянем под капот браузера Chrome и выясним, что есть в его анти-эксплоит арсенале. Читать дальше →...

[Из песочницы] Уязвимость Viber, позволяющая прослушивать чужой разговор

На возможность прослушивания чужих разговоров в Viber я наткнулся случайно еще в начале октября 2016 года. Уязвимость мне показалась не слишком приятной, поэтому я связался со службой поддержки и описал алгоритм для воспроизведения нестандартного поведения мессенджера. Пишу данную публикацию в...

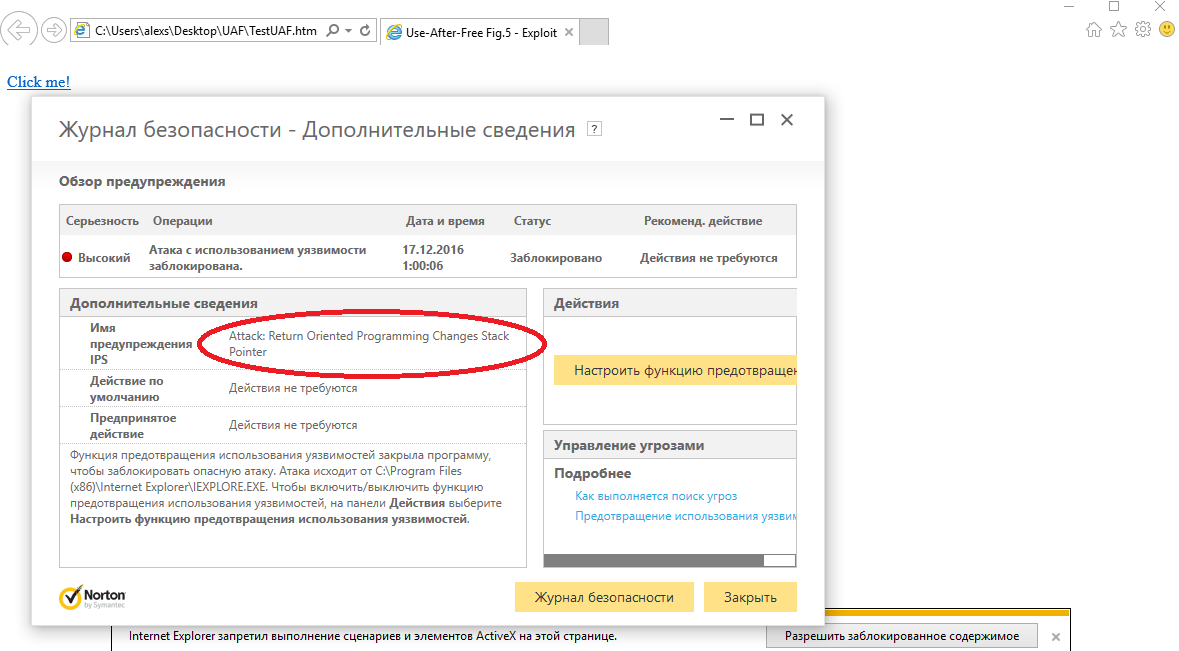

Как не надо делать защиту от эксплойтов на примере Norton Security

Зимним вечером придя с работы, захотелось мне проверить работоспособность своей старой лабы (2012 года) на тему эксплуатации Use-After-Free в ActiveX под Internet Explorer . Собственно на новом ноуте у меня была Windows 10, и последний последний IE со всеми этими вашими isolated heap и тд. И вот я...

Как использовать SELF XSS в формах входа/восстановления пароля/регистрации

Добрый день. В этой статье я расскажу, как правильно эксплуатировать SELF XSS, чтобы получить за неё деньги в баг баунти или взломать пользователя/админа. Я писал эту статью полгода назад в своём блоге на wordpress для англоязычных пользователей, решил её написать на русском здесь. Уверен, что это...

[Из песочницы] Iframe injection и XSS на более чем 20 000 сайтах alexarank

Я независимый исследователь безопасности securityz.net, первое место в bug bounty ПриватБанка. Решил пройтись по топу alexarank, начал искать уязвимости на gismeteo.ua (20 место). Произошел редирект на русскую версию (www.gismeteo.ru/soft/), обратил внимание на тех.поддержку. Читать дальше →...

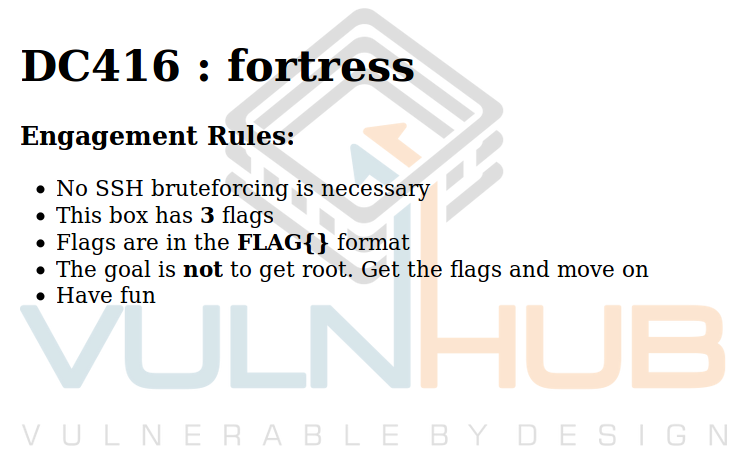

VulnHub: Разбираем самый короткий квест DC416 Fortress

Продолжаем разбор CTF с конференции DefCon Toronto's. Задания предоставлены командой VulnHub, за что им огромное спасибо. На этот раз остановимся на небольшом DC416 Fortress, тут всего 3 флага. Так что будет не сложно. Ниже, вы можете ознакомиться с предыдущими разборами: DC416 Dick Dastardly...

Обнаружение в коде дефекта «разыменование нулевого указателя»

Этой статьей мы открываем серию публикаций, посвященных обнаружению ошибок и уязвимостей в open-source проектах с помощью статического анализатора кода AppChecker. В рамках этой серии будут рассмотрены наиболее часто встречающиеся дефекты в программном коде, которые могут привести к серьезным...

Хакеры атакуют MongoDB: число скомпрометированных систем превысило 27 000

В СМИ попала информация о масштабной волне кибератак, жертвами которых становятся администраторы систем, использующих MongoDB. Злоумышленники получают к ним доступ, а затем удаляют данные из уязвимых или неверно настроенных систем, после чего требуют выкуп. Читать дальше →...