Зачем выставлять в Интернет интерфейс управления или атака на Cisco Smart Install

Недавно Cisco узнала о некоторых хакерских группировках, которые выбрали своими мишенями коммутаторы Cisco, используя при этом проблему неправильного использования протокола в Cisco Smart Install Client. Несколько инцидентов в разных странах, в том числе некоторые из которых касаются критической...

Массированная атака на Cisco

Сегодня (в пятницу) вечером дважды получили уведомление о атаке на маршрутизаторы Cisco. В результате успешной атаки удаляется конфигурация. Читать дальше →...

Мессенджеры, пора делать следующий шаг

В последние пару лет, мессенджеры изменили привычный ход потребления контента, whatsapp, telegram, viber, простите. Теперь весь контент сосредоточен в них, аудитория растет дикими темпами, они многое изменили, но самое главное — им еще предстоит — способ доставки контента, а если точнее — P2P CDN....

[Перевод] Манипуляция поисковой выдачей Google

Исследователь Tom Anthony обнаружил сверхкритичную уязвимость в поисковом механизме Google, способную влиять на поисковую выдачу. Компания «исправляла» уязвимость полгода и выплатила за нее всего лишь $ 1337. Читать дальше →...

[Перевод] Конференция DEFCON 22. «Вооружение Ваших домашних питомцев. Боевая Киска и отказ от служебной собаки». Джен Бренсфилд

Добрый день, DEFCON! Я рад присутствовать здесь. Меня зовут Джен Бренсфильд, я главный инженер по безопасности компании Tenacity и очень люблю свою работу, поэтому, когда наступает уик-энд, я просто не могу дождаться утра понедельника! Сегодня я расскажу Вам о том, как вооружить свою кошку, это...

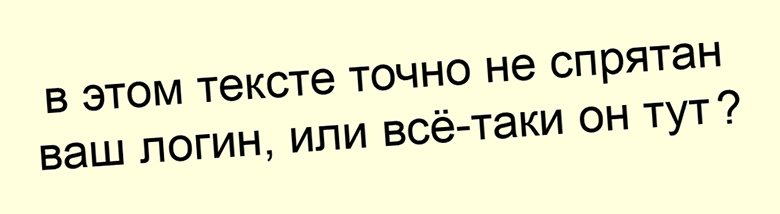

[Перевод] Осторожнее с копипастом: фингерпринтинг текста непечатаемыми символами

Не хотите читать? Посмотрите демо. Символы нулевой ширины — это непечатаемые управляющие символы, которые не отображаются большинством приложений. Например, в это предложение я вставил десять пробелов нулевой ширины, вы это заметили? (Подсказка: вставьте предложение в Diff Checker, чтобы...

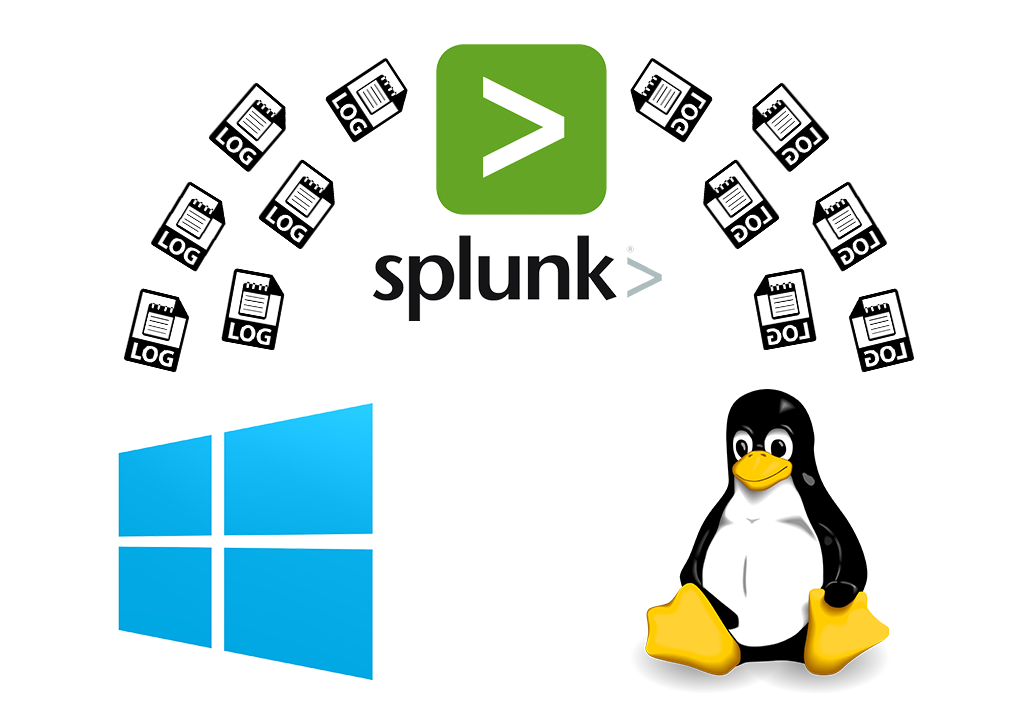

Splunk – Установка агентов и загрузка логов Windows и Linux

Нам часто задают вопросы о том, как загрузить различные данные в Splunk. Одними из самых распространенных источников, представляющих интерес, оказались логи Windows и Linux, которые позволяют отслеживать неполадки операционных систем и управлять ими. Загружая данные в Splunk, Вы можете...

[Перевод] Конференция DEFCON 23. «Как я сбивал назойливый дрон соседского ребёнка». Майкл Робинсон

Большое спасибо за то, что пришли меня послушать! То, о чём я буду говорить, отличается от выступлений предыдущих спикеров. Сначала я хочу поблагодарить людей, которые помогали мне в подготовке этого выступления. Некоторые из них смогли тут присутствовать, некоторые нет. Это Алан Митчел, Рон...

Клавиатура — устройство вывода?

Исследования — это неотъемлемая часть моего рабочего процесса. Я исследую ПО, исходные коды, ОС, железки — все, до чего дотянутся руки (ну или руки начальства, тут как повезет). Но не все исследования проводятся по заказу, иногда что-то просто делаешь для души (что, наша компания в общем-то...

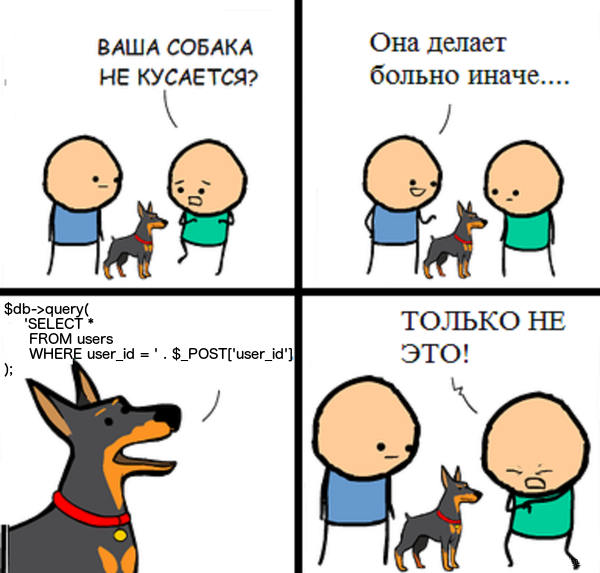

[Перевод] Книга «Безопасность в PHP» (часть 2). Атаки с внедрением кода

Книга «Безопасность в PHP» (часть 1) В списке десяти наиболее распространённых видов атак по версии OWASP первые два места занимают атаки с внедрением кода и XSS (межсайтовый скриптинг). Они идут рука об руку, потому что XSS, как и ряд других видов нападений, зависит от успешности атак с...

Разница в подходах к ИБ у «нас» и у «них» (на примере DLP)

Современная DLP-система — огромный комбайн, которым можно пользоваться очень по-разному. Разработчики DLP-систем еще пару лет назад оказались в таком положении, что у всех у них получился приблизительно одинаковый продукт, который нужно как-то развивать, но не совсем понятно куда. Примерно тогда...

Арестован лидер кибергруппировки, похитившей из банков по всему миру более 1 млрд евро

Полиция Испании арестовала предполагаемого лидера кибергруппировки, которая ответственна за проведение атак Anunak, Carbanak и Cobalt. Злоумышленники чаще всего атаковали банки. Потери от их деятельности превысили миллиард евро. Читать дальше →...

Основной инстинкт бизнеса: грани корпоративной безопасности

Вы когда-то пробовали внедрить в компании новые регламенты и инструкции? Если да, то наверняка знаете, какая буря возмущения обрушивается со стороны коллектива. Как минимум, вас начинают тихо ненавидеть, как максимум — появляются сплетни, какие-то немотивированные заявления об уходе и общая паника....

Удостоверяющий Центр на базе OpenSSL, SQLite3 и Tcl/Tk

Если прогуляться по просторам Хабрахабра, то можно найти различные публикации на тему создания цифровых сертификатов, организации Центров сертификации (ЦС) или даже Удостоверяющих Центров (УЦ) на базе OpenSSL. В основном эти статьи в той или иной мере полноты описывают использование либо утилиты...

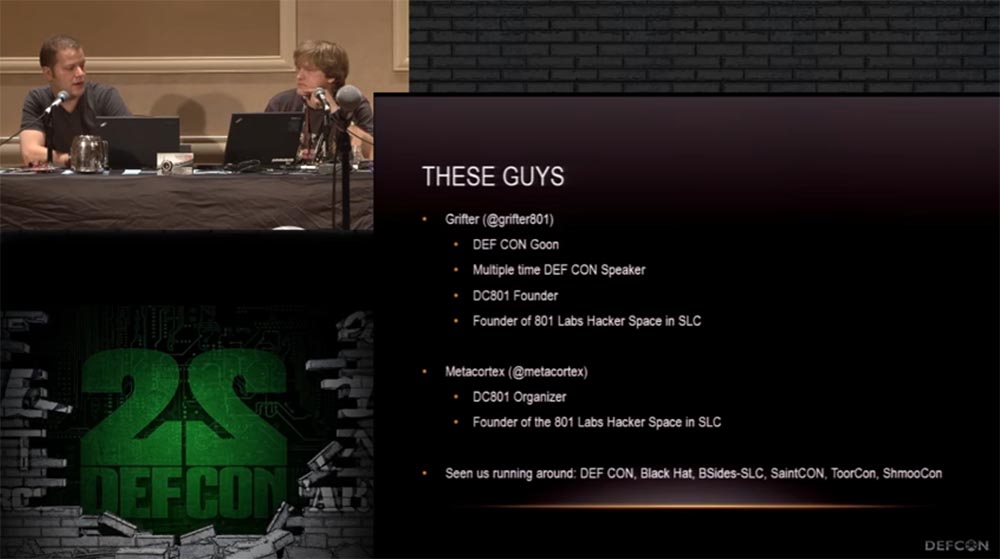

[Перевод] Конференция DEFCON 22. «Путешествие по тёмной стороне Интернет. Введение в Tor, Darknet и Bitcoin»

Меня зовут Грифтер, рядом мой хороший друг Метакортекс, мы из группы DC801, которая базируется в Солт-Лейк-Сити, штат Юта. Мы хотим показать нечто, выглядящее довольно забавным и провести для Вас экскурсионный тур по тёмной стороне Интернет. Мы оба исследователи, которым нравится бродить по тёмным...

Построение расширенной системы антивирусной защиты небольшого предприятия. Часть 1. Выбор стратегии и решения

Наверное, не стоит много писать о необходимости уделять внимание ИТ безопасности и что будет, если этого не делать. Поэтому сразу перейдём к делу. В рамках одного из проектов понадобилось организовать комплексную защиту одной из сетевых ИТ-инфраструктур. Читать дальше →...

[Перевод] 19 корпораций, которые используют технологии блокчейн и распределенные реестры

Сегодня все говорят о том, что в области блокчейн не хватает успешно реализованных проектов, реальных кейсов, которые могли бы стать вдохновляющим примером для компаний, вставших на путь цифровой трансформации. Хочу поделиться с вами переводом статьи именно о таких кейсах. Текст опубликован...

Система мониторинга как точка проникновения на компьютеры предприятия

Это продолжение памятки про систему мониторинга Zabbix, опубликованной недавно в нашем блоге. Выражаем огромную благодарность пользователю Shodin, который внес значительный вклад в исследование и написал данную статью. Системы мониторинга — это очень практичный компонент для управления сетевой...