GPS-спуфер за $225 способен перенаправлять робомобили на встречный поток машин

Системы геопозиционирования разных стран используются весьма активно. Благодаря GPS, ГЛОНАСС и другим системам транспорт, включая автономные устройства, прибывает из точки А в точку Б без особых проблем (конечно, не всегда, но чаще всего это именно так). Особенно нуждаются в точном...

Злоумышленники используют игру «Clash of Clans» для отмывания денег с краденых кредиток

Онлайн-игры — это не только развлечение, но и возможность заработать деньги. Многие геймеры торгуют «шмотом», персонажами, прокачивают чужих персонажей за деньги, продают и покупают внутриигровые валюты. В общем, возможностей действительно много. Некоторые из способов заработать вполне честные,...

Кунсткамера: Е-метр — саентологический прибор для измерения «тэтанов»

В наше время много странных организаций. Одна из них — сообщество саентологов. Их учение представляет собой смесь весьма специфической религии и околонаучной ереси философии. Основные нюансы саентологии и теоретическая платформа, на которой зиждется учение были неплохо показаны в мультсериале South...

[Перевод] Что случилось, когда мы взломали выставку?

QRCODE через мобильное приложение для сканирования бейджей участников выставки проектов по информационной безопасности. Читать дальше →...

Механизм комиссий в Биткоине и зачем дружить с майнерами

В этой статье мы постараемся детально описать основную задачу комиссий в Биткоине, как они работают и на что влияют. Мы объясним причины волатильности комиссий, задержки в подтверждении транзакций и опишем подходы к решению этих проблем. Кроме того, проясним, как именно обновление Segregated...

[Перевод] Euro NCAP Roadmap 2025. Безопасность новых автомобилей

Недавно наткнулся на интересный документ, автором которого является организация EuroNCAP — да, та самая, которая берет новенькие автомобили, набивает их манекенами, колошматит в стены-блоки и выставляет оценки-звезды по безопасности. Сегодняшние тренды в автомобилестроении связаны с...

Инфраструктура открытых ключей: GnuPG/SMIME и токены PKCS#11 с поддержкой российской криптографии

Неумолимо приближается час «Ч»: «использование схемы подписи ГОСТ Р 34.10-2001 для формирования подписи после 31 декабря 2018 года не допускается!». И вот, наконец, 16 июля 2018 г. на сайте Федерального ситуационного центра электронного правительства появилось Уведомление о начале выпуска...

[Перевод] Признания взломщика дисков для Apple II: секреты 4am

Интервью с имеющим дурную репутацию энтузиастом, собирающим коллекцию дисков для Apple II, о его целях и мотивации Почему вы решили активно взламывать, архивировать и распространять ПО для Apple II? Есть соблазн переписать историю и приписать себе какую-нибудь благородную цель, послужившую...

ИИ. Тактический Обходчик Барьеров

Данный рассказ был написан мной в 2015 году, это не кросспостинг (не было публикации нигде). Текст не большой и простой — так как старался писать для школьного продвинутого уровня (племянник оценил, хотя все начиналось с его вопросов — «что такое файл readme» и «кто такие хакеры»?). Текст оставлен...

Три технологических тренда, которые меняют торговлю и потребителя

Нассим Талеб говорит: «Мы создаём игрушки, и некоторые из них меняют мир». Мы, как производители, иногда и правда создаём игрушки. Ведь человеческое стремление к «фану» и есть тот драйвер, что ведёт к изменениям в жизни. И некоторые вещи уже поменяли привычки людей. Люди покупают чаще и больше...

[Из песочницы] Проверка SSL-сертификатов на предмет отзыва

В наше время одним из самых важных аспектов безопасной передачи информации является шифрование. Данные при передаче от клиента к серверу зашифровываются с помощью SSL-сертификата. Сертификат – это публичный ключ, заверенный удостоверяющим центром. Все SSL-сертификаты, как правило, выдаются на...

Где вставить кавычку в IPv6

IPv6 — новая версия интернет протокола. Члены IETF приняли её всего 22 года назад, в 1996 году. За это время успели появиться специфичные для IPv6 атаки. Цель данной статьи, написанной по мотивам нашего выступления на PHDays 8 — показать возможности атаки в корпоративных сетях внутренним...

Intel выпустила исправления новых уязвимостей прошивки ME

В начале июля компания Intel выпустила два security advisory (SA-00112 и SA-00118), в которых описала исправления в прошивке Intel Management Engine. Оба бюллетеня безопасности описывают ошибки, позволяющие атакующему произвольное выполнение кода на внутреннем процессоре PCH (Minute IA). Эти ошибки...

«Яндекс» начал работу над созданием собственной системы «умный дом»

Сегодня стало известно о том, что компания «Яндекс» осенью может представить собственную систему «умный дом». Во всяком случае, она зарегистрировала в странах Евразийского экономического союза устройство «Яндекс.Модуль», о чем сообщает «Коммерсант». «Яндекс.Модуль» — это мини-компьютер, для...

Информационная безопасность? Нет, не слышали

Один мой друг спросил меня сегодня про гигиену цифрового поведения. Постараюсь кратко изложить принципы, следуя которым, вы повысите уровень своей безопасности в сети. В этой статье я постарался идти от совсем банальных советов до довольно сложно реализуемых. Каждый должен решить самостоятельно,...

Страх и ненависть Threat Intelligence или 8 практических советов по работе с TI

У нас было две коммерческих APT-подписки, десять информационных обменов, около десяти бесплатных фидов и список exit-node Тора. А еще пяток сильных реверсеров, мастер powershell-скриптов, loki-scanner и платная подписка на virustotal. Не то чтобы без этого центр мониторинга не работает, но если уж...

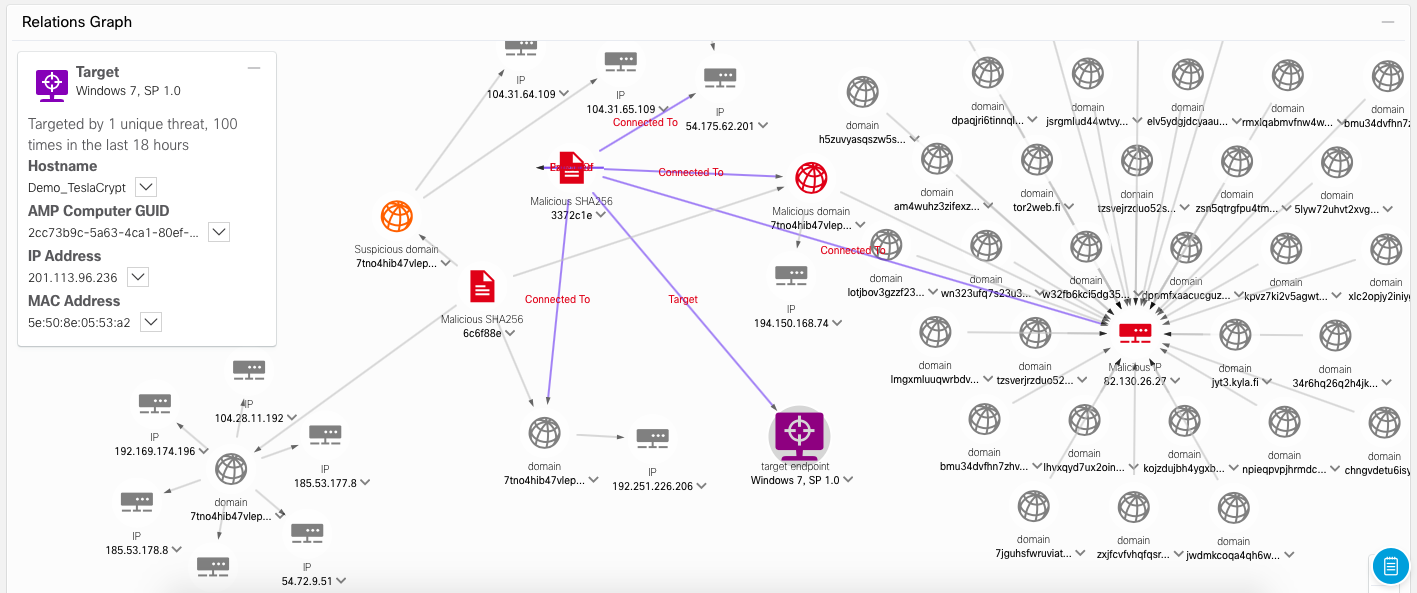

Threat Hunting с помощью нового решения Cisco Visibility

Представьте, что вы прочитали статью в «Коммерсанте» о том, что в Интернете оказался в публичном доступе полный пакет для атак на банки Pegasus. Вероятно вы захотите узнать, а не попали ли и вы под раздачу и не сидит ли в вашей сети вредоносный код. С одной стороны у вас есть куча логов и событий...

Security Week 26: Обновленный Spectre, теперь со вкусом записи

Не хочется писать о Spectre, а надо: на прошлой неделе это однозначно самая важная новость. Новые варианты уязвимости Spectre, как и исходные, показаны представителями академического сообщества. Научный сотрудник Массачусетского технологического института Владимир Кирьянский и независимый эксперт...